没事重新从xss的源码分析一下形成和利用

- xss挑战之旅进入一关,发现url中有一个参数name可控;测试测试一下,弹窗成功,在xss中拥有同样弹窗效果的函数alert,还有prompt,以及confirm和prompt

查看原码发现对输出没有进行过滤,直接get参数输出

查看原码发现对输出没有进行过滤,直接get参数输出

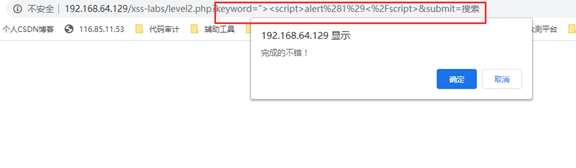

2. 第二关进入,看到输入发现没回应,查看原码被转义了尝试构造闭合payload: “>

打开源码发现一处被htmlspecialchars($str)转义另一处没有转义

3. 进入第三关构造payload打开原码发现尖括号被转义,使用事件函数oninput onclick 或者onchange payload为’ οnchange=alert’123’ ‘触发

查看原码发现尖括号被转义

4. 进入第四关 构造payload发现为黑名单过滤了尖括号使用onclick触发,使用“闭合payload为

" οnclick=alert ‘123’

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

3万+

3万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?