目录

攻防世界-MISC新手练习题集(三)

Erik-Baleog-and-Olaf

下载文件后放入winhex打开

很明显的PNG文件头格式

修改后缀为.png

得到图片

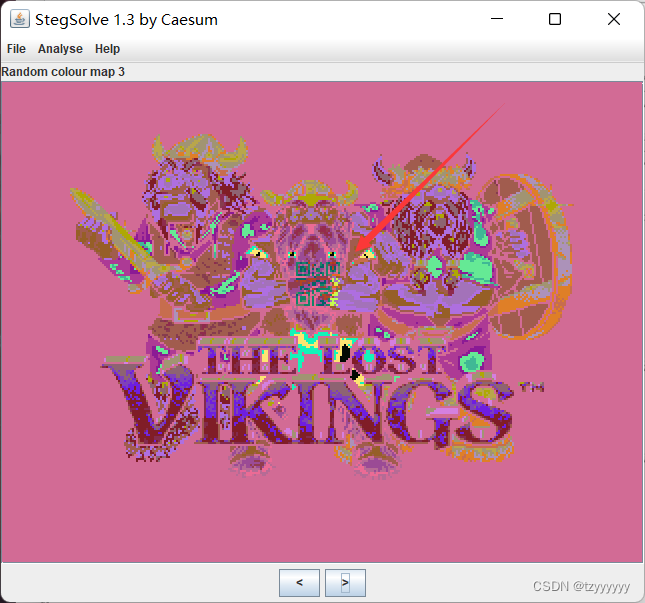

放入stegsolve中 直接操作图像一下 在Blue plane 1时发现有二维码

将该状态图像另存为 并放入QR_Research扫描

但是有点小尴尬 并没有扫描出什么有用的信息

那肯定就是二维码上的信息不全 还需要补全二维码

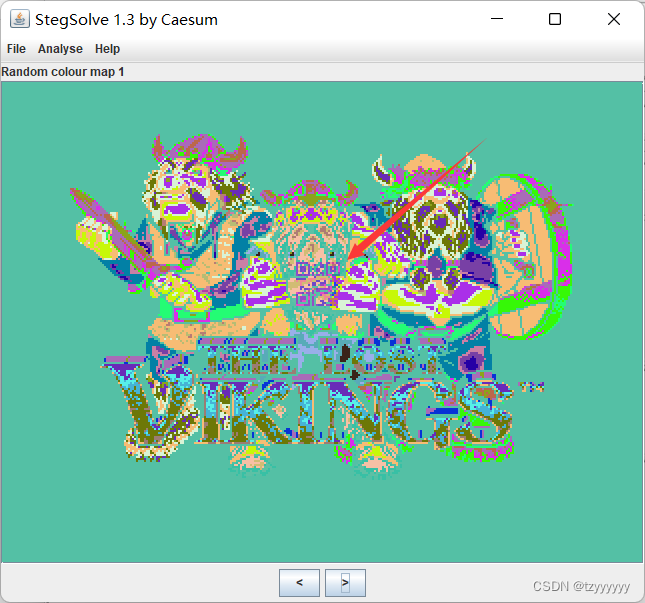

于是再次打开stegsolve扫描一下

果然还发现了其他操作下的二维码

全部另存为之后 把他们全部放入PS里面去 去拼合一下

但是实际操作ps的时候 我这个手残党试了很久很久没有试出来 ........

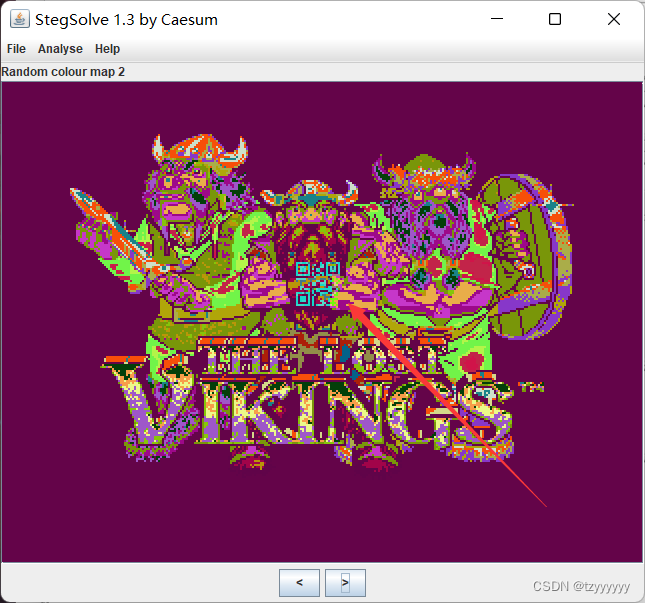

另辟蹊径的我选择了截下Random color 2中较为清晰的二维码图片并保存(放大二维码)

然后放入stegsolve中 操作一下

搞到了一个稍微像样点的二维码(还得是stegsolve啊!)

放入QR_Research中扫描一下

flag出现

flag{#justdiffit}can_has_stdio?

下载好文件后用txt打开 发现是一大串由符号组成的图案

仔细观察一下符号 符合BrainFuck密码的类型

BrainFuck在线解密网址:Brainfuck/Ook! Obfuscation/Encoding [splitbrain.org]

全选 粘贴进输入框之后 点击BrainFuck to Text按钮 就可以得到flag了

flag出现

flag{esolangs_for_fun_and_profit}Training-Stegano-1

下载文件之后 直接放入winhex (顺带一提这图片是真小.....)

flag出现

steganoIsimple_transfer

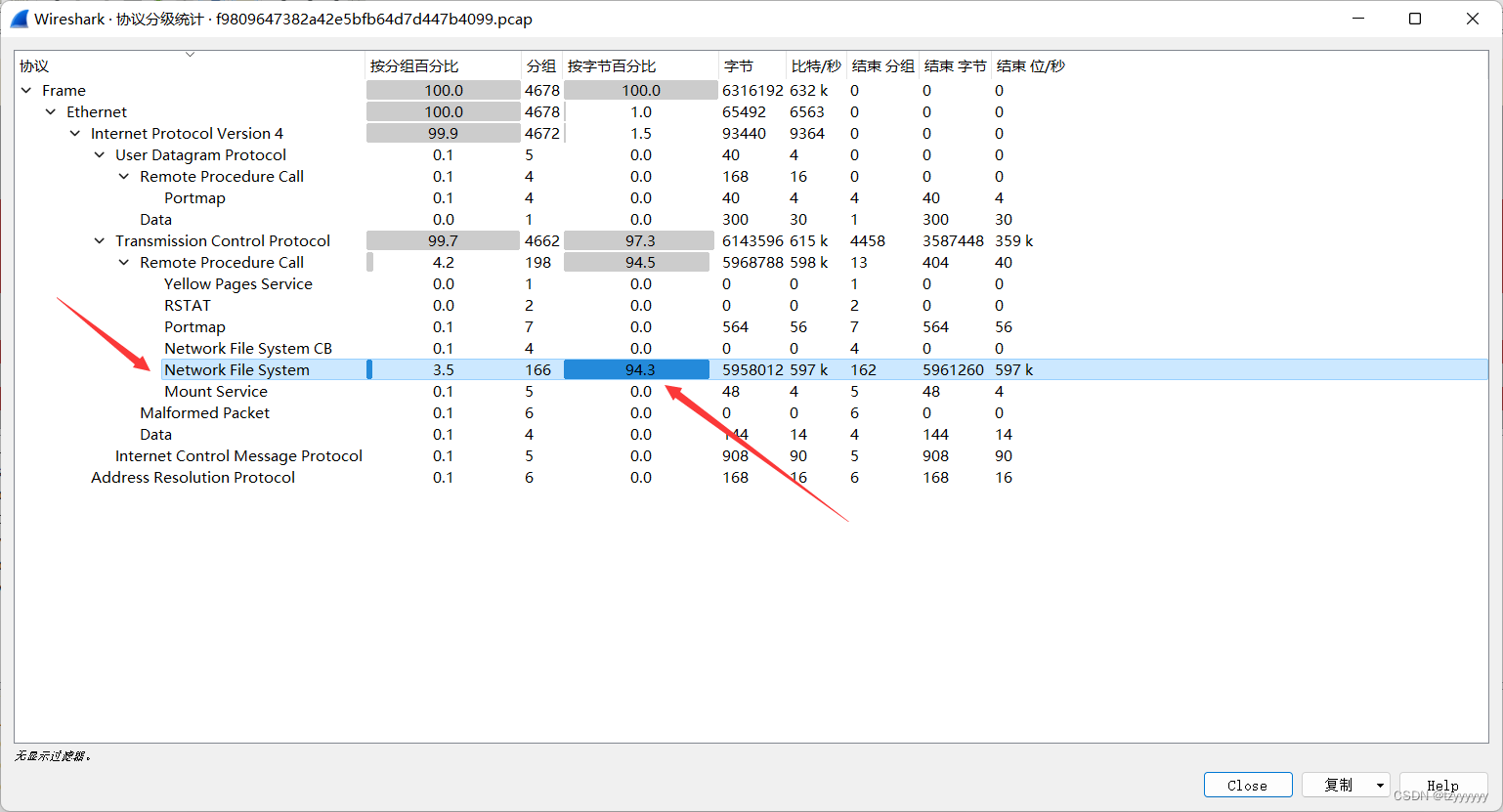

下载文件后打开数据包

发现流量非常多 协议分级一下(点击 统计中的协议分级)

协议分级的作用是统计通信流量中不同协议占比的百分比,看谁占比更多

发现NFS协议的占比高达94.3%

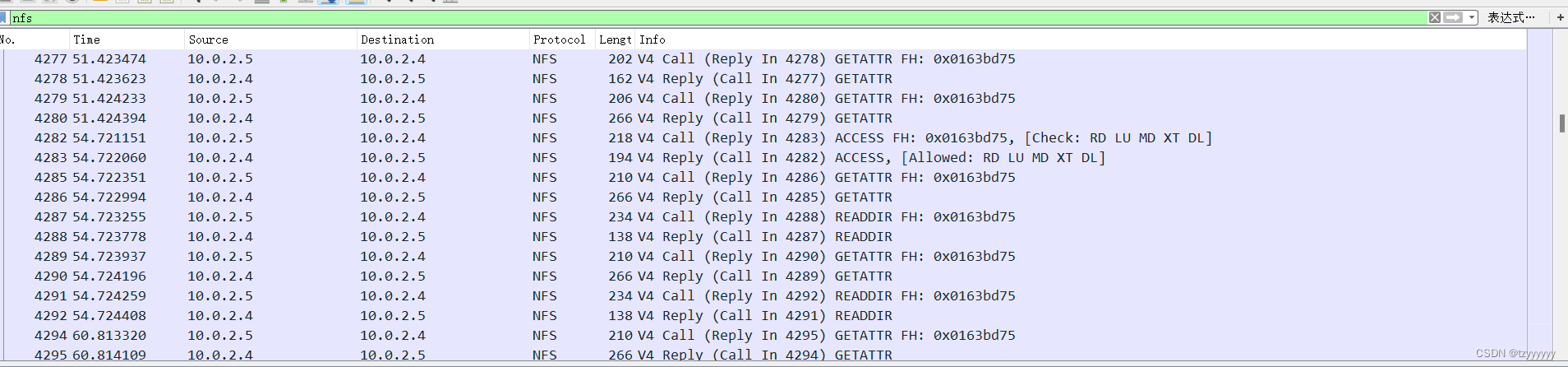

过滤nfs协议

稍微浏览一下 发现有可疑的pdf文件

尝试用binwalk分离出来

分离出来了 查看一下这个52DFE文件

flag出现

HITB{b3d0e380e9c39352c667307d010775ca}2017_Dating_in_Singapore

下载文件后打开发现是一个日历

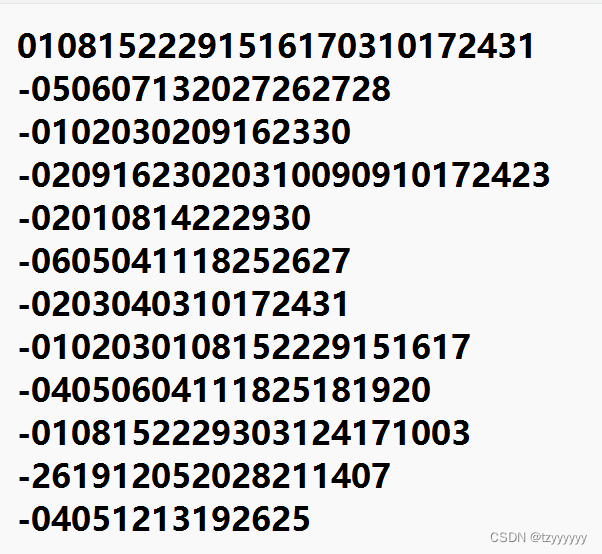

注意到题目描述中还有一大串数字 截取下来 发现是正好有十二组数字 对应12个月

两位一组分割一下

去日历上对照一下 把每个数据连接起来

flag出现

HITB{CTFFUN}pure_color

下载文件后发现是一张空白图片

放入stegsolve直接操作一下

flag出现

flag{true_steganographers_doesnt_need_any_tools}

8978

8978

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?