中间人攻击

风险描述:

指攻击者与通讯的两端分别创建独立的联系,并交换其所收到的数据,使通讯的两端认为他们正在通过一个私密的连接与对方直接对话,但事实上整个会话都被攻击者完全控制。

危害描述:

截获通信数据,获取敏感信息内容。

修复建议:

加载证书来防止中间人攻击。

测试案例:

|

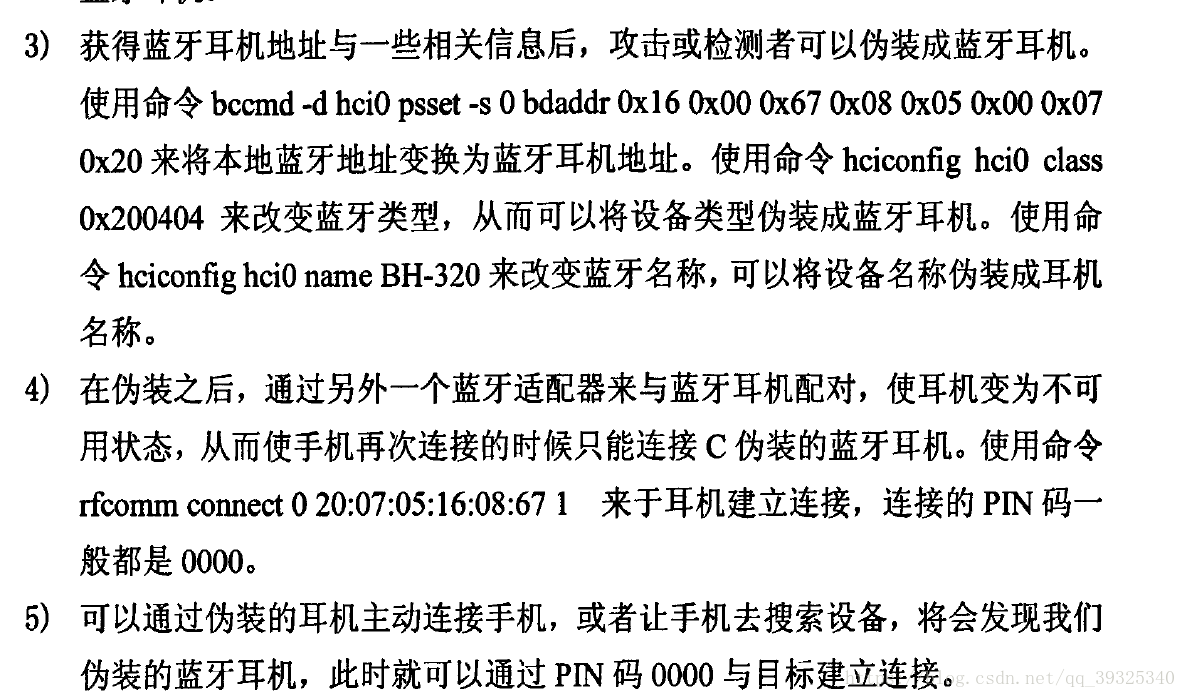

重新匹配攻击

风险描述:

在蓝牙进行配对的时候,可以通过修改为已绑定的蓝牙mac地址可以发起重新匹配认证

危害描述:

test

修复建议:

test

测试案例:

|

匿名文件传送漏洞

风险描述:

蓝牙未验证模式,可直接接收恶意数据和病毒文件。

危害描述:

蓝牙感染病毒,导致蓝牙被控等。

修复建议:

启用蓝牙连接验证。

测试案例:

按照重新匹配攻击的方式,把设备修改为信任蓝牙设备的地址,修改蓝牙名称,向目标发送病毒文件

DOS攻击

风险描述:

给目标蓝牙发送畸形数据包,进行攻击,导致蓝牙运行异常。

危害描述:

蓝牙运行异常或者崩溃,关机,重启等。

修复建议:

1.设置蓝牙为不可见

2.限制蓝牙可见时常

3.拒绝陌生蓝牙连接请求

4.启用蓝牙连接验证

测试案例:

|

参考:

3197

3197

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?