Abstract:本篇文章讨论应用层三个协议的漏洞。针对DHCP协议,攻击者可以伪造大量的DHCP发现报文,消耗地址池中所有的地址,也可以伪造DHCP释放报文,让ip地址被重复分配,或者伪造DHCP提供报文,为客户提供无效的ip地址。针对DNS协议,攻击者可以发起DOS攻击,伪造大量的DNS查询报文,淹没DNS服务器,或者淹没主机,还可以伪造DNS应答报文,恶意篡改域名和ip对应的地址项,发起DNS劫持。针对http协议,可以发起sql注入。

目录

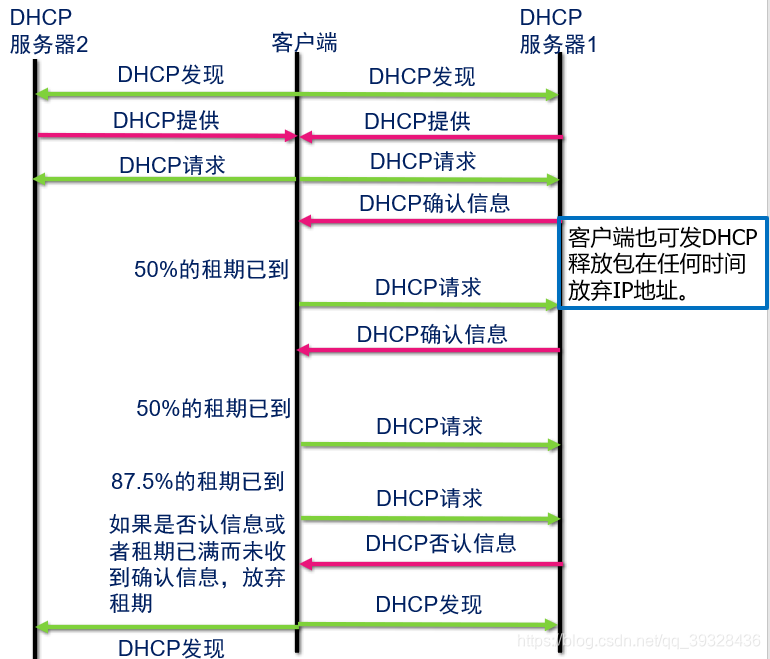

DHCP协议

DHCP协议的安全问题

1.伪造发现报文:拒绝服务攻击

攻击方法:攻击者向DHCP服务器发送大量伪造的DHCP发现报文(虚假的硬件地址)

目的:消耗掉地址池中的所有IP地址

注意:DHCP服务器会释放到期的IP,攻击者需持续发包

2.伪造释放报文:ip冲突

攻击方法:伪装成客户端,向DHCP服务器发送释放报文

目的:导致DHCP服务器向多台客户端提供同一个IP

注意:需要知道DHCP分配过的IP

3.伪造提供报文:DHCP欺骗

漏洞:客户不对收到的DHCP提供报文进行来源确认

攻击方法:攻击者伪装成DHCP服务器向客户端回应恶意DHCP提供报文

后果:给客户分配无效IP地址,造成客户无法使用网络,或将攻击者的IP作为默认网关提供给客户,嗅探客户流量

防御方法:配置交换机的信任端口。连接真正DHCP服务器的端口被配置为信任端口,只有从信任端口接收到的DHCP提供包才能继续转发,其余一律丢弃。

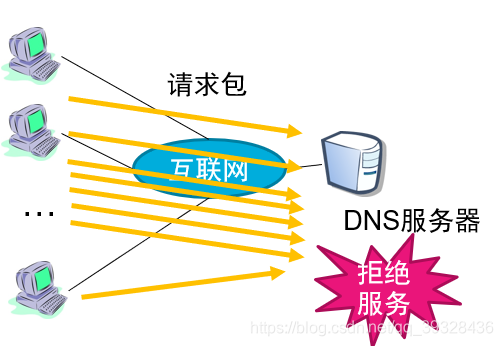

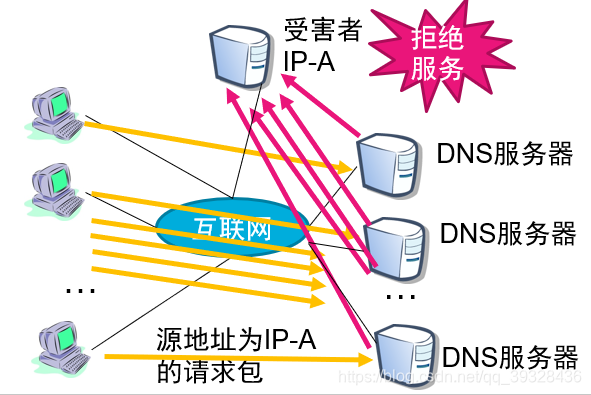

DNS协议的安全问题

1.伪造查询报文:拒绝服务

- 针对DNS服务器

- 向受害者DNS服务器发送大量的DNS查询请求包,导致DNS服务器无法正常工作

- 针对互联网上某台主机

- 以受害者IP向大量DNS服务器发送DNS查询请求包,导致受害者主机无法正常工作

2.伪造应答报文:DNS劫持

- 漏洞:客户端永远相信DNS应答是正确的

- 攻击手段:直接向客户端发送恶意的DNS应答,或者将恶意条目插入到DNS服务器,修改域名和ip地址的对应项。

HTTP协议的安全问题

http存在sql注入的风险 https://blog.csdn.net/qq_39328436/article/details/114295554

本文探讨了应用层协议的安全隐患,包括DHCP的拒绝服务攻击、IP冲突和DHCP欺骗,DNS的DOS攻击与DNS劫持,以及HTTP协议的SQL注入风险。防御策略涉及DHCP的信任端口配置,DNS的流量过滤,以及对HTTP的输入验证增强。

本文探讨了应用层协议的安全隐患,包括DHCP的拒绝服务攻击、IP冲突和DHCP欺骗,DNS的DOS攻击与DNS劫持,以及HTTP协议的SQL注入风险。防御策略涉及DHCP的信任端口配置,DNS的流量过滤,以及对HTTP的输入验证增强。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?