一、理论知识

1、什么是ACL?有什么作用?

ACL:访问控制列表,是一种基于包过滤的访问控制技术,它可以根据设定的条件对接口上的数据包进行过滤,允许其通过或丢弃。访问控制列表被广泛地应用于路由器和三层交换机,借助于访问控制列表,可以有效地控制用户对网络的访问,从而最大程度地保障网络安全。

2、标准ACL与扩展ACL的应用规则分别是什么?

标准ACL:检查源地址,通常允许或拒绝的是完整的协议。标准ACL通常应用到离目标最近的端口,方向为out。

扩展ACL:检查源地址和目的地址,通常允许或拒绝的是某个特定的协议。扩展ACL通常应用到离源最近的端口,方向为in。

3、如何配置基于时间的ACL?

(1)设置路由器的时间

(2)建立一个让列表生效的时间范围

(3)建立一个时间的区间范围或一个周期时间范围

(4) 将时间范围应用到访问列表中

二、实践任务

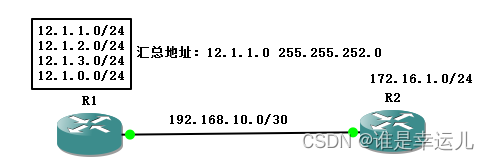

1、使用华为模拟器根据下列拓朴图并完成相关实验?

(1)配置RIPV2实现全网通信?

(1)配置RIPV2实现全网通信?

给路由器端口设置IP地址:

R1(config)#int f0/1

R1(config-if)#ip address 192.168.10.1 255.255.255.252

R1(config-if)#no shutdown

R2(config)#int f0/1

R2(config-if)#ip address 192.168.10.2 255.255.255.252

R2(config-if)#no shutdown

给R1设置回环地址:

R1(config)#int loopback 0

R1(config-if)#ip add 12.1.1.1 255.255.255.0

R1(config)#int loopback 1

R1(config-if)#ip add 12.1.2.1 255.255.255.0

R1(config)#int loopback 2

R1(config-if)#ip add 12.1.3.1 255.255.255.0

R1(config)#int loopback 3

R1(config-if)#ip add 12.1.0.1 255.255.255.0

给R2设置回环地址:

R1(config)#int loopback 0

R1(config-if)#ip add 172.16.1.1 255.255.255.0

设置路由器rip版本为RIP2:

R1(config)#router rip

R1(config-router)#version 2

R1(config-router)#no auto-summary

R2(config)#router rip

R2(config-router)#version 2

R2(config-router)#no auto-summary

路由器rip宣告网络:

R1(config)#router rip

R1(config-router)#network 12.1.1.0

R1(config-router)#network 12.1.2.0

R1(config-router)#network 12.1.3.0

R1(config-router)#network 12.1.0.0

R1(config-router)#network 192.168.10.0

R2(config)#router rip

R2(config-router)#network 172.16.1.0

R2(config-router)#network 192.168.10.0

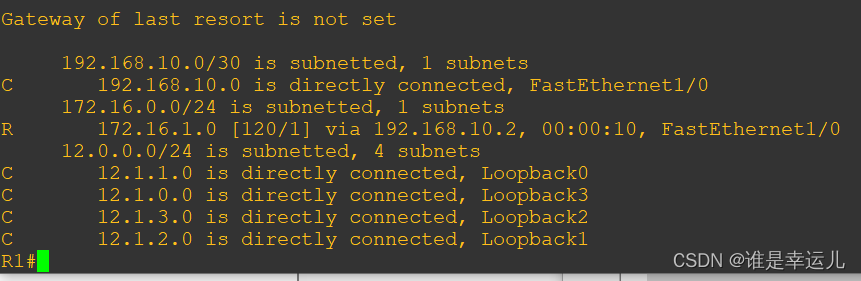

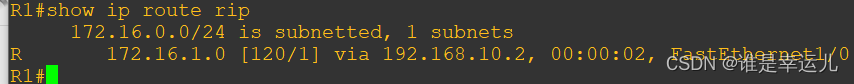

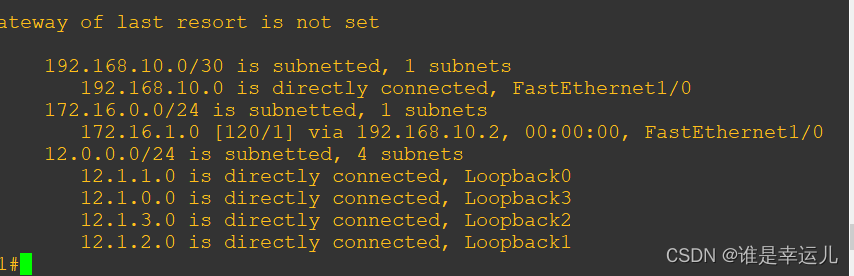

查看R1路由表:

(2)将R1的f0/1接口配置为Passive接口,最终于结果会怎样?

(2)将R1的f0/1接口配置为Passive接口,最终于结果会怎样?

R1(config)#router rip

R1(config-router)#passive-interface f0/1

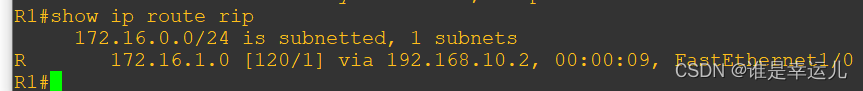

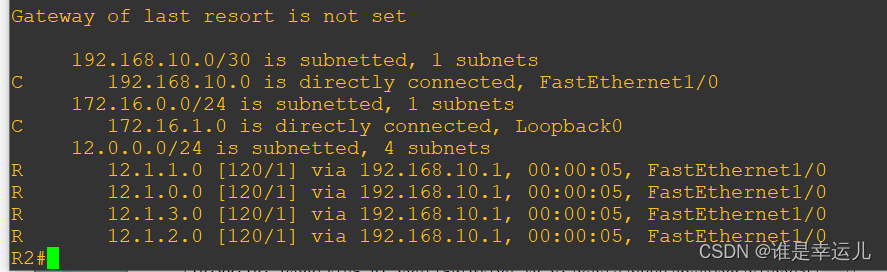

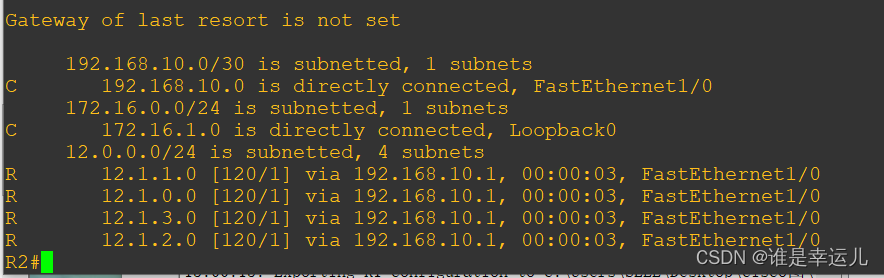

R1能学习到R2:

R2不能学习到R1:

R2不能学习到R1:

(3)在R1与R2之间配置RIP MD5认证,只有通过认证才能学到对方路由?

(3)在R1与R2之间配置RIP MD5认证,只有通过认证才能学到对方路由?

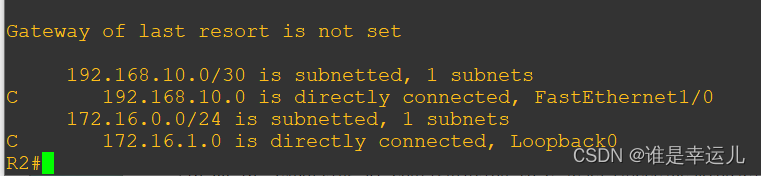

关闭禁止R1的f0/1端口

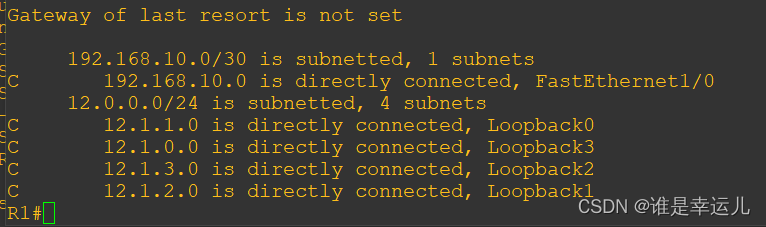

R1能学习到R2:

R2能学习到R1:

R2能学习到R1:

给R1配置MD5认证:

给R1配置MD5认证:

R1(config)#key chain key1

R1(config-keychain-key)#key 1

R1(config-keychain-key)#key-string 1234

R1(config-keychain-key)#exit

R1(config)#int f0/1

R1(config-if)#ip rip authentication mode md5

R1(config-if)#ip rip authentication key-chain key1

此时R1、R2不能互相学习到:

给R2配置MD5认证:

给R2配置MD5认证:

R2(config)#key chain key1

R2(config-keychain-key)#key 1

R2(config-keychain-key)#key-string 1234

R2(config-keychain-key)#exit

R2(config)#int f0/1

R2(config-if)#ip rip authentication mode md5

R2(config-if)#ip rip authentication key-chain key1

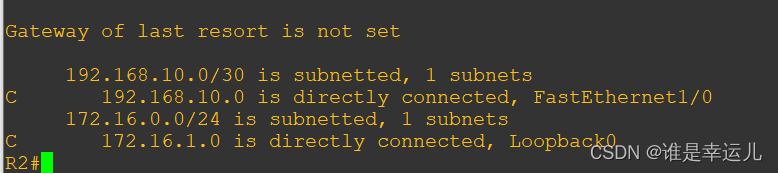

此时R1、R2就能互相学习到:

(4)在R2上配置过滤路由,让R2只能学到12.1.1.0/24的路由?

(4)在R2上配置过滤路由,让R2只能学到12.1.1.0/24的路由?

R2(config)#access-list 10 permit 12.1.1.0

R2(config)#access-list 10 deny any

R2(config)#router rip

R2(config)#distribute-list 10 in(只过滤路由)

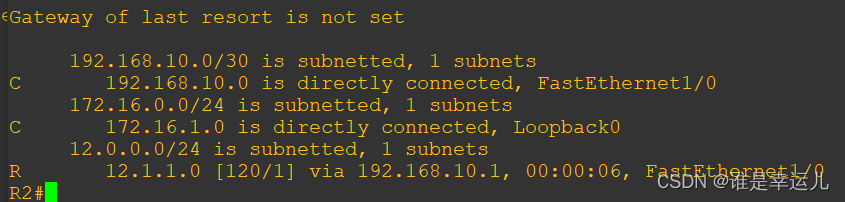

此时R2只能学习到R1的12.1.1.0/24:

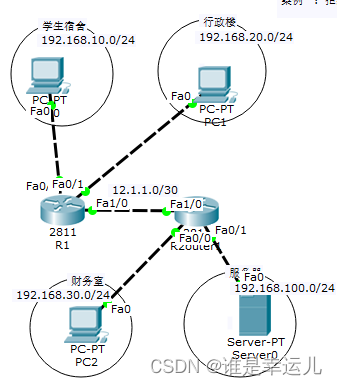

2、根据下列拓朴图并完成相关实验?

2、根据下列拓朴图并完成相关实验?

(1)配置RIPv2实现全网通信?

(1)配置RIPv2实现全网通信?

给R1的端口配置IP信息:

Router(config)#hostname R1

R1(config)#int f0/0

R1(config-if)#no shutdown

R1(config-if)#ip add 192.168.10.254 255.255.255.0

R1(config-if)#exit

R1(config)#int f0/1

R1(config-if)#no shutdown

R1(config-if)#ip add 192.168.20.254 255.255.255.0

R1(config)#int f1/0

R1(config-if)#no shutdown

R1(config-if)#ip add 12.1.1.1 255.255.255.252

给R2的端口配置IP信息:

R2(config)#int f1/0

R2(config-if)#no shutdown

R2(config-if)#ip add 12.1.1.2 255.255.255.252

R2(config)#int f0/0

R2(config-if)#no shutdown

R2(config-if)#ip add 192.168.30.254 255.255.255.0

R2(config)#int f0/1

R2(config-if)#no shutdown

R2(config-if)#ip add 192.168.100.254 255.255.255.0

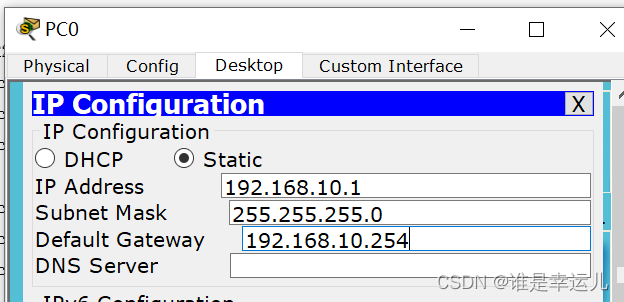

给PC机和服务器(PC0、PC1、PC2、Server0)设置IP地址信息:

给路由器R1、R2配置rip协议:

给路由器R1、R2配置rip协议:

R1(config-router)#networ

R1(config-router)#network 192.168.10.0

R1(config-router)#network 192.168.20.0

R1(config-router)#network 12.1.1.0

R2(config)#router rip

R2(config-router)#network 192.168.30.0

R2(config-router)#network 192.168.100.0

R2(config-router)#network 12.1.1.0

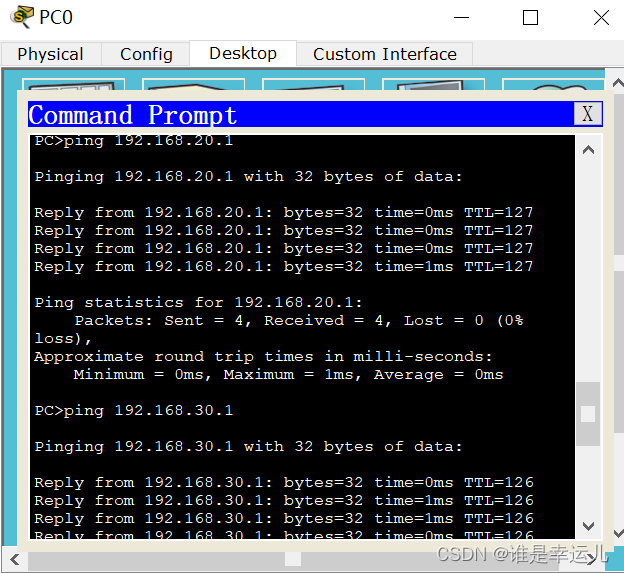

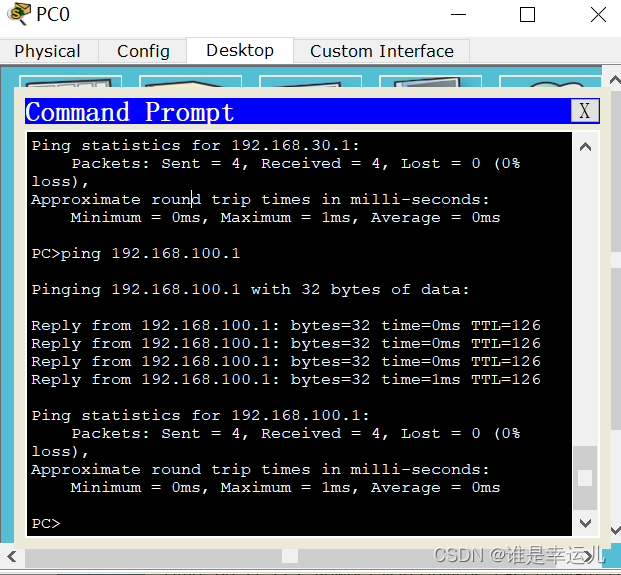

此时PC0能ping 通所有PC机和服务器:

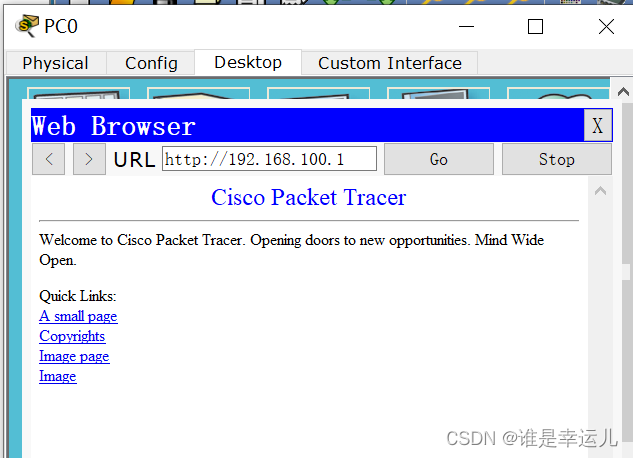

(2)服务器配置为dhcp服务器、web服务器、DNS服务器(域名为www.zlt.com)、FTP服务?

(2)服务器配置为dhcp服务器、web服务器、DNS服务器(域名为www.zlt.com)、FTP服务?

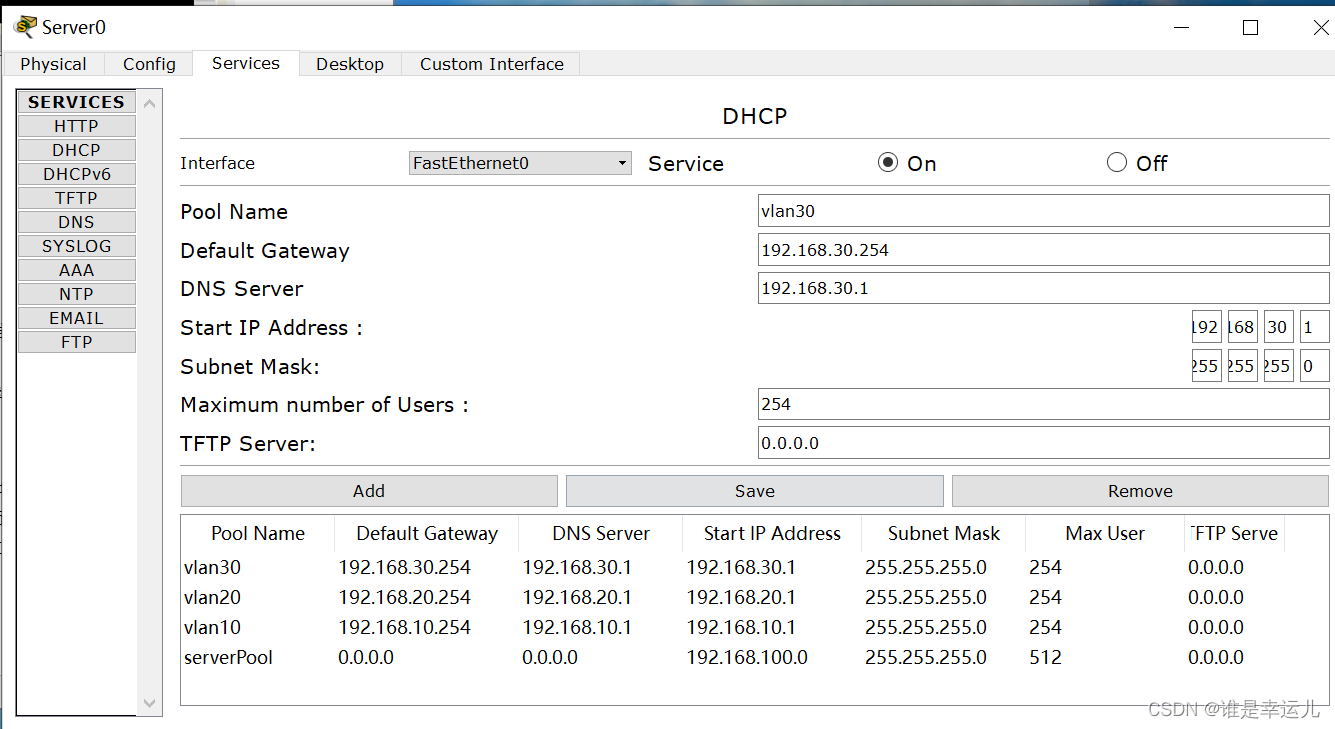

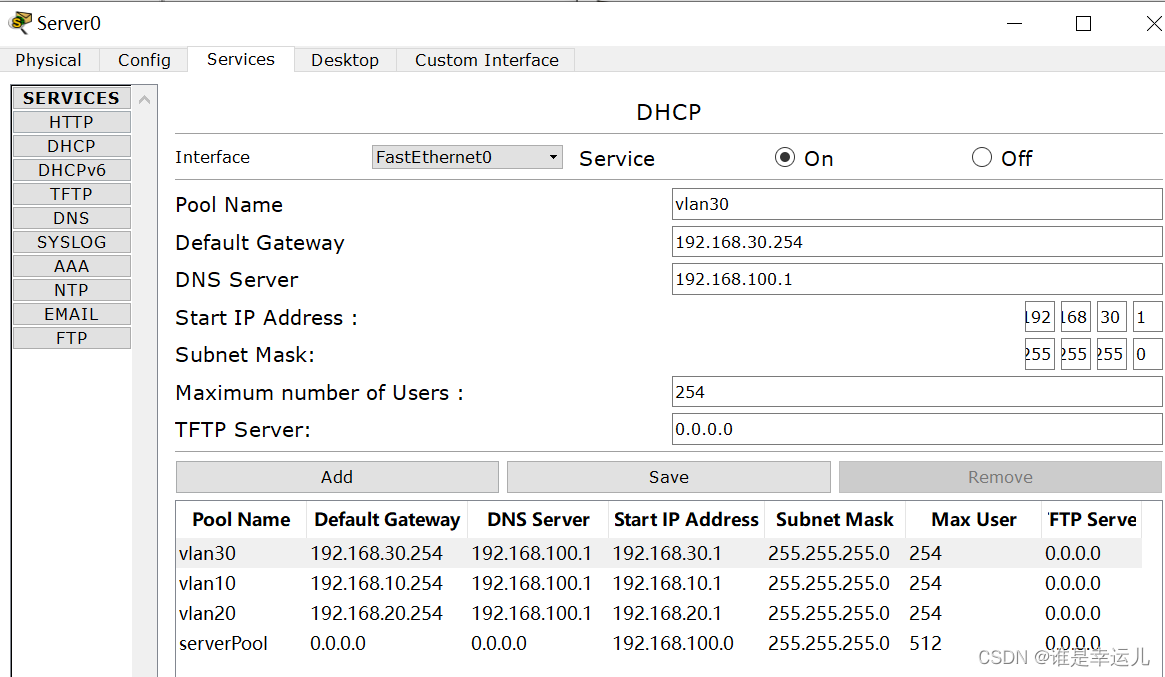

配置服务器为dhcp服务器:

服务器:

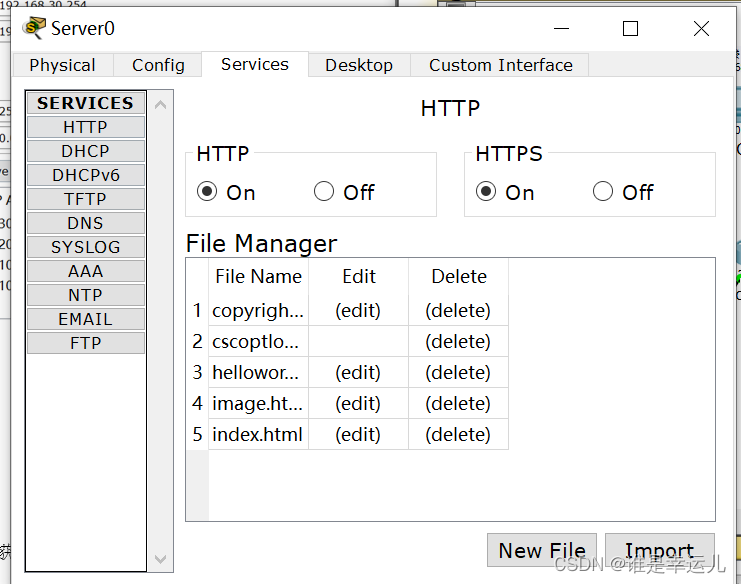

服务器配置为web服务器:

服务器配置为web服务器:

HTTP服务状态为on:

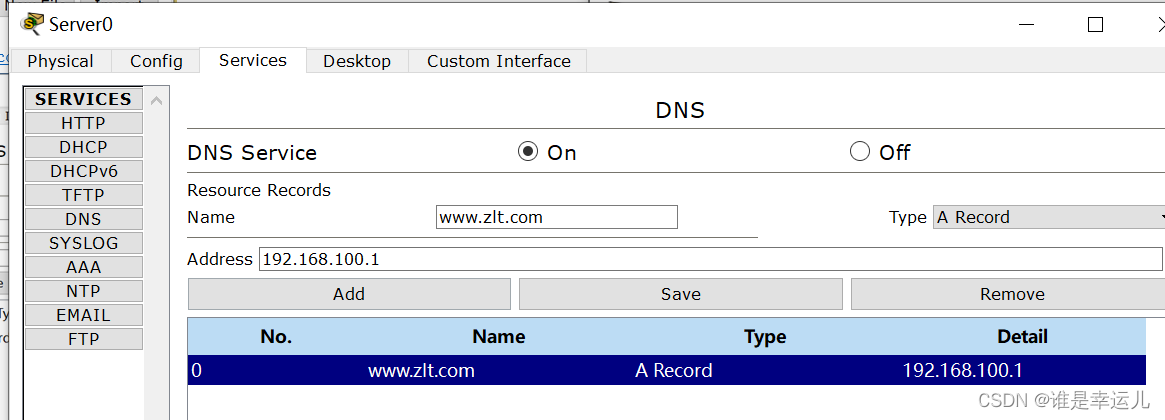

服务器配置为DNS服务器(域名为www.zlt.com):

服务器配置为DNS服务器(域名为www.zlt.com):

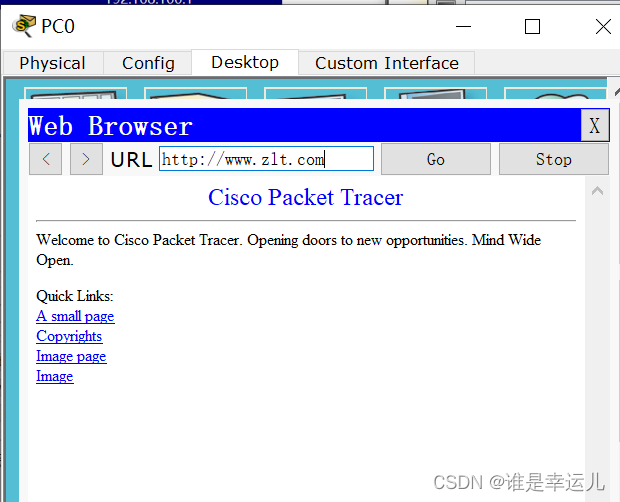

PC0访问web www.zlt.com:

PC0访问web www.zlt.com: 如出现Host Name Unresolved错误,则是未在PC机设置DNS地址,PC机DNS地址设置为服务器地址192.168.100.1

如出现Host Name Unresolved错误,则是未在PC机设置DNS地址,PC机DNS地址设置为服务器地址192.168.100.1

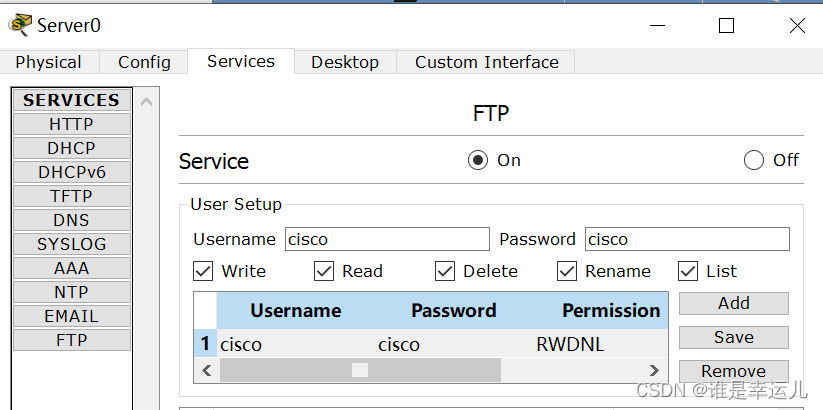

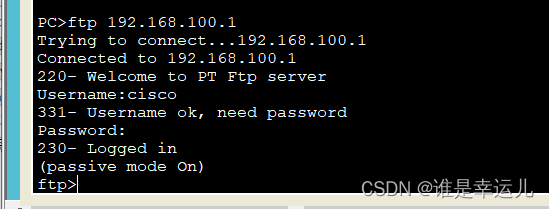

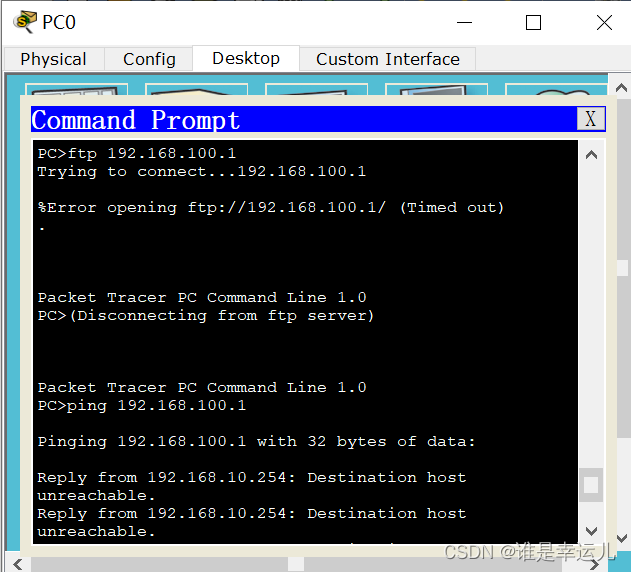

服务器配置为FTP服务: PC机连接ftp服务成功:

PC机连接ftp服务成功:

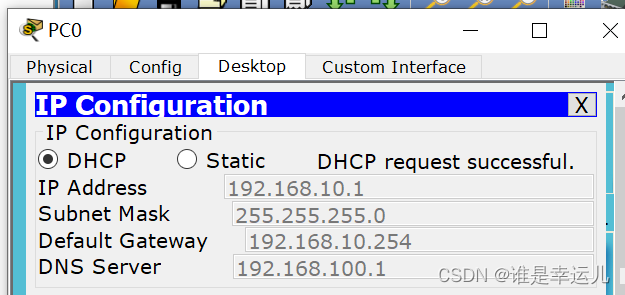

(3)在R1和R2上配置DHCP中继,让所有网络的计算机都可以自动获取正确的IP地址?

(3)在R1和R2上配置DHCP中继,让所有网络的计算机都可以自动获取正确的IP地址?

配置服务器为dhcp服务器:

服务器:  R1:

R1:

R1(config)#int f0/0

R1(config-if)#ip helper-address 192.168.100.1

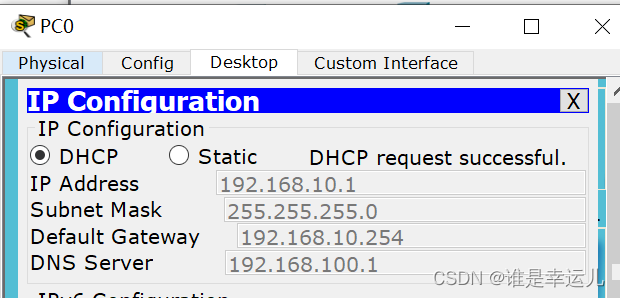

PC0实现自动获取IP地址: R1(config)#int f0/1

R1(config)#int f0/1

R1(config-if)#ip helper-address 192.168.100.1

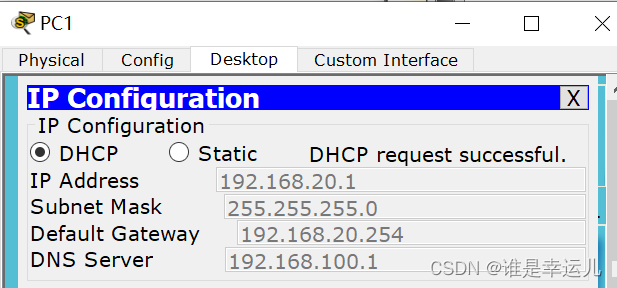

PC1实现自动获取IP地址: R2(config)#int f0/0

R2(config)#int f0/0

R2(config-if)#ip helper-address 192.168.100.1

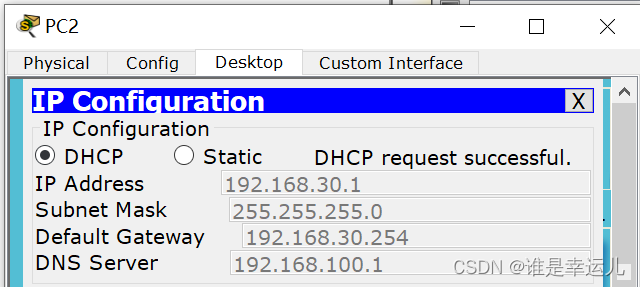

PC2实现自动获取IP地址: (4)为了保证财务室的数据安全,学生宿舍与行政楼都不允许访问财务室网络?

(4)为了保证财务室的数据安全,学生宿舍与行政楼都不允许访问财务室网络?

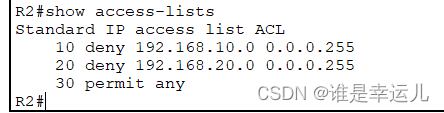

标准ACL:

R2(config)#ip access-list standard ACL

R2(config-std-nacl)#deny 192.168.10.0 0.0.0.255

R2(config-std-nacl)#deny 192.168.20.0 0.0.0.255

R2(config-std-nacl)#permit any

R2(config-std-nacl)#exit

R2(config)#int f0/0

R2(config-if)#ip access-group ACL out

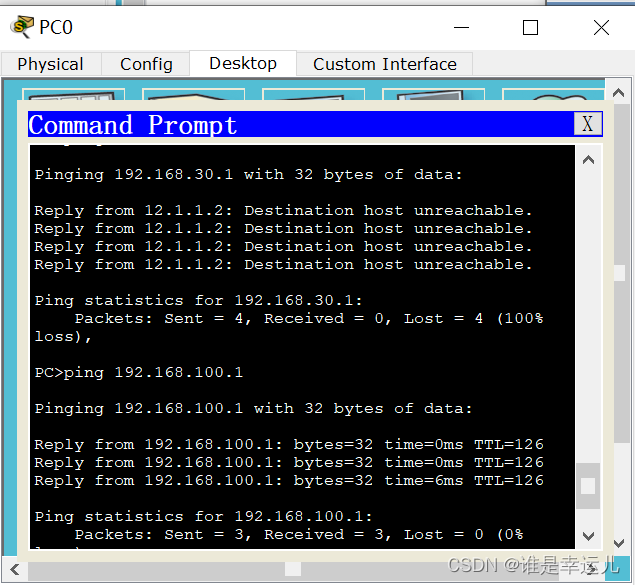

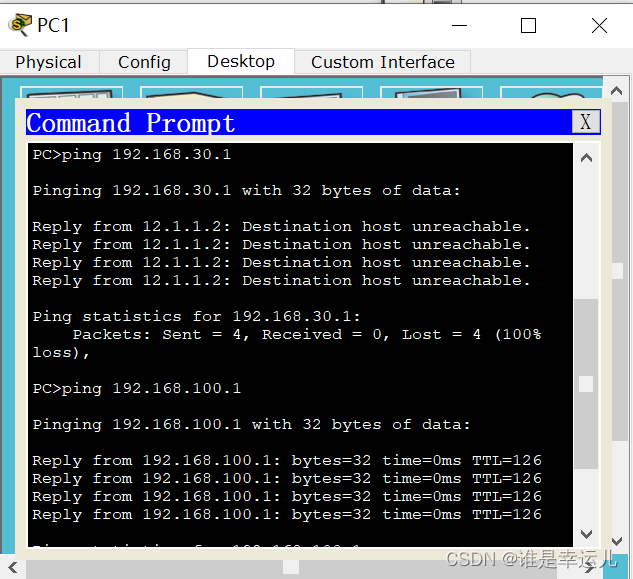

PC0、PC1 ping PC2不可达,ping 服务器能ping通:

PC0、PC1 ping PC2不可达,ping 服务器能ping通:

(5)学生宿舍只能访问学校网站和通过DHCP获取地址,服务器其他服务都不能访问,也不能ping服务器?

(5)学生宿舍只能访问学校网站和通过DHCP获取地址,服务器其他服务都不能访问,也不能ping服务器?

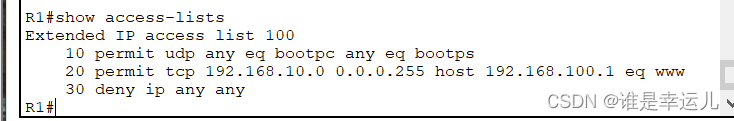

扩展ACL:允许PC0获取http服务、获取DHCP服务:

R1(config)#ip access-list extended 100

R1(config-ext-nacl)#permit udp any eq bootpc any eq bootps (不允许BOOTP协议转发(DHCP中继)

R1(config)#access-list 100 permit tcp 192.168.10.0 0.0.0.255 host 192.168.100.1 eq 80 (允许访问80端口HTTP服务)

拒绝访问其他服务器:

R1(config)#access-list 100 deny ip any any R1(config)#int f0/0

R1(config)#int f0/0

R1(config-if)#ip acc

R1(config-if)#ip access-group 100 in

此时PC0能访问DHCP服务、访问网站而不能ping服务器、访问ftp等:

(6)平时行政楼与财务室都是通过ftp将部门重要资料上传到服务器,但由于服务器每天晚上都要对资料进行备份,所以请配置只允许行政楼与财务室在每天的上班时间内(早九晚五)允许通过FTP上传相关资料?

(6)平时行政楼与财务室都是通过ftp将部门重要资料上传到服务器,但由于服务器每天晚上都要对资料进行备份,所以请配置只允许行政楼与财务室在每天的上班时间内(早九晚五)允许通过FTP上传相关资料?

R1(config)#timer-range permit_ftp

R1(config-range)#periodic daily 9:00 to 17:00

R1(config)#access-list 101 permit tcp any any eq 21 time-range permit_ftp(tcp21端口提供ftp服务)

R1(config)#int f0/1

R1(config)#ip access-group 101 in

R2(config)#timer-range permit_ftp

R2(config-range)#periodic daily 9:00 to 17:00

R2(config)#access-list 101 permit tcp any any eq 21 time-range permit_ftp

R2(config)#int f0/0

R2(config)#ip access-group 101 in

659

659

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?