5 分钟深入浅出理解Windows File System 📂

大家好!今天我们将探索Windows文件系统的世界——这是所有Windows操作系统的基础架构,负责组织和存储你的所有数据。无论你是计算机初学者,还是在TryHackMe等平台上学习网络安全的爱好者,理解Windows如何组织文件和文件夹都是至关重要的基础知识。让我们一起深入这个看似复杂却充满逻辑的世界吧!🚀

1. Windows文件系统基础概念 💡

“文件系统就像一座城市的街道规划,决定了数据如何被组织、存储和访问。”

文件系统是操作系统用来控制数据如何存储和检索的方法和数据结构。它定义了文件的命名方式、存储位置以及如何组织文件和目录的层次结构。

Windows主要使用的文件系统类型:

| 文件系统 | 首次使用 | 最大文件大小 | 最大分区大小 | 当前使用情况 |

|---|---|---|---|---|

| NTFS | Windows NT 3.1 (1993) | 16 EB | 16 EB | 主要系统分区 |

| FAT32 | Windows 95 OSR2 (1996) | 4 GB | 32 GB | 便携设备、跨平台 |

| exFAT | Windows Vista SP1 (2008) | 16 EB | 128 PB | 大容量便携设备 |

| ReFS | Windows Server 2012 | 16 EB | 16 EB | 服务器数据卷 |

💡 专业提示:1 EB (艾字节) = 1,000,000 TB,这是一个巨大的数字,意味着NTFS几乎没有现实世界的大小限制。

2. Windows文件系统结构 🏗️

Windows文件系统采用层次结构,从根目录(驱动器字母)开始,通过文件夹和子文件夹向下组织:

基本结构图解:

C:\ (根目录)

├── Windows\

│ ├── System32\

│ ├── SysWOW64\

│ ├── Temp\

│ └── ...

├── Program Files\

│ ├── Common Files\

│ └── [应用程序文件夹]\

├── Program Files (x86)\

├── Users\

│ ├── [用户名1]\

│ │ ├── Desktop\

│ │ ├── Documents\

│ │ ├── Downloads\

│ │ ├── AppData\

│ │ └── ...

│ ├── [用户名2]\

│ └── Public\

└── PerfLogs\

驱动器字母命名约定:

Windows使用字母来标识不同的驱动器和分区:

| 驱动器字母 | 传统用途 | 备注 |

|---|---|---|

| A: 和 B: | 软盘驱动器 | 在现代系统中很少使用 |

| C: | 主系统分区 | 操作系统和主要程序 |

| D: - Z: | 额外的硬盘和分区 光盘驱动器 USB设备 网络驱动器 | 按连接顺序自动分配或手动指定 |

3. 关键系统目录及其功能 🗃️

Windows系统中的某些目录具有特殊用途,了解它们对于系统管理和安全分析至关重要:

| 目录路径 | 用途 | 安全重要性 |

|---|---|---|

| C:\Windows\ | 操作系统核心文件 | ⭐⭐⭐⭐⭐ |

| C:\Windows\System32\ | 系统二进制文件和库 | ⭐⭐⭐⭐⭐ |

| C:\Windows\SysWOW64\ | 32位系统文件(在64位系统上) | ⭐⭐⭐⭐ |

| C:\Program Files\ | 64位应用程序 | ⭐⭐⭐ |

| C:\Program Files (x86)\ | 32位应用程序(在64位系统上) | ⭐⭐⭐ |

| C:\Users\ | 用户个人文件和配置 | ⭐⭐⭐⭐⭐ |

| C:\Users[用户名]\AppData\ | 应用程序数据和设置 | ⭐⭐⭐⭐ |

| C:\ProgramData\ | 共享应用程序数据 | ⭐⭐⭐ |

| C:\Windows\Temp\ | 临时文件 | ⭐⭐⭐⭐ |

| C:\Users[用户名]\AppData\Local\Temp\ | 用户临时文件 | ⭐⭐⭐⭐ |

常见用户目录及其内容:

每个用户账户都有一组标准文件夹,用于组织其数据:

C:\Users\[用户名]\

├── Desktop\ - 桌面项目

├── Documents\ - 文档文件

├── Downloads\ - 下载的文件

├── Music\ - 音频文件

├── Pictures\ - 图像文件

├── Videos\ - 视频文件

└── AppData\ - 应用数据(隐藏)

├── Roaming\ - 跨设备同步的设置

├── Local\ - 设备特定的数据

└── LocalLow\ - 低权限应用的数据

4. 文件路径和命名约定 📝

Windows文件系统有特定的路径表示法和命名规则:

路径表示法:

| 路径类型 | 示例 | 说明 |

|---|---|---|

| 绝对路径 | C:\Users\John\Documents\report.docx | 从根目录开始的完整路径 |

| 相对路径 | .\Documents\report.docx ..\Jane\Documents | 相对于当前位置的路径 |

| UNC路径 | \\Server\Share\Folder\file.txt | 网络资源的通用命名约定 |

| 环境变量 | %USERPROFILE%\Documents | 使用系统变量的路径 |

文件命名规则:

Windows文件和文件夹名称有以下限制:

✅ 允许的字符:字母、数字、空格、下划线、连字符和许多其他字符

❌ 禁止的字符:< > : " / \ | ? *

❌ 保留名称:CON, PRN, AUX, NUL, COM1-9, LPT1-9

✅ 大小写不敏感:Document.txt 和 document.txt 被视为相同文件

✅ 最大长度:260个字符(完整路径),但有例外情况

5. NTFS特有功能 🔍

NTFS是Windows中最先进的文件系统,提供了许多重要功能:

| 功能 | 描述 | 安全意义 |

|---|---|---|

| 文件权限 | 精细的访问控制 | 保护文件免受未授权访问 |

| 加密文件系统(EFS) | 文件级加密 | 保护敏感数据 |

| BitLocker | 卷级加密 | 保护整个驱动器 |

| 交替数据流(ADS) | 隐藏文件元数据 | 可用于隐藏恶意数据 |

| 日志功能 | 跟踪文件系统更改 | 提高崩溃恢复和取证分析能力 |

| 硬链接/软链接 | 指向文件的引用 | 允许多个路径指向同一内容 |

| 压缩 | 实时文件压缩 | 节省空间而不需要外部工具 |

| 文件配额 | 限制用户的磁盘使用 | 防止拒绝服务攻击 |

| USN日志 | 更改日志记录 | 支持备份和审计 |

交替数据流(ADS)详解:

ADS是NTFS的一个特性,允许将数据隐藏在文件中而不改变其主要内容:

# 创建一个带有ADS的文件

echo "Hidden data" > legitimate.txt:secret.txt

# 查看文件内容(不显示ADS)

type legitimate.txt # 仅显示主流内容

# 查看ADS内容

more < legitimate.txt:secret.txt

# 列出所有ADS

dir /r

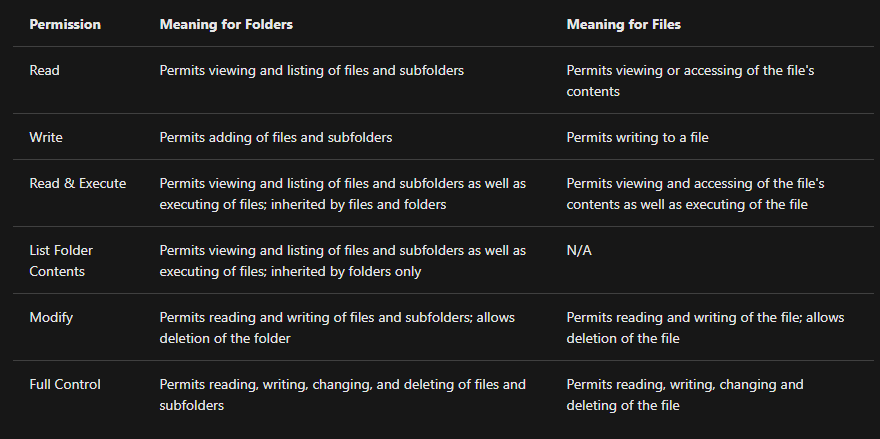

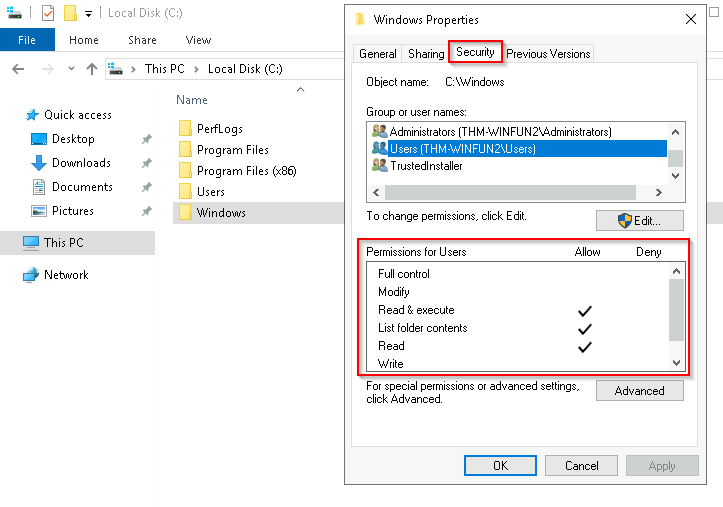

6. Windows文件权限系统 🔒

NTFS提供了强大的权限系统,控制用户对文件和文件夹的访问:

基本权限类型:

| 权限 | 文件操作 | 文件夹操作 |

|---|---|---|

| 读取® | 查看文件内容 | 查看文件名和子文件夹 |

| 写入(W) | 修改文件内容 | 创建文件和子文件夹 |

| 读取和执行(RX) | 读取和执行文件 | 浏览文件夹和执行文件 |

| 修改(M) | 读取、写入和删除 | 读取、创建、删除 |

| 完全控制(F) | 所有操作 | 所有操作,包括权限更改 |

权限管理方法:

查看和设置权限

├── 图形界面方法

│ ├── 右键点击文件/文件夹

│ ├── 选择"属性"

│ ├── 切换到"安全"选项卡

│ └── 点击"高级"查看详细权限

└── 命令行方法

├── icacls命令(查看权限)

└── icacls命令(设置权限)

命令行管理权限示例:

# 查看文件权限

icacls "C:\path\to\file.txt"

# 授予用户读取权限

icacls "C:\path\to\file.txt" /grant User:R

# 移除用户权限

icacls "C:\path\to\file.txt" /remove User

# 完全控制权限

icacls "C:\path\to\folder" /grant Administrator:F /t

7. 在TryHackMe和安全测试中的应用场景 🏆

文件系统知识在安全领域具有重要应用:

场景1:权限提升和数据访问

# 检查敏感目录的权限配置

icacls "C:\Program Files\Vulnerable App"

# 查找全用户可写的系统目录

dir /a C:\Windows\* /s | findstr "(A;ID;0x1301bf;;AU)"

# 检查服务可执行文件权限

icacls "C:\Program Files\Service\executable.exe"

场景2:隐藏数据和反取证技术

# 使用ADS隐藏数据

echo "Malicious content" > innocent.txt:hidden.ps1

# 执行隐藏在ADS中的代码

powershell -command "Get-Content -Path 'innocent.txt:hidden.ps1' | Invoke-Expression"

# 在临时目录中创建隐藏文件

echo "Secret data" > C:\Windows\Temp\.$hidden

场景3:文件系统取证

# 查找最近修改的文件

forfiles /P C:\ /S /M *.exe /D +1 /C "cmd /c echo @path @fdate @ftime"

# 检查卷影副本

vssadmin list shadows

# 恢复已删除的文件(需要专门工具)

# 例如使用Recuva, TestDisk等工具

8. 文件系统命令和工具 🧰

Windows提供了多种管理文件系统的内置工具:

基本命令行工具:

| 命令 | 功能 | 示例 |

|---|---|---|

| dir | 列出目录内容 | dir /a /s C:\Users |

| copy | 复制文件 | copy C:\source.txt D:\dest.txt |

| move | 移动文件 | move file.txt C:\NewFolder\ |

| del/erase | 删除文件 | del C:\temp\file.txt |

| mkdir/md | 创建目录 | mkdir NewFolder |

| rmdir/rd | 删除目录 | rmdir /s /q OldFolder |

| type | 显示文件内容 | type config.txt |

| attrib | 设置文件属性 | attrib +h hidden.txt |

| findstr | 在文件中查找文本 | findstr "password" *.txt |

| xcopy/robocopy | 高级文件复制 | robocopy C:\Source D:\Dest /E |

重要系统工具:

| 工具 | 打开方式 | 功能 |

|---|---|---|

| 文件资源管理器 | Win+E | 图形化文件浏览 |

| 磁盘管理 | diskmgmt.msc | 管理磁盘和分区 |

| 磁盘清理 | cleanmgr | 清理不需要的文件 |

| 磁盘碎片整理 | dfrgui | 优化文件系统性能 |

| chkdsk | chkdsk C: /f | 检查和修复磁盘错误 |

| sfc | sfc /scannow | 扫描系统文件完整性 |

9. 文件系统特殊情况和高级概念 🌟

符号链接和硬链接:

NTFS支持多种类型的文件链接,它们在安全测试中可能很重要:

| 链接类型 | 创建命令 | 特点 |

|---|---|---|

| 符号链接 | mklink link.txt target.txt | 跨卷链接,类似快捷方式但更集成 |

| 硬链接 | mklink /h link.txt target.txt | 指向相同数据,只能在同一卷中 |

| 目录链接 | mklink /d LinkDir TargetDir | 链接到另一个目录 |

| 目录连接点 | mklink /j LinkDir TargetDir | 类似目录链接但实现不同 |

重解析点:

重解析点是NTFS的特殊对象,可用于改变文件系统行为:

重解析点

├── 符号链接

├── 挂载点

├── 目录连接点

└── OneDrive文件按需功能

8.3文件名:

Windows为长文件名维护兼容的短名称(8.3格式):

# 显示8.3短名称

dir /x

# Program Files可能显示为PROGRA~1

10. 常见问题排查 🔧

| 问题 | 可能原因 | 解决方案 |

|---|---|---|

| 无法删除文件 | 文件被占用 权限不足 | 关闭使用该文件的程序 使用管理员权限 尝试安全模式 |

| 磁盘空间不足 | 大文件 隐藏文件 系统还原点 | 使用磁盘清理 WinDirStat分析空间使用 管理/删除还原点 |

| 文件损坏 | 硬件问题 意外关机 恶意软件 | 运行chkdsk 从备份恢复 使用sfc /scannow |

| 权限被拒绝 | 权限设置 文件所有权 UAC限制 | 调整权限设置 获取文件所有权 以管理员身份运行 |

| 路径太长 | 超过260字符限制 | 使用subst创建驱动器映射 开启长路径支持 缩短路径结构 |

解决"文件正在使用"问题:

# 查找占用文件的进程

handle.exe "C:\path\to\file.txt" # Sysinternals工具

# 或使用内置命令

openfiles /query | findstr "filename"

# 关闭占用文件的进程

taskkill /F /PID 1234

11. NTFS vs FAT32 vs exFAT比较 📊

当设置新驱动器时,选择正确的文件系统很重要:

| 特性 | NTFS | FAT32 | exFAT |

|---|---|---|---|

| 最大文件大小 | 16 EB | 4 GB | 16 EB |

| 最大分区大小 | 16 EB | 32 GB | 128 PB |

| 文件权限 | ✓ | ✗ | ✗ |

| 文件加密 | ✓ | ✗ | ✗ |

| 压缩 | ✓ | ✗ | ✗ |

| 日志功能 | ✓ | ✗ | ✗ |

| ADS支持 | ✓ | ✗ | ✗ |

| 硬链接 | ✓ | ✗ | ✗ |

| 跨平台兼容性 | 有限 | 良好 | 很好 |

| 适用场景 | 系统驱动器 内部硬盘 | 小型U盘 老设备兼容 | 大容量外部驱动器 现代跨平台存储 |

选择建议:

- ✅ 系统驱动器:一定使用NTFS

- ✅ 内部数据驱动器:优先NTFS

- ✅ 外部硬盘/U盘:

- 仅Windows使用:NTFS

- 需跨平台且文件>4GB:exFAT

- 需最广泛兼容且文件<4GB:FAT32

12. 文件系统安全最佳实践 🛡️

保护Windows文件系统安全的关键策略:

-

实施权限最小原则:

# 移除不必要的权限 icacls "C:\sensitive_data" /inheritance:d icacls "C:\sensitive_data" /remove "Authenticated Users" -

启用BitLocker加密:

- 设置 → 更新和安全 → Windows安全中心 → 设备安全

-

定期备份关键数据:

# 使用wbadmin备份关键目录 wbadmin start backup -backupTarget:E: -include:C:\Users\Documents -

避免在系统盘存储敏感数据:

- 创建单独的加密分区存储敏感信息

-

保护特殊系统目录:

# 限制Temp目录的执行权限 icacls "C:\Windows\Temp" /deny Everyone:(OI)(CI)(X) -

定期执行系统文件检查:

sfc /scannow dism /online /cleanup-image /restorehealth

13. TryHackMe上使用文件系统知识的技巧 🔑

在TryHackMe的挑战中,文件系统知识可以帮助你:

查找标志和敏感数据:

# 查找所有文本文件

dir /s /b C:\*.txt

# 搜索包含"flag"或"password"的文件

findstr /s /i /m "flag password" C:\*.*

# 查找隐藏文件

dir /a:h /s C:\Users\

识别权限问题:

# 检查可写服务目录(潜在权限提升点)

icacls "C:\Program Files\*" | findstr "(M)" | findstr "BUILTIN\Users"

# 查找世界可写文件

accesschk.exe -uwqs "Users" c:\Windows\*.exe

利用ADS隐藏或查找数据:

# 检查文件是否包含ADS

dir /r suspicious_file.txt

# 创建含有命令的ADS

echo calc > legit.txt:evil.bat

# 执行ADS中的内容

wmic process call create "C:\Windows\System32\cmd.exe /c C:\path\to\legit.txt:evil.bat"

14. 总结与进阶学习 🌟

Windows文件系统是一个复杂而强大的架构,它不仅仅是组织文件的方式,更是系统安全的重要一环:

主要学习要点:

- ✅ Windows主要使用NTFS文件系统,提供高级安全特性

- ✅ 文件系统有严格的路径表示法和命名约定

- ✅ NTFS权限是保护文件和目录安全的关键机制

- ✅ 特殊文件系统功能如ADS在安全测试中非常重要

- ✅ 不同类型的文件系统有不同的优缺点和用例

进阶学习方向:

- 📘 深入研究NTFS内部结构和MFT(主文件表)

- 🔐 学习文件系统取证和数据恢复技术

- 🛡️ 探索高级权限模型和访问控制列表(ACL)

- 📚 了解文件系统加密和BitLocker工作原理

在TryHackMe平台继续你的安全学习之旅时,别忘了文件系统既可能是攻击者的目标,也可能是防御者的保护对象。深入了解Windows如何组织和保护数据,将帮助你在安全挑战中更加得心应手!

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?