一【华为云远程漏洞预警通知】

一、概要

近日,华为云关注到Gitlab官方在2021年4月14日发布的安全更新公告中披露的Gitlab远程命令执行漏洞(CVE-2021-22205)在互联网上已出现在野攻击利用。由于Gitlab没有正确验证传递给解析器的图像文件,攻击者利用漏洞上传专门制作的图像文件可导致执行远程代码执行,目前漏洞POC已公开,风险较高。

GitLab 是一款基于 Git 的完全集成的软件开发平台。华为云提醒使用GitLab的用户尽快安排自检并做好安全加固。

参考链接:https://about.gitlab.com/releases/2021/04/14/security-release-gitlab-13-10-3-released/

二、威胁级别

威胁级别:【严重】

(说明:威胁级别共四级:一般、重要、严重、紧急)

三、漏洞影响范围

影响版本:

11.9 <= GitLab(CE/EE)< 13.8.8

13.9 <= GitLab(CE/EE)< 13.9.6

13.10 <= GitLab(CE/EE)< 13.10.3

安全版本:

GitLab(CE/EE) 13.8.8

GitLab(CE/EE) 13.9.6

GitLab(CE/EE) 13.10.3

四、漏洞处置

目前,官方已在新版本修复了该漏洞,请受影响的用户尽快升级到安全版本:

下载地址:https://about.gitlab.com/update/

注:修复漏洞前请将资料备份,并进行充分测试。

近日,华为云通知漏洞预警了。赶紧查看下公司自建版本的docker gitlab-ce:13.0.0-ce.0

好家伙,第二天就直接中奖了,直接恶意程序挂挖矿病毒了。

首先,还是把挖矿病毒给kll 了。然后准备gitlab版本升级。

二【版本升级准备】

当前版本:gitlab/gitlab-ce:13.0.0-ce.0

目标安全版本:gitlab/gitlab-ce:13.8.8-ce.0

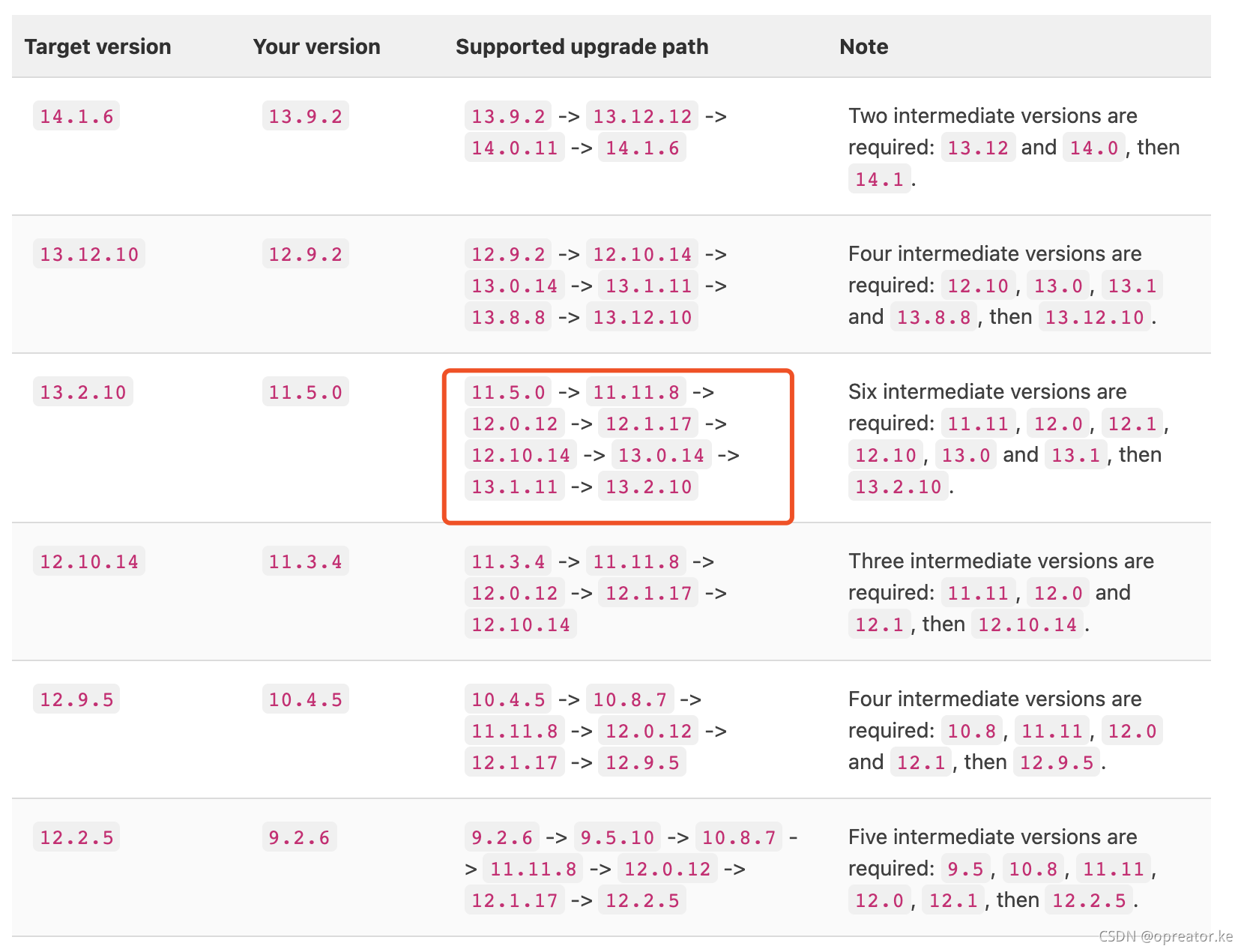

2.1 查看升级版本线路,官方线路图地址:

https://docs.gitlab.com/ee/update/index.html#installation-using-docker

确定下自己的升级路线版本:

gitlab/gitlab-ce:13.0.0-ce.0

gitlab/gitlab-ce:13.0.14-ce.0

gitlab/gitlab-ce:13.1.11-ce.0

gitlab/gitlab-ce:13.8.8-ce.0

并提前docker pull 下

2.2 备份

首先gitlab这么重要,先备份再说。如果担心有问题,可以自己镜像服务器,在新的服务器上模拟测试,没问题了在直接升级。

备份步骤:

#进入容器

docker exec -it gitlab /bin/bash

##容器内执行备份命令

gitlab-rake gitlab:backup:create

【版本升级】

升级版本特别简单,按照gitlab升级路线上, 只需要替换启动的容器镜像即可

比如升级到13.0.14

#停用低版本的gitlab

docker stop gitlab

docker rm -f gitlab

#启动新版本gitlab

docker run -p 8443:443 -p 8080:80 -p 8022:22 --name gitlab -d --restart always --hostname 192.168.1.1 -v /data/gitlab/etc:/etc/gitlab -v /data/gitlab/logs:/var/log/gitlab -v /data/gitlab/data:/var/opt/gitlab -v /etc/localtime:/etc/localtime:ro --privileged=true gitlab/gitlab-ce:13.0.14-ce.0

依次版本升级即可。

1345

1345

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?