漏洞名称

- ThinkPHP 5.0.23 远程代码执行漏洞

漏洞编号

- CVE-2018-20062

漏洞描述

- ThinkPHP是一款运用极广的PHP开发框架。

- 其5.0.23以前的版本中,获取method的方法中没有正确处理方法名,

- 导致攻击者可以调用Request类任意方法并构造利用链,从而导致远程代码执行漏洞。

- 由于ThinkPHP5框架对控制器名没有进行足够的安全检测,导致在没有开启强制路由的情况下,构造特定的请求。

影响版本

- ThinkPHP 5.0系列 <= 5.0.23

实验环境及准备

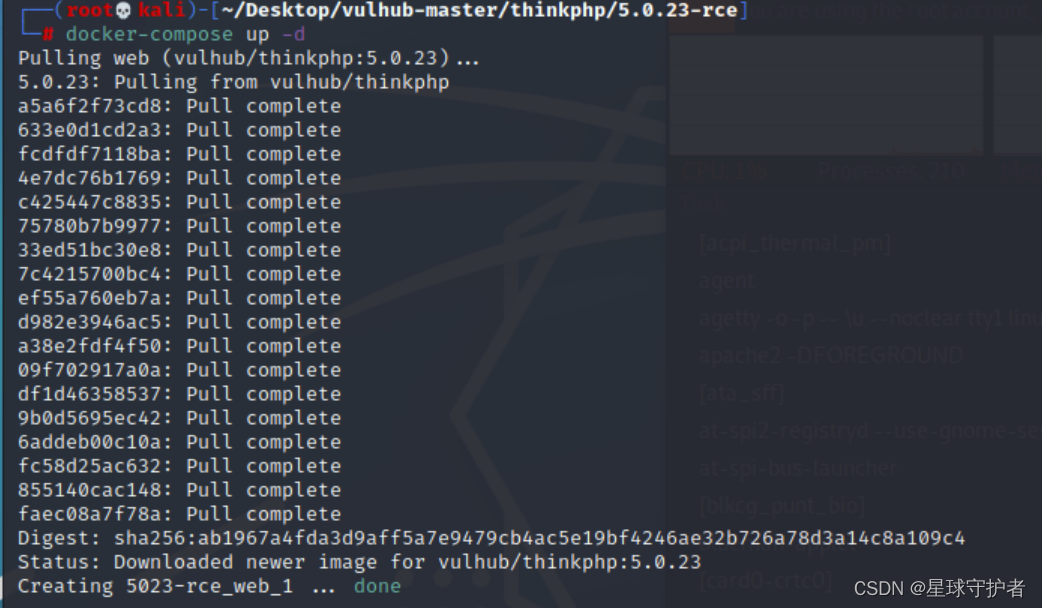

第一步 vulhub搭建

cd Desktop/vulhub-master/thinkphp/5.0.23-rce

docker-compose up -d

第二步 访问网站,即可看到默认的Think

本文详细介绍了ThinkPHP 5.0.23的CVE-2018-20062漏洞,包括漏洞描述、影响版本、实验环境搭建、漏洞复现步骤(数据包和工具)以及修复建议。通过此文章,读者可以理解该漏洞的工作原理,并学习如何防止此类问题。

本文详细介绍了ThinkPHP 5.0.23的CVE-2018-20062漏洞,包括漏洞描述、影响版本、实验环境搭建、漏洞复现步骤(数据包和工具)以及修复建议。通过此文章,读者可以理解该漏洞的工作原理,并学习如何防止此类问题。

订阅专栏 解锁全文

订阅专栏 解锁全文

3675

3675

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?