一、什么是Docker 仓库?

- 仓库是集中存放镜像文件的场所。有时候会把仓库和仓库注册服务器(Registry)混为一谈,并不严格区分。实际上,仓库注册服务器上往往存放着多个仓库,每个仓库中又包含了多个镜像,每个镜像有不同的标签(tag)。

- 仓库分为公开仓库(Public)和私有仓库(Private)两种形式。最大的公开仓库是 Docker Hub,存放了数量庞大的镜像供用户下载。 国内的公开仓库包括 Docker Pool等,可以提供大陆用户更稳定快速的访问。

- 当然,用户也可以在本地网络内创建一个私有仓库。当用户创建了自己的镜像之后就可以使用 push 命令将它上传到公有或者私有仓库,这样下次在另外一台机器上使用这个镜像时候,只需要从仓库上 pull 下来就可以了。

二、 私有仓库registry的优势

- 有时候使用Docker Hub这样的公共仓库可能不方便,这种情况下用户可以使用registry创建一个本地仓库供私人使用,

这点跟Maven的管理类似。 - 使用私有仓库有许多优点:

1)节省网络带宽,针对于每个镜像不用每个人都去中央仓库上面去下载,只需要从私有仓库中下载即可;

2)提供镜像资源利用,针对于公司内部使用的镜像,推送到本地的私有仓库中,以供公司内部相关人员使用。 - 目前Docker Registry已经升级到了v2,最新版的Docker已不再支持v1。Registry v2使用Go语言编写,在性能和安全性上做了很多优化,重新设计了镜像的存储格式。如果需要安装registry v2,只需下载registry:2.2即可。

- Docker官方提供的工具docker-registry可以用于构建私有的镜像仓库。

三、创建似有仓库

- Docker 官方已经把仓库封装为镜像,直接通过启动容器就可以部署完成仓库

[root@foundation19 ~]# cd /opt/registry/

[root@foundation19 registry]# ls

docker

[root@foundation19 images]# docker load -i registry.tar

[root@foundation19 images]# docker images registry (注意标签TAG)

REPOSITORY TAG IMAGE ID CREATED SIZE

registry 2.3.1 83139345d017 3 years ago 166MB

[root@foundation19 images]# docker run -d --name registry -p 5000:5000 -v /opt/registry:/var/lib/registry registry:2.3.1

#重命名并上传本地镜像到仓库

[root@foundation19 ~]# docker load -i rhel7.tar

[root@foundation19 ~]# docker run -d --name vm1 rhel7:v7

[root@foundation19 ~]# docker tag rhel7:v7 localhost:5000/rhel7:v7

[root@foundation19 ~]# docker push localhost:5000/rhel7:v7

#拉取镜像

[root@foundation19 images]# docker pull localhost:5000/rhel7:v7

#再次重命名

[root@foundation19 images]# docker tag localhost:5000/rhel7:v7 rhel7:v1

#删除原来的

[root@foundation19 images]# docker rmi localhost:5000/rhel7:v7

[root@foundation19 images]# docker images rhel7

REPOSITORY TAG IMAGE ID CREATED SIZE

rhel7 v1 85e9ce5e51eb About an hour ago 23.2MB

rhel7 latest 0a3eb3fde7fd 4 years ago 140MB

三、给私有库添加证书

- 原来的库任何人都可以访问,这样不安全,下来我们要增加库的安全性

- 创建服务端key以及证书

[root@foundation19 images]# cd /opt/docker/

[root@foundation19 docker]# mkdir -p certs

[root@foundation19 docker]# openssl req

^C

[root@foundation19 docker]# openssl req \

> -newkey rsa:4096 -nodes -sha256 -keyout certs/westos.org.key \

> -x509 -days 365 -out certs/westos.org.crt

Generating a 4096 bit RSA private key

.....++

.................................++

writing new private key to 'certs/westos.org.key'

-----

You are about to be asked to enter information that will be incorporated

into your certificate request.

What you are about to enter is what is called a Distinguished Name or a DN.

There are quite a few fields but you can leave some blank

For some fields there will be a default value,

If you enter '.', the field will be left blank.

-----

Country Name (2 letter code) [XX]:cn

State or Province Name (full name) []:shaanxi

Locality Name (eg, city) [Default City]:xi'an

Organization Name (eg, company) [Default Company Ltd]:westos

Organizational Unit Name (eg, section) []:linux

Common Name (eg, your name or your server's hostname) []:westos.org

Email Address []:root@westos.org

- 添加本地解析

[root@foundation19 docker]# cat /etc/hosts

172.25.19.250 westos.org

- 创建仓库

[root@foundation19 docker]# docker rm -f registry

[root@foundation19 docker]# netstat -antlp | grep :443

[root@foundation19 docker]# docker run -d \

> --restart=always \

> --name registry \

> -v "$(pwd)"/certs:/certs \

> -e REGISTRY_HTTP_ADDR=0.0.0.0:443 \

> -e REGISTRY_HTTP_TLS_CERTIFICATE=/certs/westos.org.crt \

> -e REGISTRY_HTTP_TLS_KEY=/certs/westos.org.key \

> -p 443:443 \

> -v /opt/registry:/var/lib/registry registry:2.3.1

e97292700fe680c6124c6b3491fc8101b2658adfce7867050f488b519e71375d

[root@foundation19 docker]# docker ps

CONTAINER ID IMAGE COMMAND CREATED STATUS PORTS NAMES

d91ba651fb74 registry:2.3.1 "/bin/registry /etc/…" 10 seconds ago Up 8 seconds 0.0.0.0:443->443/tcp, 5000/tcp registry

- 创建证书存放目录,并复制证书

[root@foundation19 registry]# cd /etc/docker/

[root@foundation19 docker]# mkdir certs.d

[root@foundation19 docker]# cd certs.d/

[root@foundation19 certs.d]# mkdir westos.org

[root@foundation19 certs.d]# cd westos.org/

[root@foundation19 westos.org]# ls

ca.crt

[root@foundation19 westos.org]# cp /opt/docker/certs/westos.org.crt ca.crt

- 导入一个镜像并上传到私有仓库

[root@foundation19 westos.org]# docker load -i game2048.tar

[root@foundation19 westos.org]# docker tag game2048:latest westos.org/game2048

[root@foundation19 westos.org]# docker push westos.org/game2048

- 创建一个虚拟机(server1),用于测试远程下拉

- server1安装 docker,然后开启docker,并添加解析

[root@server1 ~]# systemctl start docker

[root@server1 ~]# cat /etc/hosts

172.25.19.250 westos.org

- 创建同样的证书目录,并将服务端证书传到此位置

[root@server1 ~]# cd /etc/docker

[root@server1 docker]# mkdir certs.d

[root@server1 docker]# cd certs.d/

[root@server1 certs.d]# mkdir westos.org

[root@server1 certs.d]# cd westos.org/

[root@server1 westos.org]# pwd

/etc/docker/certs.d/westos.org

[root@server1 westos.org]# ls

ca.crt

- 下拉成功

[root@server1 westos.org]# docker pull westos.org/game2048

四、配置用户权限 ,给证书加密

- 如果想要控制registry的使用权限,使其只有在登录用户名和密码之后才能使用的话,还需要做额外的设置。registry的用户名密码文件可以通过htpasswd来生成

- 设置用户密码并查看

[root@foundation19 /]# cd /opt/docker/

[root@foundation19 docker]# mkdir auth

[root@foundation19 docker]# docker run --entrypoint htpasswd registry:2.3.1 -Bbn hui westos > auth/htpasswd

[root@foundation19 docker]# docker run --rm --entrypoint htpasswd registry:2.3.1 -Bbn admin westos >> auth/htpasswd

[root@foundation19 docker]# cat auth/htpasswd

hui:$2y$05$lyM5fqXxNOqWQLIlMUplxet.dPLMZMlZutV6oJk7AxyZCcDUkTyZ.

admin:$2y$05$eFez8FCfUBM7BQG.uoxY9OtioSZNaaGJudyjDDm3gb4U0XBJg8q8q

- 创建仓库

[root@foundation19 ~]# docker stop registry

registry

[root@foundation19 ~]# docker rm registry

registry

[root@foundation19 docker]# docker run -d --restart=always --name registry -v "$(pwd)"/certs:/certs -e REGISTRY_HTTP_ADDR=0.0.0.0:443 -e REGISTRY_HTTP_TLS_CERTIFICATE=/certs/westos.org.crt -e REGISTRY_HTTP_TLS_KEY=/certs/westos.org.key -p 443:443 -v /opt/registry:/var/lib/registry -v "$(pwd)"/auth:/auth -e "REGISTRY_AUTH=htpasswd" -e "REGISTRY_AUTH_HTPASSWD_REALM=Registry Realm" -e REGISTRY_AUTH_HTPASSWD_PATH=/auth/htpasswd registry:2.3.1

[root@foundation19 docker]# docker tag rhel7:latest westos/rhel7

[root@foundation19 docker]# netstat -antlp | grep :443 ##过滤443端口

tcp6 0 0 :::443 :::* LISTEN 27631/docker-proxy

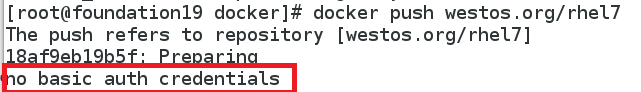

- 此时上传显示没有基础认证

- 登录库,并输入用户名和密码

[root@foundation19 docker]# docker login westos.org

Username: hui

Password:

Login Succeeded ##显示成功即可

- 在文件config.json 中可以看到记录的认证(认证一次,永久保存)

[root@foundation19 docker]# cd /root/.docker/

[root@foundation19 .docker]# ls

config.json

[root@foundation19 .docker]# cat config.json

{

"auths": {

"westos.org": {

"auth": "aHVpOndlc3Rvcw=="

}

},

"HttpHeaders": {

"User-Agent": "Docker-Client/18.06.1-ce (linux)"

}

}

- 此时再次上传就成功了

[root@foundation19 .docker]# docker push westos.org/rhel7

The push refers to repository [westos.org/rhel7]

18af9eb19b5f: Pushed

latest: digest: sha256:58cd9120a4194edb0de4377b71bd564953255a1422baa1bbd9cb23d521c6873b size: 528

六、给私有库添加WebUI界面

- 导入相应的镜像

[root@foundation19 images]# docker load -i docker-registry-web.tar

[root@foundation19 images]# docker load -i docker-registry-frontend.tar

- 重新创建仓库(多添加了一个删除参数)

[root@foundation19 docker]# docker rm -f registry

[root@foundation19 docker]# docker rm -f registry-web

[root@foundation19 docker]# docker run -d --restart=always --name registry -v "$(pwd)"/certs:/certs -e REGISTRY_HTTP_ADDR=0.0.0.0:443 -e REGISTRY_HTTP_TLS_CERTIFICATE=/certs/westos.org.crt -e REGISTRY_HTTP_TLS_KEY=/certs/westos.org.key -p 443:443 -v /opt/registry:/var/lib/registry -v "$(pwd)"/auth:/auth -e "REGISTRY_AUTH=htpasswd" -e "REGISTRY_AUTH_HTPASSWD_REALM=Registry Realm" -e REGISTRY_AUTH_HTPASSWD_PATH=/auth/htpasswd -e REGISTRY_STORAGE_DELETE_ENABLED=true registry:2.3.1 ##允许执行删除操作

##运行web界面

[root@foundation19 docker]# docker run -it -p 8080:8080 --name registry-web --lnk registry:westos.org -e REGISTRY_URL=https://westos.org/v2 -e REGISTRY_TRUST_ANY_SSL=true -e REGISTRY_BASIC_AUTH="aHVpOndlc3Rvcw==" -e REGISTRY_NAME=westos.org -e REGISTRY_READONLY=false docker-registry-web

- 测试:浏览器输入localhost:8080

215

215

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?