肝就完事了……

拖进IDA

四段拼起来就好。注意顺序

让我们找OEP,OD启动

直接OEP定律就好

Find the Name when the Serial is 5B134977135E7D13

拖进IDA

关键操作就是一个异或,如下

3步一轮回,密钥盒子[0x10,0x20,0x30]

唯一可能误导的就是那是一个字节一个字节异或的,而不是一个字母一个字母异或的

4. Easy ELF

Easy ELF

看见做出来的人很多,就先做了

拖进IDA,稍微分析一下

其实就是你输入的字符串要满足check函数,看一下check函数

easy

s=chr(120^0x34)+chr(49)+chr(124^0x32)+chr(221^0x88)+chr(88)

print(s)5. Replace

Replace

打开是一个exe

IDA拖进去貌似很奇怪,但并没有壳,直接OD

靠字符串定位到判断处

分析了一波之前多有的跳转和判断,总觉得不可能跳转到correct,而且我只能输入数字,基本就是把那两个阻碍我们跳转到correct的jump解决掉应该就可以了

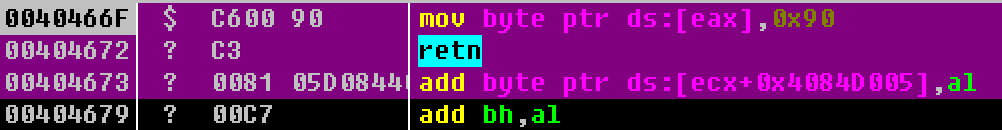

收完消息之后判断函数应该就是40466F,跟进去看一下,最后就是jmp 到401071,所以我们需要通过我们输入的值让401071变成nop,但是在这段区域单步调试的时候还是炸了,里面40466F又炸了一次,再次跟进去

这里就是传递一个nop指令(0x90),那我们把eax改成401071就可以了,此时eax是60160646,输入是123

如果输入的是0,eax是601605CB,正好相差123,nice,那我们输入2687109798就可以吧eax改为0x401071了

应该是只要bypass就可以看见flag了

用peid的时候发现这个是vb,直接瑞弹窗框在OD中下断点

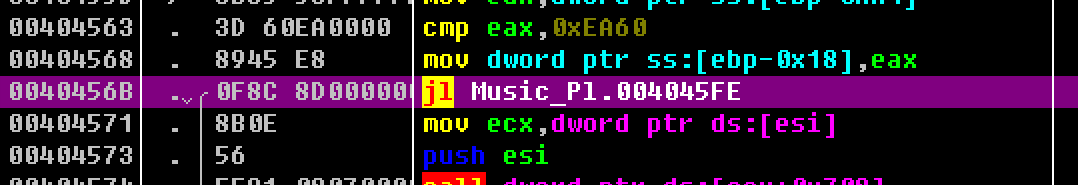

第一次卡死,暂停看堆栈,发现box在4045D8,向上翻有个跳转语句,直接改成jmp如下

然后运行到最后,又有个弹窗

老样子,一样的操作就好

然后在MP3 Player的地方会出现password

7. CSHOP

CSHOP

打开后就是如图所示,很诡异,不知道要干嘛,PEID一波,发现是C#

直接dnspy反编译看看咋回事

这咋看,看不懂啊……在里面慢慢找吧

最后在资源里面看到了一个button,eng?还有按钮,仔细一看,大小被调成0了,还有tabindex=0,按空格键相当于点击按钮

点击一下空格出现答案

因为是flash,很好奇,就来看看,结果发现有现成的工具ffdec,反混淆之后直接按照提示输入数字就好…………

数字:1456,25,44,8,88,20546

一道苹果的,IDA真的tql,还是可以反编译,题目提示如下

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1613

1613

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?