此案例整个逆向及分析的逻辑可以参考本文末尾参考文章示例大佬的文章进行分析

研究过此案例的应该都知道其js版本号经过会不定时更新,其中请求参数名也是随着js版本改变,包括密钥也会改变,

当前js版本v1.0.3-165,即对应的请求参数里面的protocol。

调试进入this[‘getEncryptContent’]函数,发现每个参数其实都是DES_ECB模式加密而得,参数和加密的密钥不一样,此处可以尝试用python的des(ecb模式) 加密测试对比发现一样。

动态参数中, 主要是滑块距离占验证码图片宽度的笔记,滑块轨迹(xyt),以及滑动时长这三个是每次变动的,其余基本都是默认的,要注意的是密钥都是不一样的。

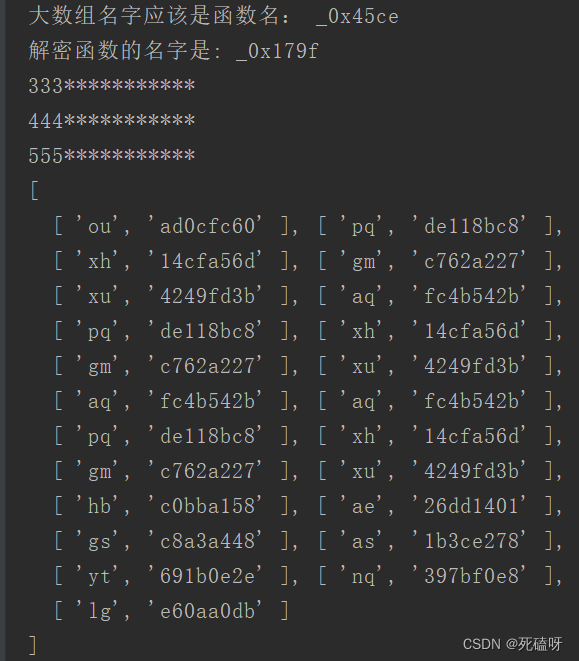

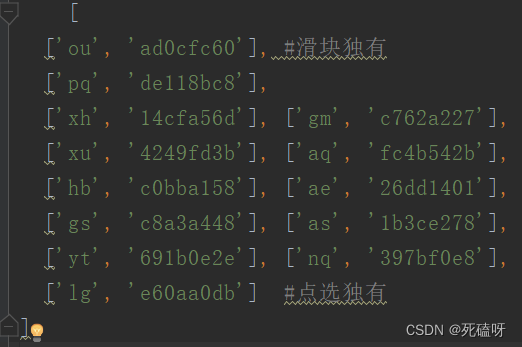

今天研究通过ast 还原了大数组和Object对象进而获取动态的key和参数, 通用实现动态参数获取。

实现效果如下:

然后将获取的大数组进行去重,即可得到请求的13个动态的key和参数

用python还原下如上的DES加密如下,此处选择0的方式填充,加密结果和浏览器一样,到此des加密还原结束

from Crypto.Cipher import DES

from Crypto.Util.Padding import pad

import base64

def des_encrypt(text, key):

订阅专栏 解锁全文

订阅专栏 解锁全文

3716

3716

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?