1、Shiro 配置

shiro:

user:

# 登录地址

loginUrl: /login

# 权限认证失败地址

unauthorizedUrl: /unauth

# 首页地址

indexUrl: /index

# 验证码开关

captchaEnabled: true

# 验证码类型 math 数组计算 char 字符

captchaType: math

cookie:

# 设置Cookie的域名 默认空,即当前访问的域名

domain:

# 设置cookie的有效访问路径

path: /

# 设置HttpOnly属性

httpOnly: true

# 设置Cookie的过期时间,天为单位

maxAge: 30

# 设置密钥,务必保持唯一性(生成方式,直接拷贝到main运行即可)KeyGenerator keygen = KeyGenerator.getInstance("AES"); SecretKey deskey = keygen.generateKey(); System.out.println(Base64.encodeToString(deskey.getEncoded()));

cipherKey: zSyK5Kp6PZAAjlT+eeNMlg==

session:

# Session超时时间,-1代表永不过期(默认30分钟)

expireTime: 30

# 同步session到数据库的周期(默认1分钟)

dbSyncPeriod: 1

# 相隔多久检查一次session的有效性,默认就是10分钟

validationInterval: 10

# 同一个用户最大会话数,比如2的意思是同一个账号允许最多同时两个人登录(默认-1不限制)

maxSession: -1

# 踢出之前登录的/之后登录的用户,默认踢出之前登录的用户

kickoutAfter: false

1.1、配置集合

/**

* 权限配置加载

*/

@Configuration

public class ShiroConfig

{

1、加入 Ehcache 缓存管理器

2、加入自定义Realm

3、自定义Session并将Session数据保存到数据库

4、加入 SecurityManager 安全管理器

5、设置 Shiro 过滤器配置

6、RemeberMeManager 记住我管理器的创建

7、限制同一用户多设备登录

8、开启 Shiro 注解

}

1、加入 Ehcache 缓存管理器

通过读取配置文件创建CacheManager,并通过EhCacheManager进行管理

/**

* 缓存管理器 使用Ehcache实现

*/

@Bean

public EhCacheManager getEhCacheManager()

{

net.sf.ehcache.CacheManager cacheManager = net.sf.ehcache.CacheManager.getCacheManager("ruoyi");

EhCacheManager em = new EhCacheManager();

if (StringUtils.isNull(cacheManager))

{

em.setCacheManager(new net.sf.ehcache.CacheManager(getCacheManagerConfigFileInputStream()));

return em;

}

else

{

em.setCacheManager(cacheManager);

return em;

}

}

/**

* 返回配置文件流 避免ehcache配置文件一直被占用,无法完全销毁项目重新部署

*/

protected InputStream getCacheManagerConfigFileInputStream()

{

String configFile = "classpath:ehcache/ehcache-shiro.xml";

InputStream inputStream = null;

try

{

inputStream = ResourceUtils.getInputStreamForPath(configFile);

byte[] b = IOUtils.toByteArray(inputStream);

InputStream in = new ByteArrayInputStream(b);

return in;

}

catch (IOException e)

{

throw new ConfigurationException(

"Unable to obtain input stream for cacheManagerConfigFile [" + configFile + "]", e);

}

finally

{

IOUtils.closeQuietly(inputStream);

}

}

2、加入自定义Realm

将授权信息保存到 Ehcache 中,避免每个接口都去数据库查询权限信息

/**

* 自定义Realm

*/

@Bean

public UserRealm userRealm(EhCacheManager cacheManager)

{

UserRealm userRealm = new UserRealm();

userRealm.setAuthorizationCacheName(Constants.SYS_AUTH_CACHE);

userRealm.setCacheManager(cacheManager);

return userRealm;

}

/**

* 自定义Realm 处理登录 权限

*/

public class UserRealm extends AuthorizingRealm

{

private static final Logger log = LoggerFactory.getLogger(UserRealm.class);

@Autowired

private ISysMenuService menuService;

@Autowired

private ISysRoleService roleService;

@Autowired

private SysLoginService loginService;

/**

* 授权

*/

@Override

protected AuthorizationInfo doGetAuthorizationInfo(PrincipalCollection arg0)

{

SysUser user = ShiroUtils.getSysUser();

// 角色列表

Set<String> roles = new HashSet<String>();

// 功能列表

Set<String> menus = new HashSet<String>();

SimpleAuthorizationInfo info = new SimpleAuthorizationInfo();

// 管理员拥有所有权限

if (user.isAdmin())

{

info.addRole("admin");

info.addStringPermission("*:*:*");

}

else

{

roles = roleService.selectRoleKeys(user.getUserId());

menus = menuService.selectPermsByUserId(user.getUserId());

// 角色加入AuthorizationInfo认证对象

info.setRoles(roles);

// 权限加入AuthorizationInfo认证对象

info.setStringPermissions(menus);

}

return info;

}

/**

* 登录认证

*/

@Override

protected AuthenticationInfo doGetAuthenticationInfo(AuthenticationToken token) throws AuthenticationException

{

UsernamePasswordToken upToken = (UsernamePasswordToken) token;

String username = upToken.getUsername();

String password = "";

if (upToken.getPassword() != null)

{

password = new String(upToken.getPassword());

}

SysUser user = null;

try

{

user = loginService.login(username, password);

}

catch (CaptchaException e)

{

throw new AuthenticationException(e.getMessage(), e);

}

catch (UserNotExistsException e)

{

throw new UnknownAccountException(e.getMessage(), e);

}

catch (UserPasswordNotMatchException e)

{

throw new IncorrectCredentialsException(e.getMessage(), e);

}

catch (UserPasswordRetryLimitExceedException e)

{

throw new ExcessiveAttemptsException(e.getMessage(), e);

}

catch (UserBlockedException e)

{

throw new LockedAccountException(e.getMessage(), e);

}

catch (RoleBlockedException e)

{

throw new LockedAccountException(e.getMessage(), e);

}

catch (Exception e)

{

log.info("对用户[" + username + "]进行登录验证..验证未通过{}", e.getMessage());

throw new AuthenticationException(e.getMessage(), e);

}

SimpleAuthenticationInfo info = new SimpleAuthenticationInfo(user, password, getName());

return info;

}

/**

* 清理指定用户授权信息缓存

*/

public void clearCachedAuthorizationInfo(Object principal)

{

SimplePrincipalCollection principals = new SimplePrincipalCollection(principal, getName());

this.clearCachedAuthorizationInfo(principals);

}

/**

* 清理所有用户授权信息缓存

*/

public void clearAllCachedAuthorizationInfo()

{

Cache<Object, AuthorizationInfo> cache = getAuthorizationCache();

if (cache != null)

{

for (Object key : cache.keys())

{

cache.remove(key);

}

}

}

}

其中清理所有用户授权信息缓存的调用时机为 更新菜单或者角色信息,直接删除所有用户的授权信息,点解任意接口的时候会进行授权信息的获取,而这时的授权信息的最新的,无需用户登出再登录操作。

3、加入 SecurityManager 安全管理器

/**

* 安全管理器

*/

@Bean

public SecurityManager securityManager(UserRealm userRealm)

{

DefaultWebSecurityManager securityManager = new DefaultWebSecurityManager();

// 设置realm.

securityManager.setRealm(userRealm);

// 记住我

securityManager.setRememberMeManager(rememberMeManager());

// 注入缓存管理器;

securityManager.setCacheManager(getEhCacheManager());

// session管理器

securityManager.setSessionManager(sessionManager());

return securityManager;

}

4、设置 Shiro 过滤器配置

对访问路径设置过滤器链,通过key-value的形式注册过滤器

/**

* Shiro过滤器配置

*/

@Bean

public ShiroFilterFactoryBean shiroFilterFactoryBean(SecurityManager securityManager)

{

ShiroFilterFactoryBean shiroFilterFactoryBean = new ShiroFilterFactoryBean();

// Shiro的核心安全接口,这个属性是必须的

shiroFilterFactoryBean.setSecurityManager(securityManager);

// 身份认证失败,则跳转到登录页面的配置

shiroFilterFactoryBean.setLoginUrl(loginUrl);

// 权限认证失败,则跳转到指定页面

shiroFilterFactoryBean.setUnauthorizedUrl(unauthorizedUrl);

// Shiro连接约束配置,即过滤链的定义

LinkedHashMap<String, String> filterChainDefinitionMap = new LinkedHashMap<>();

// 对静态资源设置匿名访问

filterChainDefinitionMap.put("/favicon.ico**", "anon");

filterChainDefinitionMap.put("/ruoyi.png**", "anon");

filterChainDefinitionMap.put("/html/**", "anon");

filterChainDefinitionMap.put("/css/**", "anon");

filterChainDefinitionMap.put("/docs/**", "anon");

filterChainDefinitionMap.put("/fonts/**", "anon");

filterChainDefinitionMap.put("/img/**", "anon");

filterChainDefinitionMap.put("/ajax/**", "anon");

filterChainDefinitionMap.put("/js/**", "anon");

filterChainDefinitionMap.put("/ruoyi/**", "anon");

filterChainDefinitionMap.put("/captcha/captchaImage**", "anon");

// 退出 logout地址,shiro去清除session

filterChainDefinitionMap.put("/logout", "logout");

// 不需要拦截的访问

filterChainDefinitionMap.put("/login", "anon,captchaValidate");

// 注册相关

filterChainDefinitionMap.put("/register", "anon,captchaValidate");

// 系统权限列表

// filterChainDefinitionMap.putAll(SpringUtils.getBean(IMenuService.class).selectPermsAll());

Map<String, Filter> filters = new LinkedHashMap<String, Filter>();

filters.put("onlineSession", onlineSessionFilter());

filters.put("syncOnlineSession", syncOnlineSessionFilter());

filters.put("captchaValidate", captchaValidateFilter());

filters.put("kickout", kickoutSessionFilter());

// 注销成功,则跳转到指定页面

filters.put("logout", logoutFilter());

shiroFilterFactoryBean.setFilters(filters);

// 所有请求需要认证

filterChainDefinitionMap.put("/**", "user,kickout,onlineSession,syncOnlineSession");

shiroFilterFactoryBean.setFilterChainDefinitionMap(filterChainDefinitionMap);

return shiroFilterFactoryBean;

}

其中,各种过滤器的创建为:

/**

* 退出过滤器

*/

public LogoutFilter logoutFilter()

{

LogoutFilter logoutFilter = new LogoutFilter();

logoutFilter.setLoginUrl(loginUrl);

return logoutFilter;

}

/**

* 自定义在线用户处理过滤器

*/

public OnlineSessionFilter onlineSessionFilter()

{

OnlineSessionFilter onlineSessionFilter = new OnlineSessionFilter();

onlineSessionFilter.setLoginUrl(loginUrl);

onlineSessionFilter.setOnlineSessionDAO(sessionDAO());

return onlineSessionFilter;

}

/**

* 自定义在线用户同步过滤器

*/

public SyncOnlineSessionFilter syncOnlineSessionFilter()

{

SyncOnlineSessionFilter syncOnlineSessionFilter = new SyncOnlineSessionFilter();

syncOnlineSessionFilter.setOnlineSessionDAO(sessionDAO());

return syncOnlineSessionFilter;

}

/**

* 自定义验证码过滤器

*/

public CaptchaValidateFilter captchaValidateFilter()

{

CaptchaValidateFilter captchaValidateFilter = new CaptchaValidateFilter();

captchaValidateFilter.setCaptchaEnabled(captchaEnabled);

captchaValidateFilter.setCaptchaType(captchaType);

return captchaValidateFilter;

}

5、RemeberMeManager 记住我管理器的创建

通过返回名为 rememberMe 的Cookie实现记住我的功能

/**

* cookie 属性设置

*/

public SimpleCookie rememberMeCookie()

{

SimpleCookie cookie = new SimpleCookie("rememberMe");

cookie.setDomain(domain);

cookie.setPath(path);

cookie.setHttpOnly(httpOnly);

cookie.setMaxAge(maxAge * 24 * 60 * 60);

return cookie;

}

/**

* 记住我

*/

public CookieRememberMeManager rememberMeManager()

{

CookieRememberMeManager cookieRememberMeManager = new CookieRememberMeManager();

cookieRememberMeManager.setCookie(rememberMeCookie());

cookieRememberMeManager.setCipherKey(Base64.decode(cipherKey));

return cookieRememberMeManager;

}

6、限制同一用户多设备登录

/**

* 同一个用户多设备登录限制

*/

public KickoutSessionFilter kickoutSessionFilter()

{

KickoutSessionFilter kickoutSessionFilter = new KickoutSessionFilter();

kickoutSessionFilter.setCacheManager(getEhCacheManager());

kickoutSessionFilter.setSessionManager(sessionManager());

// 同一个用户最大的会话数,默认-1无限制;比如2的意思是同一个用户允许最多同时两个人登录

kickoutSessionFilter.setMaxSession(maxSession);

// 是否踢出后来登录的,默认是false;即后者登录的用户踢出前者登录的用户;踢出顺序

kickoutSessionFilter.setKickoutAfter(kickoutAfter);

// 被踢出后重定向到的地址;

kickoutSessionFilter.setKickoutUrl("/login?kickout=1");

return kickoutSessionFilter;

}

**原理:**不同设备登录的时候会产生不同的sessionId,但是subject是一样的,通过统计sessionId的个数来判断用户登录了多少个不同设备

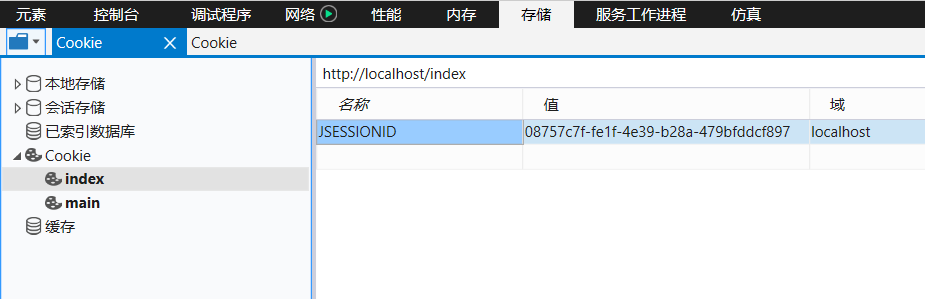

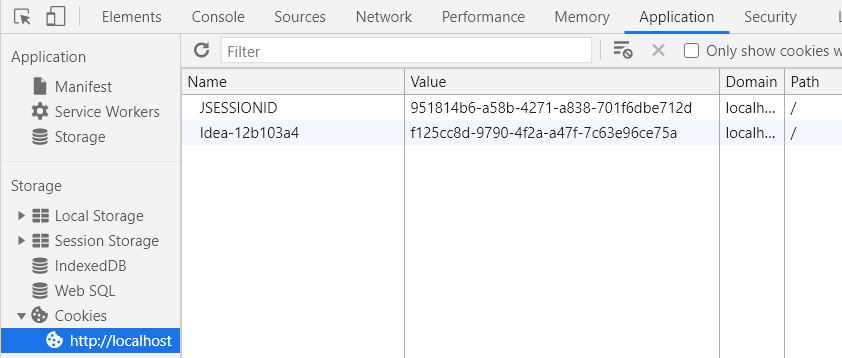

IE :

Google:

/**

* 登录帐号控制过滤器

*/

public class KickoutSessionFilter extends AccessControlFilter

{

private final static ObjectMapper objectMapper = new ObjectMapper();

/**

* 同一个用户最大会话数

**/

private int maxSession = -1;

/**

* 踢出之前登录的/之后登录的用户 默认false踢出之前登录的用户

**/

private Boolean kickoutAfter = false;

/**

* 踢出后到的地址

**/

private String kickoutUrl;

private SessionManager sessionManager;

private Cache<String, Deque<Serializable>> cache;

@Override

protected boolean isAccessAllowed(ServletRequest servletRequest, ServletResponse servletResponse, Object o)

throws Exception

{

return false;

}

@Override

protected boolean onAccessDenied(ServletRequest request, ServletResponse response) throws Exception

{

Subject subject = getSubject(request, response);

if (!subject.isAuthenticated() && !subject.isRemembered() || maxSession == -1)

{

// 如果没有登录或用户最大会话数为-1,直接进行之后的流程

return true;

}

try

{

Session session = subject.getSession();

// 当前登录用户

SysUser user = ShiroUtils.getSysUser();

String loginName = user.getLoginName();

Serializable sessionId = session.getId();

// 读取缓存用户 没有就存入

Deque<Serializable> deque = cache.get(loginName);

if (deque == null)

{

// 初始化队列

deque = new ArrayDeque<Serializable>();

}

// 不同设备登录的时候会产生不同的sessionId,但是subject是一样的,通过统计sessionId的个数来判断用户登录了多少个

// 如果队列里没有此sessionId,且用户没有被踢出;放入队列

if (!deque.contains(sessionId) && session.getAttribute("kickout") == null)

{

// 将sessionId存入队列

deque.push(sessionId);

// 将用户的sessionId队列缓存

cache.put(loginName, deque);

}

// 如果队列里的sessionId数超出最大会话数,开始踢人

while (deque.size() > maxSession)

{

Serializable kickoutSessionId = null;

// 是否踢出后来登录的,默认是false;即后者登录的用户踢出前者登录的用户;

if (kickoutAfter)

{

// 踢出后者

kickoutSessionId = deque.removeFirst();

}

else

{

// 踢出前者

kickoutSessionId = deque.removeLast();

}

// 踢出后再更新下缓存队列

cache.put(loginName, deque);

try

{

// 获取被踢出的sessionId的session对象

Session kickoutSession = sessionManager.getSession(new DefaultSessionKey(kickoutSessionId));

if (null != kickoutSession)

{

// 设置会话的kickout属性表示踢出了

kickoutSession.setAttribute("kickout", true);

}

}

catch (Exception e)

{

// 面对异常,我们选择忽略

}

}

// 如果被踢出了,(前者或后者)直接退出,重定向到踢出后的地址

if ((Boolean) session.getAttribute("kickout") != null && (Boolean) session.getAttribute("kickout") == true)

{

// 退出登录

subject.logout();

saveRequest(request);

return isAjaxResponse(request, response);

}

return true;

}

catch (Exception e)

{

return isAjaxResponse(request, response);

}

}

private boolean isAjaxResponse(ServletRequest request, ServletResponse response) throws IOException

{

HttpServletRequest req = (HttpServletRequest) request;

HttpServletResponse res = (HttpServletResponse) response;

if (ServletUtils.isAjaxRequest(req))

{

AjaxResult ajaxResult = AjaxResult.error("您已在别处登录,请您修改密码或重新登录");

ServletUtils.renderString(res, objectMapper.writeValueAsString(ajaxResult));

}

else

{

WebUtils.issueRedirect(request, response, kickoutUrl);

}

return false;

}

public void setMaxSession(int maxSession)

{

this.maxSession = maxSession;

}

public void setKickoutAfter(boolean kickoutAfter)

{

this.kickoutAfter = kickoutAfter;

}

public void setKickoutUrl(String kickoutUrl)

{

this.kickoutUrl = kickoutUrl;

}

public void setSessionManager(SessionManager sessionManager)

{

this.sessionManager = sessionManager;

}

// 设置Cache的key的前缀

public void setCacheManager(CacheManager cacheManager)

{

// 必须和ehcache缓存配置中的缓存name一致

this.cache = cacheManager.getCache(ShiroConstants.SYS_USERCACHE);

}

}

7、开启 Shiro 注解

/**

* 开启Shiro注解通知器

*/

@Bean

public AuthorizationAttributeSourceAdvisor authorizationAttributeSourceAdvisor(

@Qualifier("securityManager") SecurityManager securityManager)

{

AuthorizationAttributeSourceAdvisor authorizationAttributeSourceAdvisor = new AuthorizationAttributeSourceAdvisor();

authorizationAttributeSourceAdvisor.setSecurityManager(securityManager);

return authorizationAttributeSourceAdvisor;

}

2、登录

@GetMapping("/login")

public String login(HttpServletRequest request, HttpServletResponse response)

{

// 如果是Ajax请求,返回Json字符串。

if (ServletUtils.isAjaxRequest(request))

{

return ServletUtils.renderString(response, "{\"code\":\"1\",\"msg\":\"未登录或登录超时。请重新登录\"}");

}

return "login";

}

@PostMapping("/login")

@ResponseBody

public AjaxResult ajaxLogin(String username, String password, Boolean rememberMe)

{

UsernamePasswordToken token = new UsernamePasswordToken(username, password, rememberMe);

Subject subject = SecurityUtils.getSubject();

try

{

subject.login(token);

return success();

}

catch (AuthenticationException e)

{

String msg = "用户或密码错误";

if (StringUtils.isNotEmpty(e.getMessage()))

{

msg = e.getMessage();

}

return error(msg);

}

}

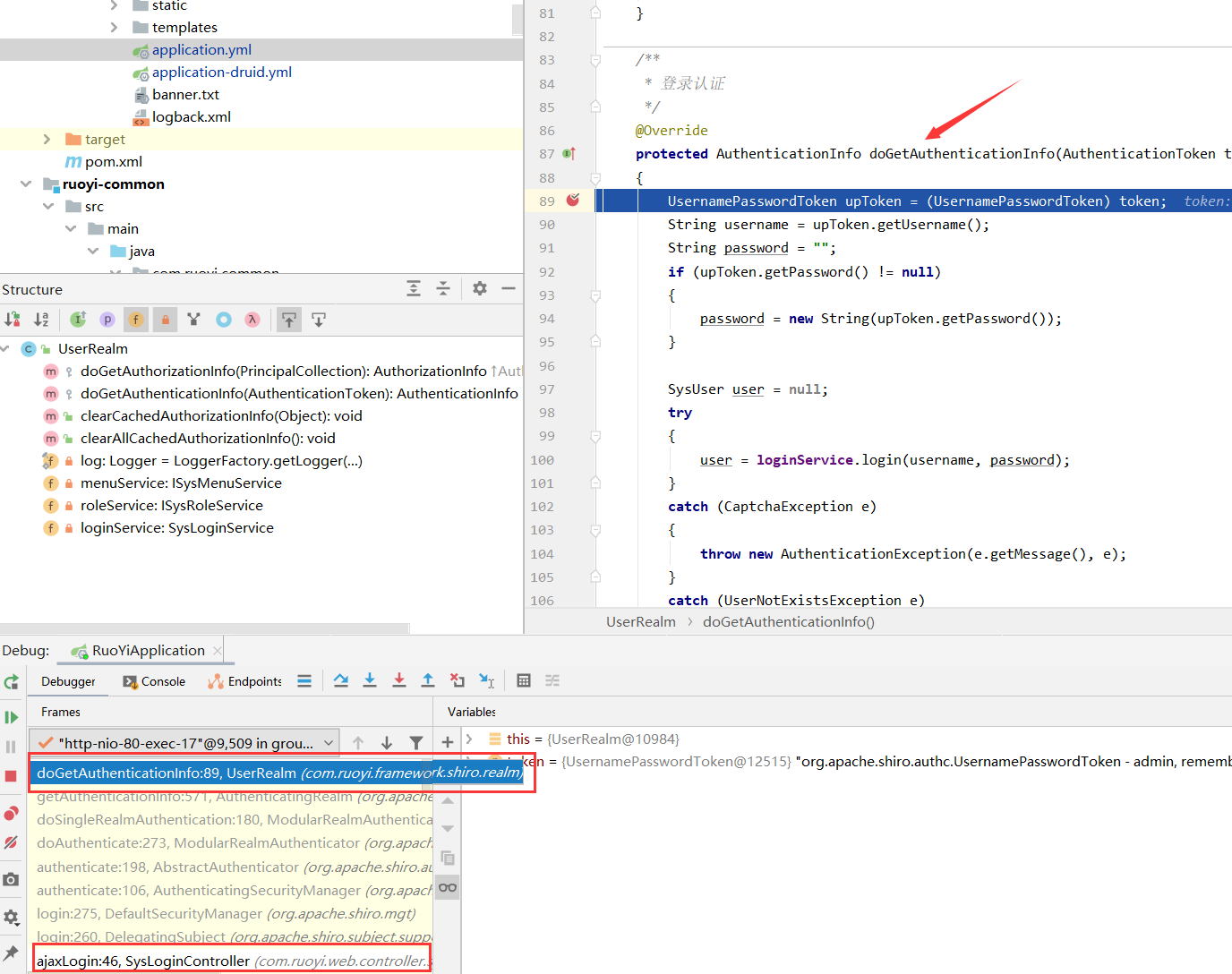

登录验证会由自定义 Realm 的 doGetAuthenticationInfo 方法进行验证

3、登出

自定义登出过滤器,在 Shiro 中已经配置,当调用登出接口 /logout 的时候会直接调用

/**

* 退出过滤器

*/

public class LogoutFilter extends org.apache.shiro.web.filter.authc.LogoutFilter

{

private static final Logger log = LoggerFactory.getLogger(LogoutFilter.class);

/**

* 退出后重定向的地址

*/

private String loginUrl;

public String getLoginUrl()

{

return loginUrl;

}

public void setLoginUrl(String loginUrl)

{

this.loginUrl = loginUrl;

}

@Override

protected boolean preHandle(ServletRequest request, ServletResponse response) throws Exception

{

try

{

Subject subject = getSubject(request, response);

String redirectUrl = getRedirectUrl(request, response, subject);

try

{

SysUser user = ShiroUtils.getSysUser();

if (StringUtils.isNotNull(user))

{

String loginName = user.getLoginName();

// 记录用户退出日志

AsyncManager.me().execute(AsyncFactory.recordLogininfor(loginName, Constants.LOGOUT, MessageUtils.message("user.logout.success")));

// 清理缓存

SpringUtils.getBean(ISysUserOnlineService.class).removeUserCache(loginName, ShiroUtils.getSessionId());

}

// 退出登录

subject.logout();

}

catch (SessionException ise)

{

log.error("logout fail.", ise);

}

issueRedirect(request, response, redirectUrl);

}

catch (Exception e)

{

log.error("Encountered session exception during logout. This can generally safely be ignored.", e);

}

return false;

}

/**

* 退出跳转URL

*/

@Override

protected String getRedirectUrl(ServletRequest request, ServletResponse response, Subject subject)

{

String url = getLoginUrl();

if (StringUtils.isNotEmpty(url))

{

return url;

}

return super.getRedirectUrl(request, response, subject);

}

}

2万+

2万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?