文章目录

简介

DVWA(Damn Vulnerable Web Application)一个用来进行安全脆弱性鉴定的PHP/MySQL Web 应用,旨在为安全专业人员测试自己的专业技能和工具提供合法的环境,帮助web开发者更好的理解web应用安全防范的过程。

DVWA 一共包含了十个攻击模块,分别是:Brute Force(暴力(破解))、Command Injection(命令行注入)、CSRF(跨站请求伪造)、- File Inclusion(文件包含)、File Upload(文件上传)、Insecure CAPTCHA (不安全的验证码)、SQL Injection(SQL注入)、SQL Injection(Blind)(SQL盲注)、XSS(Reflected)(反射型跨站脚本)、XSS(Stored)(存储型跨站脚本)。包含了 OWASP TOP10 的所有攻击漏洞的练习环境,一站式解决所有 Web 渗透的学习环境。

另外,DVWA 还可以手动调整靶机源码的安全级别,分别为 Low,Medium,High,Impossible,级别越高,安全防护越严格,渗透难度越大。

一般 Low 级别基本没有做防护或者只是最简单的防护,很容易就能够渗透成功;而 Medium 会使用到一些非常粗糙的防护,需要使用者懂得如何去绕过防护措施;High 级别的防护则会大大提高防护级别,一般 High 级别的防护需要经验非常丰富才能成功渗透;

最后 Impossible 基本是不可能渗透成功的,所以 Impossible 的源码一般可以被参考作为生产环境 Web 防护的最佳手段。

一、环境准备

- 系统环境:Windows Server 2016

- 集成环境:phpstudy

- 靶场:DVWA-master

二、下载

1.phpstudy

2.dvwa

- 官网地址:https://dvwa.co.uk/

- GitHub下载地址:https://github.com/digininja/DVWA

三、搭建过程

1.使用小皮搭建WNMP

安装Nginx+MYSQL+PHP,这里MySQL及PHP安装一个版本就行,PHP最好安装5.5

2.安装DVWA

1、将下载完成后的压缩包,解压,并放在phpstudy的www目录下

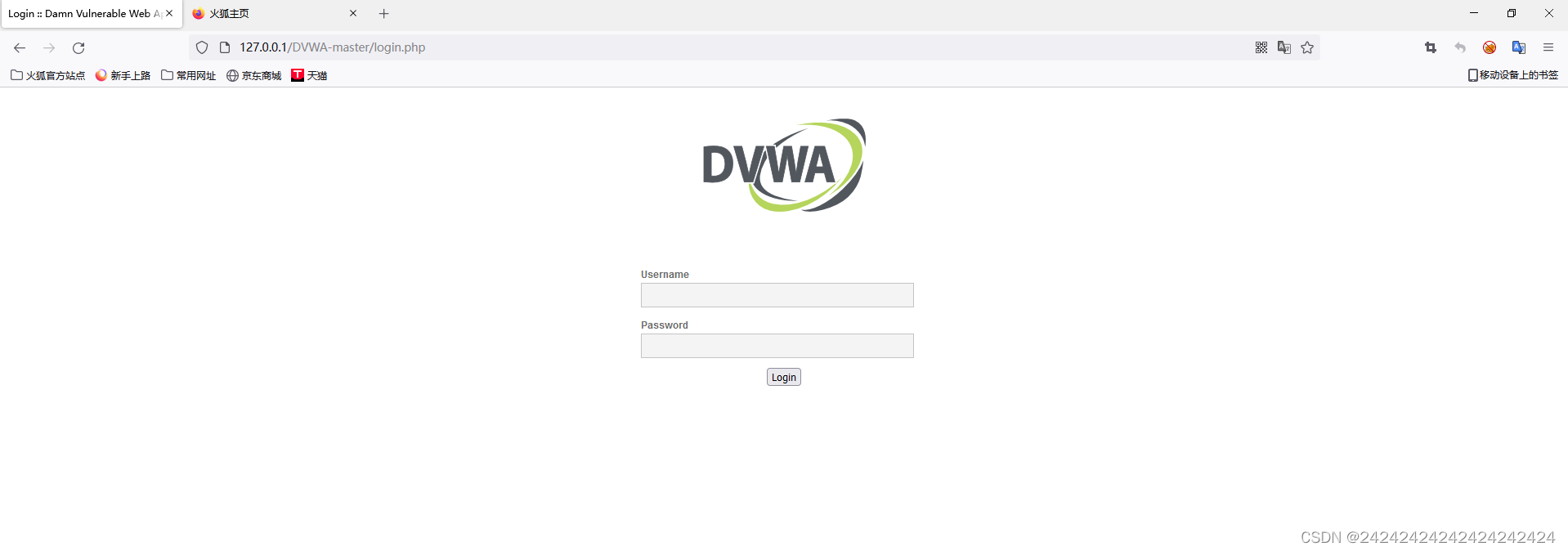

2、通过访问127.0.0.1/DVWA-master进入登录页面(默认登录名为:admin,密码为:password)

3.配置DVWA靶场域名

1.添加网站

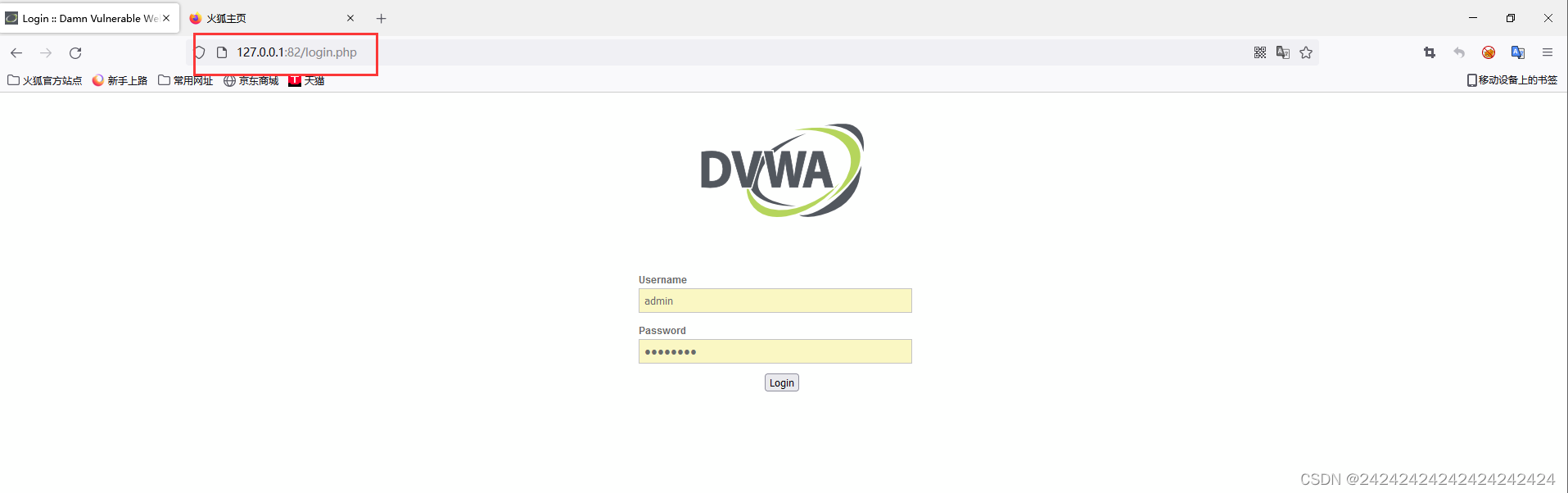

2.访问127.0.0.1:80能成功访问登录页面

3.登入DVWA,重置database

4.错误处理

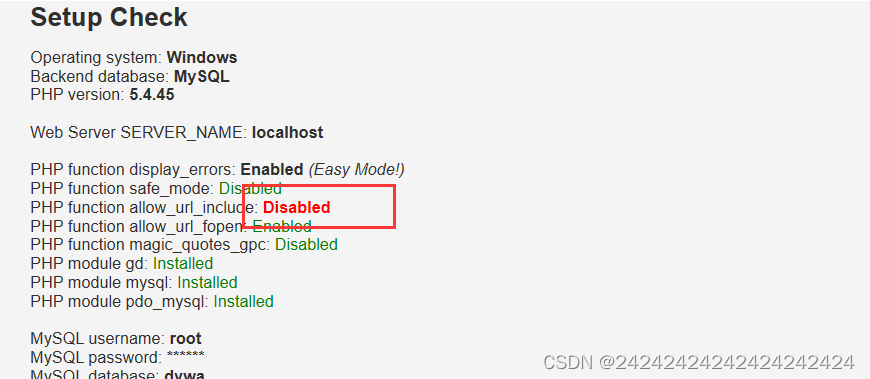

进行DVWA的配置时出现了PHP function allow_url_include: Disabled错误,如下所示:

出现此报错的原因是php的配置文件中,allow_url_include的配置缺失,需打开php.ini,将allow_url_include=Off修改为allow_url_include=On。

修改完成后再重启Apache,发现报错消失,到此我们的DVWA靶场就搭建成功了!

1384

1384

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?