题目:babyfengshui

难度:**

漏洞利用:堆溢出

环境:ubuntu16.04 pwntools LibcSearcher

参考链接:传送1

利用思路:

这道题之前做过。最近刷题老刷栈溢出,感觉很没意思,就找了堆的题练练手,不然没什么进步。

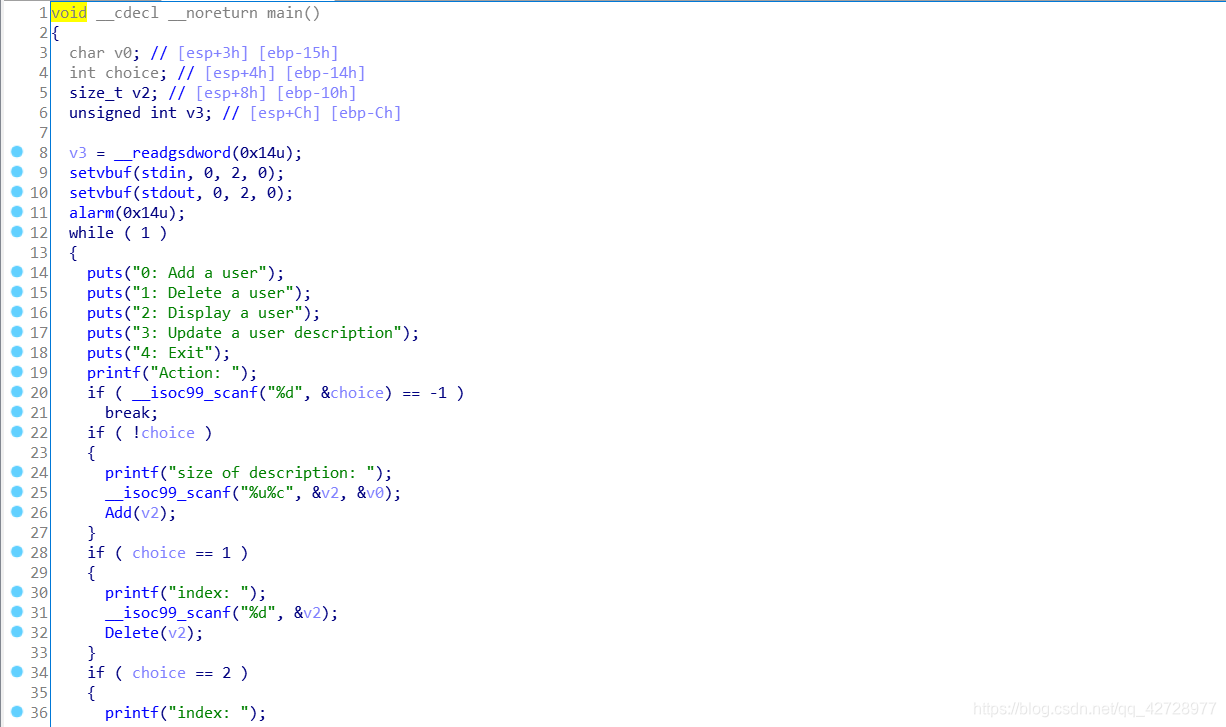

菜单题。

一个个选项分析,发现再update里面有问题

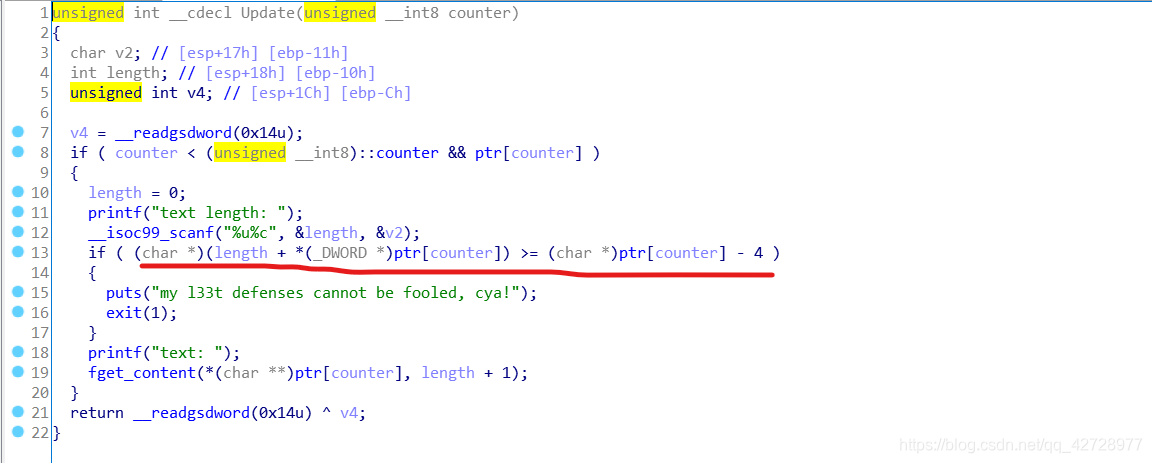

这句话就是说,length+&description不能超过结构体struct-4的位置。

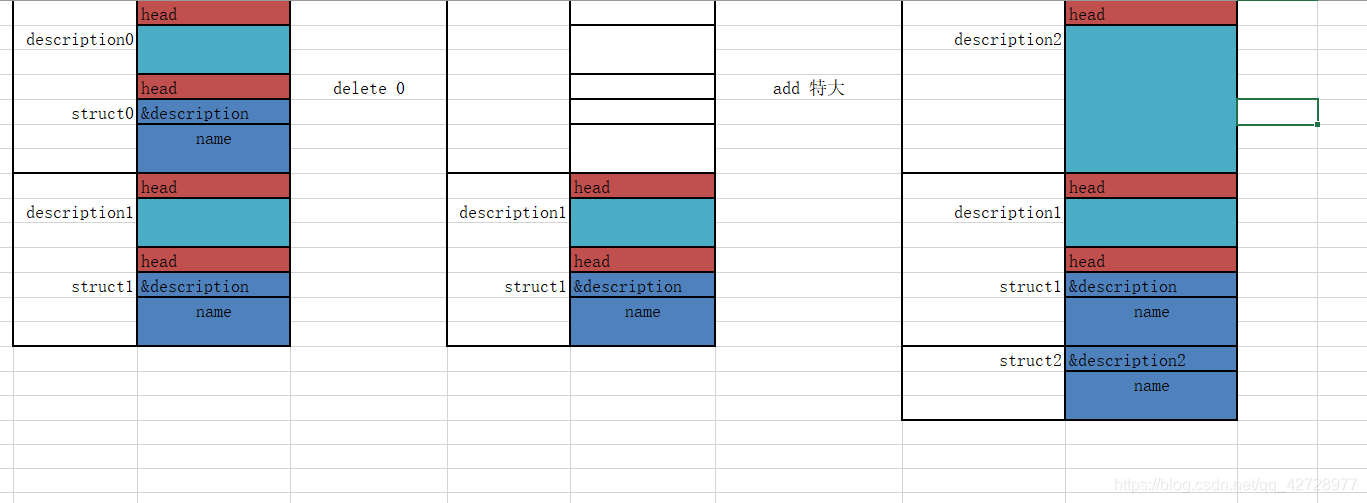

放图解释:

貌似很周到,description不会溢出到struct里。

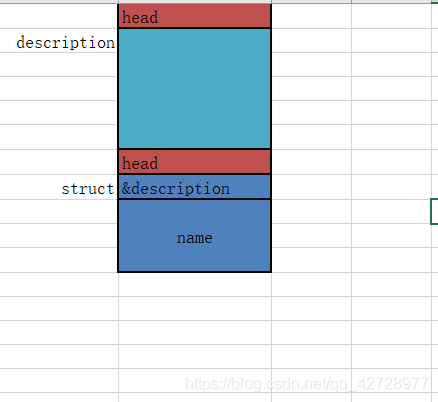

但是根据堆的分配机制,我们如果这样做,先add两个

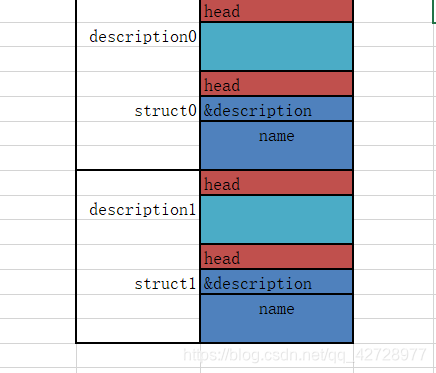

我们再把第一个释放掉,之后再去申请一个特大的description,大小等于第一的全部。如图。

有没有发现,在struct2和description2之间有很大的空袭,检测也失效了,并且我们可以修改struct1里的&description内容,进而可以任意地址写了。

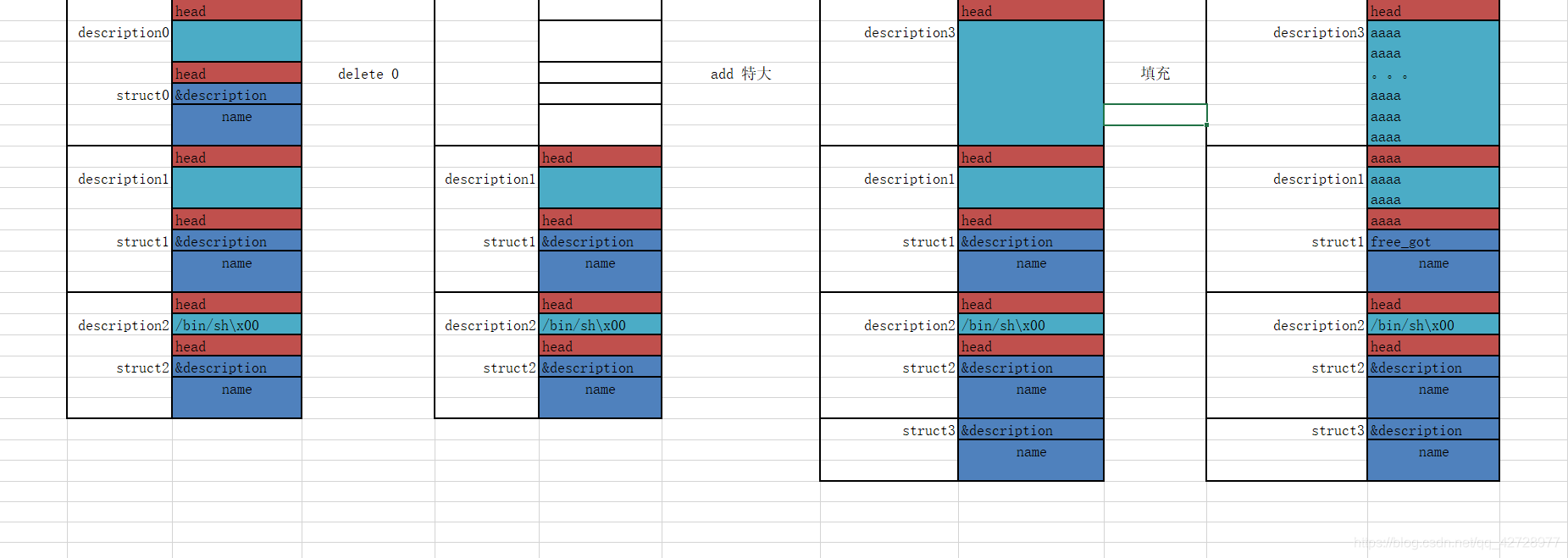

接下来直接上图了。

最后一步就是,update struct1,讲free_got改为system地址,进而在delete(1),触发shell。

exp:

from pwn import *

from LibcSearcher import *

#io=process("./babyfengshui")

io=remote("node3.buuoj.cn",28133)

elf=ELF("./babyfengshui")

context.log_level='DEBUG'

def add(size,name,length,text)<

本文详细介绍了如何利用堆溢出漏洞进行攻击,以题目‘babyfengshui’为例,讨论了在ubuntu16.04环境下,通过pwntools和LibcSearcher工具进行漏洞利用。分析中提到,通过精心构造输入,可以绕过长度检查,导致结构体指针篡改,从而实现任意地址写入,最终获得shell。

本文详细介绍了如何利用堆溢出漏洞进行攻击,以题目‘babyfengshui’为例,讨论了在ubuntu16.04环境下,通过pwntools和LibcSearcher工具进行漏洞利用。分析中提到,通过精心构造输入,可以绕过长度检查,导致结构体指针篡改,从而实现任意地址写入,最终获得shell。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?