反射型xss(get)

原理

传递的参数直接存在页面代码中,而且没有过滤

流程

打开页面

发现有长度限制,F12进行修改 。

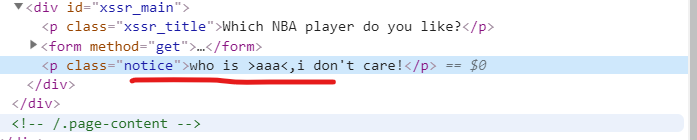

输入特殊字符,检查是否有过滤

发现并没有过滤,而且直接在页面代码中了

存在xss漏洞,尝试输入

存在xss漏洞,尝试输入<script>alert(xss)</script>,发现有长度限制,用F12修改后。

反射型xss(post)

xss(post)攻击的基本原理

方便起见,都用本地了

攻击者127.0.0.1

受害者127.0.0.1

漏洞服务器127.0.0.1

先尝试登陆,默认admin/123456

接下来修改post.html,诱使被攻击者点击链接,访问该页面,进而触发自动提交表单,获取其cookie。

诱使被攻击者点击链接http://192.168.171.129/pikachu/pkxss/xcookie/post.html

当被攻击者点击之后,其cookie等信息自动提交到接受服务器。

攻击成功!

存储型xss

原理:

存储型XSS和反射型XSS形成的原因是一样的,不同的是存储型XSS下攻击者的可以将脚本注入到后台存储起来,构成更加持久的危害

我们在pikachu尝试留言

发现可能存在存储型xss漏洞

输入<script>alert("xss")</script>

提交之后

发现有存储型xss漏洞,刷新就会弹出,攻击成功!

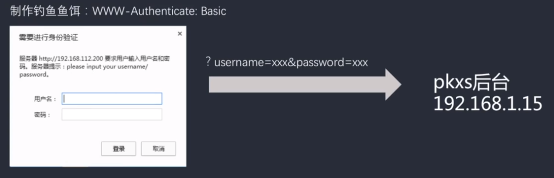

XSS案例:钓鱼攻击

我们这里用一个Basic认证去做这个钓鱼攻击

实验机器

为了方便我们都用本地了,理论上一样的

攻击者127.0.0.1

受害者127.0.0.1

漏洞服务器127.0.0.1

修改pikachu里的\htdocs\pikachu\pkxss\xfish\fish.php

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

426

426

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?