前言

第三篇终于写好了,也算是比较有意思的一篇,遇到了很多坑,也用上了很多小技巧,写出来博君一笑。

正文

毫无套路的炫酷界面

image

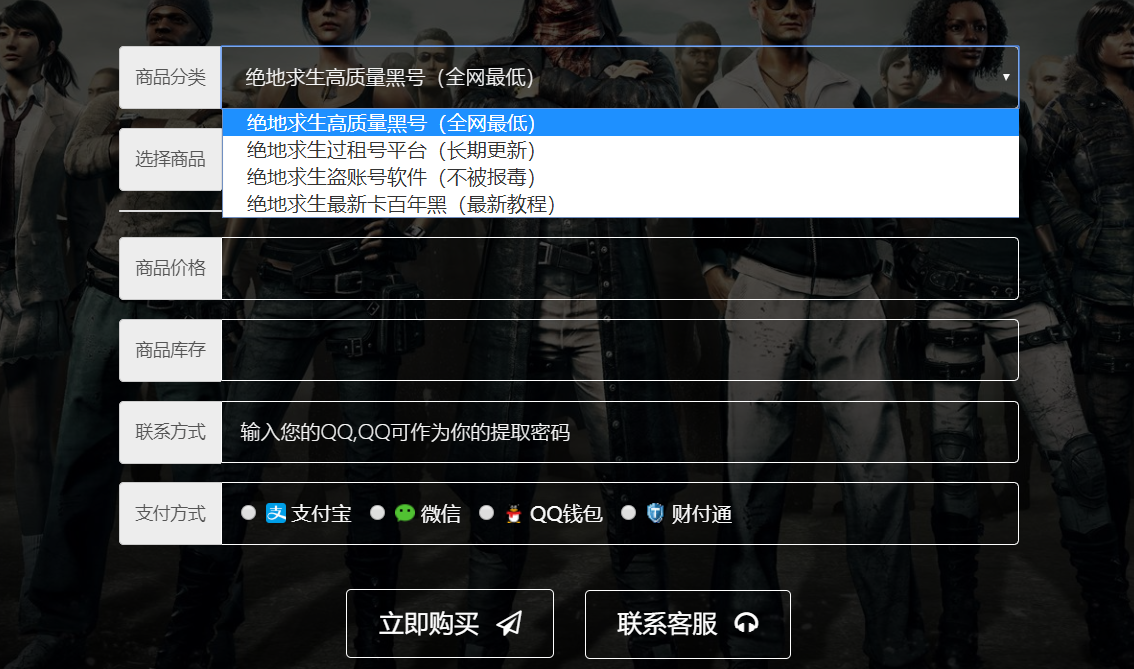

琳琅满目的商品列表

image

这种卖黑号的通常都是跟各种hc商勾结在一起,用木马盗取用户账号,然后再出售账号让孤儿开挂。

Getshell

getshell的过程懒得再复现一遍了,直接说思路吧。

发现用的是一套已知的发卡系统,Fi9coder刚好在我星球里发过此发卡系统的漏洞合集。

自己也审了一下,确实漏洞比较多。

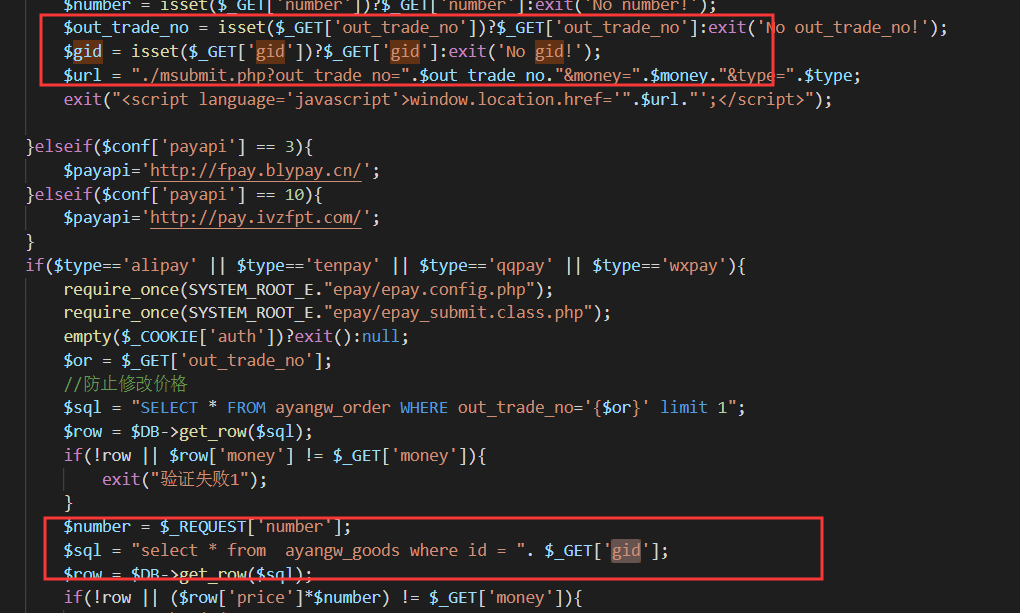

随便找一处

submit.php里直接把$gid带入数据库查询,产生注入

image

然后到后台logo处未过滤直接可以上传shell

理论上很简单,但是实际上遇到了一些坑。

第一个是对方似乎开了宝塔的防护,注入跟上传都会被拦截。

我用的绕过办法是,注入用的参数污染,上传用的星球里嘉宾九世分享的bypass宝塔上传方法,换行绕过,一句话用的webshell-venom。

第二个是找不到后台

解决办法是找到他的一个旁站,然后谷歌找到了他旁站的后台。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1842

1842

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?