CTF练习:SQL注入之X-Forwarded-For报头

靶机地址:

链接: https://pan.baidu.com/s/1u-br8L4Lk4X7EGS7kROhMQ

提取码: 2fmj

环境准备

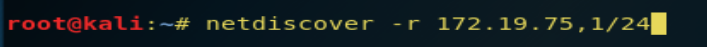

开启两台机器,一台靶机一台kali攻击机,配置好桥接网络,使其在同一网段内。

查看攻击机kali的IP,为172.19.75.143

查看靶机的IP,为172.19.75.69

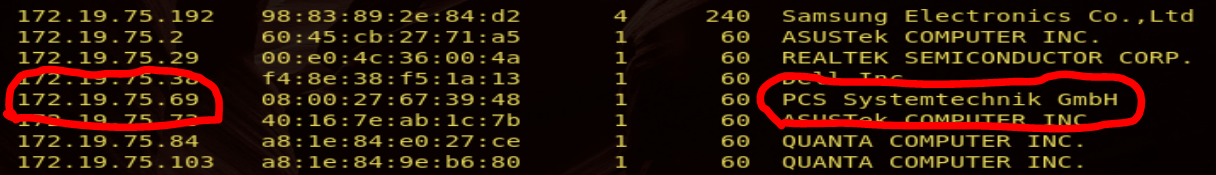

ping一下,测试连通性,没问题,开始信息收集。

信息收集

探测靶场开放的端口信息与服务版本

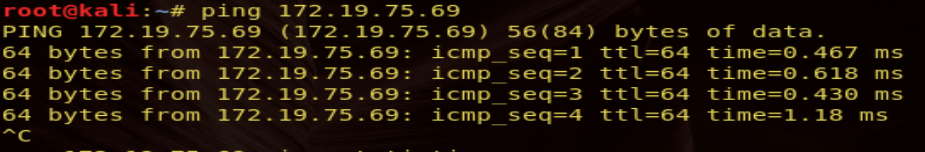

使用nikto对开放的80端口进行进一步挖掘

发现一个登录的可疑页面,使用浏览器打开页面。

使用弱口令进不去,可能这个页面存在sql漏洞,具体是什么注入,我们用“owasp-zap”来探测。

漏洞挖掘

点击左上角“应用程序”,打开“03-web程序”,点击“owasp-zap”程序。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

2230

2230

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?