这六关都是关于宽字节注入的,分为GET/POST型,其实都一样,只不过POST要用一下burp

原理:

mysql在使用GBK编码的时候,会认为两个字符为一个汉字,例如%aa%5c就是一个汉字(前一个ascii码大于128才能到汉字的范围)。我们在过滤 ' 的时候,往往利用的思路是将 ' 转换为 \' (转换的函数可以自定义,也可以用PHP自带函数)。

因此我们在此想办法将 ' 前面添加的\除掉,一般有两种思路:

1.%df吃掉\具体的原因是urlencode('\) = %5c%27,我们在%5c%27前面添加%df,形成%df%5c%27,而上面提到的mysql在GBK编码方式的时候会将两个字节当做一个汉字,此时%df%5c就是一个汉字,%27则作为一个单独的符号在外面,同时也就达到了我们的目的。

2.将\'中的\过滤掉,例如可以构造 %**%5c%5c%27的情况,后面的%5c会被前面的%5c给注释掉。这也是bypass的一种方法。

太懒了,写个POST型的就好了,其他压根就一样的

Less-34

1.直接burp抓包先,

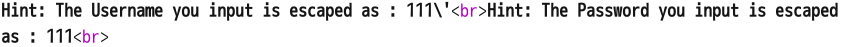

构造uname=111'&passwd=111&submit=Submit,回显如下

说明'被转义了,于是尝试构造uname=111%aa'&passwd=111&submit=Submit,回显

根据错误回显和提示,可以判断闭合方式,并且构造出闭合语句uname=111%aa'#&passwd=111&submit=Submit

2.最简单使用联合注入查询,先使用order by判断查询字段数,经测试为2,

爆库:

爆表:这里需要注意爆表语句中不可避免的会使用到‘,而它又会被转义掉,这里采用十六进制来表示库名,表名(securityascii码十六进制为0x7365637572697479)

爆users表列(usersascii码十六进制为0x7573657273):

爆users(~ascii码十六进制码为0x7e)`字段:

全部搞定。。。

409

409

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?