XXE -"xml external entity injection",既"xml外部实体注入漏洞"。攻击者通过向服务器注入指定的xml实体内容,从而让服务器按照指定的配置进行执行,导致问题。即服务端接收和解析了来自用户端的xml数据,而又没有做严格的安全控制,从而导致xml外部实体注入。

现在很多语言里面对应的解析xml的函数默认是禁止解析外部实体内容的,从而也就直接避免了这个漏洞。以PHP为例,在PHP里面解析xml用的是libxml,其在≥2.9.0的版本中,默认是禁止解析xml外部实体内容的。

开局是一个框框。

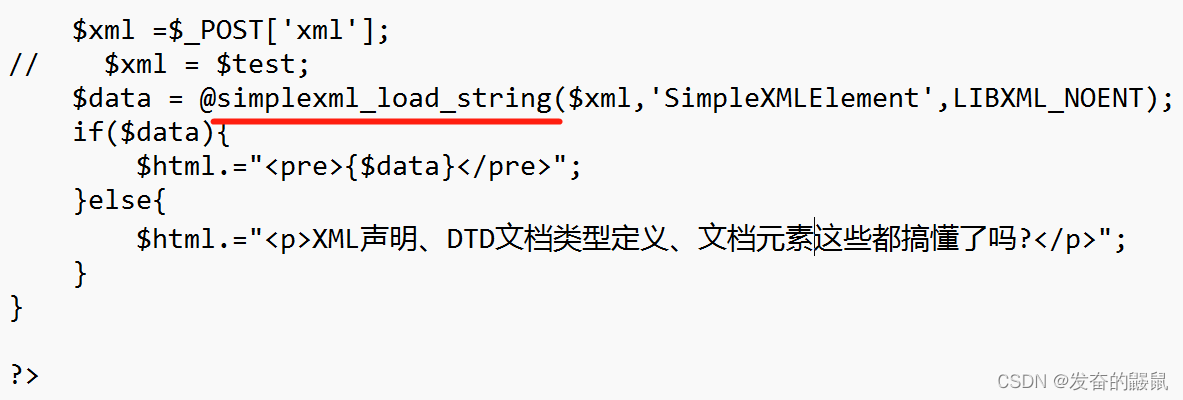

看看源码。发现这里采用post方式传输数据,且没对xml参数进行过滤,simplexml_load_string()函数将用户传入的xml直接转换为SimpleXMLElement对象,故这里存在被篡改参数内容,造成xxe的漏洞。

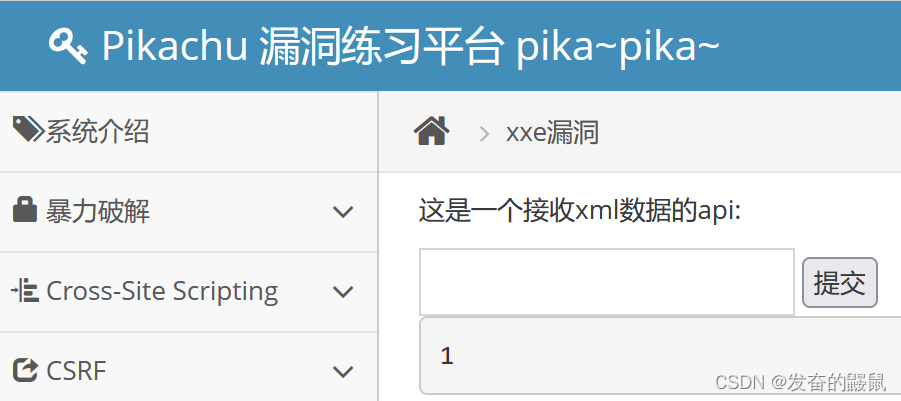

写一个正经的xml。

<?xml version="1.0" encoding="UTF-8" ?>

<!DOCTYPE note [

<!ENTITY hack "1">

]>

<name>&hack;</name>成功解析。

290

290

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?