[SUCTF 2019]CheckIn

打开后可以看到:

显然这是一个文件上传,传一个木马看看:

不合法,尝试上传一个图片马:

不合法,尝试上传一个图片马:

“<?”被过滤了,换一个asp的:

“<?”被过滤了,换一个asp的:

意外收获,看来是基于文件头来检测的,然后尝试用蚁剑来连连看:

意外收获,看来是基于文件头来检测的,然后尝试用蚁剑来连连看:

emmm,返回数据为空,又试了好几次,不行。。。

emmm,返回数据为空,又试了好几次,不行。。。

看了下师傅们的wp,才知道还要配合文件包含漏洞来一起才行,而且还要用到一个.user.ini的php配置文件(相关知识可百度,嘿嘿嘿),总之,就是要先上传一个.user.ini配置文件,再上传自己的一句话木马才行。

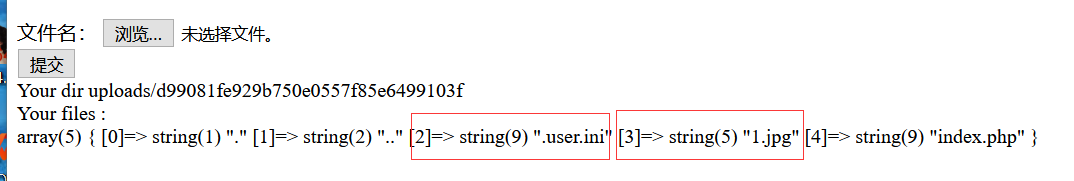

传.user.ini:

再传一句话木马:

再传一句话木马:

成功连接:

总结

学到了.user.ini的相关知识,就很棒。

1070

1070

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?