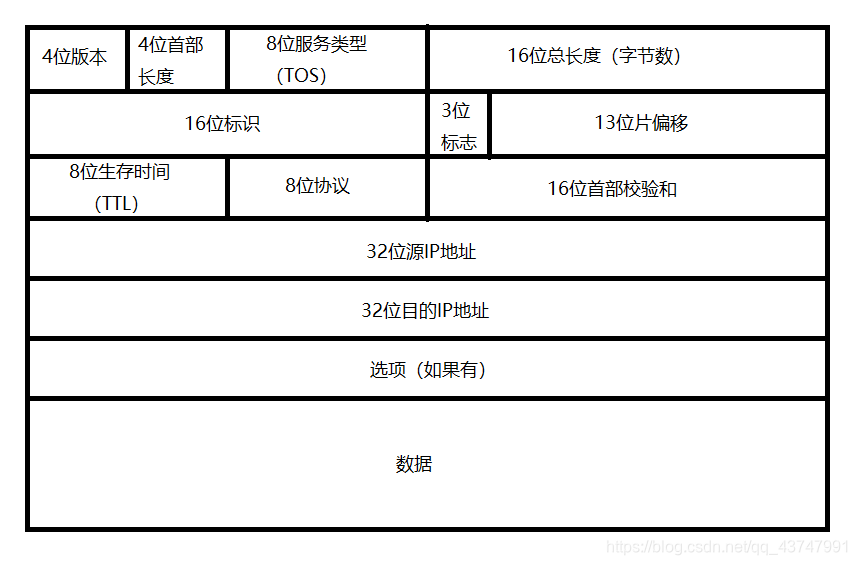

协议格式

- 4位版本号:指定IP协议的版本,对于IPv4来说,就是4

- 4位首部长度:标识IP报头的长度,最小20字节(固定报头),最大60字节(0~40的选项数据)

- 8位服务类型:3位优先权字段(已经弃用),4位TOS字段,和1位保留字段(必须置为0)。4位TOS分别表示:最小延时、最大吞吐量、最高可靠性、最小成本。这四者相互冲突,只能选择一个

- 16位总长度:IP数据报整体占多少个字节

- 16位标识:唯一的标识主机发送的报文。如果IP报文在数据链路层被分片了,那么每一个片里面的这个id都是相同的

- 3位标志:第一位保留(0),第二位禁止分片,第三位分片标志,如果分片了的话,最后一个分片置为1,其他是0,类似于一个结束标记

- 13位片偏移:是分片相对于原始IP报文开始处的偏移。其实就是在表示当前分片在原报文中处在哪个位置。实际偏移的字节数是这个值 * 8 得到的。因此,除了最后一个报文之外,其他报文的长度必须是8的整数倍(否则报文就不连续了)

- 8位生存时间:数据报到达目的地的最大报文跳数。一般是64。每次经过一个路由,TTL -= 1,一直减到0还没到达,那么就丢弃了。这个字段主要是用来防止出现路由循环

- 8位协议:表示上层协议的类型,方便目的主机的 IP 层知道按照什么协议来处理数据部分。TCP 的协议号为 6,UDP 的协议号为 17,ICMP 的协议号为 1。

- 16位首部校验和:使用CRC进行校验,来鉴别头部是否损坏

- 32位源IP地址和32位目的IP地址:发送端和接收端

- 选项:最多40个字节,不定长。

网段划分

IP地址由两部分组成,网络号和主机号

- 网络号:保证相互连接的两个网段具有不同的标识

- 主机号:同一网段内,主机之间具有相同的网络号,但是必须有不同的主机号

不同的子网其实就是把网络号相同的主机放到一起。

如果在子网中新增一台主机,则这台主机的网络号和这个子网的网络号一致,但是主机号必须不能和子网中的其他主机重复

合理的设置网络号和主机号就能保证相互连接的网络中每台主机的IP都不一样。但是手动管理却很麻烦

- DCHP技术能够自动给子网内新增的主机节点分配IP地址

- 一般的路由器都带有DCHP功能,因此路由器也是一个DCHP服务器。

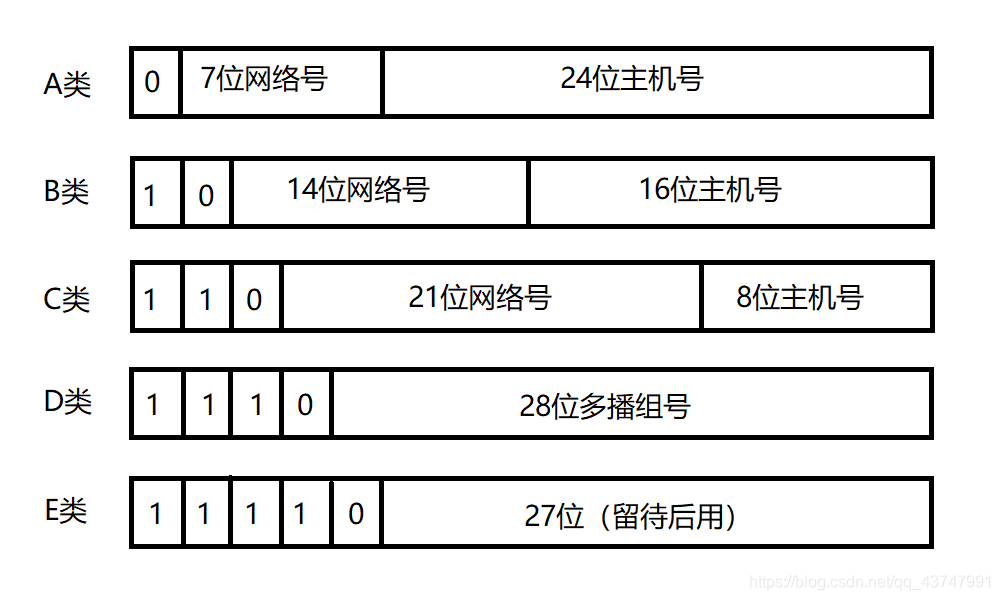

过去曾经提出一种划分网络号和主机号的方案,把所有IP 地址分为五类

- A类 0.0.0.0到127.255.255.255

- B类 128.0.0.0到191.255.255.255

- C类 192.0.0.0到223.255.255.255

- D类 224.0.0.0到239.255.255.255

- E类 240.0.0.0到247.255.255.255

但是这种方案存在缺陷,随着Internet的飞速发展,大多数组织都选择申请B类网络地址,导致B类网络地址很快就用完了,但是理论上B类的子网可以容纳6万5千多的主机,A类容纳的主机就更多了,在实际中,不会存在一个子网内有这么多的主机,导致了大量的浪费。

新的划分方案:CIDR

引入一个额外的子网掩码(subnet mask)来区分网络号和主机号

子网掩码也是一个32位的正整数,通常用一串 “0” 来结尾

将IP地址和子网掩码进行 “按位与” 操作,得到的结果就是网络号

网络号和主机号的划分与这个IP地址是A类、B类还是C类无关

子网掩码和IP地址按位与的结果就是网络号

子网掩码取反就是当前网络最大主机号

IP地址和子网掩码还有一种更简洁的表示方法,例如140.252.20.68/24,表示IP地址为140.252.20.68,子网掩码的高24位是1,也就是255.255.255.0

特殊的IP地址

- 将IP地址中的主机地址全部设为0,就成为了网络号,代表这个局域网

- 将IP地址中的主机地址全部设为1,就成为了广播地址,用于给同一个链路中相互连接的所有主机发送数据包

- 127.*的IP地址用于本机环回(loop back)测试,通常是127.0.0.1

IP地址的数量限制

IP地址(IPv4)是一个4字节32位的正整数。那么一共只有2的32次方个IP地址,大概是43亿左右。而TCP/IP协议规定,每个主机都需要有一个IP地址。实际上由于一些特殊IP的存在,我们能使用的数量远不足43亿,更何况现在的人不仅有电脑,还有手机平板,这些都要分配IP,CIDR虽然在一定程度上减少了浪费,但是IP地址数量还是不够,所以有三种方式解决

- 动态分配IP地址:只给接入网络的设备分配IP地址。因此同一个MAC地址的设备,每次接入互联网中,得到的IP地址不一定是相同的

- NAT技术

- IPv6:IPv6并不是IPv4的简单升级版。这是互不相干的两个协议,彼此并不兼容,IPv6用16字节128位来表示一个IP地址, 但是目前IPv6还没有普及

私有IP地址和公网IP地址

10 .*,前8位是网络号,共16,777,216个地址

172.16.到172.31.,前12位是网络号,共1,048,576个地址

192.168.* ,前16位是网络号,共65,536个地址 包含在这个范围中的, 都成为私有IP,,其余的则称为全局IP(或公网IP)

- 一个路由器可以配置两个IP地址,一个是WAN口IP,一个是LAN口IP(子网IP)

- 路由器LAN口连接的主机,都从属于当前这个路由器的子网中

- 不同的路由器,子网IP其实都是一样的(通常都是192.168.1.1)。子网内的主机IP地址不能重复,但是子网之间的IP地址就可以重复了

- 每一个家用路由器,其实又作为运营商路由器的子网中的一个节点。这样的运营商路由器可能会有很多级,最外层的运营商路由器,WAN口IP就是一个公网IP了。子网内的主机需要和外网进行通信时,路由器将IP首部中的IP地址进行替换(替换成WAN口IP),这样逐级替换,最终数据包中的IP地址成为一个公网IP。这种技术称为NAT(Network Address Translation,网络地址转换)

6470

6470

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?